Botnet HLUX zamknięty

2012-03-29 13:26

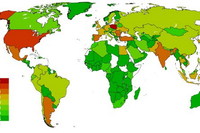

Rozkład geograficzny zainfekowanych komputerów działających w ramach nowego botnetu Hlux © fot. mat. prasowe

Przeczytaj także: Botnet HLUX w nowej wersji

Zaledwie 5 dni od rozpoczęcia procedury zamknięcia botnetu, Kaspersky Lab zneutralizował ponad 109 000 zainfekowanych komputerów. Szacuje się, że pierwszy botnet Hlux/Kelihos posiadał tylko 40 000 maszyn kontrolowanych przez cyberprzestępców. Po wstępnej analizie okazało się, że ogromna ilość zainfekowanych komputerów wykorzystywanych przez cyberprzestępców w ramach nowego Hluxa działała w Polsce.We wrześniu 2011 r. firma Kaspersky Lab współpracowała z firmami Microsoft, SurfNet i Kyrus Tech, Inc., co doprowadziło do pomyślnego wyłączenia oryginalnego botnetu Hlux/Kelihos. W tym czasie eksperci z Kaspersky Lab przeprowadzili tzw. operację leja, która odłączyła botnet i jego infrastrukturę od serwera kontrolowanego przez cyberprzestępców.

Mimo zneutralizowania i przejęcia kontroli nad oryginalnym botnetem nowy raport opublikowany w lutym 2012 r. przez ekspertów z Kaspersky Lab ujawnił działanie drugiej sieci zainfekowanych komputerów Hlux/Kelihos. Chociaż botnet był nowy, szkodliwe oprogramowanie zostało stworzone przy pomocy tego samego kodu, który wykorzystano pierwotnie. Nowe szkodliwe oprogramowanie pokazało, że drugi botnet posiadał kilka uaktualnień, włączając w to metody infekcji i funkcje Bitcoin do tworzenia własnej kopalni oraz kradzieży portfeli z wirtualną walutą. Tak jak w przypadku pierwszej wersji, botnet ten również używał swojej sieci zainfekowanych komputerów do wysyłania spamu, kradzieży danych osobistych i przeprowadzania ataków typu DDoS na określone cele.

W jaki sposób wyłączono drugi botnet Hlux/Kelihos?

fot. mat. prasowe

Rozkład geograficzny zainfekowanych komputerów działających w ramach nowego botnetu Hlux

Rozkład geograficzny zainfekowanych komputerów działających w ramach nowego botnetu Hlux - Polska na miejscu pierwszym

W tygodniu rozpoczynającym się od 19 marca firma Kaspersky Lab, CrowdStrike Intelligence Team i grupa Honeynet Project zainicjowały nową operację leja, która spowodowała pomyślne wyłączenie botnetu. Oba botnety Hlux/Kelihos działały w trybie peer-to-peer (P2P), co oznacza, że każdy zainfekowany komputer mógł być jednocześnie serwerem, jak i klientem. Jest to zupełne przeciwieństwo tradycyjnych botnetów, które polegają na działają w oparciu o jeden serwer kontroli.

Aby zneutralizować elastyczny botnet P2P, grupa ekspertów ds. bezpieczeństwa utworzyła globalną, rozproszoną sieć maszyn, które zostały zainstalowane w infrastrukturze Hluxa. Po krótkim czasie eksperci z Kaspersky Lab byli w stanie przejąć kontrolę nad duża liczbą zainfekowanych komputerów, uniemożliwiając tym samym cyberprzestępcom uzyskanie dostępu do tych maszyn. Wraz z neutralizacją coraz większej liczby zainfekowanych systemów nastąpiło „zapadnięcie się” infrastruktury botnetu – jego siła gwałtownie zmalała.

Wraz z rozpoczęciem 19 marca operacji leja botnet przestał poprawnie działać. Dzięki przejęciu kontroli nad większością zainfekowanych komputerów, eksperci z Kaspersky Lab teraz prowadzić analizę danych w celu namierzenia liczby infekcji i ich geograficznych lokalizacji. Do chwili obecnej wykryto 109 000 unikatowych adresów IP, z wykorzystaniem których działały zainfekowane komputery wchodzące w skład nowego Hluxa. Ogromna ilość takich maszyn (29 000) funkcjonowała w Polsce.

Ile spamu może wygenerować botnet?

Ile spamu może wygenerować botnet?

oprac. : Katarzyna Sikorska / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Beta Bot za 500 euro [© Amir Kaljikovic - Fotolia.com] Beta Bot za 500 euro](https://s3.egospodarka.pl/grafika2/GData/Beta-Bot-za-500-euro-117886-150x100crop.jpg)

![Vawtrak atakuje polskie banki [© lighthouse - Fotolia.com] Vawtrak atakuje polskie banki](https://s3.egospodarka.pl/grafika2/malware/Vawtrak-atakuje-polskie-banki-148838-150x100crop.jpg)

![Zombie groźne nie tylko w Halloween [© lolloj - Fotolia.com] Zombie groźne nie tylko w Halloween](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zombie-grozne-nie-tylko-w-Halloween-145832-150x100crop.jpg)

![Zaawansowane i ukierunkowane cyberataki 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane i ukierunkowane cyberataki 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zaawansowane-i-ukierunkowane-cyberataki-2013-136044-150x100crop.jpg)

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![Ataki DoS i botnety najgroźniejsze dla firm [© Foto Zihlmann - Fotolia.com] Ataki DoS i botnety najgroźniejsze dla firm](https://s3.egospodarka.pl/grafika2/ataki-DDoS/Ataki-DoS-i-botnety-najgrozniejsze-dla-firm-94854-150x100crop.jpg)

![Black Friday - jak sklepy kuszą klientów? [© Freepik] Black Friday - jak sklepy kuszą klientów?](https://s3.egospodarka.pl/grafika2/Black-Friday/Black-Friday-jak-sklepy-kusza-klientow-263361-150x100crop.jpg)

![Rynek pracy: co napędza pokolenie X, Y, Z? [© Freepik] Rynek pracy: co napędza pokolenie X, Y, Z?](https://s3.egospodarka.pl/grafika2/rynek-pracy/Rynek-pracy-co-napedza-pokolenie-X-Y-Z-263359-150x100crop.jpg)

![Trendy w HR w 2025 roku [© Jakub Jirsák - Fotolia.com] Trendy w HR w 2025 roku](https://s3.egospodarka.pl/grafika2/HR/Trendy-w-HR-w-2025-roku-263325-150x100crop.jpg)

![Koniunktura gospodarcza w XI 2024 [© usertrmk na Freepik] Koniunktura gospodarcza w XI 2024](https://s3.egospodarka.pl/grafika2/koniunktura-gospodarcza/Koniunktura-gospodarcza-w-XI-2024-263377-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Święta i dni wolne od pracy w Niemczech w 2024 roku [© pixabay.com] Święta i dni wolne od pracy w Niemczech w 2024 roku](https://s3.egospodarka.pl/grafika2/swieta/Swieta-i-dni-wolne-od-pracy-w-Niemczech-w-2024-roku-256673-150x100crop.jpg)

![Ceny mieszkań wcale nie spadają [© Freepik] Ceny mieszkań wcale nie spadają [© Freepik]](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci/Ceny-mieszkan-wcale-nie-spadaja-263095-50x33crop.jpg) Ceny mieszkań wcale nie spadają

Ceny mieszkań wcale nie spadają

![Zakup mieszkania na kredyt łatwiejszy [© Freepik] Zakup mieszkania na kredyt łatwiejszy](https://s3.egospodarka.pl/grafika2/zakup-mieszkania/Zakup-mieszkania-na-kredyt-latwiejszy-263382-150x100crop.jpg)

![71 proc. Polaków płaci rachunki domowe w terminie [© Deklofenak - Fotolia.com] 71 proc. Polaków płaci rachunki domowe w terminie](https://s3.egospodarka.pl/grafika2/wydatki/71-proc-Polakow-placi-rachunki-domowe-w-terminie-263381-150x100crop.jpg)

![Darowizna przedsiębiorstwa dziecku a VAT [© wayhomestudio na Freepik] Darowizna przedsiębiorstwa dziecku a VAT](https://s3.egospodarka.pl/grafika2/darowizna-firmy/Darowizna-przedsiebiorstwa-dziecku-a-VAT-263372-150x100crop.jpg)

![Renta wdowia - wnioski już od 1 stycznia 2025 [© Freepik] Renta wdowia - wnioski już od 1 stycznia 2025](https://s3.egospodarka.pl/grafika2/renta-wdowia/Renta-wdowia-wnioski-juz-od-1-stycznia-2025-263356-150x100crop.jpg)

![Budownictwo mieszkaniowe I-X 2024: o 29,1% więcej rozpoczętych budów [© zinkevych na Freepik] Budownictwo mieszkaniowe I-X 2024: o 29,1% więcej rozpoczętych budów](https://s3.egospodarka.pl/grafika2/budownictwo/Budownictwo-mieszkaniowe-I-X-2024-o-29-1-wiecej-rozpoczetych-budow-263353-150x100crop.jpg)