Złośliwe oprogramowanie: 10 mitów

2013-11-11 00:55

![Złośliwe oprogramowanie: 10 mitów [© lolloj - Fotolia.com] Złośliwe oprogramowanie: 10 mitów](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Zlosliwe-oprogramowanie-10-mitow-127031-200x133crop.jpg)

Złośliwe oprogramowanie: 10 mitów © lolloj - Fotolia.com

Przeczytaj także: Nowa fałszywa aktualizacja Flash Player

„We wrześniu firma Gartner zaprezentowała listę 10 największych wyzwań, jakie stoją przed rynkiem IT, zatytułowaną "Top 10 Strategic Predictions: Gartner Predicts a Disruptive and Constructive Future for IT". Znalazły się na niej m.in. wpływ cyberprzestępczości na nasze życie oraz konieczność ochrony coraz większej ilości danych. My odpowiadamy na to zestawienie listą 10 największych mitów związanych ze szkodliwym oprogramowaniem. Uważamy, że to m.in. one są przyczyną rosnącej aktywności cyberprzestępców, którzy korzystają na niewiedzy i błędnych przeświadczeniach użytkowników” – mówi Joanna Schulz-Torój, specjalista z Doctor Web.Według firmy Doctor Web, liczba rejestrowanych i analizowanych obecnie incydentów z udziałem złośliwego oprogramowania jest ponad dwukrotnie większa, niż jeszcze rok temu. Jego rozwojem i rozprzestrzenianiem zajmują się bardzo dobrze zorganizowane grupy przestępcze, złożone m.in. z wykwalifikowanych programistów, testerów oprogramowania i administratorów botnetów. Produkcja wirusów została znacznie usprawniona, a to doprowadziło do gwałtownego wzrostu ich ilości, o czym świadczy liczba próbek rejestrowanych przez firmę Doctor Web. Jej laboratorium otrzymuje średnio 60.000 próbek wirusów każdego dnia, natomiast rekord został ustanowiony 28 listopada 2012r., kiedy Doctor Web otrzymał ok. 300.000 próbek.

Rosnąca liczba zagrożeń wymaga wyjaśnienia powszechnie panujących mitów na ich temat. Poniżej prezentujemy kilka najpopularniejszych z nich:

MIT 1: To mnie nie dotyczy, złośliwe oprogramowanie mi nie grozi

Wiele ludzi żyje w przeświadczeniu, że nie są wystarczająco atrakcyjnym celem dla cyberprzestepców, by zostać zaatakowanym. Takie osoby nie posiadają na dysku – ich zdaniem – żadnych ważnych informacji, nie korzystają z komputera do celów służbowych, nie używają bankowości elektronicznej itd. Uważają one, że nawet w wypadku ataku, straty będą niewielkie i nie opłaca im się tym samym inwestować w ochronę. Nic bardziej mylnego! Nawet takie osoby w każdej chwili mogą stać się ofiarą cyberprzestępczości i dotkliwie odczuć skutki ataku. Nasza książka adresowa z programu pocztowego może np. zostać użyta do wysyłania spamu i zawirusowanych wiadomości e-mail. Całkowicie bez naszej wiedzy, domowy komputer może stać się narzędziem w rękach hakerów, którzy zainfekują złośliwym oprogramowaniem nie tylko osoby z naszej rodziny czy naszych znajomych, których mamy w książce adresowej, ale tysiące osób z całego świata. Grozi nam również np. ryzyko kradzieży tożsamości, kiedy cyberprzestępcy pozyskają nasze dane osobowe udostępniane np. poprzez pocztę elektroniczną czy serwisy społecznościowe.

fot. lolloj - Fotolia.com

Złośliwe oprogramowanie: 10 mitów

Wiele ludzi żyje w przeświadczeniu, że nie są wystarczająco atrakcyjnym celem dla cyberprzestepców, by zostać zaatakowanym.

MIT 2: Zorientuję się, jeśli mój komputer zostanie zainfekowany

W powszechnym mniemaniu, objawy zainfekowania urządzenia są łatwo rozpoznawalne. Użytkownicy kojarzą wirusy np. z dużą liczbą wyskakujących okienek w przeglądarce (pop-up), czy znacznym spowolnieniem działania systemu i zmienionym interfejsem systemu operacyjnego. Jednak współczesne złośliwe oprogramowanie w przeważającej części działa bardzo dyskretnie, często zupełnie bez wiedzy użytkownika. Niezauważalny wirus pozwala cyberprzestępcom po cichu gromadzić poufne dane, zdalnie wysyłać spam czy wykorzystywać urządzenie do innych, dowolnych celów, jak np. masowe ataki na serwery.

MIT 3: Wchodzenie tylko na zaufane strony www uchroni mnie przed wirusami

To prawda, że ze względów bezpieczeństwa nie należy korzystać z podejrzanych witryn internetowych. Mimo to powinniśmy pamiętać, że nawet znane strony internetowe mogą stanowić zagrożenie dla naszego komputera. W opublikowanym w czerwcu raporcie przejrzystości na temat dystrybucji złośliwego oprogramowania („Malware Distribution Transparency Report”), firma Google informuje, że rośnie liczba zainfekowanych legalnych stron internetowych. Wykorzystując luki w ich budowie, cyberprzestępcy posługują się nimi, by rozprzestrzeniać wirusy. Odwiedzając taką witrynę w czasie korzystania z niezabezpieczonego urządzenia, użytkownik naraża się na jego zainfekowanie.

Coraz częściej również cyberprzestępcy podczas swoich ataków korzystają z odpowiednio spreparowanych stron www, które udają swoje oryginalne odpowiedniki. Najczęściej są to fałszywe elektroniczne bankowe systemy transakcyjne, choć zdarzały się też przypadki podszywania się pod znane serwisy aukcyjne (np. eBay) lub społecznościowe (np. Facebook). Bardzo często użytkownicy są przekonani, że gdy trafią na taką stronę, to rozpoznają ją bez trudu po różnicach w adresie strony, jej wyglądzie, czy też błędach w treści. W rzeczywistości fałszywe strony są wykonane niezwykle precyzyjnie i ich odróżnienie od oryginału jest bardzo trudne, tym bardziej, że często użytkownicy zostają na nie przekierowani z oryginalnych stron atakowanych serwisów.

MIT 4: Tylko urządzenia podłączone do sieci są zagrożone wirusami

Nawet wśród osób, które mają świadomość potrzeby zabezpieczenia komputera przed zagrożeniami panuje często przeświadczenie, że osobisty komputer to jedyne urządzenie, które może być celem ataków cyberprzestępców. Warto zdać sobie sprawę, że wszystkie urządzenia wyposażone w bardziej rozbudowany system operacyjny i pamięć masową (np. dysk twardy), mogą być zarażone wirusem, który wyrządza na nich szkody lub jedynie ukrywa się, by móc się dostać na inne urządzenie. Bardzo ważne jest zatem zabezpieczanie programem antywirusowym nie tylko komputerów stacjonarnych i notebooków, ale i urządzeń mobilnych, takich jak telefony komórkowe czy tablety, a także skanowanie antywirusowe wszystkiego, co do tych urządzeń podłączamy. Dotyczy to w szczególności pamięci przenośnej typu flash (tzw. pamięć USB), dysków zewnętrznych, kart pamięci z aparatów fotograficznych itd. Tym samym, aby doszło do infekcji, wcale nie trzeba być „podłączonym do sieci”, a źródłem ataku może być np. pendrive, który na krótki czas dostał się w ręce przestępcy lub w inny sposób stał się nośnikiem złośliwego programu. Z tego też powodu możliwe są również np. ataki na elektroniczne systemy działające w samochodach. Choć dziś brzmi to nieprawdopodobnie, to udało się już przeprowadzić takie kontrolowane infekcje, a źródłem zagrożenia może być samochodowa nawigacja, czy tablet lub telefon podłączony do stacji multimedialnej.

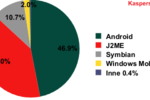

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg) Kaspersky Lab: szkodliwe programy III kw. 2013

Kaspersky Lab: szkodliwe programy III kw. 2013

oprac. : Katarzyna Sikorska / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Jakie aplikacje podatne na ataki hakerskie? [© lina0486 - Fotolia.com] Jakie aplikacje podatne na ataki hakerskie?](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Jakie-aplikacje-podatne-na-ataki-hakerskie-109073-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2012-108347-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![Bezpieczeństwo IT a niefrasobliwość pracowników [© alphaspirit - Fotolia.com] Bezpieczeństwo IT a niefrasobliwość pracowników](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Bezpieczenstwo-IT-a-niefrasobliwosc-pracownikow-127033-150x100crop.jpg)

![ESET: zagrożenia internetowe X 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe X 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-X-2013-127096-150x100crop.jpg)

![Handel zagraniczny I-II 2025. Eksport spadł o 5%, a import wzrósł o 1,1% r/r [© Freepik] Handel zagraniczny I-II 2025. Eksport spadł o 5%, a import wzrósł o 1,1% r/r](https://s3.egospodarka.pl/grafika2/handel-zagraniczny/Handel-zagraniczny-I-II-2025-Eksport-spadl-o-5-a-import-wzrosl-o-1-1-r-r-266067-150x100crop.jpg)

![Najszybszy internet mobilny i 5G w III 2025 roku [© Freepik] Najszybszy internet mobilny i 5G w III 2025 roku](https://s3.egospodarka.pl/grafika2/internet-mobilny/Najszybszy-internet-mobilny-i-5G-w-III-2025-roku-266062-150x100crop.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Rynek hotelowy - początek bańki czy złoty interes? [© Freepik] Rynek hotelowy - początek bańki czy złoty interes? [© Freepik]](https://s3.egospodarka.pl/grafika2/hotele/Rynek-hotelowy-poczatek-banki-czy-zloty-interes-265352-50x33crop.jpg) Rynek hotelowy - początek bańki czy złoty interes?

Rynek hotelowy - początek bańki czy złoty interes?

![Złoto na historycznych szczytach [© Linda Hamilton z Pixabay] Złoto na historycznych szczytach](https://s3.egospodarka.pl/grafika2/zloto/Zloto-na-historycznych-szczytach-266085-150x100crop.jpg)

![2657 wniosków o przeniesienie konta bankowego w I kw. 2025 r. [© Freepik] 2657 wniosków o przeniesienie konta bankowego w I kw. 2025 r.](https://s3.egospodarka.pl/grafika2/przeniesienie-konta-bankowego/2657-wnioskow-o-przeniesienie-konta-bankowego-w-I-kw-2025-r-266071-150x100crop.jpg)

![Jak odzyskać rzeczy pozostawione w samolocie? [© olivier89 z Pixabay] Jak odzyskać rzeczy pozostawione w samolocie?](https://s3.egospodarka.pl/grafika2/rzeczy-znalezione/Jak-odzyskac-rzeczy-pozostawione-w-samolocie-266069-150x100crop.jpg)

![Złotówkowicze muszą wykazać się cierpliwością [© Freepik] Złotówkowicze muszą wykazać się cierpliwością](https://s3.egospodarka.pl/grafika2/kredyty-zlotowkowe/Zlotowkowicze-musza-wykazac-sie-cierpliwoscia-266068-150x100crop.jpg)