Kaspersky Lab: szkodliwe programy III kw. 2013

2013-12-06 00:40

Przeczytaj także: Kaspersky Lab: szkodliwe programy II kw. 2013

Próbki mobilnego szkodliwego oprogramowania znajdujące się na kolejnych trzech pozycjach to złożone aplikacje wykorzystywane przez twórców szkodliwego oprogramowania do tworzenia mobilnych botnetów.

Na drugim miejscu znajduje się Trojan-SMS.AndroidOS.OpFake.bo – jeden z najbardziej wyrafinowanych trojanów SMS. Cechami, które wyróżniają ten program, jest dobrze zaprojektowany interfejs oraz chciwość jego twórców. Po uruchomieniu trojan kradnie pieniądze właściciela urządzenia mobilnego – od 9 dolarów po całą sumę na koncie użytkownika. Istnieje również ryzyko zdyskredytowania numeru telefonu użytkownika, ponieważ trojan ten potrafi gromadzić numery z listy kontaktów i wysyłać na nie wiadomości SMS. Celem tego szkodliwego oprogramowania są głównie osoby rosyjskojęzyczne i użytkownicy z krajów Wspólnoty Niepodległych Państw. Kolejny szkodliwy program z tej samej rodziny i z podobną funkcjonalnością uplasował się na siódmym miejscu w rankingu.

Trzecie miejsce zajmuje Trojan-SMS.AndroidOS.FakeInst.a. Podobnie jak OpFake, szkodnik ten ewoluował w ciągu minionych dwóch lat z prostego trojana w całkowicie funkcjonalnego bota kontrolowanego za pośrednictwem różnych kanałów (w tym Google Cloud Messaging). Trojan ten potrafi kraść pieniądze z konta użytkownika i wysyłać wiadomości na numery z listy kontaktowej ofiary.

Czwarte miejsce zajmuje Trojan-SMS.AndroidOS.Agent.u. Był to pierwszy trojan, który wykorzystał lukę w systemie Android w celu uzyskania praw administratora urządzenia, utrudniając tym samym usuwanie go. Ponadto, potrafi odrzucać połączenia przychodzące i samodzielnie inicjować połączenia. Potencjalne szkody: wysłanie wielu wiadomości SMS, których koszt wynosi co najmniej 9 dolarów.

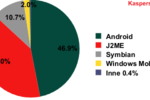

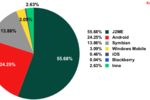

Android był celem 99,9% wszystkich ataków na platformy mobilne w III kwartale 2013 r. Nie jest to żadną niespodzianką: platforma ta nadal cieszy się popularnością i ma otwarty charakter; co więcej, nawet jej najnowsze wersje obsługują instalację aplikacji z nieznanych źródeł.

Należy jednak oddać sprawiedliwość firmie Google – system ten reaguje teraz na niektóre szkodliwe aplikacje:

fot. mat. prasowe

Ostrzeżenie Google Play Store

Należy jednak oddać sprawiedliwość firmie Google – system ten reaguje teraz na niektóre szkodliwe aplikacje

To oznacza, że twórcy jednego z najpopularniejszych mobilnych systemów operacyjnych zdali sobie sprawę, że Android stanowi obecnie główny cel mobilnego szkodliwego oprogramowania, i próbują zapewnić użytkownikom systemu przynajmniej częściową ochronę.

Wszystkie dane statystyczne wykorzystane w tym raporcie pochodzą z opartego na chmurze systemu Kaspersky Security Network (KSN). Dane te zostały dostarczone przez użytkowników systemu KSN, którzy zgodzili się udostępnić informacje o szkodliwej aktywności na ich komputerach. W globalnej wymianie informacji dotyczącej szkodliwej aktywności uczestniczą miliony użytkowników produktów firmy Kaspersky Lab z 213 krajów.

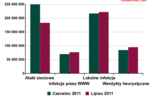

Zagrożenia online

Dane statystyczne zaprezentowane w tej sekcji pochodzą z komponentów ochrony WWW, które chronią użytkowników, w przypadku gdy szkodliwy kod próbuje pobrać się z zainfekowanych stron internetowych. Zainfekowane strony internetowe mogą być tworzone przez szkodliwych użytkowników, mogą również składać się na nie treści dostarczane przez użytkownika (np. fora) lub legalne zasoby, które zostały zhakowane.

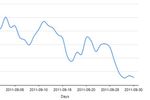

Wykrywanie zagrożeń online

W trzecim kwartale br. produkty firmy Kaspersky Lab wykryły 500 284 715 ataków przeprowadzonych z zasobów online na całym świecie.

fot. mat. prasowe

Top 20 wykrytych zasobów online

W trzecim kwartale br. produkty firmy Kaspersky Lab wykryły 500 284 715 ataków przeprowadzonych z zasobów online na całym świecie.

Ranking ten po raz kolejny pokazuje, że większość wykryć szkodliwego oprogramowania ma miejsce na poziomie adresu URL. 89,2% wszystkich wykryć dokonanych przez moduły ochrony przed zagrożeniami online dotyczyło szkodliwych odsyłaczy umieszczonych na czarnej liście (Malicious URL, 1 miejsce).

Połowę rankingu tworzą różne werdykty wskazujące na szkodliwe obiekty wykorzystywane w atakach drive-by download, które stanowią obecnie jedną z najbardziej rozpowszechnionych metod wykorzystywanych do infekowania komputerów użytkowników. Są to zarówno werdykty heurystyczne (Trojan.Script.Generic, Trojan.Script.Iframer, Exploit.Script.Blocker, Trojan-Downloader.Script.Generic, Exploit.Java.Generic i Exploit.Script.Generic) jak i nieheurystyczne.

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2012-108347-150x100crop.jpg) Kaspersky Lab: szkodliwe programy III kw. 2012

Kaspersky Lab: szkodliwe programy III kw. 2012

oprac. : Aleksandra Baranowska-Skimina / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![Sektor MSP niedostatecznie dba o bezpieczeństwo IT [© ptnphotof - Fotolia.com] Sektor MSP niedostatecznie dba o bezpieczeństwo IT](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Sektor-MSP-niedostatecznie-dba-o-bezpieczenstwo-IT-128488-150x100crop.jpg)

![Phishing: cyberprzestępcy wabią na znane domeny [© weerapat1003 - Fotolia.com] Phishing: cyberprzestępcy wabią na znane domeny](https://s3.egospodarka.pl/grafika2/QR-kody/Phishing-cyberprzestepcy-wabia-na-znane-domeny-266128-150x100crop.jpg)

![Prognozy dla gospodarki: co wojna celna Trumpa zrobi z polskim PKB? [© ekaphon - stock.adobe.com] Prognozy dla gospodarki: co wojna celna Trumpa zrobi z polskim PKB?](https://s3.egospodarka.pl/grafika2/PKB-w-Polsce/Prognozy-dla-gospodarki-co-wojna-celna-Trumpa-zrobi-z-polskim-PKB-266127-150x100crop.jpg)

![Inflacja III 2025. Ceny wzrosły o 4,9% r/r [© Freepik] Inflacja III 2025. Ceny wzrosły o 4,9% r/r](https://s3.egospodarka.pl/grafika2/ceny-towarow-i-uslug-konsumpcyjnych/Inflacja-III-2025-Ceny-wzrosly-o-4-9-r-r-266112-150x100crop.jpg)

![Płaczą i płacą? Podatki i ich rola oczami Polaków [© Freepik] Płaczą i płacą? Podatki i ich rola oczami Polaków](https://s3.egospodarka.pl/grafika2/podatki/Placza-i-placa-Podatki-i-ich-rola-oczami-Polakow-266111-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Renta wdowia - wnioski już od 1 stycznia 2025 [© Freepik] Renta wdowia - wnioski już od 1 stycznia 2025](https://s3.egospodarka.pl/grafika2/renta-wdowia/Renta-wdowia-wnioski-juz-od-1-stycznia-2025-263356-150x100crop.jpg)

![Rynek hotelowy - początek bańki czy złoty interes? [© Freepik] Rynek hotelowy - początek bańki czy złoty interes? [© Freepik]](https://s3.egospodarka.pl/grafika2/hotele/Rynek-hotelowy-poczatek-banki-czy-zloty-interes-265352-50x33crop.jpg) Rynek hotelowy - początek bańki czy złoty interes?

Rynek hotelowy - początek bańki czy złoty interes?

![ETF-y z Europy przyciągają kapitał z obu stron Atlantyku [© Freepik] ETF-y z Europy przyciągają kapitał z obu stron Atlantyku](https://s3.egospodarka.pl/grafika2/ETF/ETF-y-z-Europy-przyciagaja-kapital-z-obu-stron-Atlantyku-266118-150x100crop.jpg)

![7 konsekwencji niższych stóp procentowych [© Freepik] 7 konsekwencji niższych stóp procentowych](https://s3.egospodarka.pl/grafika2/stopy-procentowe/7-konsekwencji-nizszych-stop-procentowych-266125-150x100crop.jpg)

![Samochody elektryczne mniej popularne niż rowery? [© Freepik] Samochody elektryczne mniej popularne niż rowery?](https://s3.egospodarka.pl/grafika2/samochod-elektryczny/Samochody-elektryczne-mniej-popularne-niz-rowery-266102-150x100crop.jpg)

![Bezpieczeństwo ekonomiczne Polaków przeciętne, wiedza finansowa niedostateczna [© Freepik] Bezpieczeństwo ekonomiczne Polaków przeciętne, wiedza finansowa niedostateczna](https://s3.egospodarka.pl/grafika2/wiedza-finansowa/Bezpieczenstwo-ekonomiczne-Polakow-przecietne-wiedza-finansowa-niedostateczna-266119-150x100crop.jpg)

![Ceny mieszkań w I kw. 2025 r. [© Freepik] Ceny mieszkań w I kw. 2025 r.](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-w-I-kw-2025-r-266117-150x100crop.jpg)