Szkodliwe programy mobilne 2013

2014-03-13 11:03

Przeczytaj także: Szkodliwe programy mobilne 2012

Wiele jednak wskazuje, że cyberprzestępcy nie odpuszczą również użytkownikom z innych państw - eksperci z Kaspersky Lab prognozują, że trojany bankowe będą "trendy" także i w tym roku.Jak czytamy w raporcie, sektor mobilnego szkodliwego oprogramowania notuje dużą dynamikę wzrostu i to zarówno pod względem technologicznym, jak i strukturalnym. Zdecydowanie w przeszłość odeszły czasy, gdy cyberprzestępca był samotnikiem kierowanym złymi intencjami. Teraz jest ogniwem zakrojonego na dużą skalę, poważnego przedsięwzięcia biznesowego.

W branży mobilnego szkodliwego oprogramowania działają różnego rodzaju aktorzy: twórcy wirusów, testerzy, projektanci interfejsów zarówno szkodliwych aplikacji jak i stron internetowych, z których są rozprzestrzeniane, właściciele programów partnerskich służących do rozprzestrzeniania szkodliwego oprogramowania oraz właściciele botnetów mobilnych.

Podział pracy wśród cyberprzestępców znajduje również odzwierciedlenie w zachowaniu stworzonych przez nich trojanów. W 2013 roku pojawił się dowód na współpracę (prawdopodobnie na skalę komercyjną) pomiędzy różnymi grupami twórców wirusów. Botnet Trojan-SMS.AndroidOS.Opfake.a, oprócz własnej aktywności rozprzestrzenia również trojana o nazwie Trojan-SMS.AndroidOS.Opfake.a, wysyłał do kontaktów z listy ofiary spam zawierający odsyłacz do szkodliwego oprogramowania.

Nie ma już wątpliwości, że wykształciła się odrębna branża, w której większy nacisk jest położony na zdobywanie zysków, co wyraźnie potwierdza funkcjonalność tego szkodliwego oprogramowania.

Nie ma już wątpliwości, że wykształciła się odrębna branża, w której większy nacisk jest położony na zdobywanie zysków, co wyraźnie potwierdza funkcjonalność tego szkodliwego oprogramowania.

Rok 2013 w liczbach

- W całym 2013 r. wykryto łącznie 143 211 nowych modyfikacji szkodliwych programów, których celem są urządzenia mobilne (według stanu z dnia 1 stycznia 2014 r.)

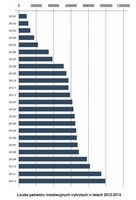

- W 2013 r. w celu do rozprzestrzenienia mobilnego szkodliwego oprogramowania cyberprzestępcy wykorzystali 3 905 502 pakietów instalacyjnych. W latach 2012-2013 wykryliśmy łącznie około 10 000 000 unikatowych pakietów instalacyjnych szkodliwego oprogramowania:

fot. mat. prasowe

Liczba pakietów instalacyjnych wykrytych w latach 2012-2013

W 2013 r. w celu do rozprzestrzenienia mobilnego szkodliwego oprogramowania cyberprzestępcy wykorzystali 3 905 502 pakietów instalacyjnych.

Różne pakiety instalacyjne mogą instalować programy z tą samą funkcjonalnością, które różnią się jedynie pod względem interfejsu szkodliwej aplikacji i, na przykład, zawartością rozprzestrzenianych wiadomości tekstowych.

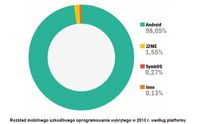

- Android pozostaje głównym celem szkodliwych ataków. 98,05% wszystkich szkodliwych programów wykrytych w 2013 r. atakowało właśnie tę platformę, potwierdzając zarówno popularność tego mobilnego systemu operacyjnego, jak i istnienie luk w zabezpieczeniach jego architektury.

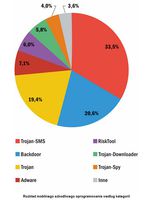

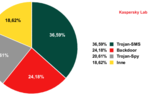

- Większość mobilnego szkodliwego oprogramowania została stworzona w celu kradzieży pieniędzy użytkowników. Do tej grupy należą trojany SMS, jak również wiele backdoorów i trojanów.

- Na przestrzeni roku liczba modyfikacji mobilnego szkodliwego oprogramowania wykorzystywanych w celu przeprowadzenia ataków phishingowych, kradzieży informacji dotyczących karty kredytowej oraz pieniędzy zwiększyła się 19,7 razy. W roku 2013 produkty mobilne firmy Kaspersky Lab zapobiegły 2 500 infekcjom ze strony trojanów bankowych.

fot. mat. prasowe

Rozkład mobilnego szkodliwego oprogramowania wykrytego w 2013 r. według platformy

Android pozostaje głównym celem szkodliwych ataków. 98,05% wszystkich szkodliwych programów wykrytych w 2013 r. atakowało właśnie tę platformę, potwierdzając zarówno popularność tego mobilnego systemu operacyjnego, jak i istnienie luk w zabezpieczeniach jego architektury.

fot. mat. prasowe

Rozkład mobilnego szkodliwego oprogramowania według kategorii

Większość mobilnego szkodliwego oprogramowania została stworzona w celu kradzieży pieniędzy użytkowników. Do tej grupy należą trojany SMS, jak również wiele backdoorów i trojanów.

Metody i techniki

W 2013 roku zauważyliśmy nie tylko gwałtowny wzrost liczby szkodliwych mobilnych programów, ale również aktywne wykorzystywanie przez cyberprzestępców metod i technik umożliwiających skuteczniejsze wykorzystywanie ich szkodliwego oprogramowania. Można wyróżnić kilka obszarów, w których mobilne szkodliwe oprogramowanie odnotowało postęp.

Dystrybucja

Cyberprzestępcy niekiedy wykorzystywali niezwykle wyrafinowane metody w celu infekowania urządzeń przenośnych.

Infekowanie legalnych zasobów internetowych pomaga rozprzestrzeniać mobilne szkodliwe oprogramowanie za pośrednictwem popularnych stron internetowych. Coraz więcej właścicieli smartfonów i tabletów odwiedza strony internetowe ze swoich urządzeń, nie wiedząc, że nawet cieszące się dobrą reputacją zasoby mogą paść ofiarą ataku. Według naszych danych, 0,4% stron internetowych odwiedzanych przez użytkowników naszych produktów zostało wcześniej zaatakowanych.

Rozprzestrzenianie za pośrednictwem nieoficjalnych sklepów z aplikacjami. W Azji działają liczne firmy produkujące urządzenia oparte na Androidzie oraz aplikacje dla tego systemu. Wiele z nich prowadzi własne sklepy z aplikacjami, oferując użytkownikom programy, które nie są dostępne w Google Play. Jedynie symboliczna kontrola aplikacji umieszczanych w takich sklepach oznacza, że osoby atakujące mogą ukryć w aplikacjach trojany, sprawiając, że wyglądają one jak nieszkodliwe gry czy narzędzia.

Nowy trojan Vidro na urządzenia mobilne z Androidem

Nowy trojan Vidro na urządzenia mobilne z Androidem

oprac. : Aleksandra Baranowska-Skimina / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Szkodliwe programy mobilne 2013 [© Köpenicker - Fotolia.com] Szkodliwe programy mobilne 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2013-133928-200x133crop.jpg)

![Ataki hakerskie: nowy szkodliwy program dla Androida [© Pavel Ignatov - Fotolia.com] Ataki hakerskie: nowy szkodliwy program dla Androida](https://s3.egospodarka.pl/grafika2/ataki-hakerskie/Ataki-hakerskie-nowy-szkodliwy-program-dla-Androida-115336-150x100crop.jpg)

![Trojan SMS dla smartfonów z Android [© pizuttipics - Fotolia.com] Trojan SMS dla smartfonów z Android](https://s3.egospodarka.pl/grafika/Kaspersky-Lab/Trojan-SMS-dla-smartfonow-z-Android-QhDXHQ.jpg)

![Trojan bankowy Qbot najpupularniejszy na świecie w VI 2023 [© Brian Jackson - Fotolia.com] Trojan bankowy Qbot najpupularniejszy na świecie w VI 2023](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Trojan-bankowy-Qbot-najpupularniejszy-na-swiecie-w-VI-2023-253614-150x100crop.jpg)

![Jak zwiększyć bezpieczeństwo smartfona? [© pixabay.com] Jak zwiększyć bezpieczeństwo smartfona?](https://s3.egospodarka.pl/grafika2/ataki-na-smartfony/Jak-zwiekszyc-bezpieczenstwo-smartfona-249062-150x100crop.jpg)

![Co zrobić, kiedy złapiesz malware? [© Marek - Fotolia.com] Co zrobić, kiedy złapiesz malware?](https://s3.egospodarka.pl/grafika2/malware/Co-zrobic-kiedy-zlapiesz-malware-247586-150x100crop.jpg)

![Cyberprzestępczość - aresztowania II 2014 [© Scanrail - Fotolia.com] Cyberprzestępczość - aresztowania II 2014](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Cyberprzestepczosc-aresztowania-II-2014-133874-150x100crop.jpg)

![ESET: zagrożenia internetowe II 2014 [© lina0486 - Fotolia.com] ESET: zagrożenia internetowe II 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-II-2014-133993-150x100crop.jpg)

![Polskie jajka i pieczarki na stołach wielkanocnych na całym świecie [© Freepik] Polskie jajka i pieczarki na stołach wielkanocnych na całym świecie](https://s3.egospodarka.pl/grafika2/eksport/Polskie-jajka-i-pieczarki-na-stolach-wielkanocnych-na-calym-swiecie-266021-150x100crop.jpg)

![Jak nam idzie transformacja w kierunku gospodarki o obiegu zamkniętym? [© Freepik] Jak nam idzie transformacja w kierunku gospodarki o obiegu zamkniętym?](https://s3.egospodarka.pl/grafika2/gospodarka-obiegu-zamknietego/Jak-nam-idzie-transformacja-w-kierunku-gospodarki-o-obiegu-zamknietym-266022-150x100crop.jpg)

![Rzetelne opinie vs fałszywe recenzje w internecie. Czy umiemy je odróżnić? [© Freepik] Rzetelne opinie vs fałszywe recenzje w internecie. Czy umiemy je odróżnić?](https://s3.egospodarka.pl/grafika2/ochrona-praw-konsumenta/Rzetelne-opinie-vs-falszywe-recenzje-w-internecie-Czy-umiemy-je-odroznic-266031-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![13 najczęstszych błędów przy wysyłaniu mailingu [© taramara78 - Fotolia.com] 13 najczęstszych błędów przy wysyłaniu mailingu](https://s3.egospodarka.pl/grafika2/mailing/13-najczestszych-bledow-przy-wysylaniu-mailingu-228007-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Ulga B+R 2024/2025. Kto może skorzystać? [© Freepik] Ulga B+R 2024/2025. Kto może skorzystać?](https://s3.egospodarka.pl/grafika2/ulga-B-R/Ulga-B-R-2024-2025-Kto-moze-skorzystac-265197-150x100crop.jpg)

![Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com] Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com]](https://s3.egospodarka.pl/grafika2/umowa-o-zachowaniu-poufnosci/Umowa-o-zachowaniu-poufnosci-NDA-a-wspolpraca-z-freelancerem-259977-50x33crop.jpg) Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

![Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym [© Freepik] Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym](https://s3.egospodarka.pl/grafika2/nakaz-zaplaty/Sprzeciw-od-nakazu-zaplaty-w-elektronicznym-postepowaniu-upominawczym-265987-150x100crop.jpg)

![Zdolność kredytowa w IV 2025 dalej w górę [© Freepik] Zdolność kredytowa w IV 2025 dalej w górę](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Zdolnosc-kredytowa-w-IV-2025-dalej-w-gore-266053-150x100crop.jpg)

![Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania [© Markus Winkler z Pixabay] Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-pozywa-Polaka-za-awaryjne-ladowanie-Zada-3-tys-euro-odszkodowania-266036-150x100crop.jpg)