Trojan bankowy Shylock zatrzymany

2014-07-16 09:15

Shylock - trojan atakujący systemy bankowości mobilnej © fot. mat. prasowe

8 i 9 lipca 2014 r. miała miejsce globalna akcja organów ścigania, mająca na celu zatrzymanie szkodliwego programu Shylock. W ramach operacji odłączono serwery stanowiące system kontroli trojana oraz zamknięto domeny wykorzystywane przez cyberprzestępców do komunikacji z zainfekowanymi komputerami. Shylock atakował systemy bankowości online na całym świecie.

Przeczytaj także: Koń trojański: poradnik oswajania

Operacja była koordynowana przez brytyjską agencję National Crime Agency (NCA) i uczestniczyły w niej zarówno organy ścigania, jak i prywatne firmy. W akcji – poza Kaspersky Lab – brały udział następujące organizacje: Europol, FBI, BAE Systems Applied Intelligence, Dell SecureWorks oraz komórka brytyjskiego wywiadu zajmująca się nasłuchem radiowym (GCHQ).Większość działań dochodzeniowych przeprowadzono w europejskim centrum do walki z cyberprzestępczością (EC3) działającym w ramach Europolu w Hadze. Śledczy z Wielkiej Brytanii (NCA), Stanów Zjednoczonych (FBI), Włoch, Holandii i Turcji połączyli siły, by skoordynować operację we własnych krajach, przy współudziale agencji z Niemiec, Francji i Polski. Koordynacja działań przez Europol była kluczowa do wyłączenia serwerów stanowiących trzon cyberprzestępczej infrastruktury trojana Shylock. W działaniach tych uczestniczyła także organizacja CERT-EU.

W trakcie przeprowadzania operacji odkryto kilka nieznanych wcześniej elementów infrastruktury trojana, co pozwoliło na zainicjowanie kolejnych działań koordynowanych przez centrum operacyjne w Hadze.

Shylock zainfekował przynajmniej 30 000 komputerów działających pod kontrolą systemu Windows na całym świecie. Dochodzenie ujawniło, że na celowniku cyberprzestępców znajdowała się przede wszystkim Wielka Brytania, jednak ataki zarejestrowano także w Stanach Zjednoczonych, Włoszech i Turcji.

W typowym scenariuszu ataku użytkownik jest nakłaniany do kliknięcia szkodliwego odnośnika, po czym trafia do zasobu online, z którego ukradkowo pobierany jest trojan. Po instalacji w systemie, Shylock szuka informacji pozwalających na uzyskanie dostępu do pieniędzy przechowywanych na firmowych oraz prywatnych kontach bankowych i przesyła je do cyberprzestępców.

Troels Oerting, szef centrum EC3 działającego w ramach Europolu, wyraził swoje zadowolenie z wyniku operacji i wyjaśnił:

Centrum EC3 dostarczyło unikatową platformę oraz zaplecze biurowe wyposażone w najnowocześniejsze metody bezpiecznej komunikacji, a także zapewniło śledczym dostęp do czołowych ekspertów i analityków z branży cyberbezpieczeństwa. W ten sposób byliśmy w stanie wspierać śledczych koordynowanych przez brytyjską agencję NCA i prowadzić prawdziwie międzynarodową operację z udziałem FBI, a także jednostek z Włoch, Turcji i Holandii oraz specjalnych zespołów z Niemiec, Francji i Polski.

Z przyjemnością obserwowałem współpracę organów ścigania z wielu krajów. Po raz kolejny pokazaliśmy, że jesteśmy w stanie szybko reagować na cyberzagrożenia atakujące nie tylko w Europie, ale i na całym świecie. Ta operacja to kolejny krok w dobrym kierunku dla organów ścigania i śledczych w Europie. Szczególne podziękowania należą się firmie Kaspersky Lab, która w znacznym stopniu przyczyniła się do sukcesu akcji. Nasza współpraca będzie kontynuowana w kolejnych operacjach.

Siergiej Golowanow, główny badacz bezpieczeństwa z Kaspersky Lab, który dokonał analizy szkodliwego programu i śledził jego aktywność na całym świecie, powiedział:

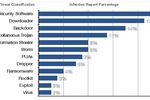

Kampanie obejmujące oszustwa bankowe nie są już małymi, jednorazowymi akcjami cyberprzestępców. Obserwujemy duży wzrost tego typu działań – tylko w 2013 r. liczba cyberataków wykorzystujących szkodliwe programy zaprojektowane do kradzieży danych finansowych wzrosła o 27,6% i wyniosła 28,4 mln. Aby wspierać organizacje takie jak Europol w walce z cyberprzestępczością, dostarczamy szczegółowe analizy szkodliwych programów i monitorujemy aktywność zagrożeń na całym świecie. Globalne działania przynoszą świetne rezultaty, co doskonale widać na przykładzie operacji wycelowanej w Shlylocka.

Przeczytaj także:

![Ataki hakerskie w I połowie 2016: Polska wśród najbardziej zagrożonych Ataki hakerskie w I połowie 2016: Polska wśród najbardziej zagrożonych]() Ataki hakerskie w I połowie 2016: Polska wśród najbardziej zagrożonych

Ataki hakerskie w I połowie 2016: Polska wśród najbardziej zagrożonych

Ataki hakerskie w I połowie 2016: Polska wśród najbardziej zagrożonych

Ataki hakerskie w I połowie 2016: Polska wśród najbardziej zagrożonych

oprac. : Agata Fąs / eGospodarka.pl

Więcej na ten temat:

Shylock, trojany, wirusy, szkodliwe oprogramowanie, bezpieczeństwo w internecie, zagrożenia internetowe, cyberprzestępcy

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Trojan Kovter wykryty w rejestrze systemowym [© profit_image - Fotolia.com] Trojan Kovter wykryty w rejestrze systemowym](https://s3.egospodarka.pl/grafika2/Doctor-Web/Trojan-Kovter-wykryty-w-rejestrze-systemowym-176973-150x100crop.jpg)

![System Mac pod ostrzałem trojanów reklamowych [© vchalup - Fotolia.com] System Mac pod ostrzałem trojanów reklamowych](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/System-Mac-pod-ostrzalem-trojanow-reklamowych-172194-150x100crop.jpg)

![Dr.Web: zagrożenia internetowe w 2015 r. [© weerapat1003 - Fotolia.com] Dr.Web: zagrożenia internetowe w 2015 r.](https://s3.egospodarka.pl/grafika2/rok-2015/Dr-Web-zagrozenia-internetowe-w-2015-r-149945-150x100crop.jpg)

![Cyberprzestępcy szpiegują Polaków [© Gajus - Fotolia.com] Cyberprzestępcy szpiegują Polaków](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cyberprzestepcy-szpieguja-Polakow-144758-150x100crop.jpg)

![Kaspersky Lab: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] Kaspersky Lab: zagrożenia internetowe 2010](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Kaspersky-Lab-zagrozenia-internetowe-2010-MBuPgy.jpg)

![Zagrożenia w sieci: spokój mąci nie tylko phishing [© pixabay.com] Zagrożenia w sieci: spokój mąci nie tylko phishing](https://s3.egospodarka.pl/grafika2/CERT/Zagrozenia-w-sieci-spokoj-maci-nie-tylko-phishing-244620-150x100crop.jpg)

![Korporacje a bezpieczeństwo danych w chmurze [© ra2 studio - Fotolia.com] Korporacje a bezpieczeństwo danych w chmurze](https://s3.egospodarka.pl/grafika2/chmura-obliczeniowa/Korporacje-a-bezpieczenstwo-danych-w-chmurze-140264-150x100crop.jpg)

![Kadra zarządzająca a bezpieczeństwo IT [© Dreaming Andy - Fotolia.com] Kadra zarządzająca a bezpieczeństwo IT](https://s3.egospodarka.pl/grafika2/kadra-zarzadzajaca/Kadra-zarzadzajaca-a-bezpieczenstwo-IT-140499-150x100crop.jpg)

![Hakerzy mogą ingerować w wybory prezydenckie w Polsce [© freepik.com] Hakerzy mogą ingerować w wybory prezydenckie w Polsce](https://s3.egospodarka.pl/grafika2/dezinformacja/Hakerzy-moga-ingerowac-w-wybory-prezydenckie-w-Polsce-266134-150x100crop.jpg)

![Polski automotive vs UE i chińskie auta. Nie ma powodów do pesymizmu? [© © Rainer Plendl - Fotolia.com] Polski automotive vs UE i chińskie auta. Nie ma powodów do pesymizmu?](https://s3.egospodarka.pl/grafika2/branza-motoryzacyjna/Polski-automotive-vs-UE-i-chinskie-auta-Nie-ma-powodow-do-pesymizmu-266130-150x100crop.jpg)

![Phishing: cyberprzestępcy wabią na znane domeny [© weerapat1003 - Fotolia.com] Phishing: cyberprzestępcy wabią na znane domeny](https://s3.egospodarka.pl/grafika2/QR-kody/Phishing-cyberprzestepcy-wabia-na-znane-domeny-266128-150x100crop.jpg)

![Prognozy dla gospodarki: co wojna celna Trumpa zrobi z polskim PKB? [© ekaphon - stock.adobe.com] Prognozy dla gospodarki: co wojna celna Trumpa zrobi z polskim PKB?](https://s3.egospodarka.pl/grafika2/PKB-w-Polsce/Prognozy-dla-gospodarki-co-wojna-celna-Trumpa-zrobi-z-polskim-PKB-266127-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

![Rynek hotelowy - początek bańki czy złoty interes? [© Freepik] Rynek hotelowy - początek bańki czy złoty interes? [© Freepik]](https://s3.egospodarka.pl/grafika2/hotele/Rynek-hotelowy-poczatek-banki-czy-zloty-interes-265352-50x33crop.jpg) Rynek hotelowy - początek bańki czy złoty interes?

Rynek hotelowy - początek bańki czy złoty interes?

![Wyjazd na Święta tańszy niż rok temu. Ceny paliw na stacjach z każdym dniem powinny spadać [© freepik.com] Wyjazd na Święta tańszy niż rok temu. Ceny paliw na stacjach z każdym dniem powinny spadać](https://s3.egospodarka.pl/grafika2/paliwo/Wyjazd-na-Swieta-tanszy-niz-rok-temu-Ceny-paliw-na-stacjach-z-kazdym-dniem-powinny-spadac-266132-150x100crop.jpg)

![ETF-y z Europy przyciągają kapitał z obu stron Atlantyku [© Freepik] ETF-y z Europy przyciągają kapitał z obu stron Atlantyku](https://s3.egospodarka.pl/grafika2/ETF/ETF-y-z-Europy-przyciagaja-kapital-z-obu-stron-Atlantyku-266118-150x100crop.jpg)

![7 konsekwencji niższych stóp procentowych [© Freepik] 7 konsekwencji niższych stóp procentowych](https://s3.egospodarka.pl/grafika2/stopy-procentowe/7-konsekwencji-nizszych-stop-procentowych-266125-150x100crop.jpg)

![Samochody elektryczne mniej popularne niż rowery? [© Freepik] Samochody elektryczne mniej popularne niż rowery?](https://s3.egospodarka.pl/grafika2/samochod-elektryczny/Samochody-elektryczne-mniej-popularne-niz-rowery-266102-150x100crop.jpg)