Cyberprzestępczość: tajemnice operacji Epic Turla

2014-08-11 13:26

Przeczytaj także: Zaawansowane ataki hakerskie w Europie 2013

OfiaryProjekt Epic Turla jest wykorzystany do atakowania wielu celów przynajmniej od 2012 r., jednak największa aktywność cyberprzestępców została odnotowana w okresie styczeń-luty 2014 r. Ostatni atak zaobserwowany przez ekspertów z Kaspersky Lab miał miejsce 17 lipca 2014 r.

Cele operacji Epic Turla należą do następujących kategorii: jednostki rządowe (takie jak ministerstwa spraw wewnętrznych, ministerstwa spraw zagranicznych i ministerstwa handlu oraz agencje wywiadowcze), ambasady, placówki badawcze i edukacyjne oraz firmy z branży zbrojeniowej i farmaceutycznej.

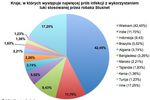

Większość ofiar zlokalizowana jest na Bliskim Wschodzie oraz w Europie, jednak badacze zaobserwowali działania związane z omawianym atakiem także w innych regionach, w tym w Stanach Zjednoczonych i Rosji. Łącznie eksperci z Kaspersky Lab wykryli 500 unikatowych adresów IP ofiar z ponad 45 krajów. W Polsce atakowanych było 13 unikatowych adresów IP.

fot. mat. prasowe

20 krajów z największą liczbą atakowanych adresów IP

Francja, USA i Iran - to główne cele cyberprzestępców.

Metody ataków

Badacze z Kaspersky Lab odkryli, że osoby stojące za operacją Epic Turla wykorzystują exploity zero-day (szkodliwe programy infekujące za pośrednictwem luk, dla których nie istnieją jeszcze łaty bezpieczeństwa), socjotechnikę oraz tzw. metodę wodopoju (infekowanie popularnych stron WWW, które z założenia przyciągają dużą uwagę) do atakowania ofiar.

Gdy dojdzie do infekcji, backdoor Epic natychmiast podejmuje próbę łączenia się z serwerem kontrolowanym przez cyberprzestępców i wysyła pakiet informacji o ofierze. Dotychczas nie zaobserwowano modułu szkodnika, który pozwalałby mu przetrwać ponowne uruchomienie komputera – po restarcie maszyny szkodliwy program przestaje być aktywny. Cyberprzestępcy mogą jednak użyć serwera kontroli, by dodać taki moduł w każdej chwili.

Atakujący otrzymują podsumowanie informacji o systemie ofiary i w oparciu o te dane dostarczają pakiet plików zawierających serię poleceń do wykonania na różnych folderach, ustawieniach sieciowych itd. Ponadto, cyberprzestępcy aktywują funkcję przechwytywania znaków wprowadzanych z klawiatury, moduł służący do kompresowania plików w formacie RAR oraz kilka standardowych narzędzi Microsoftu (np. DNS Query).

Pierwszy etap Turli

Podczas analizy badacze z Kaspersky Lab zaobserwowali, że atakujący używają szkodliwego programu Epic do instalacji zaawansowanego backdoora znanego jako „Cobra/Carbon” oraz „Pfinet”. Po jakimś czasie cyberprzestępcy idą o krok dalej i wykorzystują szkodnika Epic do aktualizacji pliku konfiguracyjnego aplikacji Pfinet zestawem informacji o własnych serwerach kontroli. Taka wymiana danych między dwoma szkodliwymi programami wskazuje na to, że mamy do czynienia z bliskim powiązaniem między stojącymi za nimi cyberprzestępcami.

„Aktualizacja konfiguracji szkodliwego programu Cobra/Carbon, zwanego również Pfinet jest interesująca, ponieważ jest to kolejny projekt związany z operacją Turla. Sugeruje to, że mamy do czynienia z wieloetapową infekcją, która rozpoczyna się od modułu Epic Turla wykonującego wstępną pracę i identyfikującego potencjalne ofiary. Jeżeli dany użytkownik jest interesujący dla cyberprzestępców, jego system jest uaktualniany do pełnego systemu Turla Carbon” – skomentował Costin Raiu, dyrektor Globalnego Zespołu ds. Badań i Analiz (GReAT), Kaspersky Lab.

Dalsze badania wykazały, że mogą istnieć kolejne połączenia omawianej kampanii z innymi zagrożeniami: w lutym 2014 r. eksperci z Kaspersky Lab analizowali cyberprzestępczą akcję MiniDuke, gdzie wykorzystywano te same elementy kodu, które zostały zastosowane przez zespół stojący za operacją Epic Turla.

fot. mat. prasowe

Epic Turla

Podczas analizy badacze z Kaspersky Lab zaobserwowali, że atakujący używają szkodliwego programu Epic do instalacji zaawansowanego backdoora znanego jako „Cobra/Carbon” oraz „Pfinet”.

Połączenie operacji Epic ze szkodnikami Turla i MiniDuke może sugerować, że autorzy zagrożenia są rosyjskiego pochodzenia. Może o tym także świadczyć nazwa jednego z plików backdoora Epic – „Zagruzchik.dll” (boot loader) – oraz to, że panel konfiguracyjny systemu Epic Turla ustawia stronę kodową na 1251, czyli taką, która pozwala na wyświetlanie cyrylicy.

![Poseł ofiarą cyberprzestępców [© Freepik] Poseł ofiarą cyberprzestępców](https://s3.egospodarka.pl/grafika2/cyberataki/Posel-ofiara-cyberprzestepcow-263867-150x100crop.jpg) Poseł ofiarą cyberprzestępców

Poseł ofiarą cyberprzestępców

oprac. : Aleksandra Baranowska-Skimina / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Jak nie paść ofiarą ataku zero-click? [© Amir Kaljikovic - Fotolia.com] Jak nie paść ofiarą ataku zero-click?](https://s3.egospodarka.pl/grafika2/atak-zero-click/Jak-nie-pasc-ofiara-ataku-zero-click-257560-150x100crop.jpg)

![Windigo: kolejny atak na serwery [© Artur Marciniec - Fotolia.com] Windigo: kolejny atak na serwery](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Windigo-kolejny-atak-na-serwery-134430-150x100crop.jpg)

![Zaawansowane ataki hakerskie 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane ataki hakerskie 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Zaawansowane-ataki-hakerskie-2013-133589-150x100crop.jpg)

![Ataki hakerskie 2013 [© ra2 studio - Fotolia.com] Ataki hakerskie 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Ataki-hakerskie-2013-125731-150x100crop.jpg)

![Ataki APT - jak je rozpoznać? [© tiero - Fotolia.com] Ataki APT - jak je rozpoznać?](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Ataki-APT-jak-je-rozpoznac-117219-150x100crop.jpg)

![Zaawansowane ataki hakerskie nawet co trzy minuty [© alphaspirit - Fotolia.com] Zaawansowane ataki hakerskie nawet co trzy minuty](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Zaawansowane-ataki-hakerskie-nawet-co-trzy-minuty-115936-150x100crop.jpg)

![Bezpieczeństwo komputera: jak zwalczyć infekcję? [© alphaspirit - Fotolia.com] Bezpieczeństwo komputera: jak zwalczyć infekcję?](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Bezpieczenstwo-komputera-jak-zwalczyc-infekcje-108662-150x100crop.jpg)

![Bezpieczeństwo firm w sieci I poł. 2014 [© psdesign1 - Fotolia.com] Bezpieczeństwo firm w sieci I poł. 2014](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Bezpieczenstwo-firm-w-sieci-I-pol-2014-141529-150x100crop.jpg)

![Rozmowa kwalifikacyjna, czyli emocjonalny rollercoaster [© Photographee.eu - Fotolia.com] Rozmowa kwalifikacyjna, czyli emocjonalny rollercoaster](https://s3.egospodarka.pl/grafika2/sytuacja-na-rynku-pracy/Rozmowa-kwalifikacyjna-czyli-emocjonalny-rollercoaster-265799-150x100crop.jpg)

![Fałszywe wiadomości: w teorii phishing nam nie straszny, a w praktyce? [© weerapat1003 - Fotolia.com] Fałszywe wiadomości: w teorii phishing nam nie straszny, a w praktyce?](https://s3.egospodarka.pl/grafika2/phishing/Falszywe-wiadomosci-w-teorii-phishing-nam-nie-straszny-a-w-praktyce-265795-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw. [© matthias21 - Fotolia.com] Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw.](https://s3.egospodarka.pl/grafika2/wydatki-na-paliwo/Jaki-jest-koszt-przejechania-100-km-samochodem-Sprawdz-porownanie-benzyny-oleju-napedowego-LPG-i-innych-paliw-262279-150x100crop.jpg)

Trimare Sztutowo - inwestycja mieszkaniowa premium

Trimare Sztutowo - inwestycja mieszkaniowa premium

![Dochodzenie roszczeń - jakie procedury stosować wobec francuskich dłużników? [© Depositphotos] Dochodzenie roszczeń - jakie procedury stosować wobec francuskich dłużników?](https://s3.egospodarka.pl/grafika2/dochodzenie-roszczen/Dochodzenie-roszczen-jakie-procedury-stosowac-wobec-francuskich-dluznikow-265747-150x100crop.jpg)

![Ceny materiałów budowlanych w II 2025 [© Freepik] Ceny materiałów budowlanych w II 2025](https://s3.egospodarka.pl/grafika2/ceny-materialow-budowlanych/Ceny-materialow-budowlanych-w-II-2025-265798-150x100crop.jpg)

![ETA obowiązkowe od 2 kwietnia 2025 przy wjeździe do Wielkiej Brytanii [© Freepik] ETA obowiązkowe od 2 kwietnia 2025 przy wjeździe do Wielkiej Brytanii](https://s3.egospodarka.pl/grafika2/Electronic-Travel-Authorization/ETA-obowiazkowe-od-2-kwietnia-2025-przy-wjezdzie-do-Wielkiej-Brytanii-265796-150x100crop.jpg)

![Umowa o dożywocie z osobą prywatną. Co po śmierci świadczeniodawcy? [© Freepik] Umowa o dożywocie z osobą prywatną. Co po śmierci świadczeniodawcy?](https://s3.egospodarka.pl/grafika2/umowa-o-dozywocie/Umowa-o-dozywocie-z-osoba-prywatna-Co-po-smierci-swiadczeniodawcy-265792-150x100crop.jpg)