Bezpieczeństwo w sieci 2005 wg CERT

2006-01-24 12:44

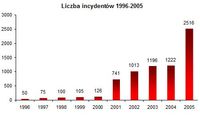

Ponad dwukrotnie więcej niż rok wcześniej zgłoszeń o przypadkach naruszających bezpieczeństwo w sieci odebrał zespół CERT Polska w 2005 roku. Z ogłoszonego raportu wynika, że działania hakerów są coraz bardziej zaawansowane, a wykorzystywane mechanizmy o wiele bardziej skomplikowane.

Przeczytaj także: Ataki internetowe w 2004r.

Wśród zgłoszonych do CERT Polska w ubiegłym roku przypadków najwięcej było wynikiem skanowania, działalności robaków oraz rozsyłania spamu. „Od lat przekonujemy, że skanowanie nie jest szumem sieciowym, a przede wszystkim wynikiem już dokonanych włamań i przejęć całych sieci komputerów” „ – twierdzi Mirosław Maj, kierownik zespołu CERT Polska.fot. mat. prasowe

Na dokładniejszą analizę ruchu w sieci i identyfikowanie zagrożeń pozwala wykorzystanie wyników działania systemu ARAKIS. Jest to projekt zespołu CERT Polska, uruchomiony we wrześniu 2004 roku, który ma na celu detekcję i opis zagrożeń występujących w polskim Internecie. Ponad dwukrotny wzrost liczby zgłoszonych incydentów to w głównej mierze wynik obsługi zgłoszeń generowanych przez system ARAKIS.

fot. mat. prasowe

Poszkodowani to w przeważającej części (53,1%) firmy komercyjne, drugą grupę stanowią osoby prywatne (14,6%). Natomiast wśród atakujących ponad 50% nie zostało zidentyfikowanych. Sytuacja ta wynika z faktu, że atakujący zazwyczaj korzysta z tzw. „pośrednika”, jakim jest np. serwer proxy, botnet czy skompromitowany host nieświadomego użytkownika.

Jednym z nowych zjawisk, zaobserwowanych przez zespół w 2005 r. jest widoczna zmiana w wykorzystaniu botnetów, które coraz rzadziej są źródłem ataków DoS i DDoS, za to częściej stają się narzędziem do czerpania nielegalnych zysków, rozsyłania spamu czy przejmowania numerów kart kredytowych i kont bankowych. Spamerzy stosują coraz wymyślniejsze techniki, aby ukryć pochodzenie prawdziwego nadawcy niechcianej korespondencji. Nierzadko powoduje to generowanie fałszywych alarmów (nawet przez doświadczone organizacje antyspamerskie).

W wielu firmach dotkliwy jest brak zabezpieczeń oraz profesjonalnego zarządzania sieciami. Firmy często nie zdają sobie sprawy z niebezpieczeństw związanych z faktem dostępu do Internetu. Natomiast przestępcy szybko reagują na zmiany i, jeśli użytkowanie jakiejś technologii staje się trudniejsze, a inna zyskuje na popularności, potrafią błyskawicznie z niej zacząć korzystać. „ „Dobrym przykładem jest coraz częstsze wykorzystywanie komunikatorów sieciowych” „ – mówi Mirosław Maj i radzi – „ „reakcja na takie zmiany powinna być natychmiastowa, a najszybszy efekt osiągnąć można, oprócz wprowadzenia zabezpieczeń technicznych, zwiększając świadomość użytkowników – to właśnie oni mają przecież największy wpływ na własne bezpieczeństwo w Internecie”. „

Autorzy Raportu zwracają uwagę na brak reakcji wielu operatorów i dostawców usług na, np. uporczywe próby skanowania sieci, będące ewidentnym wynikiem działalności robaków sieciowych.

Przeczytaj także:

![Zagrożenia w sieci: spokój mąci nie tylko phishing [© pixabay.com] Zagrożenia w sieci: spokój mąci nie tylko phishing]() Zagrożenia w sieci: spokój mąci nie tylko phishing

Zagrożenia w sieci: spokój mąci nie tylko phishing

![Zagrożenia w sieci: spokój mąci nie tylko phishing [© pixabay.com] Zagrożenia w sieci: spokój mąci nie tylko phishing](https://s3.egospodarka.pl/grafika2/CERT/Zagrozenia-w-sieci-spokoj-maci-nie-tylko-phishing-244620-150x100crop.jpg) Zagrożenia w sieci: spokój mąci nie tylko phishing

Zagrożenia w sieci: spokój mąci nie tylko phishing

oprac. : eGospodarka.pl

![CERT Orange Polska: 2020 rok pod znakiem phishingu [© weerapat1003 - Fotolia.com] CERT Orange Polska: 2020 rok pod znakiem phishingu](https://s3.egospodarka.pl/grafika2/CERT/CERT-Orange-Polska-2020-rok-pod-znakiem-phishingu-237354-150x100crop.jpg)

![Największe cyberzagrożenia, które stoją przed biznesami w tym roku [© yuri arcurs - fotolia.com] Największe cyberzagrożenia, które stoją przed biznesami w tym roku](https://s3.egospodarka.pl/grafika2/phishing/Najwieksze-cyberzagrozenia-ktore-stoja-przed-biznesami-w-tym-roku-232254-150x100crop.jpg)

![CERT: polski internet coraz bardziej niebezpieczny [© Nmedia - Fotolia.com] CERT: polski internet coraz bardziej niebezpieczny](https://s3.egospodarka.pl/grafika2/CERT/CERT-polski-internet-coraz-bardziej-niebezpieczny-191728-150x100crop.jpg)

![Ransomware CryptoWall znów uderza [© tonsnoei - Fotolia.com] Ransomware CryptoWall znów uderza](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Ransomware-CryptoWall-znow-uderza-169334-150x100crop.jpg)

![CERT: ponad ćwierć miliona zainfekowanych komputerów na dzień [© Artur Marciniec - Fotolia.com] CERT: ponad ćwierć miliona zainfekowanych komputerów na dzień](https://s3.egospodarka.pl/grafika2/CERT/CERT-ponad-cwierc-miliona-zainfekowanych-komputerow-na-dzien-155219-150x100crop.jpg)

![Ransomware: trojan Koler wyłudza okup [© Maxim_Kazmin - Fotolia.com] Ransomware: trojan Koler wyłudza okup](https://s3.egospodarka.pl/grafika2/koler/Ransomware-trojan-Koler-wyludza-okup-141076-150x100crop.jpg)

![Najgorsze hasła 2013 roku [© ra2 studio - Fotolia.com] Najgorsze hasła 2013 roku](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Najgorsze-hasla-2013-roku-131554-150x100crop.jpg)

![Zagrożenia w sieci 2012 wg CERT Polska [© davidevison - Fotolia.com] Zagrożenia w sieci 2012 wg CERT Polska](https://s3.egospodarka.pl/grafika2/CERT/Zagrozenia-w-sieci-2012-wg-CERT-Polska-116812-150x100crop.jpg)

![Przestępstwa w Polsce 2005 [© Scanrail - Fotolia.com] Przestępstwa w Polsce 2005](https://s3.egospodarka.pl/grafika/oszustwa/Przestepstwa-w-Polsce-2005-apURW9.jpg)

![Rynek pozarządowych papierów dłużnych 2005 [© Scanrail - Fotolia.com] Rynek pozarządowych papierów dłużnych 2005](https://s3.egospodarka.pl/grafika/rynek-pozarzadowych-papierow-dluznych/Rynek-pozarzadowych-papierow-dluznych-2005-apURW9.jpg)

![Handel zagraniczny I-II 2025. Eksport spadł o 5%, a import wzrósł o 1,1% r/r [© Freepik] Handel zagraniczny I-II 2025. Eksport spadł o 5%, a import wzrósł o 1,1% r/r](https://s3.egospodarka.pl/grafika2/handel-zagraniczny/Handel-zagraniczny-I-II-2025-Eksport-spadl-o-5-a-import-wzrosl-o-1-1-r-r-266067-150x100crop.jpg)

![Najszybszy internet mobilny i 5G w III 2025 roku [© Freepik] Najszybszy internet mobilny i 5G w III 2025 roku](https://s3.egospodarka.pl/grafika2/internet-mobilny/Najszybszy-internet-mobilny-i-5G-w-III-2025-roku-266062-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

![Rynek hotelowy - początek bańki czy złoty interes? [© Freepik] Rynek hotelowy - początek bańki czy złoty interes? [© Freepik]](https://s3.egospodarka.pl/grafika2/hotele/Rynek-hotelowy-poczatek-banki-czy-zloty-interes-265352-50x33crop.jpg) Rynek hotelowy - początek bańki czy złoty interes?

Rynek hotelowy - początek bańki czy złoty interes?

![Złoto na historycznych szczytach [© Linda Hamilton z Pixabay] Złoto na historycznych szczytach](https://s3.egospodarka.pl/grafika2/zloto/Zloto-na-historycznych-szczytach-266085-150x100crop.jpg)

![2657 wniosków o przeniesienie konta bankowego w I kw. 2025 r. [© Freepik] 2657 wniosków o przeniesienie konta bankowego w I kw. 2025 r.](https://s3.egospodarka.pl/grafika2/przeniesienie-konta-bankowego/2657-wnioskow-o-przeniesienie-konta-bankowego-w-I-kw-2025-r-266071-150x100crop.jpg)

![Jak odzyskać rzeczy pozostawione w samolocie? [© olivier89 z Pixabay] Jak odzyskać rzeczy pozostawione w samolocie?](https://s3.egospodarka.pl/grafika2/rzeczy-znalezione/Jak-odzyskac-rzeczy-pozostawione-w-samolocie-266069-150x100crop.jpg)

![Złotówkowicze muszą wykazać się cierpliwością [© Freepik] Złotówkowicze muszą wykazać się cierpliwością](https://s3.egospodarka.pl/grafika2/kredyty-zlotowkowe/Zlotowkowicze-musza-wykazac-sie-cierpliwoscia-266068-150x100crop.jpg)