Ewolucja złośliwego oprogramowania 2005

2006-04-24 00:03

Przeczytaj także: Ewolucja złośliwego oprogramowania 2008

W 2005 roku cyberprzestępcy wykorzystali do osiągnięcia swoich celów szereg różnych tragicznych wydarzeń, a przede wszystkim fakt, że ludzie są żądni szczegółów związanych z takimi tragediami. Poniżej widnieje kilka przykładów:

• Po zamachach bombowych w Metrze Londyńskim, w których zginęło 50 osób, użytkownicy zalewani byli wiadomościami e-mail o tytule "TERROR HITS LONDON", które kryły konia trojańskiego. Aby uśpić podejrzenia, wiadomości informowały, że zostały przeskanowane programem antywirusowym.

• Doniesienia o wykryciu ptasiej grypy wywołały masowe wysyłki reklam fałszywego leku, który był oczywiście bezwartościowy.

• Po huraganie Katrina użytkownicy odnajdywali w swych elektronicznych skrzynkach spam zatytułowany "Katrina killed as many as 80 people". Same wiadomości nie zawierały złośliwego kodu, ich celem było wzbudzenie jak największego zainteresowania tematem. Użytkownicy otrzymywali szczątkowe informacje; żeby dowiedzieć się więcej, mieli kliknąć odsyłacz "Read more", a to powodowało załadowanie na ich komputer złośliwego kodu.

Naturalnie cyberprzestępcy wykorzystują nie tylko ludzką skłonność do czytania o wszelkiego typu nieszczęściach, ale także ich zainteresowanie innymi tematami, np. złośliwymi programami. Sytuacja staje się tak poważna, że niektórzy użytkownicy instalują nawet kilka programów antywirusowych. Sądzą oni, że im więcej programów antywirusowych, tym większa ochrona: jeśli jedno z rozwiązań pominie jakiś złośliwy program, z pewnością wykryje go drugie, trzecie lub czwarte. Cyberprzestępcy żerują na tym błędnym przekonaniu: wykorzystują technologie spamowe do dystrybucji złośliwych programów pod postacią oprogramowania antywirusowego znanych producentów. Ta metoda infekowania komputerów, bazująca na zaufaniu do firm antywirusowych, w rzeczywistości podkopuje to zaufanie. Użytkownicy często nie mogą uwierzyć, że wiadomości, które miały pochodzić od firm antywirusowych, w rzeczywistości zostały wysłane przez kogoś innego.

fot. mat. prasowe

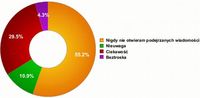

Wyniki ankiety pt.: "Dlaczego otwierasz podejrzane wiadomości?"

Wyniki ankiety pt.: "Dlaczego otwierasz podejrzane wiadomości?"

Inne trendy

Nowe technologie

Wciąż powstają nowe technologie, które wykorzystywane są zarówno przez branżę IT, jak i cyberprzestępców.

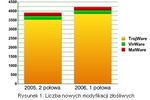

Niepokojące jest nie tylko rosnące tempo pojawiania się nowych "złośliwych" technologii. Obserwujemy również coraz szybsze łączenie i modyfikowanie istniejących technologii, co prowadzi do skuteczniejszych metod infekcji oraz tworzenia złośliwego kodu dla nowych platform.

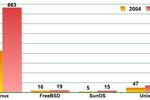

Cyberprzestępcy zaczynają systematycznie atakować urządzenia przenośne, które działają pod kontrolą systemów operacyjnych posiadających pełną funkcjonalność (np. smartfony, urządzenia PDA itd.). Jednak znaczny wzrost liczby złośliwych programów dla urządzeń przenośnych to kwestia przyszłości. Dopiero gdy liczba właścicieli smartfonów, którzy wykorzystują te urządzenia do uzyskania dostępu do usług płatności elektronicznej, osiągnie masę krytyczną, staną się oni celem aktywnych ataków i źródłem potencjalnego zysku cyberprzestępców.

Coraz bardziej przybliża się chwila, gdy wizja inteligentnych domów stanie się rzeczywistością. Oczywiście technologia ta wciąż znajduje się w bardzo wczesnym stadium rozwoju, niemniej jednak już istnieje. Czas pokaże, czy inteligentne domy staną się nową platformą ataków cyberprzestępców.

Ewolucja złośliwego oprogramowania I-VI 2008

Ewolucja złośliwego oprogramowania I-VI 2008

oprac. : eGospodarka.pl

![Ewolucja złośliwego oprogramowania IV-VI 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania IV-VI 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-IV-VI-2006-apURW9.jpg)

![Rynek franchisingu w Polsce 2005 [© Scanrail - Fotolia.com] Rynek franchisingu w Polsce 2005](https://s3.egospodarka.pl/grafika/franchising/Rynek-franchisingu-w-Polsce-2005-apURW9.jpg)

![Wyniki PTE i OFE w 2005 r. [© Scanrail - Fotolia.com] Wyniki PTE i OFE w 2005 r.](https://s3.egospodarka.pl/grafika/towarzystwa/Wyniki-PTE-i-OFE-w-2005-r-apURW9.jpg)

![Płatności odroczone albo porzucony koszyk w sklepie internetowym [© Freepik] Płatności odroczone albo porzucony koszyk w sklepie internetowym](https://s3.egospodarka.pl/grafika2/Kup-teraz-zaplac-pozniej/Platnosci-odroczone-albo-porzucony-koszyk-w-sklepie-internetowym-265858-150x100crop.jpg)

![Rekrutacja, czyli jak długo firma musi czekać na pracowników? [© Andrey Popov - Fotolia.com] Rekrutacja, czyli jak długo firma musi czekać na pracowników?](https://s3.egospodarka.pl/grafika2/rekrutacja/Rekrutacja-czyli-jak-dlugo-firma-musi-czekac-na-pracownikow-265857-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Renta wdowia - wnioski już od 1 stycznia 2025 [© Freepik] Renta wdowia - wnioski już od 1 stycznia 2025](https://s3.egospodarka.pl/grafika2/renta-wdowia/Renta-wdowia-wnioski-juz-od-1-stycznia-2025-263356-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)