Trojan Qbot powraca jeszcze groźniejszy. Zainfekował już 100 tys. osób

2020-08-28 14:08

Trojan Qbot zainfekował już przeszło 100 tys. użytkowników na całym świecie © fot. mat. prasowe

Przeczytaj także: Groźny trojan odradza się po 5 miesiącach uśpienia

Pojawienie się nowej odmiany trojana Qbot potwierdzają obserwacje prowadzone od marca do sierpnia 2020 roku przez zespół badaczy firmy Check Point. W jednej z przeprowadzonych z jego użyciem kampanii był on rozpowszechniany przez inne, znane ze swojej złośliwości zagrożenia - trojana bankowego Emotet. Zdaniem ekspertów jest to wyraźny dowód na to, że hakerzy sięgnęli po niestosowaną dotąd formę dystrybucji.Check Point zauważył również, że nowy Qbot zyskał odświeżoną infrastrukturę c&c (dowodzenia i kontroli), co umożliwia jego twórcom jeszcze szerszy zakres działań. Według badaczy trojan stał się złośliwym odpowiednikiem szwajcarskiego scyzoryka, który potrafi m.in. wykradać informacje (w tym hasła, e-maile, dane kart kredytowych), instalować oprogramowanie ransomware czy dokonywać nieautoryzowanych transakcji bankowych. To wysoce ustrukturyzowany i wielowarstwowy malware - przestrzegają eksperci.

Przechwytywanie wątków e-mail

Początkowy łańcuch infekcji rozpoczyna się od wysłania specjalnie spreparowanych wiadomości e-mail do organizacji lub osób prywatnych. Każda z wiadomości e-mail zawiera adres URL do pliku ZIP ze złośliwym plikiem Visual Basic Script (VBS), który zawiera kod wykonawczy w systemie Windows.

fot. mat. prasowe

Łańcuch infekcji

Początkowy łańcuch infekcji rozpoczyna się od wysłania specjalnie spreparowanych wiadomości e-mail do organizacji lub osób prywatnych

Po zainfekowaniu komputera, Qbot aktywuje specjalny „moduł do zbierania wiadomości e-mail”, który wyodrębnia wszystkie wątki wiadomości e-mail z konta Outlook ofiary i przesyła je na zakodowany na stałe serwer zdalny. Skradzione wiadomości e-mail są następnie wykorzystywane w przyszłych kampaniach spamowych, co ułatwia nakłonienie użytkowników do kliknięcia zainfekowanych załączników, ponieważ spam wydaje się kontynuować istniejącą wymianę e-maili.

- Nasze badania pokazują, że nawet starsze formy złośliwego oprogramowania można aktualizować o nowe funkcje, aby uczynić je niebezpiecznym i trwałym zagrożeniem. Hakerzy intensywnie inwestują w rozwój Qbota, aby umożliwić kradzież danych na masową skalę - zarówno od organizacji, jak i osób fizycznych. Byliśmy świadkami kampanii złośliwego spamu, które rozpowszechniały Qbota bezpośrednio, a także takich, które wykorzystywały inne infrastruktury infekcyjne do dalszego rozprzestrzeniania zagrożenia. Mamy nadzieję, że nasze obserwacje i badania nad Qbotem pomogą położyć kres temu zagrożeniu. – mówi Yaniv Balmas, szef działu badan cybernetycznych w Check Point - Na razie zdecydowanie polecam uważne obserwowanie e-maili pod kątem oznak wskazujących na próbę wyłudzenia informacji - nawet jeśli wiadomość e-mail wydaje się pochodzić z zaufanego źródła – dodaje ekspert Check Pointa.

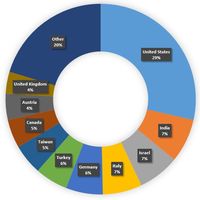

Jak na razie głównym celem ataków Qbota były Stany Zjednoczone, w których zanotowano prawie 29% wszystkich infekcji. Na celowniku hakerów byli również użytkownicy z Indii, Izraela i Włoch – w tych krajach odnotowano odpowiednio 7% wszystkich ataków.

fot. mat. prasowe

Główne cele ataków Qbota

Głównym celem ataków Qbota jak na razie były Stany Zjednoczone

Cyberbezpieczeństwo Polski drastycznie w dół. Atakuje nowy malware

Cyberbezpieczeństwo Polski drastycznie w dół. Atakuje nowy malware

oprac. : eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Cyberbezpieczeństwo: Polska znowu poza TOP20 najbezpieczniejszych krajów [© lolloj - Fotolia.com] Cyberbezpieczeństwo: Polska znowu poza TOP20 najbezpieczniejszych krajów](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-Polska-znowu-poza-TOP20-najbezpieczniejszych-krajow-233025-150x100crop.jpg)

![Cyberbezpieczeństwo: Polska za Rosją i Białorusią [© Andrey Popov - Fotolia.com] Cyberbezpieczeństwo: Polska za Rosją i Białorusią](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-Polska-za-Rosja-i-Bialorusia-232287-150x100crop.jpg)

![Kolejny trojan niszczy cyberbezpieczeństwo Polski [© Andrey Popov - Fotolia.com] Kolejny trojan niszczy cyberbezpieczeństwo Polski](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Kolejny-trojan-niszczy-cyberbezpieczenstwo-Polski-230918-150x100crop.jpg)

![Malware atakuje. W rankingu bezpieczeństwa Polska spada na 22. miejsce [© andriano_cz - Fotolia.com] Malware atakuje. W rankingu bezpieczeństwa Polska spada na 22. miejsce](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Malware-atakuje-W-rankingu-bezpieczenstwa-Polska-spada-na-22-miejsce-228019-150x100crop.jpg)

![Malware XI 2019. Trojan mobilny zaskoczeniem listy zagrożeń [© tashatuvango - Fotolia.com] Malware XI 2019. Trojan mobilny zaskoczeniem listy zagrożeń](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Malware-XI-2019-Trojan-mobilny-zaskoczeniem-listy-zagrozen-225607-150x100crop.jpg)

![6 najpopularniejszych sposobów na zarażenie programami malware [© tashatuvango - Fotolia.com] 6 najpopularniejszych sposobów na zarażenie programami malware](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/6-najpopularniejszych-sposobow-na-zarazenie-programami-malware-236297-150x100crop.jpg)

![5 sposobów na podniesienie cyberbezpieczeństwa pracy zdalnej [© goodluz - Fotolia.com] 5 sposobów na podniesienie cyberbezpieczeństwa pracy zdalnej](https://s3.egospodarka.pl/grafika2/praca-zdalna/5-sposobow-na-podniesienie-cyberbezpieczenstwa-pracy-zdalnej-232064-150x100crop.jpg)

![Polskie jajka i pieczarki na stołach wielkanocnych na całym świecie [© Freepik] Polskie jajka i pieczarki na stołach wielkanocnych na całym świecie](https://s3.egospodarka.pl/grafika2/eksport/Polskie-jajka-i-pieczarki-na-stolach-wielkanocnych-na-calym-swiecie-266021-150x100crop.jpg)

![Jak nam idzie transformacja w kierunku gospodarki o obiegu zamkniętym? [© Freepik] Jak nam idzie transformacja w kierunku gospodarki o obiegu zamkniętym?](https://s3.egospodarka.pl/grafika2/gospodarka-obiegu-zamknietego/Jak-nam-idzie-transformacja-w-kierunku-gospodarki-o-obiegu-zamknietym-266022-150x100crop.jpg)

![Rzetelne opinie vs fałszywe recenzje w internecie. Czy umiemy je odróżnić? [© Freepik] Rzetelne opinie vs fałszywe recenzje w internecie. Czy umiemy je odróżnić?](https://s3.egospodarka.pl/grafika2/ochrona-praw-konsumenta/Rzetelne-opinie-vs-falszywe-recenzje-w-internecie-Czy-umiemy-je-odroznic-266031-150x100crop.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Renta wdowia - wnioski już od 1 stycznia 2025 [© Freepik] Renta wdowia - wnioski już od 1 stycznia 2025](https://s3.egospodarka.pl/grafika2/renta-wdowia/Renta-wdowia-wnioski-juz-od-1-stycznia-2025-263356-150x100crop.jpg)

![Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com] Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com]](https://s3.egospodarka.pl/grafika2/umowa-o-zachowaniu-poufnosci/Umowa-o-zachowaniu-poufnosci-NDA-a-wspolpraca-z-freelancerem-259977-50x33crop.jpg) Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

![Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym [© Freepik] Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym](https://s3.egospodarka.pl/grafika2/nakaz-zaplaty/Sprzeciw-od-nakazu-zaplaty-w-elektronicznym-postepowaniu-upominawczym-265987-150x100crop.jpg)

![Zdolność kredytowa w IV 2025 dalej w górę [© Freepik] Zdolność kredytowa w IV 2025 dalej w górę](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Zdolnosc-kredytowa-w-IV-2025-dalej-w-gore-266053-150x100crop.jpg)

![Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania [© Markus Winkler z Pixabay] Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-pozywa-Polaka-za-awaryjne-ladowanie-Zada-3-tys-euro-odszkodowania-266036-150x100crop.jpg)