Panda: zagrożenia internetowe w 2007

2007-01-10 00:50

Zaplanowane ataki skierowane do ściśle określonej grupy użytkowników i firm, luki w oprogramowaniu i systemie operacyjnym oraz oszustwa internetowe, zwłaszcza z wykorzystaniem niechcianych wiadomości elektronicznych to według Panda Software największe zagrożenia na rok 2007 dla użytkowników cyberprzestrzeni.

Przeczytaj także: Zagrożenia w Internecie VII-XII 2006

Twórcy złośliwego kodu podejmują działania zmierzające do uzyskania jak największych korzyści materialnych. W tym celu będą metody bezprawnego pozyskiwania poufnych informacji potrzebnych do korzystania np. z kont bankowych przy użyciu skradzionej tożsamości lub zdyskredytowania konkurencyjnej firmy. Taka będzie rzeczywistość w rozpoczynającym się roku.Techniki wykorzystywane przez przestępców do kradzieży poufnych informacji staną się bardziej wyrafinowane, ponieważ automatyczne systemy do wykrywania phishingu są coraz skuteczniejsze. Obecnie, funkcje wykrywania fałszywych witryn implementuje się już w przeglądarkach internetowych. Twórcy wirusów będą z pewnością szukać nowych metod i sztuczek socjotechnicznych, gdyż niewiele osób w tym roku da się nabrać na wiadomość o wygranej w loterii czy o wdowie po byłym prezydencie jednej z afrykańskich republik, która potrzebuje pomocy przy wyprowadzeniu spadku po mężu poza granice kraju. Nowe techniki będą znacznie bardziej wyszukane.

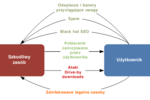

Trojan dla firmy

Jak podkreśla Panda Software, w 2007 roku firmy powinny szczególnie zabezpieczyć się przed nowym rodzajem zagrożeń: unikalnymi trojanami. Tradycyjne rozwiązania antywirusowe wymagają pozyskania sygnatur złośliwego kodu i opracowania na ich podstawie odpowiedniego antidotum. Nowe, dedykowane trojany są tworzone tylko w jednym egzemplarzu, przeznaczonym do zainfekowania wybranych komputerów danej firmy lub osoby. Ponieważ taki złośliwy kod nie rozprzestrzenia się poza ściśle określoną grupę odbiorców, szansa, że trafi do laboratorium producenta rozwiązań antywirusowych jest bardzo mała, a nawet żadna.

Trojan może pozostać w systemie do czasu, gdy spełni swoje zadanie lub twórca znudzi się danym komputerem i postanowi zmienić swój cel. Wykrycie i usunięcie intruza z komputera będzie możliwe wyłącznie dzięki technologiom proaktywnym, które analizują działania podejmowane przez potencjalnie groźny program.

Przeczytaj także:

![Mniej ataków hakerskich na polskie firmy. Nanocore zdetronizował Emotet Mniej ataków hakerskich na polskie firmy. Nanocore zdetronizował Emotet]() Mniej ataków hakerskich na polskie firmy. Nanocore zdetronizował Emotet

Mniej ataków hakerskich na polskie firmy. Nanocore zdetronizował Emotet

Mniej ataków hakerskich na polskie firmy. Nanocore zdetronizował Emotet

Mniej ataków hakerskich na polskie firmy. Nanocore zdetronizował Emotet

oprac. : Aleksander Walczak / eGospodarka.pl

Więcej na ten temat:

zagrożenia internetowe, zagrożenia w internecie, luki w oprogramowaniu, złośliwe oprogramowanie, spam, trojany, phishing

![Emotet największym cyberzagrożeniem w Polsce, a Formbook na świecie [© R.Studio - Fotolia.com] Emotet największym cyberzagrożeniem w Polsce, a Formbook na świecie](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Emotet-najwiekszym-cyberzagrozeniem-w-Polsce-a-Formbook-na-swiecie-255318-150x100crop.jpg)

![Wciąż czekamy na zmierzch Qbota [© Artur Marciniec - Fotolia.com] Wciąż czekamy na zmierzch Qbota](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Wciaz-czekamy-na-zmierzch-Qbota-254797-150x100crop.jpg)

![Złośliwe oprogramowanie Qakbot unieszkodliwione, ale na radość za wcześnie? [© Brian Jackson - Fotolia.com] Złośliwe oprogramowanie Qakbot unieszkodliwione, ale na radość za wcześnie?](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Zlosliwe-oprogramowanie-Qakbot-unieszkodliwione-ale-na-radosc-za-wczesnie-254595-150x100crop.jpg)

![AgentTesla najpopularniejszym typem szkodliwego oprogramowania w IV 2023 [© pixabay.com] AgentTesla najpopularniejszym typem szkodliwego oprogramowania w IV 2023](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/AgentTesla-najpopularniejszym-typem-szkodliwego-oprogramowania-w-IV-2023-252649-150x100crop.jpg)

![Trojan bankowy IcedID na czele zagrożeń w Polsce [© vchalup - Fotolia.com] Trojan bankowy IcedID na czele zagrożeń w Polsce](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Trojan-bankowy-IcedID-na-czele-zagrozen-w-Polsce-249598-150x100crop.jpg)

![Spam obrazkowy w e-mailach [© Scanrail - Fotolia.com] Spam obrazkowy w e-mailach](https://s3.egospodarka.pl/grafika/spam/Spam-obrazkowy-w-e-mailach-apURW9.jpg)

![Dzień Własności Intelektualnej - jak bronić się przed cyberzagrożeniami? [© Freepik] Dzień Własności Intelektualnej - jak bronić się przed cyberzagrożeniami?](https://s3.egospodarka.pl/grafika2/wlasnosc-intelektualna/Dzien-Wlasnosci-Intelektualnej-jak-bronic-sie-przed-cyberzagrozeniami-266289-150x100crop.jpg)

![Praca tymczasowa antidotum na rosnące koszty pracodawcy? [© Freepik] Praca tymczasowa antidotum na rosnące koszty pracodawcy?](https://s3.egospodarka.pl/grafika2/zatrudnianie-pracownikow/Praca-tymczasowa-antidotum-na-rosnace-koszty-pracodawcy-266288-150x100crop.jpg)

![Co musi oferować atrakcyjne miejsce pracy? Widać presję na work-life balance [© Freepik] Co musi oferować atrakcyjne miejsce pracy? Widać presję na work-life balance](https://s3.egospodarka.pl/grafika2/miejsca-pracy/Co-musi-oferowac-atrakcyjne-miejsce-pracy-Widac-presje-na-work-life-balance-266281-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Na majówkę 2025 wydamy średnio 249 zł mniej niż rok temu [© Freepik] Na majówkę 2025 wydamy średnio 249 zł mniej niż rok temu [© Freepik]](https://s3.egospodarka.pl/grafika2/majowka/Na-majowke-2025-wydamy-srednio-249-zl-mniej-niz-rok-temu-266218-50x33crop.jpg) Na majówkę 2025 wydamy średnio 249 zł mniej niż rok temu

Na majówkę 2025 wydamy średnio 249 zł mniej niż rok temu

![Repolonizacja gospodarki. Przedsiębiorcy czekają na wsparcie polskiego kapitału i local contentu [© Freepik] Repolonizacja gospodarki. Przedsiębiorcy czekają na wsparcie polskiego kapitału i local contentu](https://s3.egospodarka.pl/grafika2/repolonizacja/Repolonizacja-gospodarki-Przedsiebiorcy-czekaja-na-wsparcie-polskiego-kapitalu-i-local-contentu-266287-150x100crop.jpg)

![Są chętni na domy deweloperskie, ale kolejek raczej nie będzie [© Freepik] Są chętni na domy deweloperskie, ale kolejek raczej nie będzie](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Sa-chetni-na-domy-deweloperskie-ale-kolejek-raczej-nie-bedzie-266286-150x100crop.jpg)

![Nocleg na majówkę 2025 najdroższy w Zakopanem [© Tomasz Fudala z Pixabay] Nocleg na majówkę 2025 najdroższy w Zakopanem](https://s3.egospodarka.pl/grafika2/majowka/Nocleg-na-majowke-2025-najdrozszy-w-Zakopanem-266285-150x100crop.jpg)

![O 29% r/r więcej kredytów gotówkowych w III 2025 [© Alicja z Pixabay] O 29% r/r więcej kredytów gotówkowych w III 2025](https://s3.egospodarka.pl/grafika2/kredyty-konsumpcyjne/O-29-r-r-wiecej-kredytow-gotowkowych-w-III-2025-266284-150x100crop.jpg)

![O zakupie mieszkania lub budowie domu myśli najwięcej Polaków od lat [© Freepik] O zakupie mieszkania lub budowie domu myśli najwięcej Polaków od lat](https://s3.egospodarka.pl/grafika2/zakup-mieszkania/O-zakupie-mieszkania-lub-budowie-domu-mysli-najwiecej-Polakow-od-lat-266283-150x100crop.jpg)

![Renta dożywotnia: fundusze hipoteczne przekazały seniorom 7 mln zł [© Freepik] Renta dożywotnia: fundusze hipoteczne przekazały seniorom 7 mln zł](https://s3.egospodarka.pl/grafika2/seniorzy/Renta-dozywotnia-fundusze-hipoteczne-przekazaly-seniorom-7-mln-zl-266278-150x100crop.jpg)