Keyloggery - jak działają i jak można je wykryć

2007-04-08 00:06

Przeczytaj także: Kaspersky: ataki internetowe na firmy

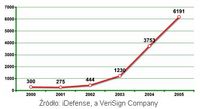

Jak wynika z jednego z najnowszych raportów VeriSign, w ostatnich latach firma odnotowała szybki wzrost liczby szkodliwych programów z funkcjonalnością keyloggera.

fot. mat. prasowe

Według badania przeprowadzonego przez Johna Bambeneka, analityka SANS Institute, tylko w Stanach Zjednoczonych 10 milionów komputerów zainfekowanych jest szkodliwym programem z funkcjonalnością keyloggera. Na podstawie tych danych, jak również liczby amerykańskich użytkowników systemów płatności online, potencjalne straty zostały oszacowane na 24,3 milionów dolarów.

Kaspersky Lab nieustannie wykrywa nowe szkodliwe programy z funkcjonalnością keyloggera. Jeden z pierwszych alertów wirusowych na stronie www.viruslist.pl (na której zamieszczane są informacje o szkodliwym oprogramowaniu) został opublikowany 15 czerwca 2001 r. Ostrzeżenie dotyczyło TROJ_LATINUS.SVR, trojana z funkcjonalnością keyloggera. Od tego czasu stale pojawiały się nowe keyloggery i nowe modyfikacje. Baza sygnatur zagrożeń firmy Kaspersky Lab zawiera obecnie wpisy ponad 300 rodzin keyloggerów. Liczba ta nie uwzględnia keyloggerów, które wchodzą w skład zagrożeń złożonych (tj. takich, w których komponent szpiegujący posiada dodatkową funkcjonalność).

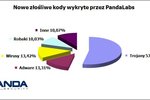

Większość współczesnych szkodliwych programów to hybrydy, które implementują wiele różnych technologii. Z tego względu wszystkie kategorie szkodliwych programów mogą zawierać programy z funkcjonalnością keyloggera.

Konstrukcja keyloggera

Celem keyloggerów jest "dostanie się" między dwa ogniwa w łańcuchu zdarzeń: wciśnięcie klawisza i wyświetlenie na monitorze informacji o uderzeniu klawisza. Można to osiągnąć poprzez obserwację za pomocą kamer wideo, sprzętową modyfikację w klawiaturze, okablowaniu czy samym komputerze, przechwycenie danych wejściowych/wyjściowych, zastąpienie sterownika klawiatury, sterownika filtra w stosie klawiatury, przechwycenie funkcji jądra na różne możliwe sposoby (zastępowanie adresów w tabelach systemowych itd.), przechwycenie funkcji DLL w trybie użytkownika oraz żądanie informacji z klawiatury przy użyciu standardowych i udokumentowanych metod.

Doświadczenie pokazuje, że im bardziej złożone podejście, tym mniejsze prawdopodobieństwo, że zostanie ono zastosowane w powszechnych programach trojańskich. Bardziej prawdopodobne jest natomiast zastosowanie takiego podejścia w specjalnie zaprojektowanych trojanach, przeznaczonych do kradzieży danych finansowych z określonej firmy.

Keyloggery można podzielić na dwie kategorie: keyloggery sprzętowe i programowe. Pierwsza kategoria obejmuje zwykle niewielkie urządzenia, które można przymocować do klawiatury lub umieścić w kablu lub samym komputerze. Do drugiej kategorii zaliczają się wyspecjalizowane programy przeznaczone do śledzenia i rejestrowania uderzeń klawiszy.

Przeczytaj także:

![Hakerzy a portale społecznościowe Hakerzy a portale społecznościowe]() Hakerzy a portale społecznościowe

Hakerzy a portale społecznościowe

Hakerzy a portale społecznościowe

Hakerzy a portale społecznościowe

oprac. : Aleksander Walczak / eGospodarka.pl

Więcej na ten temat:

keyloggers, keyloggery, kradzież danych, spyware, trojany, phishing, ataki typu phishing

![Phishing finansowy słabnie, ale Android ciągle na celowniku [© kelly marken - Fotolia.com] Phishing finansowy słabnie, ale Android ciągle na celowniku](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Phishing-finansowy-slabnie-ale-Android-ciagle-na-celowniku-152740-150x100crop.jpg)

![Portale społecznościowe zagrożone [© stoupa - Fotolia.com] Portale społecznościowe zagrożone](https://s3.egospodarka.pl/grafika/portale-spolecznosciowe/Portale-spolecznosciowe-zagrozone-MBuPgy.jpg)

![Wirusy, trojany, phishing IV-VI 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing IV-VI 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-IV-VI-2009-apURW9.jpg)

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-I-III-2009-apURW9.jpg)

![Obligacje sposobem na finansowanie inwestycji unijnych [© Minerva Studio - Fotolia.com] Obligacje sposobem na finansowanie inwestycji unijnych](https://s3.egospodarka.pl/grafika/jednostki-samorzadu-terytorialnego/Obligacje-sposobem-na-finansowanie-inwestycji-unijnych-iG7AEZ.jpg)

![e-Społeczności w działaniach PR [© Minerva Studio - Fotolia.com] e-Społeczności w działaniach PR](https://s3.egospodarka.pl/grafika/PR/e-Spolecznosci-w-dzialaniach-PR-iG7AEZ.jpg)

![Rynek biurowy w regionach w I kw. 2025 [© Freepik] Rynek biurowy w regionach w I kw. 2025](https://s3.egospodarka.pl/grafika2/rynek-powierzchni-biurowych/Rynek-biurowy-w-regionach-w-I-kw-2025-266311-150x100crop.jpg)

![Zatrudniasz pokolenie Z? Zobacz, co się liczy dla młodych pracowników [© Freepik] Zatrudniasz pokolenie Z? Zobacz, co się liczy dla młodych pracowników](https://s3.egospodarka.pl/grafika2/pokolenie-Z/Zatrudniasz-pokolenie-Z-Zobacz-co-sie-liczy-dla-mlodych-pracownikow-266309-150x100crop.jpg)

![Ceny ubezpieczeń na świecie: I kw. 2025 r. z kontynuacją spadków [© Freepik] Ceny ubezpieczeń na świecie: I kw. 2025 r. z kontynuacją spadków](https://s3.egospodarka.pl/grafika2/ubezpieczenia/Ceny-ubezpieczen-na-swiecie-I-kw-2025-r-z-kontynuacja-spadkow-266308-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Ile można dorobić do emerytury? Od 1 września 2024 mniej [© DC Studio na Freepik] Ile można dorobić do emerytury? Od 1 września 2024 mniej](https://s3.egospodarka.pl/grafika2/emerytura/Ile-mozna-dorobic-do-emerytury-Od-1-wrzesnia-2024-mniej-261890-150x100crop.jpg)

![Jakie wynagrodzenie na umowie o pracę i B2B? Duże różnice i szerokie widełki [© Freepik] Jakie wynagrodzenie na umowie o pracę i B2B? Duże różnice i szerokie widełki [© Freepik]](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Jakie-wynagrodzenie-na-umowie-o-prace-i-B2B-Duze-roznice-i-szerokie-widelki-266257-50x33crop.jpg) Jakie wynagrodzenie na umowie o pracę i B2B? Duże różnice i szerokie widełki

Jakie wynagrodzenie na umowie o pracę i B2B? Duże różnice i szerokie widełki

![Najbardziej energochłonne sektory polskiej gospodarki mają 2,6 mld zł długów [© Freepik] Najbardziej energochłonne sektory polskiej gospodarki mają 2,6 mld zł długów](https://s3.egospodarka.pl/grafika2/przemysl-spozywczy/Najbardziej-energochlonne-sektory-polskiej-gospodarki-maja-2-6-mld-zl-dlugow-266316-150x100crop.jpg)

![Sprzedaż deweloperów giełdowych w I kw. 2025 wciąż w koniunkturalnym dołku [© Nikguy z Pixabay] Sprzedaż deweloperów giełdowych w I kw. 2025 wciąż w koniunkturalnym dołku](https://s3.egospodarka.pl/grafika2/deweloperzy/Sprzedaz-deweloperow-gieldowych-w-I-kw-2025-wciaz-w-koniunkturalnym-dolku-266315-150x100crop.jpg)

![Majówka 2025 na polskich drogach. Gdzie fotoradary, remonty i wypadki? [© Freepik] Majówka 2025 na polskich drogach. Gdzie fotoradary, remonty i wypadki?](https://s3.egospodarka.pl/grafika2/majowka/Majowka-2025-na-polskich-drogach-Gdzie-fotoradary-remonty-i-wypadki-266312-150x100crop.jpg)

![14 zmian w prawie dla biznesu. Nie wszystkie ucieszą przedsiębiorców [© Freepik] 14 zmian w prawie dla biznesu. Nie wszystkie ucieszą przedsiębiorców](https://s3.egospodarka.pl/grafika2/zmiany-w-prawie/14-zmian-w-prawie-dla-biznesu-Nie-wszystkie-uciesza-przedsiebiorcow-266290-150x100crop.jpg)