Ewolucja złośliwego oprogramowania VII-IX 2007

2007-12-05 10:43

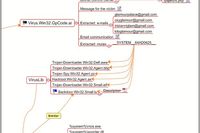

Kaspersky Lab, producent rozwiązań do ochrony danych, opublikował raport "Ewolucja szkodliwego oprogramowania: lipiec - wrzesień, 2007". Autorzy artykułu, Alexander Gostev oraz Vitaly Kamluk, ujawniają jak doszło do wykrycia "uniwersalnego kodu", wykorzystywanego w szeregu szkodliwych programów o różnych funkcjach.

Przeczytaj także: Ewolucja złośliwego oprogramowania I-VI 2007

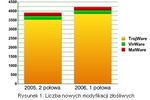

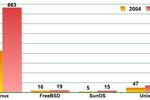

Trzeci kwartał 2007 nie był tak obfity w wydarzenia jak oczekiwano. Naturalnie szkodliwe programy nie zniknęły, a twórcy wirusów z pewnością nie zresocjalizowali się z dnia na dzień. Mimo to zdarzenia związane z zagrożeniami występowały na mniejszą skalę niż w poprzednich miesiącach czy latach.Na osobie, która pamięta globalne epidemie wywołane przez robaki Mydoom i Lovesan, nieustający strumień niemal identycznych trojanów zalewających Internet raczej nie zrobi dużego znaczenia. Na pierwszy rzut oka wygląda na to, że szkodliwi użytkownicy cierpią na brak ambicji, zarówno jeżeli chodzi o skalę jak i innowację. Istnieje jednak proste wyjaśnienie: cyberprzestępczość staje się biznesem, dlatego obecnie cyberprzestępcy próbują unikać "radarów". Epidemie wirusowe prowadzą do śledztw wszczynanych przez organy ścigania. Ci po drugiej stronie barykady działają teraz zgodnie z hasłem, że najważniejsza jest dyskrecja, zachowując się tak cicho i nienachalnie, jak to możliwe. W takim klimacie znaczące innowacje techniczne są rzadkością. Ugrupowania przestępcze preferują teraz wypróbowane techniki i struktury. O ich działaniach dowiedzieć się można zazwyczaj wtedy, gdy stają się nieostrożni. W tym wypadku pewną rolę odgrywa chciwość oraz niezbyt wielkie umiejętności techniczne.

Za co zostanie zapamiętany trzeci kwartał 2007 roku? Za liczne incydenty związane z kradzieżą danych użytkownika. Za najnowszego trojana szantażystę. Masową histerię związaną z rosyjską firmą Russian Business Network, nazywaną przez zwykłych użytkowników 'Resident Evil' świata cybernetycznego.

Na tym tle informacja o wzrastającej liczbie botnetów związanych z Zhelatinem (Storm Worm) pozostała prawie niezauważona. Przeoczono nawet informację o tym, że botnet robaka Storm składa się z ponad 2 milionów maszyn. Rzeczywista "linia frontu" została przesunięta na całkowicie inny poziom - jednak media nic nie wspominały o tym.

W trzecim kwartale 2007 roku wiele uwagi poświęcono wydarzeniom, o których donosiły media. Badanie jednego incydentu doprowadziło specjalistów z Kaspersky Lab do innych incydentów, które dopiero co zaczynały się wyłaniać; obserwatorowi z zewnątrz wydarzenia te mogły wydawać się pozbawione związku.

Nowy raport kwartalny nie jest standardowy. Opiera się na danych pochodzących z jednego, poważnego dochodzenia i nie tylko obejmuje istotne wydarzenia z ostatnich trzech miesięcy, ale również pokazuje, czym właściwie zajmują się analitycy wirusów.

Powrót szantażysty

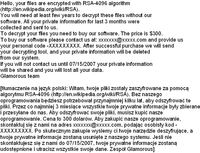

Przez ponad rok nie było nowych wiadomości o szyfrujących koniach trojańskich. W zeszłym roku w artykule Kaspersky Lab zatytułowanym "Szantażysta" szczegółowo przedstawiono, w jaki sposób firmy antywirusowe zwalczają Gpcode'a, program wykorzystujący algorytm RSA w celu szyfrowania danych użytkownika. W artykule przewidywano, że w przyszłości pojawi się większa liczba takich programów. Jednak do następnego pojawienia się programu szyfrującego, w połowie lipca 2007 roku, minął prawie rok.

Mniej więcej od 13 lipca niektórzy użytkownicy zaczęli zauważać, że ich dokumenty, zdjęcia, archiwa i pliki robocze przestały się otwierać i zawierały "cyfrowy śmietnik". Ponadto w ich systemach pojawił się plik o nazwie 'read_me.txt'. Niestety zawartość tego pliku była specjalistom z Kaspersky Lab dobrze znana:

fot. mat. prasowe

Przeczytaj także:

![Ewolucja złośliwego oprogramowania 2008 Ewolucja złośliwego oprogramowania 2008]() Ewolucja złośliwego oprogramowania 2008

Ewolucja złośliwego oprogramowania 2008

Ewolucja złośliwego oprogramowania 2008

Ewolucja złośliwego oprogramowania 2008

oprac. : eGospodarka.pl

Więcej na ten temat:

złośliwe programy, wirusy, trojany, adware, złośliwy kod, ataki internetowe, hakerzy

![Ewolucja złośliwego oprogramowania IV-VI 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania IV-VI 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-IV-VI-2006-apURW9.jpg)

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-III-2006-apURW9.jpg)

![Szybsza emerytura ważna dla 75% kobiet [© Scanrail - Fotolia.com] Szybsza emerytura ważna dla 75% kobiet](https://s3.egospodarka.pl/grafika/wczesniejsza-emerytura/Szybsza-emerytura-wazna-dla-75-kobiet-apURW9.jpg)

![Polskie jajka i pieczarki na stołach wielkanocnych na całym świecie [© Freepik] Polskie jajka i pieczarki na stołach wielkanocnych na całym świecie](https://s3.egospodarka.pl/grafika2/eksport/Polskie-jajka-i-pieczarki-na-stolach-wielkanocnych-na-calym-swiecie-266021-150x100crop.jpg)

![Jak nam idzie transformacja w kierunku gospodarki o obiegu zamkniętym? [© Freepik] Jak nam idzie transformacja w kierunku gospodarki o obiegu zamkniętym?](https://s3.egospodarka.pl/grafika2/gospodarka-obiegu-zamknietego/Jak-nam-idzie-transformacja-w-kierunku-gospodarki-o-obiegu-zamknietym-266022-150x100crop.jpg)

![Rzetelne opinie vs fałszywe recenzje w internecie. Czy umiemy je odróżnić? [© Freepik] Rzetelne opinie vs fałszywe recenzje w internecie. Czy umiemy je odróżnić?](https://s3.egospodarka.pl/grafika2/ochrona-praw-konsumenta/Rzetelne-opinie-vs-falszywe-recenzje-w-internecie-Czy-umiemy-je-odroznic-266031-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

![Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com] Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com]](https://s3.egospodarka.pl/grafika2/umowa-o-zachowaniu-poufnosci/Umowa-o-zachowaniu-poufnosci-NDA-a-wspolpraca-z-freelancerem-259977-50x33crop.jpg) Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

![Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym [© Freepik] Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym](https://s3.egospodarka.pl/grafika2/nakaz-zaplaty/Sprzeciw-od-nakazu-zaplaty-w-elektronicznym-postepowaniu-upominawczym-265987-150x100crop.jpg)

![Zdolność kredytowa w IV 2025 dalej w górę [© Freepik] Zdolność kredytowa w IV 2025 dalej w górę](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Zdolnosc-kredytowa-w-IV-2025-dalej-w-gore-266053-150x100crop.jpg)

![Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania [© Markus Winkler z Pixabay] Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-pozywa-Polaka-za-awaryjne-ladowanie-Zada-3-tys-euro-odszkodowania-266036-150x100crop.jpg)