Ewolucja złośliwego oprogramowania VII-IX 2007

2007-12-05 10:43

Przeczytaj także: Ewolucja złośliwego oprogramowania I-VI 2007

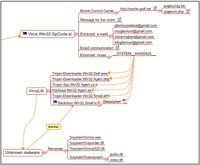

Następnego dnia otrzymano następującą odpowiedź od nieznanego szkodliwego użytkownika:fot. mat. prasowe

Wraz z tym mailem ta linia śledztwa utknęła w martwym punkcie.

3. Ciąg "_SYSTEM_64AD0625_"

Jedyną rzeczą, jaka pozostała, było ustalenie, jakie inne szkodliwe programy mogły zostać stworzone przez grupę przedstawiającą się jako "Glamourous team". Specjaliści z Kaspersky Lab zaczęli więc przeszukiwać własną kolekcję wirusów w celu znalezienia następującego ciągu: "_SYSTEM_64AD0625_"

Rezultaty były zaskakujące. Muteks ten znaleziono w wielu różnych rodzajach trojanów - trojanach downloaderach, trojanach szpiegujących oraz backdoorach.

Wspólną cechą wszystkich tych próbek była nazwa pliku, który szkodliwe programy zainstalowały na zaatakowanej maszynie: ntos.exe, dokładnie tej samej nazwy pliku używał Gpcode.ai. Oprócz tego, szkodliwe programy znalezione w kolekcji zawierały pliki o nazwie sporder.dll oraz rsvp322.dll i tworzyły podkatalog o nazwie wsnpoem, zawierający pliki o nazwach audio.dll oraz video.dll w katalogu systemu Windows.

Szczegółowa analiza wybranych plików pokazała, że oprócz tego, że zawierały one ten sam muteks, ich kod był w ponad 80% identyczny!

"Uniwersalny" kod

fot. mat. prasowe

Szkodliwe programy wykorzystujące ten "uniwersalny" kod posiadały pojedynczy komponent oraz niewielką (w porównaniu z całkowitym rozmiarem pliku), unikatową funkcję różniącą się w zależności od wersji. Interesujące jest to, że niektóre z tych programów wykryto jeszcze pod koniec 2006 r. Przy pomocy tego "uniwersalnego" kodu stworzono również Gpcode.ai.

Nowe wpisy i zależności między nimi znacznie rozszerzyły diagramy, które eksperci z Kaspersky Lab wykorzystywali w śledztwie.

Zła firma

Kolejnym etapem w badaniu było przeanalizowanie odsyłaczy w próbkach zawierających "uniwersalny" kod. Z wykrytego niedawno pliku wydobyto cztery odsyłacze - odsyłacze, które posłużyły szkodliwemu programowi do dostarczenia swojej szkodliwej funkcji:

http://81.95.149.28/logo/zeus.exe

http://81.95.149.28/logo/zupa.exe

http://myscreensavers.info/zupa.exe

http:/81.95.149.28/logo/fout.php

Przeczytaj także:

![Ewolucja złośliwego oprogramowania 2008 Ewolucja złośliwego oprogramowania 2008]() Ewolucja złośliwego oprogramowania 2008

Ewolucja złośliwego oprogramowania 2008

Ewolucja złośliwego oprogramowania 2008

Ewolucja złośliwego oprogramowania 2008

oprac. : eGospodarka.pl

Więcej na ten temat:

złośliwe programy, wirusy, trojany, adware, złośliwy kod, ataki internetowe, hakerzy

![Ewolucja złośliwego oprogramowania IV-VI 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania IV-VI 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-IV-VI-2006-apURW9.jpg)

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-III-2006-apURW9.jpg)

![Szybsza emerytura ważna dla 75% kobiet [© Scanrail - Fotolia.com] Szybsza emerytura ważna dla 75% kobiet](https://s3.egospodarka.pl/grafika/wczesniejsza-emerytura/Szybsza-emerytura-wazna-dla-75-kobiet-apURW9.jpg)

![Jak nam idzie transformacja w kierunku gospodarki o obiegu zamkniętym? [© Freepik] Jak nam idzie transformacja w kierunku gospodarki o obiegu zamkniętym?](https://s3.egospodarka.pl/grafika2/gospodarka-obiegu-zamknietego/Jak-nam-idzie-transformacja-w-kierunku-gospodarki-o-obiegu-zamknietym-266022-150x100crop.jpg)

![Rzetelne opinie vs fałszywe recenzje w internecie. Czy umiemy je odróżnić? [© Freepik] Rzetelne opinie vs fałszywe recenzje w internecie. Czy umiemy je odróżnić?](https://s3.egospodarka.pl/grafika2/ochrona-praw-konsumenta/Rzetelne-opinie-vs-falszywe-recenzje-w-internecie-Czy-umiemy-je-odroznic-266031-150x100crop.jpg)

![Ochrona prywatności danych bazą odpowiedzialnego rozwoju AI [© Freepik] Ochrona prywatności danych bazą odpowiedzialnego rozwoju AI](https://s3.egospodarka.pl/grafika2/ochrona-danych-osobowych/Ochrona-prywatnosci-danych-baza-odpowiedzialnego-rozwoju-AI-266029-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

![Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com] Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com]](https://s3.egospodarka.pl/grafika2/umowa-o-zachowaniu-poufnosci/Umowa-o-zachowaniu-poufnosci-NDA-a-wspolpraca-z-freelancerem-259977-50x33crop.jpg) Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

![Zdolność kredytowa w IV 2025 dalej w górę [© Freepik] Zdolność kredytowa w IV 2025 dalej w górę](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Zdolnosc-kredytowa-w-IV-2025-dalej-w-gore-266053-150x100crop.jpg)

![Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania [© Markus Winkler z Pixabay] Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-pozywa-Polaka-za-awaryjne-ladowanie-Zada-3-tys-euro-odszkodowania-266036-150x100crop.jpg)

![Rynek wierzytelności nie hamuje [© AS Photograpy z Pixabay] Rynek wierzytelności nie hamuje](https://s3.egospodarka.pl/grafika2/dlugi/Rynek-wierzytelnosci-nie-hamuje-266028-150x100crop.jpg)

![Raty kredytów hipotecznych mogą spaść o prawie 20% [© Freepik] Raty kredytów hipotecznych mogą spaść o prawie 20%](https://s3.egospodarka.pl/grafika2/raty-kredytow/Raty-kredytow-hipotecznych-moga-spasc-o-prawie-20-266020-150x100crop.jpg)