G DATA: zagrożenia internetowe w 2008

2008-01-01 00:30

Przeczytaj także: Panda: złośliwe oprogramowanie 2008

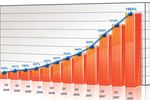

W wojnie pomiędzy internetowymi przestępcami a firmami produkującymi oprogramowanie zabezpieczające nie tylko jest coraz więcej żołnierzy, ale otwierają się też nowe fronty. Liczba złośliwych programów stworzonych przez przemysł wirusowy w 2007 roku podwoiła się ponad dwukrotnie w stosunku do roku 2006, czas życia wirusów uległ z kolei radykalnemu skróceniu.„To prawdziwy wyścig zbrojeń pomiędzy autorami wirusów, a firmami specjalizującymi się w bezpieczeństwie informatycznym, wchodzi w kolejną fazę. Ilość szkodliwego oprogramowania w roku 2008 zwiększy się jeszcze bardziej” – wyjaśnia Ralf Benzmuller, szef G DATA Security Labs. – „Cyberprzestępcy najprawdopodobniej będą wykorzystywali możliwości jakie oferuje im Web 2.0, a także luki w zabezpieczeniach, które pozwalają instalować złośliwy kod w komputerach użytkowników z poziomu odwiedzanej strony internetowej”.

Nowe trojany

Wśród twórców trojanów zaczyna panować trend tworzenia zagrożeń o charakterze jednorazowym. Powstają one na potrzeby konkretnych kampanii, następnie są modyfikowane za pomocą narzędzi runtime-packer w celu zmiany struktury danych. Dzięki temu, mimo niezmienionego działania trojana, do wykrycia go potrzeba nowej sygnatury. Korzystanie z tej techniki powoduje prawdziwą powódź szkodliwego oprogramowania, co wymusza znaczny wzrost nakładu pracy ze strony firm produkujących programy antywirusowe.

2008 – rok szantażu

Ciągła rozbudowa sieci botów oraz powstanie „nietykalnych” usług hostingowych tylko poprawia sytuacje cyberprzestępców. Największa sieć hostingowa oferująca takie usługi – Russian Business Network – gwarantuje swoim użytkownikom absolutną dyskrecję. W przyszłym roku z pewnością wzrośnie liczba zjawisk takich jak szyfrowanie danych (plików office, zdjęć) i żądanie okupu w zamian za ponowny do nich dostęp. Dotychczas takie działania wcześniej czy później prowadziły do zidentyfikowania przestępcy. Korzystający z anonimowych sieci szantażyści mają zdecydowanie ułatwione zadanie, gdyż ryzyko namierzenia sprawcy zmniejsza się i staje się niezwykle małe w stosunku do potencjalnych łupów.

„Sensownym rozwiązaniem w tej sytuacji jest kompleksowy pakiet zabezpieczeń oraz systematyczne wykonywanie kopii zapasowych. Z takiej kombinacji od dawna korzystają duże przedsiębiorstwa. Gorzej sytuacja wygląda w przypadku użytkowników indywidualnych, oraz małych przedsiębiorstw w których zazwyczaj nie ma polityki kopii zapasowych. To właśnie oni będą najbardziej narażeni na straty w roku 2008” – radzi Benzmueller.

Trend Micro: ataki internetowe 2007

Trend Micro: ataki internetowe 2007

oprac. : Regina Anam / eGospodarka.pl

![Zagrożenia płynące z Internetu 2008 [© Scanrail - Fotolia.com] Zagrożenia płynące z Internetu 2008](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Zagrozenia-plynace-z-Internetu-2008-apURW9.jpg)

![Jak przestępcy wyłudzają pieniądze w sieci [© Andrea Danti - Fotolia.com] Jak przestępcy wyłudzają pieniądze w sieci](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Jak-przestepcy-wyludzaja-pieniadze-w-sieci-239886-150x100crop.jpg)

![Ten trojan wyczyści ci konto bankowe [© Ivelin Radkov - Fotolia.com] Ten trojan wyczyści ci konto bankowe](https://s3.egospodarka.pl/grafika2/trojany/Ten-trojan-wyczysci-ci-konto-bankowe-143492-150x100crop.jpg)

![Cyberprzestępczość 2009 - główne trendy [© stoupa - Fotolia.com] Cyberprzestępczość 2009 - główne trendy](https://s3.egospodarka.pl/grafika/Symantec/Cyberprzestepczosc-2009-glowne-trendy-MBuPgy.jpg)

![Hakerzy a regionalne ataki internetowe [© Scanrail - Fotolia.com] Hakerzy a regionalne ataki internetowe](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Hakerzy-a-regionalne-ataki-internetowe-apURW9.jpg)

![Koniunktura konsumencka XII 2007 [© Scanrail - Fotolia.com] Koniunktura konsumencka XII 2007](https://s3.egospodarka.pl/grafika/koniunktura-konsumencka/Koniunktura-konsumencka-XII-2007-apURW9.jpg)

![UE: transport lotniczy 2006 [© Scanrail - Fotolia.com] UE: transport lotniczy 2006](https://s3.egospodarka.pl/grafika/transport-lotniczy/UE-transport-lotniczy-2006-apURW9.jpg)

![Handel zagraniczny I-II 2025. Eksport spadł o 5%, a import wzrósł o 1,1% r/r [© Freepik] Handel zagraniczny I-II 2025. Eksport spadł o 5%, a import wzrósł o 1,1% r/r](https://s3.egospodarka.pl/grafika2/handel-zagraniczny/Handel-zagraniczny-I-II-2025-Eksport-spadl-o-5-a-import-wzrosl-o-1-1-r-r-266067-150x100crop.jpg)

![Najszybszy internet mobilny i 5G w III 2025 roku [© Freepik] Najszybszy internet mobilny i 5G w III 2025 roku](https://s3.egospodarka.pl/grafika2/internet-mobilny/Najszybszy-internet-mobilny-i-5G-w-III-2025-roku-266062-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Renta wdowia - wnioski już od 1 stycznia 2025 [© Freepik] Renta wdowia - wnioski już od 1 stycznia 2025](https://s3.egospodarka.pl/grafika2/renta-wdowia/Renta-wdowia-wnioski-juz-od-1-stycznia-2025-263356-150x100crop.jpg)

![Rynek hotelowy - początek bańki czy złoty interes? [© Freepik] Rynek hotelowy - początek bańki czy złoty interes? [© Freepik]](https://s3.egospodarka.pl/grafika2/hotele/Rynek-hotelowy-poczatek-banki-czy-zloty-interes-265352-50x33crop.jpg) Rynek hotelowy - początek bańki czy złoty interes?

Rynek hotelowy - początek bańki czy złoty interes?

![2657 wniosków o przeniesienie konta bankowego w I kw. 2025 r. [© Freepik] 2657 wniosków o przeniesienie konta bankowego w I kw. 2025 r.](https://s3.egospodarka.pl/grafika2/przeniesienie-konta-bankowego/2657-wnioskow-o-przeniesienie-konta-bankowego-w-I-kw-2025-r-266071-150x100crop.jpg)

![Jak odzyskać rzeczy pozostawione w samolocie? [© olivier89 z Pixabay] Jak odzyskać rzeczy pozostawione w samolocie?](https://s3.egospodarka.pl/grafika2/rzeczy-znalezione/Jak-odzyskac-rzeczy-pozostawione-w-samolocie-266069-150x100crop.jpg)

![Złotówkowicze muszą wykazać się cierpliwością [© Freepik] Złotówkowicze muszą wykazać się cierpliwością](https://s3.egospodarka.pl/grafika2/kredyty-zlotowkowe/Zlotowkowicze-musza-wykazac-sie-cierpliwoscia-266068-150x100crop.jpg)

![Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym [© Freepik] Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym](https://s3.egospodarka.pl/grafika2/nakaz-zaplaty/Sprzeciw-od-nakazu-zaplaty-w-elektronicznym-postepowaniu-upominawczym-265987-150x100crop.jpg)