Pracownik biurowy a bezpieczeństwo danych firmy

2008-01-21 13:03

Jak często wchodzisz do swojej poczty biznesowej poprzez ogólnie dostępny komputer? © fot. mat. prasowe

Przeczytaj także: Ochrona danych firmy: istotne szyfrowanie

Prawdziwe zagrożenie tkwi w codziennych czynnościachWyniki badań wskazują, że zagrożenia dla danych ze strony zaufanych pracowników należy monitorować równie uważnie, co zagrożenia stwarzane przez pracowników nieuczciwych, którzy z premedytacją ujawniają poufne dane. Fizyczny i/lub logiczny dostęp do zasobów organizacji mają zarówno pracownicy, podwykonawcy zewnętrzni, dostawcy, partnerzy, goście jak i konsultanci. Podczas wykonywania swoich rutynowych obowiązków mogą bezwiednie powodować niezwykle poważne i kosztowne ujawnienia danych – czy to przez nieuwagę, poprzez obchodzenie istniejących zabezpieczeń, czy też za sprawą nieodpowiednich procedur bezpieczeństwa.

Pracownicy potrzebują technologii i zabezpieczeń dopasowanych do potrzeb biznesowych

Wyniki sondażu wskazują, że upoważnione osoby często ignorują niepraktyczne – ich zdaniem – zasady polityki bezpieczeństwa, jeśli wymaga tego wykonanie zadania. Na przykład pracownicy pozbawieni zdalnego dostępu do służbowej poczty elektronicznej mogą wysłać dokument służbowy na prywatne konto pocztowe, by móc kontynuować pracę w domu, choć w większości organizacji takie działanie jest niezgodne z zasadami bezpieczeństwa. Wyniki badania w tym zakresie są następujące:

- 35% respondentów stwierdziło, że wykonywanie zadań służbowych stwarza niekiedy potrzebę obchodzenia obowiązujących zasad i procedur bezpieczeństwa

- 63% respondentów często lub sporadycznie wysyła służbowe dokumenty na prywatne konto pocztowe, by móc pracować nad nimi w domu

Pracownicy potrzebują zdalnego dostępu do poufnych danych

fot. mat. prasowe

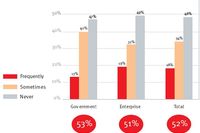

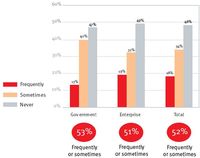

Jak często wchodzisz do swojej poczty biznesowej poprzez ogólnie dostępny komputer?

Jak często wchodzisz do swojej poczty biznesowej poprzez ogólnie dostępny komputer?

- 87% respondentów często lub sporadycznie wykonuje swoje obowiązki zdalnie przez sieć VPN lub e-mail z dostępem przez przeglądarkę WWW

-

56% respondentów często lub sporadycznie korzysta ze służbowej skrzynki pocztowej za pośrednictwem publicznie dostępnej sieci bezprzewodowej (np. WIFI w kawiarni, na lotnisku,

w hotelu itd.). - 52% respondentów często lub sporadycznie korzysta ze służbowej skrzynki pocztowej za pośrednictwem ogólnie dostępnego komputera (np. komputera w kafejce internetowej, na lotnisku, w hotelu itd.).

Bezpieczeństwo danych w firmach 2007

Bezpieczeństwo danych w firmach 2007

oprac. : Regina Anam / eGospodarka.pl

![Ochrona danych firmy: pracownik słabym ogniwem [© violetkaipa - Fotolia.com] Ochrona danych firmy: pracownik słabym ogniwem](https://s3.egospodarka.pl/grafika/bezpieczenstwo-sieci-firmowych/Ochrona-danych-firmy-pracownik-slabym-ogniwem-SdaIr2.jpg)

![Kradzież danych: jak zapobiegać? [© violetkaipa - Fotolia.com] Kradzież danych: jak zapobiegać?](https://s3.egospodarka.pl/grafika/kradziez-danych/Kradziez-danych-jak-zapobiegac-SdaIr2.jpg)

![Ochrona danych firmy: 18 zasad G DATA [© stoupa - Fotolia.com] Ochrona danych firmy: 18 zasad G DATA](https://s3.egospodarka.pl/grafika/bezpieczenstwo-informacji/Ochrona-danych-firmy-18-zasad-G-DATA-MBuPgy.jpg)

![Kradzież danych: poważne ryzyko biznesowe [© Scanrail - Fotolia.com] Kradzież danych: poważne ryzyko biznesowe](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/Kradziez-danych-powazne-ryzyko-biznesowe-apURW9.jpg)

![Bezpieczeństwo sieci firmowej - porady [© stoupa - Fotolia.com] Bezpieczeństwo sieci firmowej - porady](https://s3.egospodarka.pl/grafika/bezpieczenstwo-sieci-firmowych/Bezpieczenstwo-sieci-firmowej-porady-MBuPgy.jpg)

![Inspekcja SSL, czyli jak skutecznie zabezpieczyć firmową sieć [© pikisuperstar na Freepik] Inspekcja SSL, czyli jak skutecznie zabezpieczyć firmową sieć](https://s3.egospodarka.pl/grafika2/SSL/Inspekcja-SSL-czyli-jak-skutecznie-zabezpieczyc-firmowa-siec-262704-150x100crop.jpg)

![Firma odporna na wyciek danych - jak to zrobić? [© pixabay.com] Firma odporna na wyciek danych - jak to zrobić?](https://s3.egospodarka.pl/grafika2/wyciek-danych/Firma-odporna-na-wyciek-danych-jak-to-zrobic-245988-150x100crop.jpg)

![Polski rynek mieszkaniowy 2007 [© Scanrail - Fotolia.com] Polski rynek mieszkaniowy 2007](https://s3.egospodarka.pl/grafika/rynek-nieruchomosci/Polski-rynek-mieszkaniowy-2007-apURW9.jpg)

![Handel zagraniczny I-II 2025. Eksport spadł o 5%, a import wzrósł o 1,1% r/r [© Freepik] Handel zagraniczny I-II 2025. Eksport spadł o 5%, a import wzrósł o 1,1% r/r](https://s3.egospodarka.pl/grafika2/handel-zagraniczny/Handel-zagraniczny-I-II-2025-Eksport-spadl-o-5-a-import-wzrosl-o-1-1-r-r-266067-150x100crop.jpg)

![Najszybszy internet mobilny i 5G w III 2025 roku [© Freepik] Najszybszy internet mobilny i 5G w III 2025 roku](https://s3.egospodarka.pl/grafika2/internet-mobilny/Najszybszy-internet-mobilny-i-5G-w-III-2025-roku-266062-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Ulga B+R 2024/2025. Kto może skorzystać? [© Freepik] Ulga B+R 2024/2025. Kto może skorzystać?](https://s3.egospodarka.pl/grafika2/ulga-B-R/Ulga-B-R-2024-2025-Kto-moze-skorzystac-265197-150x100crop.jpg)

![Rynek hotelowy - początek bańki czy złoty interes? [© Freepik] Rynek hotelowy - początek bańki czy złoty interes? [© Freepik]](https://s3.egospodarka.pl/grafika2/hotele/Rynek-hotelowy-poczatek-banki-czy-zloty-interes-265352-50x33crop.jpg) Rynek hotelowy - początek bańki czy złoty interes?

Rynek hotelowy - początek bańki czy złoty interes?

![2657 wniosków o przeniesienie konta bankowego w I kw. 2025 r. [© Freepik] 2657 wniosków o przeniesienie konta bankowego w I kw. 2025 r.](https://s3.egospodarka.pl/grafika2/przeniesienie-konta-bankowego/2657-wnioskow-o-przeniesienie-konta-bankowego-w-I-kw-2025-r-266071-150x100crop.jpg)

![Jak odzyskać rzeczy pozostawione w samolocie? [© olivier89 z Pixabay] Jak odzyskać rzeczy pozostawione w samolocie?](https://s3.egospodarka.pl/grafika2/rzeczy-znalezione/Jak-odzyskac-rzeczy-pozostawione-w-samolocie-266069-150x100crop.jpg)

![Złotówkowicze muszą wykazać się cierpliwością [© Freepik] Złotówkowicze muszą wykazać się cierpliwością](https://s3.egospodarka.pl/grafika2/kredyty-zlotowkowe/Zlotowkowicze-musza-wykazac-sie-cierpliwoscia-266068-150x100crop.jpg)

![Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym [© Freepik] Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym](https://s3.egospodarka.pl/grafika2/nakaz-zaplaty/Sprzeciw-od-nakazu-zaplaty-w-elektronicznym-postepowaniu-upominawczym-265987-150x100crop.jpg)