Zagrożenia internetowe I-III 2008

2008-04-08 01:07

Przeczytaj także: Zagrożenia internetowe IV-VI 2009

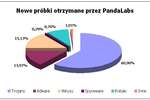

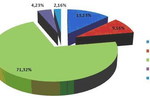

Zagrożenia mobilneRaport PandaLabs dotyczący tendencji i najczęściej wykrywanych w pierwszym kwartale 2008 roku zagrożeń zawiera odrębny rozdział poświęcony złośliwym kodom, które infekowały telefony komórkowe: smartfony, iPhone’y, itd. Z danych laboratorium Panda Security wynika, że głównymi zagrożeniami dla tego rodzaju urządzeń były robaki, trojany i oprogramowanie szpiegujące (spyphone). „Sposób działania i funkcje mobilnych zagrożeń są podobne do złośliwych kodów infekujących komputery. Przykładowo, trojany tworzone w celu wykradania poufnych danych, takich jak hasła poczty elektronicznej czy listy kontaktów w komunikatorach internetowych, były sprawcami aż 54,48% wszystkich infekcji. To pokazuje, że ataki skierowane w użytkowników telefonów komórkowych są coraz bardziej wyrafinowane” – tłumaczy Maciej Sobianek z Panda Security w Polsce.

Najczęściej obserwowane przez laboratorium PandaLabs skutki działania złośliwego oprogramowania infekującego telefony komórkowe to:

- niewłaściwe działanie telefonu, np. zablokowanie,

- spadek wydajności - nadmierne zużycie baterii,

- narażanie użytkownika na koszty przez przesyłanie wiadomości SMS na numery z taryfą specjalną,

- utrata danych i informacji, np. usuwanie folderów i wiadomości,

- kradzież poufnych informacji: numerów telefonów, wiadomości SMS lub innych danych, które mogą być przechowywane w urządzeniu.

Przeczytaj także:

![Zagrożenia internetowe I-III 2009 Zagrożenia internetowe I-III 2009]() Zagrożenia internetowe I-III 2009

Zagrożenia internetowe I-III 2009

Zagrożenia internetowe I-III 2009

Zagrożenia internetowe I-III 2009

1 2

oprac. : Regina Anam / eGospodarka.pl

Więcej na ten temat:

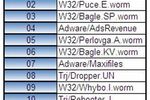

trojany, wirusy, robaki, zagrożenia internetowe, szkodliwe programy, adware, spyware, złośliwe programy

![Panda: adware i spyware najgroźniejsze w listopadzie 2007 [© Scanrail - Fotolia.com] Panda: adware i spyware najgroźniejsze w listopadzie 2007](https://s3.egospodarka.pl/grafika/trojany/Panda-adware-i-spyware-najgrozniejsze-w-listopadzie-2007-apURW9.jpg)

![Zaawansowane i ukierunkowane cyberataki 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane i ukierunkowane cyberataki 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zaawansowane-i-ukierunkowane-cyberataki-2013-136044-150x100crop.jpg)

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg)

![Inflacja III 2025. Ceny wzrosły o 4,9% r/r [© Freepik] Inflacja III 2025. Ceny wzrosły o 4,9% r/r](https://s3.egospodarka.pl/grafika2/ceny-towarow-i-uslug-konsumpcyjnych/Inflacja-III-2025-Ceny-wzrosly-o-4-9-r-r-266112-150x100crop.jpg)

![Płaczą i płacą? Podatki i ich rola oczami Polaków [© Freepik] Płaczą i płacą? Podatki i ich rola oczami Polaków](https://s3.egospodarka.pl/grafika2/podatki/Placza-i-placa-Podatki-i-ich-rola-oczami-Polakow-266111-150x100crop.jpg)

![Zakupy na Wielkanoc 2025. Jakie wydatki Polaków na żywność? [© Freepik] Zakupy na Wielkanoc 2025. Jakie wydatki Polaków na żywność?](https://s3.egospodarka.pl/grafika2/Wielkanoc/Zakupy-na-Wielkanoc-2025-Jakie-wydatki-Polakow-na-zywnosc-266103-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Koniec rękojmi w sprzedaży konsumenckiej [© Africa Studio - Fotolia.com.jpg] Koniec rękojmi w sprzedaży konsumenckiej](https://s3.egospodarka.pl/grafika2/ustawa-o-prawach-konsumenta/Koniec-rekojmi-w-sprzedazy-konsumenckiej-250738-150x100crop.jpg)

![Rynek hotelowy - początek bańki czy złoty interes? [© Freepik] Rynek hotelowy - początek bańki czy złoty interes? [© Freepik]](https://s3.egospodarka.pl/grafika2/hotele/Rynek-hotelowy-poczatek-banki-czy-zloty-interes-265352-50x33crop.jpg) Rynek hotelowy - początek bańki czy złoty interes?

Rynek hotelowy - początek bańki czy złoty interes?

![Bezpieczeństwo ekonomiczne Polaków przeciętne, wiedza finansowa niedostateczna [© Freepik] Bezpieczeństwo ekonomiczne Polaków przeciętne, wiedza finansowa niedostateczna](https://s3.egospodarka.pl/grafika2/wiedza-finansowa/Bezpieczenstwo-ekonomiczne-Polakow-przecietne-wiedza-finansowa-niedostateczna-266119-150x100crop.jpg)

![Ceny mieszkań w I kw. 2025 r. [© Freepik] Ceny mieszkań w I kw. 2025 r.](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-w-I-kw-2025-r-266117-150x100crop.jpg)

![Wielkanocny koszyk coraz cięższy także dla sklepów [© Freepik] Wielkanocny koszyk coraz cięższy także dla sklepów](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyk-coraz-ciezszy-takze-dla-sklepow-266110-150x100crop.jpg)

![Złoto na historycznych szczytach [© Linda Hamilton z Pixabay] Złoto na historycznych szczytach](https://s3.egospodarka.pl/grafika2/zloto/Zloto-na-historycznych-szczytach-266085-150x100crop.jpg)