Szkodliwe programy 2009 - prognozy

2009-01-06 12:57

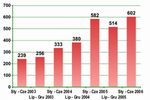

W ciągu pierwszych ośmiu miesięcy 2008 roku laboratorium Panda Security zarejestrowało więcej odmian złośliwego oprogramowania niż w ciągu ubiegłych 17 lat łącznie. Według prognoz Panda Security 2009 rok przyniesie jeszcze więcej złośliwego kodu niż 2008. Trojany, fałszywe programy antywirusowe, stare wirusy w nowych wersjach - to tylko niektóre z zagrożeń czekających internautów.

Przeczytaj także: Ataki internetowe: trendy w 2009

Według analiz PandaLabs, laboratorium firmy Panda Security, pierwsza połowa 2008 roku była rekordową, jeśli chodzi o ilość krążącego w sieci złośliwego oprogramowania. Liczba szkodliwych programów, które uprzykrzały życie internautom tylko w okresie między styczniem a sierpniem była większa niż suma zagrożeń, które pojawiły się w Internecie na przestrzeni ostatnich 17 lat. Według prognoz PandaLabs bieżący rok ma szanse przynieść kolejny niechlubny cyberprzestępczy rekord.Finanse nadal zagrożone

W opinii ekspertów trojany bankowe oraz fałszywe programy antywirusowe nadal należeć będą do najpopularniejszych rodzajów złośliwego oprogramowania. Pierwsze z nich powstają w celu kradzieży haseł do usług bankowych, numerów kont itp. Z kolei fałszywe programy antywirusowe symulują działanie rzeczywistych systemów zabezpieczających, przekonując użytkowników, że ich komputery zostały zainfekowane złośliwymi kodami. Jak nietrudno się domyślić, jedynym ratunkiem dla zagrożonych danych jest zakup pełnej wersji fałszywego „antywirusa”. Cyberprzestępcy często stosują tego rodzaju oszustwa, uzyskując dzięki nim znaczne korzyści finansowe.

Portale społecznościowe na celowniku cyberprzestępców

Jeżeli chodzi o sposoby dystrybucji złośliwego oprogramowania, PandaLabs przewiduje coraz szersze wykorzystanie portali społecznościowych. Będzie się to odbywało nie tylko poprzez rozpowszechnianie robaków wśród ich użytkowników, ale także poprzez wykorzystywanie złośliwych kodów do kradzieży poufnych danych.

W dalszym ciągu będzie także rosła liczba ataków polegających na wprowadzeniu kodu SQL (SQL injection). Atak tego rodzaju powoduje infekcję niczego nieświadomych użytkowników wówczas, gdy ci odwiedzają pewne witryny internetowe. Cyberprzestępcy wykorzystują w tym celu luki w zabezpieczeniach serwerów, na których znajdują się odwiedzane strony.

Ukryte zagrożenie

W 2009 roku, wg ekspertów, z pewnością zyskają popularność narzędzia do pakowania i ukrywania kodu. Narzędzia te wykorzystuje się do kompresji złośliwego oprogramowania i utrudniania jego wykrycia. Cyberprzestępcy będą starali się unikać stosowania standardowych narzędzi dostępnych na forach czy witrynach internetowych, na rzecz własnych produktów ukrywających kod, aby uniknąć wykrycia przez systemy zabezpieczające na podstawie sygnatur.

Przeczytaj także:

![Cyberprzestępcy szybsi i skuteczniejsi [© Scanrail - Fotolia.com] Cyberprzestępcy szybsi i skuteczniejsi]() Cyberprzestępcy szybsi i skuteczniejsi

Cyberprzestępcy szybsi i skuteczniejsi

![Cyberprzestępcy szybsi i skuteczniejsi [© Scanrail - Fotolia.com] Cyberprzestępcy szybsi i skuteczniejsi](https://s3.egospodarka.pl/grafika/ataki-internetowe/Cyberprzestepcy-szybsi-i-skuteczniejsi-apURW9.jpg) Cyberprzestępcy szybsi i skuteczniejsi

Cyberprzestępcy szybsi i skuteczniejsi

oprac. : Regina Anam / eGospodarka.pl

Więcej na ten temat:

zagrożenia internetowe, oszustwa internetowe, złośliwe programy, cyberprzestępcy, ataki internetowe, szkodliwe programy

![ESET: zagrożenia internetowe 2009 [© Scanrail - Fotolia.com] ESET: zagrożenia internetowe 2009](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/ESET-zagrozenia-internetowe-2009-apURW9.jpg)

![Oszustwa internetowe - tendencje w 2011 [© stoupa - Fotolia.com] Oszustwa internetowe - tendencje w 2011](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Oszustwa-internetowe-tendencje-w-2011-MBuPgy.jpg)

![Fałszywe strony WWW sporym zagrożeniem [© stoupa - Fotolia.com] Fałszywe strony WWW sporym zagrożeniem](https://s3.egospodarka.pl/grafika/oszustwa-internetowe/Falszywe-strony-WWW-sporym-zagrozeniem-MBuPgy.jpg)

![Oszustwa internetowe - tendencje w 2009 [© Scanrail - Fotolia.com] Oszustwa internetowe - tendencje w 2009](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Oszustwa-internetowe-tendencje-w-2009-apURW9.jpg)

![Zagrożenia w sieci w 2009 r. wg TrendLabs [© Scanrail - Fotolia.com] Zagrożenia w sieci w 2009 r. wg TrendLabs](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Zagrozenia-w-sieci-w-2009-r-wg-TrendLabs-apURW9.jpg)

![Starbucks prosi o wypełnienie ankiety? To pułapka [© dantien - Fotolia.com] Starbucks prosi o wypełnienie ankiety? To pułapka](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Starbucks-prosi-o-wypelnienie-ankiety-To-pulapka-161901-150x100crop.jpg)

![Ameryka Łacińska atrakcyjna dla inwestorów [© Scanrail - Fotolia.com] Ameryka Łacińska atrakcyjna dla inwestorów](https://s3.egospodarka.pl/grafika/Ameryka-Lacinska/Ameryka-Lacinska-atrakcyjna-dla-inwestorow-apURW9.jpg)

![Kluczowe wyzwania CIO: nie tylko cyberbezpieczeństwo [© Freepik] Kluczowe wyzwania CIO: nie tylko cyberbezpieczeństwo](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Kluczowe-wyzwania-CIO-nie-tylko-cyberbezpieczenstwo-266176-150x100crop.jpg)

![Warszawski rynek biurowy z sygnałami stabilizacji w I kw. 2025 [© Pokhara1 z Pixabay] Warszawski rynek biurowy z sygnałami stabilizacji w I kw. 2025](https://s3.egospodarka.pl/grafika2/rynek-powierzchni-biurowych/Warszawski-rynek-biurowy-z-sygnalami-stabilizacji-w-I-kw-2025-266153-150x100crop.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Święta i dni wolne od pracy w Niemczech w 2025 roku [© Freepik] Święta i dni wolne od pracy w Niemczech w 2025 roku](https://s3.egospodarka.pl/grafika2/swieta/Swieta-i-dni-wolne-od-pracy-w-Niemczech-w-2025-roku-263408-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)

![Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu [© Freepik] Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu](https://s3.egospodarka.pl/grafika2/kredyt-bez-wkladu-wlasnego/Najwiecej-mieszkan-deweloperskich-do-kupienia-za-kredyt-bez-wkladu-wlasnego-w-Poznaniu-266177-150x100crop.jpg)

![Wielkanocny koszyczek 2025 droższy niż przed rokiem [© Freepik] Wielkanocny koszyczek 2025 droższy niż przed rokiem](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyczek-2025-drozszy-niz-przed-rokiem-266172-150x100crop.jpg)

![Rynek samochodów elektrycznych na plusie po I kw. 2025 [© Freepik] Rynek samochodów elektrycznych na plusie po I kw. 2025](https://s3.egospodarka.pl/grafika2/motoryzacja/Rynek-samochodow-elektrycznych-na-plusie-po-I-kw-2025-266169-150x100crop.jpg)