Barack Obama: uwaga na fałszywe artykuły

2009-01-20 14:01

Fałszywy artykuł © fot. mat. prasowe

Przeczytaj także: Ataki sieciowe: Barack Obama przynętą

PandaLabs, laboratorium Panda Security specjalizujące się w analizie i wykrywaniu złośliwego oprogramowania, zlokalizowało 40 witryn internetowych, które wykorzystują wizerunek Baracka Obamy, prezydenta elekta Stanów Zjednoczonych, jako przynętę mającą ułatwić rozprzestrzenianie złośliwego oprogramowania. Strony zawierają następujący nagłówek:„Barack Obama has refused to be a President” (Barack Obama rezygnuje ze stanowiska prezydenta)

fot. mat. prasowe

Fałszywy artykuł

Fałszywy artykuł

Próba przeczytania artykułu powoduje wyświetlenie okna dialogowego z pytaniem o zgodę na pobranie pliku. Po jej zaakceptowaniu na twardy dysk kopiowane są liczne szkodliwe pliki. Za ich sprawą zainfekowany komputer zamienia się w maszynę „zombie”, kontrolowaną zdalnie przez cyberprzestępców.

„Komputery zombie zwykle wykorzystuje się do tworzenia tzw. botnetów (bot to złośliwy kod, umożliwiający zdalne kontrolowanie komputerów). Są one następnie wynajmowane przez cyberprzestępców osobom trzecim, które używają komputerów zombie np. do rozsyłania spamu lub przeprowadzania ataków typu DoS” – wyjaśnia Maciej Sobianek, specjalista ds. bezpieczeństwa Panda Security Polska.

Zagrożenie rodem z Chin

Według PandaLabs atak pochodzi prawdopodobnie z Chin. Wszystkie domeny zostały zakupione przez tamtejszą firmę, która ma na swoim koncie wiele ataków przeprowadzanych z wykorzystaniem złośliwego oprogramowania.

Eksperci podają, że to nie pierwszy przypadek wykorzystania przez cyberprzestępców wizerunku Baracka Obamy do dystrybucji złośliwego oprogramowania. Jeszcze w trakcie kampanii prezydenckiej oraz bezpośrednio po wyborach w obiegu znajdowały się fałszywe wiadomości, których czytelnicy nieświadomie pobierali złośliwe oprogramowanie.

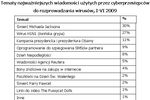

Hakerzy wykorzystują ciekawe wydarzenia

Hakerzy wykorzystują ciekawe wydarzenia

oprac. : Regina Anam / eGospodarka.pl

![Starbucks prosi o wypełnienie ankiety? To pułapka [© dantien - Fotolia.com] Starbucks prosi o wypełnienie ankiety? To pułapka](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Starbucks-prosi-o-wypelnienie-ankiety-To-pulapka-161901-150x100crop.jpg)

![Oszustwa internetowe - tendencje w 2011 [© stoupa - Fotolia.com] Oszustwa internetowe - tendencje w 2011](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Oszustwa-internetowe-tendencje-w-2011-MBuPgy.jpg)

![Życzenia świąteczne od cyberprzestępców [© stoupa - Fotolia.com] Życzenia świąteczne od cyberprzestępców](https://s3.egospodarka.pl/grafika/oszustwa-internetowe/Zyczenia-swiateczne-od-cyberprzestepcow-MBuPgy.jpg)

![Wakacyjne zagrożenia internetowe 2009 [© Scanrail - Fotolia.com] Wakacyjne zagrożenia internetowe 2009](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Wakacyjne-zagrozenia-internetowe-2009-apURW9.jpg)

![Fałszywe strony WWW sporym zagrożeniem [© stoupa - Fotolia.com] Fałszywe strony WWW sporym zagrożeniem](https://s3.egospodarka.pl/grafika/oszustwa-internetowe/Falszywe-strony-WWW-sporym-zagrozeniem-MBuPgy.jpg)

![Cyberprzestępcy szybsi i skuteczniejsi [© Scanrail - Fotolia.com] Cyberprzestępcy szybsi i skuteczniejsi](https://s3.egospodarka.pl/grafika/ataki-internetowe/Cyberprzestepcy-szybsi-i-skuteczniejsi-apURW9.jpg)

![Oszustwa internetowe - tendencje w 2009 [© Scanrail - Fotolia.com] Oszustwa internetowe - tendencje w 2009](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Oszustwa-internetowe-tendencje-w-2009-apURW9.jpg)

![Wirus komórkowy kradnie pieniądze [© stoupa - Fotolia.com] Wirus komórkowy kradnie pieniądze](https://s3.egospodarka.pl/grafika/trojany/Wirus-komorkowy-kradnie-pieniadze-MBuPgy.jpg)

![Hakerzy mogą ingerować w wybory prezydenckie w Polsce [© freepik.com] Hakerzy mogą ingerować w wybory prezydenckie w Polsce](https://s3.egospodarka.pl/grafika2/dezinformacja/Hakerzy-moga-ingerowac-w-wybory-prezydenckie-w-Polsce-266134-150x100crop.jpg)

![Polski automotive vs UE i chińskie auta. Nie ma powodów do pesymizmu? [© © Rainer Plendl - Fotolia.com] Polski automotive vs UE i chińskie auta. Nie ma powodów do pesymizmu?](https://s3.egospodarka.pl/grafika2/branza-motoryzacyjna/Polski-automotive-vs-UE-i-chinskie-auta-Nie-ma-powodow-do-pesymizmu-266130-150x100crop.jpg)

![Phishing: cyberprzestępcy wabią na znane domeny [© weerapat1003 - Fotolia.com] Phishing: cyberprzestępcy wabią na znane domeny](https://s3.egospodarka.pl/grafika2/QR-kody/Phishing-cyberprzestepcy-wabia-na-znane-domeny-266128-150x100crop.jpg)

![Prognozy dla gospodarki: co wojna celna Trumpa zrobi z polskim PKB? [© ekaphon - stock.adobe.com] Prognozy dla gospodarki: co wojna celna Trumpa zrobi z polskim PKB?](https://s3.egospodarka.pl/grafika2/PKB-w-Polsce/Prognozy-dla-gospodarki-co-wojna-celna-Trumpa-zrobi-z-polskim-PKB-266127-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023 [© Nejron Photo - Fotolia.com] Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023](https://s3.egospodarka.pl/grafika2/koszty-podatkowe/Delegacje-krajowe-i-zagraniczne-nowe-stawki-diety-przy-podrozach-sluzbowych-od-29-11-2022-i-01-01-2023-249192-150x100crop.jpg)

II etap inwestycji Niebieski Bursztyn w Redzie w sprzedaży

II etap inwestycji Niebieski Bursztyn w Redzie w sprzedaży

![Wyjazd na Święta tańszy niż rok temu. Ceny paliw na stacjach z każdym dniem powinny spadać [© freepik.com] Wyjazd na Święta tańszy niż rok temu. Ceny paliw na stacjach z każdym dniem powinny spadać](https://s3.egospodarka.pl/grafika2/paliwo/Wyjazd-na-Swieta-tanszy-niz-rok-temu-Ceny-paliw-na-stacjach-z-kazdym-dniem-powinny-spadac-266132-150x100crop.jpg)

![ETF-y z Europy przyciągają kapitał z obu stron Atlantyku [© Freepik] ETF-y z Europy przyciągają kapitał z obu stron Atlantyku](https://s3.egospodarka.pl/grafika2/ETF/ETF-y-z-Europy-przyciagaja-kapital-z-obu-stron-Atlantyku-266118-150x100crop.jpg)

![7 konsekwencji niższych stóp procentowych [© Freepik] 7 konsekwencji niższych stóp procentowych](https://s3.egospodarka.pl/grafika2/stopy-procentowe/7-konsekwencji-nizszych-stop-procentowych-266125-150x100crop.jpg)

![Samochody elektryczne mniej popularne niż rowery? [© Freepik] Samochody elektryczne mniej popularne niż rowery?](https://s3.egospodarka.pl/grafika2/samochod-elektryczny/Samochody-elektryczne-mniej-popularne-niz-rowery-266102-150x100crop.jpg)