Phishing: metody ataków

2009-03-07 00:52

Przeczytaj także: Świąteczne prezenty: robaki i trojany

fot. mat. prasowe

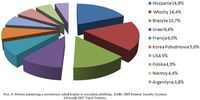

Wykres prezentujący procentowy udział krajów w wysyłaniu phishingu.

Wykres prezentujący procentowy udział krajów w wysyłaniu phishingu.

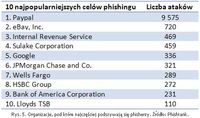

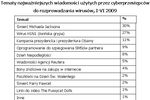

Również z PhishTank pochodzą dane przedstawiające znane instytucje, pod które najczęściej podszywali się fałszerze.

fot. mat. prasowe

Organizacje, pod które najczęściej podszywają się phisherzy

Organizacje, pod które najczęściej podszywają się phisherzy

Przykładem może być podana w artykule wiadomość od rzekomego nadawcy "support@micosoft.com", adres którego trudno nie uznać za autentyczny. Co gorsza, sama treść ma znamiona autentycznej: mamy informacje o luce w systemie, jej kodową nazwę podobną do tej stosowanej przez sam Microsoft, odnośnik do strony z informacją o dziurze (oczywiście prowadzi w to samo miejsce co odnośnik "Pobierz i zainstaluj"). Można jednak w bardzo prosty sposób stwierdzić, że jest to podróbka. Microsoft udostępnia aktualizacje TYLKO poprzez witrynę Windows Update, a dla systemów Vista i wkrótce Seven - poprzez bezpośrednie aktualizacje z poziomu systemu. Firma Microsoft wiele razy podawała do wiadomości, że nigdy nie informuje użytkowników drogą mailową o aktualizacjach lub plikach do pobrania, nawet jeżeli użytkownik jest zapisany na liście mailingowej Microsoftu. Kliknięcie odnośnika w takiej fałszywej wiadomości przekieruje nas do innej witryny lub od razu zacznie się pobieranie szkodliwego oprogramowania.

Kolejny przykład phishingu to znajdujący się na drugim miejscu pod względem częstości podrabiania, mail podszywający się pod wiadomość z serwisu aukcyjnego Ebay. W wiadomości użytkownik jest informowany o błędach jakie wystąpiły w związku z jego kontem i jednocześnie proszony o jak najszybsze zalogowanie się na konto poprzez podany link, w celu zweryfikowania błędu. Oczywiście login i hasło zostaną przesłane do atakującego.

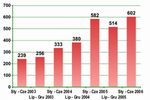

Ataki phishing XII 2007

Ataki phishing XII 2007

oprac. : eGospodarka.pl

![Ataki phishingowe 2011-2013 [© maho - Fotolia.com] Ataki phishingowe 2011-2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Ataki-phishingowe-2011-2013-119761-150x100crop.jpg)

![Wyszukiwarka Google w rękach hakerów [© stoupa - Fotolia.com] Wyszukiwarka Google w rękach hakerów](https://s3.egospodarka.pl/grafika/wyszukiwarka-Google/Wyszukiwarka-Google-w-rekach-hakerow-MBuPgy.jpg)

![Uwaga na program adware VideoPlay [© stoupa - Fotolia.com] Uwaga na program adware VideoPlay](https://s3.egospodarka.pl/grafika/program-adware/Uwaga-na-program-adware-VideoPlay-MBuPgy.jpg)

![Robak internetowy Kido w nowej wersji [© stoupa - Fotolia.com] Robak internetowy Kido w nowej wersji](https://s3.egospodarka.pl/grafika/Conficker/Robak-internetowy-Kido-w-nowej-wersji-MBuPgy.jpg)

![GUS: ceny produktów rolnych w II 2025 wzrosły o 7,2% r/r [© Freepik] GUS: ceny produktów rolnych w II 2025 wzrosły o 7,2% r/r](https://s3.egospodarka.pl/grafika2/rynek-rolny/GUS-ceny-produktow-rolnych-w-II-2025-wzrosly-o-7-2-r-r-265567-150x100crop.jpg)

![Nadchodzi nowa era magazynów w Polsce [© Freepik] Nadchodzi nowa era magazynów w Polsce](https://s3.egospodarka.pl/grafika2/magazyny/Nadchodzi-nowa-era-magazynow-w-Polsce-265563-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Jaki podatek od nieruchomości w 2025 roku? [© Freepik] Jaki podatek od nieruchomości w 2025 roku?](https://s3.egospodarka.pl/grafika2/podatki-i-oplaty-lokalne/Jaki-podatek-od-nieruchomosci-w-2025-roku-261260-150x100crop.jpg)

![Licznik Elektromobilności: ponad 9 tys. ogólnodostępnych punktów ładowania [© Freepik] Licznik Elektromobilności: ponad 9 tys. ogólnodostępnych punktów ładowania [© Freepik]](https://s3.egospodarka.pl/grafika2/motoryzacja/Licznik-Elektromobilnosci-ponad-9-tys-ogolnodostepnych-punktow-ladowania-265556-50x33crop.jpg) Licznik Elektromobilności: ponad 9 tys. ogólnodostępnych punktów ładowania

Licznik Elektromobilności: ponad 9 tys. ogólnodostępnych punktów ładowania

![Polskie kredyty hipoteczne są najdroższe w UE [© 1599685sv - Fotolia.com] Polskie kredyty hipoteczne są najdroższe w UE](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Polskie-kredyty-hipoteczne-sa-najdrozsze-w-UE-265580-150x100crop.jpg)

![Jak poprawić widoczność online wykorzystując WordPress i technologię AI [© fotogestoeber - Fotolia.com] Jak poprawić widoczność online wykorzystując WordPress i technologię AI](https://s3.egospodarka.pl/grafika2/WordPress/Jak-poprawic-widocznosc-online-wykorzystujac-WordPress-i-technologie-AI-265541-150x100crop.jpg)

![Zdolność kredytowa w III 2025 w górę [© Agnieszka - Fotolia.com] Zdolność kredytowa w III 2025 w górę](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Zdolnosc-kredytowa-w-III-2025-w-gore-265578-150x100crop.jpg)

![Wartość udzielonych w II 2025 pożyczek spadła o 8,3 proc. m/m [© ingalinder - Fotolia.com.jpg] Wartość udzielonych w II 2025 pożyczek spadła o 8,3 proc. m/m](https://s3.egospodarka.pl/grafika2/pozyczki/Wartosc-udzielonych-w-II-2025-pozyczek-spadla-o-8-3-proc-m-m-265572-150x100crop.jpg)

![Roczna deklaracja podatkowa PIT i CIT - na co zwrócić uwagę? [© czarny_bez - Fotolia.com] Roczna deklaracja podatkowa PIT i CIT - na co zwrócić uwagę?](https://s3.egospodarka.pl/grafika2/deklaracja-podatkowa/Roczna-deklaracja-podatkowa-PIT-i-CIT-na-co-zwrocic-uwage-265571-150x100crop.jpg)

![Kryptoaktywa. Jakie usługi obejmuje licencja CASP? [© Freepik] Kryptoaktywa. Jakie usługi obejmuje licencja CASP?](https://s3.egospodarka.pl/grafika2/rynek-kryptowalut/Kryptoaktywa-Jakie-uslugi-obejmuje-licencja-CASP-265566-150x100crop.jpg)