Wirusy i robaki IV 2009

2009-05-05 13:23

Szkodliwe programy występujące najczęściej na komputerach użytkowników, kwiecień 2009 © fot. mat. prasowe

Przeczytaj także: Wirusy i robaki III 2009

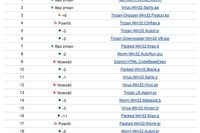

Pierwsza tabela zawiera szkodliwe programy, aplikacje wyświetlające reklamy oraz potencjalnie niebezpieczne narzędzia, które zostały wykryte na komputerach użytkowników.fot. mat. prasowe

Szkodliwe programy występujące najczęściej na komputerach użytkowników, kwiecień 2009

Szkodliwe programy występujące najczęściej na komputerach użytkowników, kwiecień 2009

W kwietniu wyróżniły się dwie nowości: Virus.Win32.Virut.ce oraz Exploit.HTML.CodeBaseExec.

W lutym Virut.ce uplasował się prawie na samym szczycie w drugim rankingu, a teraz wszystko wskazuje na to, że zdominuje również pierwszą listę. Każdego dnia pojawiają się nowe wersje tego wirusa, co sugeruje, że cyberprzestępcy monitorują, w jaki sposób i kiedy programy antywirusowe wykrywają szkodliwe programy, i próbują zwiększyć rozmiar botnetu składającego się z zainfekowanych maszyn. Epidemia spowodowana przez tego wirusa nabiera rozpędu, dlatego w maju Virut.ce może awansować o kilka miejsc w rankingach Kaspersky Lab.

Drugą nowość stanowi nieco "historyczny" szkodnik - pierwsza wersja tego programu została wykryta przez firmę Kaspersky Lab jeszcze w 2004 roku. W 2006 roku szkodnik ten regularnie pojawiał się w rankingach szkodliwego oprogramowania, jednak z powodu zmiany formatu i metod wykorzystywanych do tworzenia zestawień został sklasyfikowany jako nowość. Szkodnik ten wykorzystuje prostą lukę w zabezpieczeniach w wersjach 5.01, 5.5 oraz 6.0 Internet Explorera. Wygląda na to, że cyberprzestępcy mają nadzieję, że nadal istnieje spora liczba osób, które nie zainstalowały odpowiednich aktualizacji bezpieczeństwa lub które nadal używają starszych wersji Internet Explorera.

Trojan.Win32.Chifrax.a wypadł z rankingu w październiku zeszłego roku, teraz jednak powrócił i od razu uplasował się na czwartym miejscu. Trojan ten, podobnie jak RaMag.a, to zmodyfikowane archiwum WinRAR, które w tym wypadku jest samorozpakowującym się archiwum.

Kwietniowy ranking zawiera dwa downloadery skryptów - Trojan.JS.Agent.xy oraz Exploit.JS.Agent.agc - które stanowią doskonały przykład rodzajów programów wykorzystywanych w atakach "drive-by download".

Wirusy i robaki w Polsce VII 2009

Wirusy i robaki w Polsce VII 2009

oprac. : Regina Anam / eGospodarka.pl

![Czy amerykańskie cła powstrzymają polskie rekrutacje? Bez paniki [© Freepik] Czy amerykańskie cła powstrzymają polskie rekrutacje? Bez paniki](https://s3.egospodarka.pl/grafika2/rynek-pracy/Czy-amerykanskie-cla-powstrzymaja-polskie-rekrutacje-Bez-paniki-266005-150x100crop.jpg)

![Fuzje i przejęcia w Polsce w I kw. 2025 [© Freepik] Fuzje i przejęcia w Polsce w I kw. 2025](https://s3.egospodarka.pl/grafika2/fuzje-i-przejecia/Fuzje-i-przejecia-w-Polsce-w-I-kw-2025-266004-150x100crop.jpg)

![Badania internetu Gemius/PBI III 2025 [© Freepik] Badania internetu Gemius/PBI III 2025](https://s3.egospodarka.pl/grafika2/badania-internetu/Badania-internetu-Gemius-PBI-III-2025-265999-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com] Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com]](https://s3.egospodarka.pl/grafika2/umowa-o-zachowaniu-poufnosci/Umowa-o-zachowaniu-poufnosci-NDA-a-wspolpraca-z-freelancerem-259977-50x33crop.jpg) Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

![Raty kredytów hipotecznych mogą spaść o prawie 20% [© Freepik] Raty kredytów hipotecznych mogą spaść o prawie 20%](https://s3.egospodarka.pl/grafika2/raty-kredytow/Raty-kredytow-hipotecznych-moga-spasc-o-prawie-20-266020-150x100crop.jpg)

![Zacznij korzystać z e-Poleconego [© Freepik] Zacznij korzystać z e-Poleconego](https://s3.egospodarka.pl/grafika2/e-Polecony/Zacznij-korzystac-z-e-Poleconego-266016-150x100crop.jpg)

![Cudzoziemcy kupili w Polsce ponad 17 tysięcy mieszkań w 2024 roku [© Freepik] Cudzoziemcy kupili w Polsce ponad 17 tysięcy mieszkań w 2024 roku](https://s3.egospodarka.pl/grafika2/nabywanie-nieruchomosci-przez-cudzoziemcow/Cudzoziemcy-kupili-w-Polsce-ponad-17-tysiecy-mieszkan-w-2024-roku-266015-150x100crop.jpg)

![Ile zapłacimy za koszyk wielkanocny 2025? [© Freepik] Ile zapłacimy za koszyk wielkanocny 2025?](https://s3.egospodarka.pl/grafika2/wielkanoc/Ile-zaplacimy-za-koszyk-wielkanocny-2025-266014-150x100crop.jpg)

![Kryptowaluta w darowiźnie - trzeba zapłacić podatek? [© Bianca Holland z Pixabay] Kryptowaluta w darowiźnie - trzeba zapłacić podatek?](https://s3.egospodarka.pl/grafika2/darowizna/Kryptowaluta-w-darowiznie-trzeba-zaplacic-podatek-266013-150x100crop.jpg)