ESET: lista wirusów V 2009

2009-06-05 00:11

Lista wirusów V 2009 © fot. mat. prasowe

Przeczytaj także: Wirusy i robaki V 2009

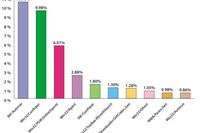

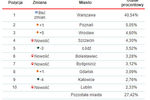

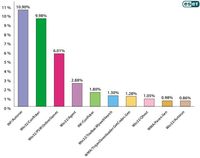

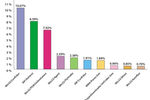

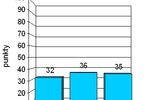

Majową listę zagrożeń przygotowaną przez laboratoria antywirusowe ESET otwiera rodzina programów INF/Autorun, atakujących niepostrzeżenie poprzez pliki automatycznego startu różnego typu nośników. Kolejną pozycję zajął osławiony już robak Conficker, przenikający na kolejne komputery użytkowników m.in. poprzez luki w nieaktualizowanym systemie Windows, a następnie powodujący wykonywanie zdalnych poleceń hakera. Pierwszą trójkę najczęściej atakujących zagrożeń maja zamyka grupa koni trojańskich Win32/PSW.OnLineGames działających również jako keyloggery oraz rootkity. Programy te wykradają loginy oraz hasła graczy sieciowych MMORPG takich jak Linage, World of Worcraft czy Second Life.Jak zatem postępować, aby nie dołączyć do grona użytkowników przedstawianych w kolejnych statystykach nt. ilości zainfekowanych komputerów? ESET radzi, aby przede wszystkim pamiętać, że niewinnie wyglądający pendrive, może po podłączeniu do komputera spowodować jego awarię. Warto zatem wyłączyć opcję autostartu nośników w systemie Windows i każdorazowo sprawdzać dane przed skopiowaniem ich z nośnika typu pendrive na dysk twardy. Trzeba także zachować czujność i nie otwierać plików, załączników oraz linków przesyłanych nam przez nieznane osoby. Dodatkowo warto zadbać o regularne aktualizowanie systemu oraz przynajmniej raz w miesiącu sprawdzać czy komputer jest wolny od zagrożeń. Jeśli jednak jest już za późno i użytkownik padł ofiarą zagrożenia, powinien sprawdzić swój komputer darmowym skanerem online.

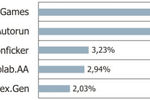

Wśród pozostałych zagrożeń atakujących w maju bieżącego roku, firma ESET wymienia rodzinę groźnych koni trojańskich Win32/Qhost, które modyfikują ustawienia DNS na zainfekowanych maszynach przez co użytkownik wpisując w przeglądarce adres www może trafić na spreparowaną stronę internetową, będącą wierną kopią oryginału. Zmiany poczynione przez Qhost bardzo często uniemożliwiają poprawne połączenie się komputera z serwerem producenta oprogramowania zabezpieczającego (np. programu antywirusowego) w celu pobrania z sieci aktualnej bazy sygnatur.

fot. mat. prasowe

Lista wirusów V 2009

Lista wirusów V 2009

Wirusy i robaki w Polsce VII 2009

Wirusy i robaki w Polsce VII 2009

oprac. : Regina Anam / eGospodarka.pl

![Największe zagrożenia w sieci IV 2009 [© Scanrail - Fotolia.com] Największe zagrożenia w sieci IV 2009](https://s3.egospodarka.pl/grafika/zagrozenia-w-sieci/Najwieksze-zagrozenia-w-sieci-IV-2009-apURW9.jpg)

![Rośnie liczba włamań i kradzieży w sklepach [© Scanrail - Fotolia.com] Rośnie liczba włamań i kradzieży w sklepach](https://s3.egospodarka.pl/grafika/kradziez-towaru/Rosnie-liczba-wlaman-i-kradziezy-w-sklepach-apURW9.jpg)

![Zakupy na Wielkanoc 2025. Jakie wydatki Polaków na żywność? [© Freepik] Zakupy na Wielkanoc 2025. Jakie wydatki Polaków na żywność?](https://s3.egospodarka.pl/grafika2/Wielkanoc/Zakupy-na-Wielkanoc-2025-Jakie-wydatki-Polakow-na-zywnosc-266103-150x100crop.jpg)

![Handel zagraniczny I-II 2025. Eksport spadł o 5%, a import wzrósł o 1,1% r/r [© Freepik] Handel zagraniczny I-II 2025. Eksport spadł o 5%, a import wzrósł o 1,1% r/r](https://s3.egospodarka.pl/grafika2/handel-zagraniczny/Handel-zagraniczny-I-II-2025-Eksport-spadl-o-5-a-import-wzrosl-o-1-1-r-r-266067-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Rynek hotelowy - początek bańki czy złoty interes? [© Freepik] Rynek hotelowy - początek bańki czy złoty interes? [© Freepik]](https://s3.egospodarka.pl/grafika2/hotele/Rynek-hotelowy-poczatek-banki-czy-zloty-interes-265352-50x33crop.jpg) Rynek hotelowy - początek bańki czy złoty interes?

Rynek hotelowy - początek bańki czy złoty interes?

![Złoto na historycznych szczytach [© Linda Hamilton z Pixabay] Złoto na historycznych szczytach](https://s3.egospodarka.pl/grafika2/zloto/Zloto-na-historycznych-szczytach-266085-150x100crop.jpg)

![2657 wniosków o przeniesienie konta bankowego w I kw. 2025 r. [© Freepik] 2657 wniosków o przeniesienie konta bankowego w I kw. 2025 r.](https://s3.egospodarka.pl/grafika2/przeniesienie-konta-bankowego/2657-wnioskow-o-przeniesienie-konta-bankowego-w-I-kw-2025-r-266071-150x100crop.jpg)

![Jak odzyskać rzeczy pozostawione w samolocie? [© olivier89 z Pixabay] Jak odzyskać rzeczy pozostawione w samolocie?](https://s3.egospodarka.pl/grafika2/rzeczy-znalezione/Jak-odzyskac-rzeczy-pozostawione-w-samolocie-266069-150x100crop.jpg)

![Złotówkowicze muszą wykazać się cierpliwością [© Freepik] Złotówkowicze muszą wykazać się cierpliwością](https://s3.egospodarka.pl/grafika2/kredyty-zlotowkowe/Zlotowkowicze-musza-wykazac-sie-cierpliwoscia-266068-150x100crop.jpg)