Wirusy i robaki VI 2009

2009-07-07 00:00

Przeczytaj także: ESET: lista wirusów VI 2009

Kolejnym przykładem ataku drive-by download jest trojan-downloader LuckySploit.q, który uplasował się na trzecim miejscu drugiego rankingu i jest także obecny w pierwszym zestawieniu. Jest to sprytnie zamaskowany skrypt, który na początku pobiera z zainfekowanego komputera informacje o konfiguracji przeglądarki internetowej. Następnie szkodnik szyfruje dane przy użyciu publicznego klucza RSA i umieszcza je na stronie WWW przygotowanej przez cyberprzestępców. Dane są odszyfrowywane na serwerze z użyciem prywatnego klucza RSA a do użytkownika trafia odpowiedni zestaw skryptów (z zależności od zainstalowanej przeglądarki). Skrypty te wykorzystują luki atakowanego komputera i pobierają szkodliwe programy. Takie wieloetapowe podejście znacznie utrudnia analizę oryginalnego skryptu, który pobiera informacje o przeglądarce: jeżeli serwer odszyfrowujący dane jest niedostępny, wykrycie konkretnych skryptów trafiających na atakowany komputer staje się niemożliwe.

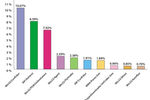

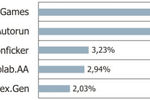

Wiele szkodliwych programów wykorzystuje luki w aplikacjach różnych producentów. Obecność w rankingu takich exploitów jak Trojan-Clicker.SWF.Small.b, Exploit.JS.Pdfka.gu, Exploit.JS.Pdfka.lr czy Exploit.SWF.Agent.az świadczy zarówno o popularności aplikacji Adobe Flash Player oraz Adobe Reader, jak i o ilości luk w tych programach. Luki w produktach Microsoftu także są intensywnie wykorzystywane przez cyberprzestępców: sam Trojan-Downloader.JS.Major.c wykorzystuje szereg błędów w zabezpieczeniach różnych wersji systemu Windows oraz pakietu Microsoft Office.

Eksperci z Kaspersky Lab zauważają, że coraz wyraźniejszy staje się trend wykorzystywania przez cyberprzestępców zestawu zaawansowanych ataków drive-by download do instalowania szkodliwych programów na komputerach atakowanych użytkowników. Można powiedzieć, że ataki cyberprzestępcze są coraz bardziej zorientowane na WWW. Jednocześnie, coraz ważniejsze staje się uaktualnianie systemów operacyjnych i użytkowanych aplikacji.

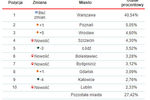

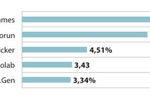

Na koniec czerwcowego raportu nowość - Kaspersky Lab przygotował zestawienie krajów, z których pochodzi najwięcej prób infekowania komputerów przez Internet.

fot. mat. prasowe

Kraje, z których pochodzi najwięcej prób infekowania komputerów przez Internet, czerwiec 2009

Kraje, z których pochodzi najwięcej prób infekowania komputerów przez Internet, czerwiec 2009

Wirusy i robaki w Polsce VII 2009

Wirusy i robaki w Polsce VII 2009

1 2

oprac. : Regina Anam / eGospodarka.pl

![Największe zagrożenia w sieci IV 2009 [© Scanrail - Fotolia.com] Największe zagrożenia w sieci IV 2009](https://s3.egospodarka.pl/grafika/zagrozenia-w-sieci/Najwieksze-zagrozenia-w-sieci-IV-2009-apURW9.jpg)

![Prognozy gospodarcze III kw. 2009 r. [© Scanrail - Fotolia.com] Prognozy gospodarcze III kw. 2009 r.](https://s3.egospodarka.pl/grafika/prognozy-gospodarcze/Prognozy-gospodarcze-III-kw-2009-r-apURW9.jpg)

![Dzień Własności Intelektualnej - jak bronić się przed cyberzagrożeniami? [© Freepik] Dzień Własności Intelektualnej - jak bronić się przed cyberzagrożeniami?](https://s3.egospodarka.pl/grafika2/wlasnosc-intelektualna/Dzien-Wlasnosci-Intelektualnej-jak-bronic-sie-przed-cyberzagrozeniami-266289-150x100crop.jpg)

![Praca tymczasowa antidotum na rosnące koszty pracodawcy? [© Freepik] Praca tymczasowa antidotum na rosnące koszty pracodawcy?](https://s3.egospodarka.pl/grafika2/zatrudnianie-pracownikow/Praca-tymczasowa-antidotum-na-rosnace-koszty-pracodawcy-266288-150x100crop.jpg)

![Co musi oferować atrakcyjne miejsce pracy? Widać presję na work-life balance [© Freepik] Co musi oferować atrakcyjne miejsce pracy? Widać presję na work-life balance](https://s3.egospodarka.pl/grafika2/miejsca-pracy/Co-musi-oferowac-atrakcyjne-miejsce-pracy-Widac-presje-na-work-life-balance-266281-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023 [© Nejron Photo - Fotolia.com] Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023](https://s3.egospodarka.pl/grafika2/koszty-podatkowe/Delegacje-krajowe-i-zagraniczne-nowe-stawki-diety-przy-podrozach-sluzbowych-od-29-11-2022-i-01-01-2023-249192-150x100crop.jpg)

![Na majówkę 2025 wydamy średnio 249 zł mniej niż rok temu [© Freepik] Na majówkę 2025 wydamy średnio 249 zł mniej niż rok temu [© Freepik]](https://s3.egospodarka.pl/grafika2/majowka/Na-majowke-2025-wydamy-srednio-249-zl-mniej-niz-rok-temu-266218-50x33crop.jpg) Na majówkę 2025 wydamy średnio 249 zł mniej niż rok temu

Na majówkę 2025 wydamy średnio 249 zł mniej niż rok temu

![Repolonizacja gospodarki. Przedsiębiorcy czekają na wsparcie polskiego kapitału i local contentu [© Freepik] Repolonizacja gospodarki. Przedsiębiorcy czekają na wsparcie polskiego kapitału i local contentu](https://s3.egospodarka.pl/grafika2/repolonizacja/Repolonizacja-gospodarki-Przedsiebiorcy-czekaja-na-wsparcie-polskiego-kapitalu-i-local-contentu-266287-150x100crop.jpg)

![Są chętni na domy deweloperskie, ale kolejek raczej nie będzie [© Freepik] Są chętni na domy deweloperskie, ale kolejek raczej nie będzie](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Sa-chetni-na-domy-deweloperskie-ale-kolejek-raczej-nie-bedzie-266286-150x100crop.jpg)

![Nocleg na majówkę 2025 najdroższy w Zakopanem [© Tomasz Fudala z Pixabay] Nocleg na majówkę 2025 najdroższy w Zakopanem](https://s3.egospodarka.pl/grafika2/majowka/Nocleg-na-majowke-2025-najdrozszy-w-Zakopanem-266285-150x100crop.jpg)

![O 29% r/r więcej kredytów gotówkowych w III 2025 [© Alicja z Pixabay] O 29% r/r więcej kredytów gotówkowych w III 2025](https://s3.egospodarka.pl/grafika2/kredyty-konsumpcyjne/O-29-r-r-wiecej-kredytow-gotowkowych-w-III-2025-266284-150x100crop.jpg)

![O zakupie mieszkania lub budowie domu myśli najwięcej Polaków od lat [© Freepik] O zakupie mieszkania lub budowie domu myśli najwięcej Polaków od lat](https://s3.egospodarka.pl/grafika2/zakup-mieszkania/O-zakupie-mieszkania-lub-budowie-domu-mysli-najwiecej-Polakow-od-lat-266283-150x100crop.jpg)

![Renta dożywotnia: fundusze hipoteczne przekazały seniorom 7 mln zł [© Freepik] Renta dożywotnia: fundusze hipoteczne przekazały seniorom 7 mln zł](https://s3.egospodarka.pl/grafika2/seniorzy/Renta-dozywotnia-fundusze-hipoteczne-przekazaly-seniorom-7-mln-zl-266278-150x100crop.jpg)