Wyszukiwarka Google w rękach hakerów

2009-07-28 12:53

Autorzy złośliwego oprogramowania wykorzystują wyszukiwarkę Google do rozprzestrzeniania wirusów. G Data zaobserwowało szeroko zakrojony atak na użytkowników wyszukiwarki Google. Wyszukiwanie konkretnych pojęć, prowadzi do wyników, wskazujących na zmodyfikowane strony internetowe. Po kliknięciu takiego odnośnika w przeglądarce, uruchamia się złośliwy program, który usiłuje podstępnie zainfekować komputer użytkownika.

Przeczytaj także: Phishing: metody ataków

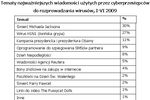

Może objawić się pod postacią kodeka video, lub jako fałszywy program antywirusowy. Wyniki badań G Data Security Labs sugerują, że serwer z którego prowadzone są ataki znajduje się w Indiach. Aktualnie atak wymierzony jest w użytkowników wyszukujących w Internecie treści pornograficzne.Według G Data, profil fałszowanych wyników wyszukiwania może objąć również tematykę sportową, samochodową, a także związaną z szukaniem pracy. Tomasz Zamarlik z G Data Software komentuje: „W ostatnich dniach obserwujemy silny wzrost groźnych wyników wyszukiwania Google. Niemal 10 procent napływających raportów o zagrożeniach wiąże się pośrednio lub bezpośrednio z manipulacją wyników wyszukiwania Google. Wystarczy jedno kliknięcie aby użytkownik został zwabiony w pułapkę. Skutecznie chronione są tylko komputery użytkowników wyposażone w oprogramowanie skanujące strony HTTP.“

Metoda działania pułapki

Sprawcy próbują ukryć złośliwy kod stosując zapis w kodzie szesnastkowym. Przeglądarka bez problemu może przetwarzać kod szesnastkowy, ale dla ludzi i wyszukiwarek nie jest on zrozumiały. W ten sposób złośliwe programy mogą obejść filtry zabezpieczające wyszukiwarki Google. Złośliwy kod zaszyfrowany w ten sposób umieszczany jest wewnątrz strony internetowej, do której prowadzi wynik wyszukiwania. Taka technika nazywa się Cross-Site-Scripting. Jeśli użytkownik Google kliknie wynik wyszukiwania, otworzy się wyszukiwana strona, ale będzie wzbogacona o fragment skryptu pochodzący z jednej z indyjskich domen internetowych. Zmanipulowane linki rozpowszechniane są przez autorów złośliwych skryptów na blogach, forach, portalach społecznościowych i stronach z krakami. Dzięki temu strony są indeksowane przez wyszukiwarki i są pojawiają się często w wynikach wyszukiwać. Eksperci zauważają, że prowadzi to do absurdalnych sytuacji – przykładem może być mało popularna strona internetowa amerykańskiego uniwersytetu, która nagle zaczęła pojawiać się w wynikach wyszukiwania na pierwszych miejscach.

Skrypt pobierany z indyjskich stron internetowych jest również w dużym stopniu zaszyfrowany. Sfałszowane strony nie są tworzone statycznie, zależnie od różnych czynników mogą wyglądać inaczej i zawierać różne treści. Podczas testów, eksperci G Data Security Labs najczęściej natykali się na strony oferujące fałszywe kodeki, a także fałszywe programy antywirusowe. Wszystkie stosowane triki sprowadzają się jednak do pobrania i uruchomienia złośliwego pliku.

Profilaktyka

Aby uchronić się przed atakiem, eksperci zalecają:

- Regularne aktualizowanie systemu operacyjnego i oprogramowania antywirusowego

- Włączenie skanowania stron internetowych

- Blokowanie skryptów JavaScript w przeglądarce (np. przy pomocy dodatku NoScript w przeglądarce Firefox)

- Surfowanie przy użyciu konta użytkownika o ograniczonych uprawnieniach.

Przeczytaj także:

![Hakerzy wykorzystują ciekawe wydarzenia Hakerzy wykorzystują ciekawe wydarzenia]() Hakerzy wykorzystują ciekawe wydarzenia

Hakerzy wykorzystują ciekawe wydarzenia

Hakerzy wykorzystują ciekawe wydarzenia

Hakerzy wykorzystują ciekawe wydarzenia

oprac. : Regina Anam / eGospodarka.pl

Więcej na ten temat:

wyszukiwarka Google, wyniki wyszukiwania, oszustwa internetowe, ataki internetowe, oszukańcze strony internetowe

![Nocleg nad morzem last minute? Jakie trendy wyszukiwania w Google? [© Stauke - Fotolia] Nocleg nad morzem last minute? Jakie trendy wyszukiwania w Google?](https://s3.egospodarka.pl/grafika2/Google/Nocleg-nad-morzem-last-minute-Jakie-trendy-wyszukiwania-w-Google-247392-150x100crop.jpg)

![Pozycjonowanie w wyszukiwarce: jakie trendy Google 2019? [© sp4764 - Fotolia.com] Pozycjonowanie w wyszukiwarce: jakie trendy Google 2019?](https://s3.egospodarka.pl/grafika2/Google/Pozycjonowanie-w-wyszukiwarce-jakie-trendy-Google-2019-225806-150x100crop.jpg)

![Starbucks prosi o wypełnienie ankiety? To pułapka [© dantien - Fotolia.com] Starbucks prosi o wypełnienie ankiety? To pułapka](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Starbucks-prosi-o-wypelnienie-ankiety-To-pulapka-161901-150x100crop.jpg)

![Google: najpopularniejsze wyszukiwania w 2014 roku [© Brian Jackson - Fotolia.com] Google: najpopularniejsze wyszukiwania w 2014 roku](https://s3.egospodarka.pl/grafika2/Google/Google-najpopularniejsze-wyszukiwania-w-2014-roku-148272-150x100crop.jpg)

![Komercjalizacja Google i Facebooka [© peshkova - Fotolia.com] Komercjalizacja Google i Facebooka](https://s3.egospodarka.pl/grafika2/Google/Komercjalizacja-Google-i-Facebooka-101302-150x100crop.jpg)

![Zmiany w Google w 2010 [© Minerva Studio - Fotolia.com] Zmiany w Google w 2010](https://s3.egospodarka.pl/grafika/Google/Zmiany-w-Google-w-2010-iG7AEZ.jpg)

![Oszustwa internetowe - tendencje w 2011 [© stoupa - Fotolia.com] Oszustwa internetowe - tendencje w 2011](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Oszustwa-internetowe-tendencje-w-2011-MBuPgy.jpg)

![Cyberprzestępcy a pozycjonowanie stron [© stoupa - Fotolia.com] Cyberprzestępcy a pozycjonowanie stron](https://s3.egospodarka.pl/grafika/pozycjonowanie-stron-WWW/Cyberprzestepcy-a-pozycjonowanie-stron-MBuPgy.jpg)

![Luka w Adobe Flash: atak trojana w PDF [© stoupa - Fotolia.com] Luka w Adobe Flash: atak trojana w PDF](https://s3.egospodarka.pl/grafika/pdf/Luka-w-Adobe-Flash-atak-trojana-w-PDF-MBuPgy.jpg)

![Serwis RapidShare rozsyła trojana [© stoupa - Fotolia.com] Serwis RapidShare rozsyła trojana](https://s3.egospodarka.pl/grafika/serwis-RapidShare/Serwis-RapidShare-rozsyla-trojana-MBuPgy.jpg)

![Inflacja III 2025. Ceny wzrosły o 4,9% r/r [© Freepik] Inflacja III 2025. Ceny wzrosły o 4,9% r/r](https://s3.egospodarka.pl/grafika2/ceny-towarow-i-uslug-konsumpcyjnych/Inflacja-III-2025-Ceny-wzrosly-o-4-9-r-r-266112-150x100crop.jpg)

![Płaczą i płacą? Podatki i ich rola oczami Polaków [© Freepik] Płaczą i płacą? Podatki i ich rola oczami Polaków](https://s3.egospodarka.pl/grafika2/podatki/Placza-i-placa-Podatki-i-ich-rola-oczami-Polakow-266111-150x100crop.jpg)

![Zakupy na Wielkanoc 2025. Jakie wydatki Polaków na żywność? [© Freepik] Zakupy na Wielkanoc 2025. Jakie wydatki Polaków na żywność?](https://s3.egospodarka.pl/grafika2/Wielkanoc/Zakupy-na-Wielkanoc-2025-Jakie-wydatki-Polakow-na-zywnosc-266103-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Ile można dorobić do emerytury? Od 1 września 2024 mniej [© DC Studio na Freepik] Ile można dorobić do emerytury? Od 1 września 2024 mniej](https://s3.egospodarka.pl/grafika2/emerytura/Ile-mozna-dorobic-do-emerytury-Od-1-wrzesnia-2024-mniej-261890-150x100crop.jpg)

![Rynek hotelowy - początek bańki czy złoty interes? [© Freepik] Rynek hotelowy - początek bańki czy złoty interes? [© Freepik]](https://s3.egospodarka.pl/grafika2/hotele/Rynek-hotelowy-poczatek-banki-czy-zloty-interes-265352-50x33crop.jpg) Rynek hotelowy - początek bańki czy złoty interes?

Rynek hotelowy - początek bańki czy złoty interes?

![Bezpieczeństwo ekonomiczne Polaków przeciętne, wiedza finansowa niedostateczna [© Freepik] Bezpieczeństwo ekonomiczne Polaków przeciętne, wiedza finansowa niedostateczna](https://s3.egospodarka.pl/grafika2/wiedza-finansowa/Bezpieczenstwo-ekonomiczne-Polakow-przecietne-wiedza-finansowa-niedostateczna-266119-150x100crop.jpg)

![Ceny mieszkań w I kw. 2025 r. [© Freepik] Ceny mieszkań w I kw. 2025 r.](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-w-I-kw-2025-r-266117-150x100crop.jpg)

![Wielkanocny koszyk coraz cięższy także dla sklepów [© Freepik] Wielkanocny koszyk coraz cięższy także dla sklepów](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyk-coraz-ciezszy-takze-dla-sklepow-266110-150x100crop.jpg)

![Złoto na historycznych szczytach [© Linda Hamilton z Pixabay] Złoto na historycznych szczytach](https://s3.egospodarka.pl/grafika2/zloto/Zloto-na-historycznych-szczytach-266085-150x100crop.jpg)