Metody szyfrowania danych - podstawy

2009-08-15 00:10

Przeczytaj także: Inspekcja SSL, czyli jak skutecznie zabezpieczyć firmową sieć

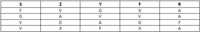

W celu zaszyfrowania słowa"Kaspersky" należy połączyć litery w pary:K - FV

A - GX

S - AG

P - AV

E - VA

R - VD

S - AG

K - FV

Y - XF

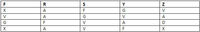

Kolejnym krokiem jest wybranie hasła - np. słowo SZYFR. Następnie należy przepisać w jednym ciągu do nowej tabelki, pary liter z tabeli znaków ADFGVX. Każda kolumna musi mieć tyle samo liter, zatem jeżeli będzie ich brakowało, należy je dopisać. Tak też i w tym wypadku, zatem dwa ostatnie znaki w tabeli to cyfra 0.

fot. mat. prasowe

fot. mat. prasowe

fot. mat. prasowe

Jest to szyfr idealnie bezpieczny, nie istnieje metoda złamania go (wliczając w to metodę brute force czyli podstawiania każdego znaku w celu ustalenia poprawnej kolejności). Został stworzony w roku 1917 przez Gilberta Vernama. Obecnie istnieją dwie wersje szyfru - binarna oraz zwykła, znakowa. Różnią się one metodą szyfrowania tekstu - w jednej wykorzystuje się algorytm XOR, a w drugim Vigenere'a. Autor artykułu wyjaśnia, iż to co sprawia, że hasło jest niespotykanie skuteczne to jego długość (taka sama, jak długość wiadomości), losowość oraz fakt, że może być użyte tylko jeden raz. Odpowiedź dla nadawcy jest generowana przy użyciu nowego klucza. Zarówno algorytm XOR jak i Vigenere'a są szyframi podstawieniowymi, jednak spełnienie trzech wcześniejszych warunków zapewnia całej metodzie szyfrowania bezwarunkowe bezpieczeństwo. W przykładzie Maciej Ziarka użył metody binarnej, a więc z zastosowaniem operatora logicznego XOR.

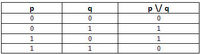

XOR to inaczej kontrawalencja lub alternatywa wykluczająca. Jeżeli p lub q jest prawdziwe (posiada wartość 1) to całe wyrażenie jest również prawdziwe.

fot. mat. prasowe

Przeczytaj także:

![Jak przesłać dane wrażliwe i zadbać o bezpieczeństwo? [© Thomas Breher z Pixabay] Jak przesłać dane wrażliwe i zadbać o bezpieczeństwo?]() Jak przesłać dane wrażliwe i zadbać o bezpieczeństwo?

Jak przesłać dane wrażliwe i zadbać o bezpieczeństwo?

![Jak przesłać dane wrażliwe i zadbać o bezpieczeństwo? [© Thomas Breher z Pixabay] Jak przesłać dane wrażliwe i zadbać o bezpieczeństwo?](https://s3.egospodarka.pl/grafika2/dane-osobowe/Jak-przeslac-dane-wrazliwe-i-zadbac-o-bezpieczenstwo-259197-150x100crop.png) Jak przesłać dane wrażliwe i zadbać o bezpieczeństwo?

Jak przesłać dane wrażliwe i zadbać o bezpieczeństwo?

oprac. : Regina Anam / eGospodarka.pl

Więcej na ten temat:

szyfrowanie danych, bezpieczeństwo danych, algorytm szyfrowania, algorytmy szyfrujące, metody szyfrowania danych, rodzaje szyfrowania

![Protokół TLS + certyfikat SSL = duet doskonały [© Jakub Jirsák - Fotolia.com] Protokół TLS + certyfikat SSL = duet doskonały](https://s3.egospodarka.pl/grafika2/protokol-TLS/Protokol-TLS-certyfikat-SSL-duet-doskonaly-215259-150x100crop.jpg)

![Niebezpieczne wydruki [© Scanrail - Fotolia.com] Niebezpieczne wydruki](https://s3.egospodarka.pl/grafika/Bezpieczenstwo-danych/Niebezpieczne-wydruki-apURW9.jpg)

![Jaki hosting wybrać: płatny czy darmowy? [© stoupa - Fotolia.com] Jaki hosting wybrać: płatny czy darmowy?](https://s3.egospodarka.pl/grafika/hosting-platny/Jaki-hosting-wybrac-platny-czy-darmowy-MBuPgy.jpg)

![Badanie GO96 od Gemius i IIBR [© stoupa - Fotolia.com] Badanie GO96 od Gemius i IIBR](https://s3.egospodarka.pl/grafika/badanie-internetu/Badanie-GO96-od-Gemius-i-IIBR-MBuPgy.jpg)

![Jak stworzyć mocne hasło, czyli długość ma znaczenie [© Freepik] Jak stworzyć mocne hasło, czyli długość ma znaczenie](https://s3.egospodarka.pl/grafika2/mocne-haslo/Jak-stworzyc-mocne-haslo-czyli-dlugosc-ma-znaczenie-266275-150x100crop.jpg)

![Dzień Własności Intelektualnej - jak bronić się przed cyberzagrożeniami? [© Freepik] Dzień Własności Intelektualnej - jak bronić się przed cyberzagrożeniami?](https://s3.egospodarka.pl/grafika2/wlasnosc-intelektualna/Dzien-Wlasnosci-Intelektualnej-jak-bronic-sie-przed-cyberzagrozeniami-266289-150x100crop.jpg)

![Praca tymczasowa antidotum na rosnące koszty pracodawcy? [© Freepik] Praca tymczasowa antidotum na rosnące koszty pracodawcy?](https://s3.egospodarka.pl/grafika2/zatrudnianie-pracownikow/Praca-tymczasowa-antidotum-na-rosnace-koszty-pracodawcy-266288-150x100crop.jpg)

![Co musi oferować atrakcyjne miejsce pracy? Widać presję na work-life balance [© Freepik] Co musi oferować atrakcyjne miejsce pracy? Widać presję na work-life balance](https://s3.egospodarka.pl/grafika2/miejsca-pracy/Co-musi-oferowac-atrakcyjne-miejsce-pracy-Widac-presje-na-work-life-balance-266281-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Podatek od nieruchomości 2025 - czy właściciele i najemcy centrów handlowych zapłacą więcej? [© Dimitris Vetsikas z Pixabay] Podatek od nieruchomości 2025 - czy właściciele i najemcy centrów handlowych zapłacą więcej?](https://s3.egospodarka.pl/grafika2/podatek-od-nieruchomosci/Podatek-od-nieruchomosci-2025-czy-wlasciciele-i-najemcy-centrow-handlowych-zaplaca-wiecej-263510-150x100crop.jpg)

Inwestycja mieszkaniowa ATAL Parkowa w sprzedaży

Inwestycja mieszkaniowa ATAL Parkowa w sprzedaży

![14 zmian w prawie dla biznesu. Nie wszystkie ucieszą przedsiębiorców [© Freepik] 14 zmian w prawie dla biznesu. Nie wszystkie ucieszą przedsiębiorców](https://s3.egospodarka.pl/grafika2/zmiany-w-prawie/14-zmian-w-prawie-dla-biznesu-Nie-wszystkie-uciesza-przedsiebiorcow-266290-150x100crop.jpg)

![Inwestowanie na giełdzie receptą na kryzys demograficzny, czyli baby bonds [© Freepik] Inwestowanie na giełdzie receptą na kryzys demograficzny, czyli baby bonds](https://s3.egospodarka.pl/grafika2/inwestowanie-na-gieldzie/Inwestowanie-na-gieldzie-recepta-na-kryzys-demograficzny-czyli-baby-bonds-266268-150x100crop.jpg)

![Repolonizacja gospodarki. Przedsiębiorcy czekają na wsparcie polskiego kapitału i local contentu [© Freepik] Repolonizacja gospodarki. Przedsiębiorcy czekają na wsparcie polskiego kapitału i local contentu](https://s3.egospodarka.pl/grafika2/repolonizacja/Repolonizacja-gospodarki-Przedsiebiorcy-czekaja-na-wsparcie-polskiego-kapitalu-i-local-contentu-266287-150x100crop.jpg)

![Są chętni na domy deweloperskie, ale kolejek raczej nie będzie [© Freepik] Są chętni na domy deweloperskie, ale kolejek raczej nie będzie](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Sa-chetni-na-domy-deweloperskie-ale-kolejek-raczej-nie-bedzie-266286-150x100crop.jpg)

![Nocleg na majówkę 2025 najdroższy w Zakopanem [© Tomasz Fudala z Pixabay] Nocleg na majówkę 2025 najdroższy w Zakopanem](https://s3.egospodarka.pl/grafika2/majowka/Nocleg-na-majowke-2025-najdrozszy-w-Zakopanem-266285-150x100crop.jpg)

![O 29% r/r więcej kredytów gotówkowych w III 2025 [© Alicja z Pixabay] O 29% r/r więcej kredytów gotówkowych w III 2025](https://s3.egospodarka.pl/grafika2/kredyty-konsumpcyjne/O-29-r-r-wiecej-kredytow-gotowkowych-w-III-2025-266284-150x100crop.jpg)

![O zakupie mieszkania lub budowie domu myśli najwięcej Polaków od lat [© Freepik] O zakupie mieszkania lub budowie domu myśli najwięcej Polaków od lat](https://s3.egospodarka.pl/grafika2/zakup-mieszkania/O-zakupie-mieszkania-lub-budowie-domu-mysli-najwiecej-Polakow-od-lat-266283-150x100crop.jpg)