Ewolucja złośliwego oprogramowania 2009

2010-03-04 12:21

Przeczytaj także: Złośliwe oprogramowanie. Ransomware uderza w dyski NAS

Twórcy Kido byli stosunkowo spokojni aż do marca 2009 roku. Szacujemy jednak, że do tego czasu zdołali zainfekować 5 milionów komputerów na całym świecie. Mimo że Kido nie rozprzestrzeniał się poprzez spam i nie przeprowadzał ataków DoS, badacze spodziewali się, że nastąpi to 1 kwietnia, ponieważ celem wersji Kido, która zaczęła rozprzestrzeniać się w marcu, było rozpoczęcie pobierania dodatkowych modułów na początku kwietnia. Jednak twórcy Kido czekali i w nocy z 8 na 9 kwietnia zainfekowanym maszynom wydano polecenie aktualizacji szkodnika za pośrednictwem P2P. Poza aktualizacjami Kido zainfekowane maszyny pobierały dwa dodatkowe programy: wersję robaka Email-Worm.Win32.Iksmas, który rozsyła spam, oraz wersję narzędzia FraudTool.Win32.SpywareProtect2009, fałszywego programu antywirusowego, który żąda pieniędzy w zamian za usunięcie zagrożeń, które rzekomo zostały wykryte na komputerze.

W celu zwalczania tak szeroko rozpowszechnionego zagrożenia stworzono specjalną grupę Conficker Working Group. Grupa ta skupiała firmy antywirusowe, dostawców Internetu, niezależne organizacje badawcze, instytucje edukacyjne oraz regulacyjne. Grupa ta była pierwszym przykładem poważnej międzynarodowej współpracy, która wykraczała poza granice codziennej komunikacji specjalistów zajmujących się zwalczaniem wirusów. Mogłaby stanowić model interakcji organizacji z całego świata mającej na celu zwalczanie globalnych zagrożeń.

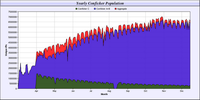

Epidemia robaka Kido (Conficker) trwała przez cały rok 2009, a w listopadzie liczba zainfekowanych maszyn przekroczyła 7 milionów.

fot. mat. prasowe

Epidemia wywołana przez robaka Kido

Doświadczenia związane z epidemiami spowodowanymi przez inne robaki (Lovesan, Sasser, Slammer) sugerują, że w 2010 roku rozpowszechnienie robaka Kido nadal będzie miało rozmiary epidemii.

Warto wspomnieć o epidemii spowodowanej przez Viruta. Virus.Win32.Virut.ce wyróżnia się tym, że atakuje usługi sieciowe. Na uwagę zasługują również jego metody infekcji: szkodnik ten nie tylko infekuje pliki wykonywalne z rozszerzeniem .EXE i .SCR, ale również dodaje specjalnie stworzony kod na koniec plików z rozszerzeniem .HTM, .PHP oraz .ASP w postaci odsyłacza.

Podczas gdy użytkownik przegląda legalną (niezainfekowaną) stronę, na jego komputer pobierana jest szkodliwa zawartość zlokalizowana w odsyłaczu. Wirus rozprzestrzenia się również za pośrednictwem sieci P2P wraz z zainfekowanymi generatorami kluczy oraz dystrybucjami popularnego oprogramowania. Celem jest połączenie zainfekowanych komputerów w botnet IRC, który jest wykorzystywany do rozsyłania spamu.

Zainfekowane zasoby sieciowe

Jedna z największych epidemii w Internecie, która dotknęła dziesiątki tysięcy zasobów, była spowodowana kilkoma falami infekcji Gumblara. Zaczęło się od zainfekowania skryptem legalnych stron internetowych. Skrypt ten ukradkiem przekierowywał żądania do stron cyberprzestępczych stworzonych w celu rozprzestrzeniania szkodliwego oprogramowania.

Szkodnik ten został nazwany Gumblar od nazwy szkodliwej strony wykorzystanej w pierwszym ataku, do której zostali przekierowani użytkownicy przeglądający zainfekowane zasoby. Następnie strona ta infekowała komputery. Ataki te stanowiły doskonały przykład sposobu działania Malware 2.5 (temat ten został podjęty w Kaspersky Security Bulletin: Ewolucja szkodliwego oprogramowania 2008, który został opublikowany na początku zeszłego roku).

Jesienią odsyłacze, które zostały umieszczone na skompromitowanych stronach, nie prowadziły już do stron cyberprzestępczych, ale do legalnych, zainfekowanych stron; znacznie utrudniło to zwalczanie epidemii Gumblara.

Ewolucja złośliwego oprogramowania II kw. 2019

Ewolucja złośliwego oprogramowania II kw. 2019

oprac. : eGospodarka.pl

![Ewolucja złośliwego oprogramowania I kw. 2019 [© georgejmclittle - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2019](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2019-219113-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania III kw. 2018 [© concept w - Fotolia.com] Ewolucja złośliwego oprogramowania III kw. 2018](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-III-kw-2018-212143-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania II kw. 2018 [© adzicnatasa - Fotolia] Ewolucja złośliwego oprogramowania II kw. 2018](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-II-kw-2018-208672-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2018 [© the_lightwriter - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2018](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2018-205979-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania III kw. 2016 [© DD Images - Fotolia.com] Ewolucja złośliwego oprogramowania III kw. 2016](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-III-kw-2016-184035-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania III kw. 2016 [© mbruxelle - Fotolia.com] Ewolucja złośliwego oprogramowania III kw. 2016](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-III-kw-2016-183608-150x100crop.jpg)

![Plus wprowadza usługę iPlus mailbox [© stoupa - Fotolia.com] Plus wprowadza usługę iPlus mailbox](https://s3.egospodarka.pl/grafika/Plus/Plus-wprowadza-usluge-iPlus-mailbox-MBuPgy.jpg)

![Płatności odroczone albo porzucony koszyk w sklepie internetowym [© Freepik] Płatności odroczone albo porzucony koszyk w sklepie internetowym](https://s3.egospodarka.pl/grafika2/Kup-teraz-zaplac-pozniej/Platnosci-odroczone-albo-porzucony-koszyk-w-sklepie-internetowym-265858-150x100crop.jpg)

![Rekrutacja, czyli jak długo firma musi czekać na pracowników? [© Andrey Popov - Fotolia.com] Rekrutacja, czyli jak długo firma musi czekać na pracowników?](https://s3.egospodarka.pl/grafika2/rekrutacja/Rekrutacja-czyli-jak-dlugo-firma-musi-czekac-na-pracownikow-265857-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Renta wdowia - wnioski już od 1 stycznia 2025 [© Freepik] Renta wdowia - wnioski już od 1 stycznia 2025](https://s3.egospodarka.pl/grafika2/renta-wdowia/Renta-wdowia-wnioski-juz-od-1-stycznia-2025-263356-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)