Piractwo a zagrożenia internetowe

2010-05-06 13:48

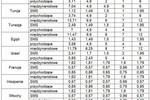

Współczynnik piractwa komputerowego a infekcje wywołane przez szkodliwe oprogramowanie © fot. mat. prasowe

Przeczytaj także: Piractwo akceptowane przez 76 proc. internautów

Liczne formy piractwa komputerowego w InterneciePrzed powstaniem Internetu nieautoryzowane kopiowanie oprogramowania wymagało zazwyczaj wymiany dyskietek lub innych nośników za pośrednictwem poczty lub w kontakcie bezpośrednim. Jednak rozwój technologii i dostępność szerokopasmowych połączeń internetowych sprawiły, że na całym świecie piractwo komputerowe przeniosło się z ulic i targowisk do Internetu.

BSA wyjaśnia, że ogólnie rzecz biorąc, internetowe piractwo komputerowe oznacza wykorzystywanie Internetu do:

- udostępniania nielegalnych kopii oprogramowania w celu ich pobierania;

- reklamowania i marketingu nielegalnego oprogramowania, które jest następnie dostarczane pocztą;

- oferowania i przesyłania kodów oraz innych rozwiązań technicznych, które umożliwiają złamanie zabezpieczeń przed nieuprawnionym kopiowaniem.

Z raportu wynika, że do internetowych oszustw dotyczących oprogramowania wykorzystywane są różne kanały:

SERWISY AUKCYJNE: Internetowe serwisy aukcyjne należą do szczególnie popularnych miejsc światowej sieci, do których logują się miliony osób zainteresowanych kupnem lub sprzedażą szerokiej gamy produktów. Do najbardziej znanych serwisów aukcyjnych należą: eBay, UBid, MercadoLibre w Ameryce Łacińskiej, Taobao oraz Eachnet w Chinach i QXL w Europie. Yahoo! jest operatorem bardzo popularnych serwisów w Japonii, Hongkongu, Singapurze i na Tajwanie. Chociaż serwisy aukcyjne sprzedają wiele całkowicie legalnych produktów, to są również nadużywane, zwłaszcza jeśli chodzi o sprzedaż oprogramowania.

SIECI WYMIANY PLIKÓW PEER-TO-PEER (P2P): Technologia peer-to-peer umożliwia bezpośrednie łączenie komputerów użytkowników bez zastosowania centralnego punktu zarządzania. Aby korzystać z sieci P2P, użytkownicy pobierają i instalują aplikację klienta P2P. Miliony osób zainstalowały na swoich komputerach programy P2P, umożliwiające im wyszukiwanie plików (np. oprogramowania, muzyki, filmów i programów telewizyjnych) na komputerach innych użytkowników oraz ich pobieranie. Popularne protokoły P2P to BitTorrent, eDonkey, Gnutella i FastTrack. Aplikacje P2P to między innymi: eMule, Kazaa, BearShare i Limewire. Obecnie najbardziej popularnym protokołem na świecie jest BitTorrent. Uzyskiwanie i udostępnianie w Internecie nielegalnych kopii oprogramowania ułatwiają serwisy indeksujące i koordynujące działanie BitTorrent. W Europie, na Bliskim Wschodzie i w Australii ruch P2P stanowi od 49 do 89% całego ruchu internetowego w ciągu doby. Nocą jego udział może rosnąć do zdumiewającego poziomu 95%.

SERWISY BUSINESS-TO-BUSINESS (B2B): Serwisy Business-to-Business (B2B) umożliwiają hurtową dystrybucję produktów po niskich cenach. Są często wykorzystywane przez dystrybutorów nielegalnego oprogramowania.

SERWISY SPOŁECZNOŚCIOWE: Według firmy Sophos zajmującej się bezpieczeństwem w Internecie, serwisy społecznościowe, takie jak Facebook, Twitter i MySpace, staną się wkrótce „najbardziej nieoczekiwanymi źródłami zagrożeń w Internecie, w których użytkownicy najczęściej będą mogli zostać celem elektronicznych ataków i napotkać na problemy”. W niedawno opublikowanym raporcie firma stwierdza, że specjaliści do spraw bezpieczeństwa są coraz bardziej zaniepokojeni złośliwymi atakami podejmowanymi za pośrednictwem serwisów społecznościowych, a także groźbą ujawniania przez ich użytkowników wrażliwych danych osobistych i firmowych.

![Polscy przedsiębiorcy a nielegalne oprogramowanie [© whitelook - Fotolia.com] Polscy przedsiębiorcy a nielegalne oprogramowanie](https://s3.egospodarka.pl/grafika2/nielegalne-oprogramowanie/Polscy-przedsiebiorcy-a-nielegalne-oprogramowanie-113783-150x100crop.jpg) Polscy przedsiębiorcy a nielegalne oprogramowanie

Polscy przedsiębiorcy a nielegalne oprogramowanie

oprac. : Regina Anam / eGospodarka.pl

![6 najpopularniejszych sposobów na zarażenie programami malware [© tashatuvango - Fotolia.com] 6 najpopularniejszych sposobów na zarażenie programami malware](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/6-najpopularniejszych-sposobow-na-zarazenie-programami-malware-236297-150x100crop.jpg)

![Cyberprzestępczość przechodzi metamorfozę. Oto aktualne zagrożenia [© Andrey Popov - Fotolia.com] Cyberprzestępczość przechodzi metamorfozę. Oto aktualne zagrożenia](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Cyberprzestepczosc-przechodzi-metamorfoze-Oto-aktualne-zagrozenia-236163-150x100crop.jpg)

![12 największych zagrożeń 2017. Poznaj pomysły cyberprzestępcy [© chainat - Fotolia.com] 12 największych zagrożeń 2017. Poznaj pomysły cyberprzestępcy](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/12-najwiekszych-zagrozen-2017-Poznaj-pomysly-cyberprzestepcy-187616-150x100crop.jpg)

![Przetargi propagują piractwo komputerowe? [© Cherries - Fotolia.com] Przetargi propagują piractwo komputerowe?](https://s3.egospodarka.pl/grafika2/nielegalne-oprogramowanie/Przetargi-propaguja-piractwo-komputerowe-175596-150x100crop.jpg)

![Jakie zagrożenia internetowe nękały Polskę w II kw. 2014 r.? [© ducdao - Fotolia.com] Jakie zagrożenia internetowe nękały Polskę w II kw. 2014 r.?](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Jakie-zagrozenia-internetowe-nekaly-Polske-w-II-kw-2014-r-142934-150x100crop.jpg)

![Szkodliwe oprogramowanie w sektorze bankowym V-VI 2014 [© Brian Jackson - Fotolia.com] Szkodliwe oprogramowanie w sektorze bankowym V-VI 2014](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Szkodliwe-oprogramowanie-w-sektorze-bankowym-V-VI-2014-141300-150x100crop.jpg)

![Sektor MSP a Internetowa Rewolucja [© Scanrail - Fotolia.com] Sektor MSP a Internetowa Rewolucja](https://s3.egospodarka.pl/grafika/sektor-malych-i-srednich-przedsiebiorstw/Sektor-MSP-a-Internetowa-Rewolucja-apURW9.jpg)

![Handel zagraniczny I-II 2025. Eksport spadł o 5%, a import wzrósł o 1,1% r/r [© Freepik] Handel zagraniczny I-II 2025. Eksport spadł o 5%, a import wzrósł o 1,1% r/r](https://s3.egospodarka.pl/grafika2/handel-zagraniczny/Handel-zagraniczny-I-II-2025-Eksport-spadl-o-5-a-import-wzrosl-o-1-1-r-r-266067-150x100crop.jpg)

![Najszybszy internet mobilny i 5G w III 2025 roku [© Freepik] Najszybszy internet mobilny i 5G w III 2025 roku](https://s3.egospodarka.pl/grafika2/internet-mobilny/Najszybszy-internet-mobilny-i-5G-w-III-2025-roku-266062-150x100crop.jpg)

![13 najczęstszych błędów przy wysyłaniu mailingu [© taramara78 - Fotolia.com] 13 najczęstszych błędów przy wysyłaniu mailingu](https://s3.egospodarka.pl/grafika2/mailing/13-najczestszych-bledow-przy-wysylaniu-mailingu-228007-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Renta wdowia - wnioski już od 1 stycznia 2025 [© Freepik] Renta wdowia - wnioski już od 1 stycznia 2025](https://s3.egospodarka.pl/grafika2/renta-wdowia/Renta-wdowia-wnioski-juz-od-1-stycznia-2025-263356-150x100crop.jpg)

![Rynek hotelowy - początek bańki czy złoty interes? [© Freepik] Rynek hotelowy - początek bańki czy złoty interes? [© Freepik]](https://s3.egospodarka.pl/grafika2/hotele/Rynek-hotelowy-poczatek-banki-czy-zloty-interes-265352-50x33crop.jpg) Rynek hotelowy - początek bańki czy złoty interes?

Rynek hotelowy - początek bańki czy złoty interes?

![2657 wniosków o przeniesienie konta bankowego w I kw. 2025 r. [© Freepik] 2657 wniosków o przeniesienie konta bankowego w I kw. 2025 r.](https://s3.egospodarka.pl/grafika2/przeniesienie-konta-bankowego/2657-wnioskow-o-przeniesienie-konta-bankowego-w-I-kw-2025-r-266071-150x100crop.jpg)

![Jak odzyskać rzeczy pozostawione w samolocie? [© olivier89 z Pixabay] Jak odzyskać rzeczy pozostawione w samolocie?](https://s3.egospodarka.pl/grafika2/rzeczy-znalezione/Jak-odzyskac-rzeczy-pozostawione-w-samolocie-266069-150x100crop.jpg)

![Złotówkowicze muszą wykazać się cierpliwością [© Freepik] Złotówkowicze muszą wykazać się cierpliwością](https://s3.egospodarka.pl/grafika2/kredyty-zlotowkowe/Zlotowkowicze-musza-wykazac-sie-cierpliwoscia-266068-150x100crop.jpg)

![Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym [© Freepik] Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym](https://s3.egospodarka.pl/grafika2/nakaz-zaplaty/Sprzeciw-od-nakazu-zaplaty-w-elektronicznym-postepowaniu-upominawczym-265987-150x100crop.jpg)