Bezpieczeństwo IT: najczęstsze błędy

2010-05-25 11:36

Przeczytaj także: Jak zabezpieczyć przetwarzanie w chmurze?

Błędy administratorów i managerów wynikają z zaniedbań, niewiedzy, rutyny lub też lekceważenia ryzyka. Mają one dotkliwsze konsekwencje i bardziej wystawiają przedsiębiorstwa na ryzyko strat. Co więcej, gdyby ich nie popełniano, z przedstawionej powyżej listy udałoby się wyeliminować wszystkie punkty.

-

Brak polityki bezpieczeństwa

Pomimo tego, że obecnie wszystkie firmy przetwarzają swoje strategiczne informacje w systemach informatycznych, wiele z nich ma kłopot z wdrażaniem wewnętrznej polityki bezpieczeństwa – jasnych zasad, które określają reguły dostępu do urządzeń infrastruktury IT oraz odpowiedzialność za naruszenie tych zasad. Brak takich zapisów rozmywa odpowiedzialność i sprzyja niepożądanym, szkodliwym zachowaniom pracowników. W wielu innych firmach formalnie istnieje polityka bezpieczeństwa, ale wdrożono ją w sposób niewłaściwy. Organizacje nie radzą sobie z jej przestrzeganiem, kontrolą i egzekwowaniem postanowień w niej zawartych. Zaniedbania w tym obszarze w dłuższym terminie zwiększają ryzyko informatyczne i podatność na ataki we wszystkich obszarach systemu bezpieczeństwa. -

Brak szkoleń

Innym grzechem zaniechania jest brak szkoleń, których celem jest edukowanie pracowników i uwrażliwianie ich na skutki błędów, jakie mogą popełnić w trakcie korzystania z Internetu. Szkolenia są nieodzownym elementem wdrażania polityki bezpieczeństwa, działań, które powinny być wspierane przez zarząd firmy. -

Rutyna administratorów

Administratorów, którzy stoją na straży bezpieczeństwa firm, najczęściej gubi zwykła rutyna. Wciąż często obserwuje się brak ingerencji w modyfikowanie domyślnych parametrów zabezpieczeń i ustawień serwerów. Także i tu zdarza się nieodpowiedzialne zarządzanie hasłami dostępu, zaniedbania w monitorowaniu ruchu w sieci, nieautoryzowanych instalacji oprogramowania, a także np. pozostawienie ustawień zabezpieczeń po zmianie na stanowisku administratora.

Przestrzeganie zasad nie zniweluje całkowicie ryzyka. Oszuści bywają naprawdę sprytni. Ale trzeba wierzyć, że tak jak w życiu codziennym, wybierają oni raczej ofiary naiwne niż tych, którzy cały czas czujnie rozglądają się dookoła. Warto więc być świadomym użytkownikiem sieci.

Komentarze do raportu:

Maciej Zaborowski, Konsultant ds. IT Security w Edge Solutions Sp. z o.o.:

W systemie bezpieczeństwa informatycznego każdej organizacji najsłabszym ogniwem pozostaje człowiek i jego proste, banalne błędy. Dotyczy to zarówno administratorów, jak i samych pracowników, którzy mają kontakt z komputerami z dostępem do sieci. Potencjalnych zagrożeń jest mnóstwo i żaden system oparty na rozwiązaniach sprzętowych i oprogramowaniu nie zapewni skutecznego poziomu bezpieczeństwa. Odpowiedzialność za ochronę informatyczną firmy ponosi zarząd, którego rolą jest wspieranie wdrażania zasad bezpieczeństwa i troska o ich przestrzeganie przez cały zespół pracowników. To pozornie proste wyzwanie w praktycznej realizacji jest bardzo trudne, ponieważ błędy są wpisane w naturę ludzką, a ryzyko informatyczne jest często niedoszacowane lub niezauważane. W tym kontekście na liście priorytetów powinno postawić się porządnie opracowaną i wdrożoną politykę bezpieczeństwa, następnie szkolenia dla pracowników oraz systematyczne audyty bezpieczeństwa.

Grzegorz Tworek. Dyrektor Działu Bezpieczeństwo w ISCG, jedna z dwóch osób w Polsce wyróżnionych tytułem Microsoft Security Trusted Advisor:

Jeżeli chodzi o bezpieczeństwo informatyczne, to ogólnie zdrową radą jest nie poddawanie się ciekawości i traktowanie za zagrożenie wszystkiego, co nie pochodzi z bezwzględnie zaufanego źródła. Brzmi to jak zachęcanie do paranoi, ale w sytuacji, kiedy w Internecie są setki milionów użytkowników, naprawdę nie ma innego wyjścia jak założyć, że wielu z nich jest całkiem niegłupich i żywotnie zainteresowanych zrobieniem nam krzywdy. Użytkowników należy edukować: pokazywać sposoby ochrony, uzmysłowić potencjalne konsekwencje nieostrożnego zachowania, przeprowadzać audyty, sprawdzać czujność. Tak jak w wielu firmach zupełnie naturalne są ćwiczenia przeciwpożarowe, tak naturalne być powinny ćwiczenia dotyczące ochrony informacji. Nie jest to bardzo drogie a może uchronić przed poważnymi stratami. Warto też pamiętać, że wyszkolony w pracy użytkownik zacznie używać tej wiedzy w domu i będzie przekazywać ją innym dookoła.

Maciej Ziarek, Analityk Zagrożeń w Kaspersky Lab:

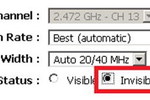

W kontekście ochrony informacji bardzo ważne jest zabezpieczenie nie tylko stacji roboczych, ale także samej sieci. W Polsce około 25% sieci bezprzewodowych nie korzysta z żadnej formy szyfrowania. Dane, jakie w nich są przesyłane, są jawne. To oznacza, że formularze czy strony wymagające logowania mogą być bez trudu podsłuchanie, a informacje przejęte. Bez uświadamiania użytkowników o niebezpieczeństwie pozostawiania otwartych sieci, problem ten będzie się pogłębiać z racji rosnącej popularności sieci WiFi. Obecnie jednym z największych niebezpieczeństw jest używanie inżynierii społecznej przez cyberprzestępców. O ile kilka lat temu skupiali się oni głównie na infekowaniu komputerów, obecnie o wiele skuteczniej żerują na niewiedzy i łatwowierności ludzi. Firmy powinny dziś koncentrować się na bezpieczeństwie swoich danych. Zalecane jest rozsądne ograniczenie użytkownika nie tylko co do konta, ale także w stosunku do programów i plików, jakie może on uruchamiać w pracy. Niemniej ważne jest prowadzenie szkoleń dla pracowników. Tak jak zostało to powiedziane na początku, najsłabszym ogniwem jest człowiek. Powinien być zatem pouczony, jakie praktyki mogą być szkodliwe i niewskazane, czego ma unikać. Niezastąpiony jest także administrator, który na bieżąco kontroluje sytuację i nie dopuszcza do łamania systemu zabezpieczeń.

Przeczytaj także:

![Przetwarzanie w chmurze 2012-2017 [© rangizzz - Fotolia.com] Przetwarzanie w chmurze 2012-2017]() Przetwarzanie w chmurze 2012-2017

Przetwarzanie w chmurze 2012-2017

![Przetwarzanie w chmurze 2012-2017 [© rangizzz - Fotolia.com] Przetwarzanie w chmurze 2012-2017](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Przetwarzanie-w-chmurze-2012-2017-125983-150x100crop.jpg) Przetwarzanie w chmurze 2012-2017

Przetwarzanie w chmurze 2012-2017

1 2

oprac. : Katarzyna Sikorska / eGospodarka.pl

![Przetwarzanie w chmurze 6 razy większe [© bloomua - Fotolia.com] Przetwarzanie w chmurze 6 razy większe](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Przetwarzanie-w-chmurze-6-razy-wieksze-108125-150x100crop.jpg)

![Usługi cloud computing wymagają poprawy [© rvlsoft - Fotolia.com] Usługi cloud computing wymagają poprawy](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Uslugi-cloud-computing-wymagaja-poprawy-95857-150x100crop.jpg)

![Trendy w branży IT w 2012r. [© stoupa - Fotolia.com] Trendy w branży IT w 2012r.](https://s3.egospodarka.pl/grafika/bezpieczenstwo-IT/Trendy-w-branzy-IT-w-2012r-MBuPgy.jpg)

![Bezpieczeństwo IT: trendy 2012 [© stoupa - Fotolia.com] Bezpieczeństwo IT: trendy 2012](https://s3.egospodarka.pl/grafika/bezpieczenstwo-IT/Bezpieczenstwo-IT-trendy-2012-MBuPgy.jpg)

![Przetwarzanie w chmurze zdominuje ruch sieciowy [© Scanrail - Fotolia.com] Przetwarzanie w chmurze zdominuje ruch sieciowy](https://s3.egospodarka.pl/grafika/bezpieczenstwo-IT/Przetwarzanie-w-chmurze-zdominuje-ruch-sieciowy-apURW9.jpg)

![Bezpieczeństwo IT w chmurze [© Scanrail - Fotolia.com] Bezpieczeństwo IT w chmurze](https://s3.egospodarka.pl/grafika/bezpieczenstwo-IT/Bezpieczenstwo-IT-w-chmurze-apURW9.jpg)

![Symantec: bezpieczeństwo IT w 2011r. [© stoupa - Fotolia.com] Symantec: bezpieczeństwo IT w 2011r.](https://s3.egospodarka.pl/grafika/Symantec/Symantec-bezpieczenstwo-IT-w-2011r-MBuPgy.jpg)

![PandaLabs: bezpieczeństwo IT w 2011r. [© stoupa - Fotolia.com] PandaLabs: bezpieczeństwo IT w 2011r.](https://s3.egospodarka.pl/grafika/ochrona-danych/PandaLabs-bezpieczenstwo-IT-w-2011r-MBuPgy.jpg)

![Kaspersky Anti Targeted Attack Platform dla ochrony przed atakami ukierunkowanymi [© sdecoret - Fotolia.com] Kaspersky Anti Targeted Attack Platform dla ochrony przed atakami ukierunkowanymi](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Kaspersky-Anti-Targeted-Attack-Platform-dla-ochrony-przed-atakami-ukierunkowanymi-177743-150x100crop.jpg)

![Dobre hasło = bezpieczeństwo w sieci [© stoupa - Fotolia.com] Dobre hasło = bezpieczeństwo w sieci](https://s3.egospodarka.pl/grafika/bezpieczne-haslo/Dobre-haslo-bezpieczenstwo-w-sieci-MBuPgy.jpg)

![Kobiety wciąż dyskryminowane na rynku pracy [© Freepik] Kobiety wciąż dyskryminowane na rynku pracy](https://s3.egospodarka.pl/grafika2/rynek-pracy/Kobiety-wciaz-dyskryminowane-na-rynku-pracy-265953-150x100crop.jpg)

![Lotniska Chopina, Kraków-Balice i Rzeszów-Jasionka z rekordami w 2024 roku [© Freepik] Lotniska Chopina, Kraków-Balice i Rzeszów-Jasionka z rekordami w 2024 roku](https://s3.egospodarka.pl/grafika2/lotnisko/Lotniska-Chopina-Krakow-Balice-i-Rzeszow-Jasionka-z-rekordami-w-2024-roku-265947-150x100crop.jpg)

![5 trendów, które zawładną rekrutacją pracowników [© Freepik] 5 trendów, które zawładną rekrutacją pracowników](https://s3.egospodarka.pl/grafika2/rekrutacja/5-trendow-ktore-zawladna-rekrutacja-pracownikow-265944-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze [© ra2 studio - fotolia.com] Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze](https://s3.egospodarka.pl/grafika2/mailing/Kiedy-wyslac-mailing-Jaki-dzien-tygodnia-i-godziny-sa-najlepsze-223622-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

![Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay] Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay]](https://s3.egospodarka.pl/grafika2/hotele/Inwestycji-w-hotele-wciaz-niewiele-choc-widac-oznaki-ozywienia-259664-50x33crop.jpg) Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

![Oferta mieszkań od deweloperów znacząco wzrosła [© Freepik] Oferta mieszkań od deweloperów znacząco wzrosła](https://s3.egospodarka.pl/grafika2/oferta-mieszkan/Oferta-mieszkan-od-deweloperow-znaczaco-wzrosla-265958-150x100crop.jpg)

![Zadłużenie sprzedawców sprzętu AGD urosło o 300% w ciągu 2 lat [© Freepik] Zadłużenie sprzedawców sprzętu AGD urosło o 300% w ciągu 2 lat](https://s3.egospodarka.pl/grafika2/sprzet-AGD/Zadluzenie-sprzedawcow-sprzetu-AGD-uroslo-o-300-w-ciagu-2-lat-265955-150x100crop.jpg)

![Liczba przelewów Express Elixir w III 2025 wzrosła o 25% r/r [© Gosia K. z Pixabay] Liczba przelewów Express Elixir w III 2025 wzrosła o 25% r/r](https://s3.egospodarka.pl/grafika2/banki/Liczba-przelewow-Express-Elixir-w-III-2025-wzrosla-o-25-r-r-265952-150x100crop.jpg)

![Dla kogo upadłość konsumencka? [© Freepik] Dla kogo upadłość konsumencka?](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Dla-kogo-upadlosc-konsumencka-265945-150x100crop.jpg)