Kaspersky Lab: szkodliwe programy IX 2010

2010-10-06 11:22

Przeczytaj także: Kaspersky Lab: szkodliwe programy VIII 2010

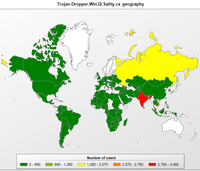

Dystrybucja nowego droppera Sality.cx przebiegła tak samo, jak szkodnika Trojan-Dropper.Win32.Sality.r w sierpniu. Najbardziej popularny jest on w następujących krajach (zgodnie z liczbą wykrytego szkodliwego oprogramowania): Indie, Wietnam i Rosja. Jak widać na poniższym obrazku, rozsyłanie droppera jest bardzo podobne do dystrybucji exploita CVE-2010-2568.

fot. mat. prasowe

Geograficzna dystrybucja szkodnika Trojan-Dropper.Win32.Sality.cx

Geograficzna dystrybucja szkodnika Trojan-Dropper.Win32.Sality.cx

We wrześniowym rankingu pojawił się nowy szkodliwy program kompresujący – Packed.Win32.Katusha.o (miejsce 15). W poprzednich rankingach spotkaliśmy już innych członków rodziny Katusha, lecz twórcy szkodliwego oprogramowania nadal pracują nad nowymi modyfikacjami, aby utrudnić jego wykrywanie przez oprogramowanie ochronne. Inny archiwizator, Worm.Win32.VBNA.b (miejsce 17), stracił swoją pozycję, ale wciąż pozostaje we wrześniowym To 20.

Począwszy od maja, nowa modyfikacja robaka P2P-Worm.Win32.Palevo pojawia się w każdym rankingu. Głównie rozprzestrzenia się on przez sieci peer-to-peer. Modyfikacja, która pojawiła się we wrześniu, nazywa się Palevo.avag (miejsce 18). Powróciły dwa szkodliwe programy – Worm.Win32.AutoIt.xl (miejsce 13) oraz Trojan-Downloader.Win32.Geral.cnh (miejsce 20). Ostatnio odnotowane były w rankingu lipcowym i majowym. Dwa inne programy, z którymi spotkaliśmy się już w poprzednich rankingach – Worm.Win32.Mabezat.b (miejsce 14) oraz AdWare.WinLNK.Agent.a (miejsce 19) – straciły swoje pozycje.

fot. mat. prasowe

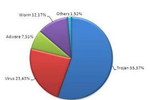

Szkodliwe programy pobierane najczęściej ze stron WWW, wrzesień 2010

Szkodliwe programy pobierane najczęściej ze stron WWW, wrzesień 2010

Drugie zestawienie Top 20 przedstawia dane wygenerowane przez moduł ochrona WWW, odzwierciedlające krajobraz zagrożeń online. Zestawienie to zawiera szkodliwe programy wykryte na stronach internetowych oraz pobrane na maszyny ze stron internetowych.

Inaczej niż w poprzednich miesiącach, wrześniowy ranking Top 20 pokazujący szkodliwe programy popularne w Internecie ma tylko sześć nowych pozycji. Zazwyczaj jest ich o wiele więcej.

Zacznijmy od exploitów, które są w rankingu najistotniejsze. Exploit.JS.Agent.bab (miejsce 1), Trojan.JS.Agent.bhr (miejsce 6) oraz Exploit.JS.CVE-2010-0806.b (miejsce 15) korzystają z luki CVE-2010-0806 i były popularne przez kilka miesięcy. Wygląda na to, że cyberprzestępcy nastawili się na wykorzystywanie tej luki przez dłuższy czas. Liczba exploitów wymierzonych przeciwko CVE-2010-1885 spadła z pięciu w sierpniu do jednego – Exploit.HTML.CVE-2010-1885.d (miejsce 3) – we wrześniu. Dwa kolejne explioty – Trojan-Downloader.Java.Agent.ft (miejsce 2) i Trojan-Downloader.Java.Agent.gr (miejsce 12) – wymierzone w CVE-2009-3867, starą lukę w funkcji getSoundBank(). Ostatecznie, Exploit.Java.CVE-2010-0886.a (miejsce 11) jest obecny w każdym rankingu, począwszy od maja.

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg) Kaspersky Lab: szkodliwe programy III kw. 2013

Kaspersky Lab: szkodliwe programy III kw. 2013

oprac. : Katarzyna Sikorska / eGospodarka.pl

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2012-108347-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![Fotowoltaika w Polsce: jak pokonać bariery hamujące inwestycje? [© Freepik] Fotowoltaika w Polsce: jak pokonać bariery hamujące inwestycje?](https://s3.egospodarka.pl/grafika2/fotowoltaika/Fotowoltaika-w-Polsce-jak-pokonac-bariery-hamujace-inwestycje-266101-150x100crop.jpg)

![Zetki za zrównaniem wieku emerytalnego kobiet i mężczyzn [© Freepik] Zetki za zrównaniem wieku emerytalnego kobiet i mężczyzn](https://s3.egospodarka.pl/grafika2/wiek-emerytalny/Zetki-za-zrownaniem-wieku-emerytalnego-kobiet-i-mezczyzn-266066-150x100crop.jpg)

![Kluczowe wyzwania CIO: nie tylko cyberbezpieczeństwo [© Freepik] Kluczowe wyzwania CIO: nie tylko cyberbezpieczeństwo](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Kluczowe-wyzwania-CIO-nie-tylko-cyberbezpieczenstwo-266176-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku? [© katemangostar na Freepik] Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku?](https://s3.egospodarka.pl/grafika2/skladka-zdrowotna/Skladka-zdrowotna-co-sie-zmieni-po-1-stycznia-2025-roku-262018-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)