Niebezpieczeństwa w Internecie

2010-11-03 12:43

Przeczytaj także: Kaspersky Lab: szkodliwe programy IX 2010

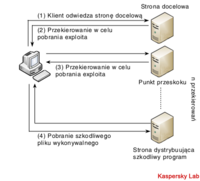

Zainfekowany zasób zawiera exploita lub pakiet exploitów, który zostaje uruchomiony, jeżeli użytkownik posiada na swoim komputerze podatne na atak oprogramowanie. Powoduje to pobranie i uruchomienie szkodliwego pliku wykonywalnego.

Rysunek pokazuje, jak działają takie ataki:

fot. mat. prasowe

Sposób działania ataku drive-by

Sposób działania ataku drive-by

Pakiety exploitów

W dzisiejszych atakach typu drive-by powszechnie stosuje się pakiety exploitów. Pakiet exploitów to zestaw programów, które wykorzystują luki w legalnym oprogramowaniu uruchomionym na komputerze ofiary. Innymi słowy, exploity otwierają swego rodzaju tylne drzwi, poprzez które szkodliwe programy mogą zainfekować komputer. Ponieważ ataki w Internecie odbywają się za pośrednictwem przeglądarki, cyberprzestępcy wykorzystują luki w przeglądarce, w dodatkach do przeglądarki lub oprogramowaniu innego producenta wykorzystywanym do przetwarzania zawartości. Głównym celem pakietów exploitów jest pobieranie i uruchamianie wykonywalnych szkodliwych plików bez wiedzy użytkownika.

Poniższy zrzut ekranu pokazuje typowy zestaw dodatków dla Firefoksa. Zaznaczono na nim wersje posiadające luki w zabezpieczeniach, które zostały wykorzystane we wcześniejszych atakach na użytkowników. Co więcej, luki zidentyfikowano również (i wykorzystano) w samym Firefoksie.

fot. mat. prasowe

Typowy zestaw dodatków do przeglądarki Firefox

Typowy zestaw dodatków do przeglądarki Firefox

Obecnie pakiety exploitów stanowią najwyższe osiągnięcie w ewolucji ataków typu drive-by download i są regularnie modyfikowane oraz uaktualniane. W ten sposób cyberprzestępcy chcą mieć pewność, że pakiety te zawierają exploity na nowe luki i potrafią skutecznie zwalczać mechanizmy bezpieczeństwa.

Pakiety exploitów tworzą niszę na rynku usług cyberprzestępczych. Obecnie na czarnym rynku można znaleźć wiele pakietów exploitów; różnią się ceną, liczbą exploitów w pakiecie, funkcjonalnością interfejsu administratora i poziomem oferowanej obsługi klienta. Oprócz gotowych pakietów tworzy się również zestawy exploitów na zamówienie – z usługi tej korzystają niektóre gangi cyberprzestępcze.

Najpowszechniejsze pakiety tworzone na zamówienie to te wykorzystywane w atakach z udziałem szkodników Gumblar i Pegel (downloadery skryptów).

Nowa fałszywa aktualizacja Flash Player

Nowa fałszywa aktualizacja Flash Player

oprac. : Katarzyna Sikorska / eGospodarka.pl

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg)

![Złośliwe oprogramowanie: 10 mitów [© lolloj - Fotolia.com] Złośliwe oprogramowanie: 10 mitów](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Zlosliwe-oprogramowanie-10-mitow-127031-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Jakie aplikacje podatne na ataki hakerskie? [© lina0486 - Fotolia.com] Jakie aplikacje podatne na ataki hakerskie?](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Jakie-aplikacje-podatne-na-ataki-hakerskie-109073-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2012-108347-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![Płatności odroczone albo porzucony koszyk w sklepie internetowym [© Freepik] Płatności odroczone albo porzucony koszyk w sklepie internetowym](https://s3.egospodarka.pl/grafika2/Kup-teraz-zaplac-pozniej/Platnosci-odroczone-albo-porzucony-koszyk-w-sklepie-internetowym-265858-150x100crop.jpg)

![Rekrutacja, czyli jak długo firma musi czekać na pracowników? [© Andrey Popov - Fotolia.com] Rekrutacja, czyli jak długo firma musi czekać na pracowników?](https://s3.egospodarka.pl/grafika2/rekrutacja/Rekrutacja-czyli-jak-dlugo-firma-musi-czekac-na-pracownikow-265857-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Podatek od nieruchomości 2025 - czy właściciele i najemcy centrów handlowych zapłacą więcej? [© Dimitris Vetsikas z Pixabay] Podatek od nieruchomości 2025 - czy właściciele i najemcy centrów handlowych zapłacą więcej?](https://s3.egospodarka.pl/grafika2/podatek-od-nieruchomosci/Podatek-od-nieruchomosci-2025-czy-wlasciciele-i-najemcy-centrow-handlowych-zaplaca-wiecej-263510-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)