Zagrożenia internetowe III kw. 2010

2010-12-31 11:41

Przeczytaj także: Zagrożenia internetowe II kw. 2010

Luka w zabezpieczeniach plików LNK umożliwia uruchomienie plików wykonywalnych z urządzeń przenośnych bez udziału użytkownika. Cyberprzestępcy stworzyli w tym celu specjalny plik LNK, który po wyświetleniu w menedżerze plików, np. Microsoft Explorer, uruchamia szkodliwy kod. Komputer zostanie zainfekowany, jak tylko użytkownik otworzy folder w celu przejrzenia zawartości zainfekowanego urządzenia.

Jak tylko inni cyberprzestępcy dowiedzieli się o tej możliwości, również zaczęli ją aktywnie wykorzystywać. Exploita dla luki w zabezpieczeniach plików LNK wykorzystywały w szczególności programy Sality oraz Zbot (ZeuS). W trzecim kwartale ataki z użyciem exploita wykorzystującego lukę CVE-2010-2568 dotknęły 6% użytkowników systemu KSN.

Luki w zabezpieczeniach

fot. mat. prasowe

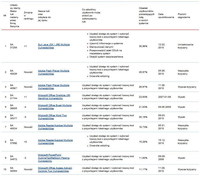

Poniższa tabela zawiera 10 najpowszechniejszych luk w zabezpieczeniach oprogramowania zidentyfikowan

Poniższa tabela zawiera 10 najpowszechniejszych luk w zabezpieczeniach oprogramowania zidentyfikowanych na komputerach użytkowników

Uaktualniony ranking zawiera cztery nowe luki: dwie zostały wykryte w produktach Adobe Flash Player, jedna w Adobe Reader oraz jedna w produktach Microsoft Office. Ponieważ produkty firmy Microsoft i Adobe są bardzo popularne, aż dziewięć z dziesięciu najczęściej wykorzystywanych luk zostało wykrytych w programach tych producentów: pięć w produktach Microsoftu, cztery w programach firmy Adobe i jedna w programie Oracle Java.

Wszystkie luki z pierwszej dziesiątki pozwalają cyberprzestępcom na uzyskanie pełnego dostępu do systemu. Mówiąc ogólnie, wszystkie inne funkcje oferowane przez luki są traktowane jako drugorzędne.

Wśród 10 najpopularniejszych luk znajdują się trzy wykryte w 2009 roku i jedna zidentyfikowana w 2008 roku. Luka znajdująca się na pierwszym miejscu została wykryta w pierwszym kwartale 2010 roku. To oznacza, że użytkownicy są dość opieszali jeżeli chodzi o aktualizację swoich systemów.

Zagrożenia internetowe

Wszystkie statystyki zaprezentowane w tej sekcji opierają się na danych dostarczonych przez moduł ochrony WWW wchodzący w skład rozwiązań firmy Kaspersky Lab, który chroni komputery użytkowników już od momentu, gdy szkodliwy program jest pobierany z zainfekowanej strony.

Szkodliwe programy w Internecie

W trzecim kwartale 2010 roku zarejestrowaliśmy ponad 156 milionów prób zainfekowania użytkowników komputerów w różnych krajach na całym świecie.

fot. mat. prasowe

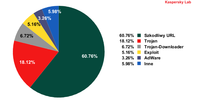

Pięć najpopularniejszych rodzajów szkodliwego oprogramowania w Internecie

Pięć najpopularniejszych rodzajów szkodliwego oprogramowania w Internecie

Drugie miejsce w rankingu zajmują trojany napisane w różnych językach skryptowych, takich jak JavaScript oraz VBS, jak również programy wykrywane jako Trojan.Script.Iframer, które umieszczają kod HTML przekierowujący użytkowników na strony zawierające szkodliwe oprogramowanie, łącznie z tymi, którzy odwiedzają legalne strony.

Piątą pozycję zajmuje oprogramowanie adware, które było najaktywniej rozprzestrzeniane w czterech państwach – Stanach Zjednoczonych (28%), Chinach (14%), Indiach (6%) i Wielkiej Brytanii (4%).

![Zaawansowane i ukierunkowane cyberataki 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane i ukierunkowane cyberataki 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zaawansowane-i-ukierunkowane-cyberataki-2013-136044-150x100crop.jpg) Zaawansowane i ukierunkowane cyberataki 2013

Zaawansowane i ukierunkowane cyberataki 2013

oprac. : Katarzyna Sikorska / eGospodarka.pl

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Symantec: bezpieczeństwo IT w 2011r. [© stoupa - Fotolia.com] Symantec: bezpieczeństwo IT w 2011r.](https://s3.egospodarka.pl/grafika/Symantec/Symantec-bezpieczenstwo-IT-w-2011r-MBuPgy.jpg)

![Oszustwa internetowe - tendencje w 2011 [© stoupa - Fotolia.com] Oszustwa internetowe - tendencje w 2011](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Oszustwa-internetowe-tendencje-w-2011-MBuPgy.jpg)

![Black Friday - jak sklepy kuszą klientów? [© Freepik] Black Friday - jak sklepy kuszą klientów?](https://s3.egospodarka.pl/grafika2/Black-Friday/Black-Friday-jak-sklepy-kusza-klientow-263361-150x100crop.jpg)

![Rynek pracy: co napędza pokolenie X, Y, Z? [© Freepik] Rynek pracy: co napędza pokolenie X, Y, Z?](https://s3.egospodarka.pl/grafika2/rynek-pracy/Rynek-pracy-co-napedza-pokolenie-X-Y-Z-263359-150x100crop.jpg)

![Trendy w HR w 2025 roku [© Jakub Jirsák - Fotolia.com] Trendy w HR w 2025 roku](https://s3.egospodarka.pl/grafika2/HR/Trendy-w-HR-w-2025-roku-263325-150x100crop.jpg)

![Koniunktura gospodarcza w XI 2024 [© usertrmk na Freepik] Koniunktura gospodarcza w XI 2024](https://s3.egospodarka.pl/grafika2/koniunktura-gospodarcza/Koniunktura-gospodarcza-w-XI-2024-263377-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone [© virtua73 - Fotolia.com] Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone](https://s3.egospodarka.pl/grafika2/kodeks-pracy/Dodatkowy-urlop-opiekunczy-i-nowe-umowy-na-okres-probny-Zmiany-w-Kodeksie-pracy-uchwalone-250696-150x100crop.jpg)

![Ceny mieszkań wcale nie spadają [© Freepik] Ceny mieszkań wcale nie spadają [© Freepik]](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci/Ceny-mieszkan-wcale-nie-spadaja-263095-50x33crop.jpg) Ceny mieszkań wcale nie spadają

Ceny mieszkań wcale nie spadają

![Zakup mieszkania na kredyt łatwiejszy [© Freepik] Zakup mieszkania na kredyt łatwiejszy](https://s3.egospodarka.pl/grafika2/zakup-mieszkania/Zakup-mieszkania-na-kredyt-latwiejszy-263382-150x100crop.jpg)

![71 proc. Polaków płaci rachunki domowe w terminie [© Deklofenak - Fotolia.com] 71 proc. Polaków płaci rachunki domowe w terminie](https://s3.egospodarka.pl/grafika2/wydatki/71-proc-Polakow-placi-rachunki-domowe-w-terminie-263381-150x100crop.jpg)

![Darowizna przedsiębiorstwa dziecku a VAT [© wayhomestudio na Freepik] Darowizna przedsiębiorstwa dziecku a VAT](https://s3.egospodarka.pl/grafika2/darowizna-firmy/Darowizna-przedsiebiorstwa-dziecku-a-VAT-263372-150x100crop.jpg)

![Renta wdowia - wnioski już od 1 stycznia 2025 [© Freepik] Renta wdowia - wnioski już od 1 stycznia 2025](https://s3.egospodarka.pl/grafika2/renta-wdowia/Renta-wdowia-wnioski-juz-od-1-stycznia-2025-263356-150x100crop.jpg)

![Budownictwo mieszkaniowe I-X 2024: o 29,1% więcej rozpoczętych budów [© zinkevych na Freepik] Budownictwo mieszkaniowe I-X 2024: o 29,1% więcej rozpoczętych budów](https://s3.egospodarka.pl/grafika2/budownictwo/Budownictwo-mieszkaniowe-I-X-2024-o-29-1-wiecej-rozpoczetych-budow-263353-150x100crop.jpg)