Zgrożenia w sieci 2010 wg CERT Polska

2011-03-17 11:31

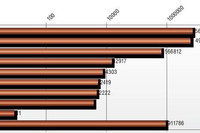

Liczba zagrożeń automatycznych w różnych kategoriach © fot. mat. prasowe

Przeczytaj także: CERT: polski internet coraz bardziej niebezpieczny

„Analiza incydentów umożliwiła stworzenie, naszym zdaniem, najbardziej kompleksowego raportu dotyczącego zdarzeń bezpieczeństwa w Internecie w Polsce jaki kiedykolwiek powstał” – podsumowuje pracę zespołu Piotr Kijewski, kierownik CERT Polska.fot. mat. prasowe

Liczba zagrożeń automatycznych w różnych kategoriach

Liczba zagrożeń automatycznych w różnych kategoriach

„W roku 2010 najczęściej obsłużonym przez nas typem incydentów były oszustwa komputerowe (36,50 proc.). Jest to pochodna dużej ilości zgłoszeń dotyczących kradzieży tożsamości, podszycia się.” – czytamy w Raporcie.

Eksperci zanalizowali m.in. działalność Zeusa, złośliwego oprogramowania z którego szkodliwymi skutkami mieli do czynienia klienci wielu polskich banków. Zeus skupia się na śledzeniu aktywności użytkownika, zbieraniu poufnych danych oraz przesyłaniu ich z zainfekowanego komputera do centrum zarządzania, a w skrajnym przypadku do kradzieży pieniędzy z konta.

Innym zjawiskiem badanym przez CERT Polska są ataki na telefonię internetową VoIP (Voice over IP). Jak podkreślają autorzy raportu, wraz ze wzrostem popularności tej usługi, wzrosło także zainteresowanie nią wśród cyberprzestępców.

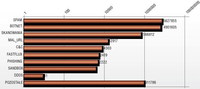

fot. mat. prasowe

Rozkład procentowy typów incydentów

Rozkład procentowy typów incydentów

Autorzy raportu zanalizowali istotne zdarzenia związane ze światowym bezpieczeństwem sieciowym, wśród nich robaka Stuxnet, pierwszego robaka atakującego instalacje przemysłowe, oraz działania grupy Anonymous.

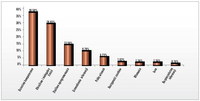

fot. mat. prasowe

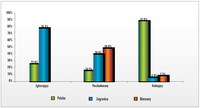

Pochodzenie Zgłaszającego, Poszkodowanego i Atakującego w proc.

Pochodzenie Zgłaszającego, Poszkodowanego i Atakującego w proc.

Znaczną część raportu zajmują analizy dokonane na podstawie nie tylko incydentów obsłużonych ręcznie w systemie zgłoszeń, ale przede wszystkim ponad 12 milionów informacji, które otrzymywane są z różnego rodzaju systemów, zarówno własnych jak i zewnętrznych. Wśród kategorii zdarzeń, w które ujęliśmy nasze analizy znajdują się m.in:

- “tradycyjny” phishing,

- strony związane ze złośliwym oprogramowaniem,

- spam,

- skanowania,

- boty.

Oprócz analiz incydentów zgłoszonych do zespołu w 2010 r. w publikacji znalazł się także raport z systemu ARAKIS wraz z zaobserwowanymi w jego honeypotach zjawiskami takimi jak ataki na serwis Facebook czy serwery ProFTPd.

![CERT: ponad ćwierć miliona zainfekowanych komputerów na dzień [© Artur Marciniec - Fotolia.com] CERT: ponad ćwierć miliona zainfekowanych komputerów na dzień](https://s3.egospodarka.pl/grafika2/CERT/CERT-ponad-cwierc-miliona-zainfekowanych-komputerow-na-dzien-155219-150x100crop.jpg) CERT: ponad ćwierć miliona zainfekowanych komputerów na dzień

CERT: ponad ćwierć miliona zainfekowanych komputerów na dzień

oprac. : Katarzyna Sikorska / eGospodarka.pl

![Zagrożenia w sieci 2012 wg CERT Polska [© davidevison - Fotolia.com] Zagrożenia w sieci 2012 wg CERT Polska](https://s3.egospodarka.pl/grafika2/CERT/Zagrozenia-w-sieci-2012-wg-CERT-Polska-116812-150x100crop.jpg)

![Zagrożenia w sieci: spokój mąci nie tylko phishing [© pixabay.com] Zagrożenia w sieci: spokój mąci nie tylko phishing](https://s3.egospodarka.pl/grafika2/CERT/Zagrozenia-w-sieci-spokoj-maci-nie-tylko-phishing-244620-150x100crop.jpg)

![CERT Orange Polska: 2020 rok pod znakiem phishingu [© weerapat1003 - Fotolia.com] CERT Orange Polska: 2020 rok pod znakiem phishingu](https://s3.egospodarka.pl/grafika2/CERT/CERT-Orange-Polska-2020-rok-pod-znakiem-phishingu-237354-150x100crop.jpg)

![Cyberbezpieczeństwo 2016: największe zagrożenia [© highwaystarz - Fotolia.com] Cyberbezpieczeństwo 2016: największe zagrożenia](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cyberbezpieczenstwo-2016-najwieksze-zagrozenia-167392-150x100crop.jpg)

![Ransomware: trojan Koler wyłudza okup [© Maxim_Kazmin - Fotolia.com] Ransomware: trojan Koler wyłudza okup](https://s3.egospodarka.pl/grafika2/koler/Ransomware-trojan-Koler-wyludza-okup-141076-150x100crop.jpg)

![Kaspersky Lab: luka w produktach Adobe [© stoupa - Fotolia.com] Kaspersky Lab: luka w produktach Adobe](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Kaspersky-Lab-luka-w-produktach-Adobe-MBuPgy.jpg)

![Polskie jajka i pieczarki na stołach wielkanocnych na całym świecie [© Freepik] Polskie jajka i pieczarki na stołach wielkanocnych na całym świecie](https://s3.egospodarka.pl/grafika2/eksport/Polskie-jajka-i-pieczarki-na-stolach-wielkanocnych-na-calym-swiecie-266021-150x100crop.jpg)

![Jak nam idzie transformacja w kierunku gospodarki o obiegu zamkniętym? [© Freepik] Jak nam idzie transformacja w kierunku gospodarki o obiegu zamkniętym?](https://s3.egospodarka.pl/grafika2/gospodarka-obiegu-zamknietego/Jak-nam-idzie-transformacja-w-kierunku-gospodarki-o-obiegu-zamknietym-266022-150x100crop.jpg)

![Rzetelne opinie vs fałszywe recenzje w internecie. Czy umiemy je odróżnić? [© Freepik] Rzetelne opinie vs fałszywe recenzje w internecie. Czy umiemy je odróżnić?](https://s3.egospodarka.pl/grafika2/ochrona-praw-konsumenta/Rzetelne-opinie-vs-falszywe-recenzje-w-internecie-Czy-umiemy-je-odroznic-266031-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz? [© ksushsh - Fotolia.com] Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz?](https://s3.egospodarka.pl/grafika2/skladki-ZUS/Od-2025-r-zmiany-m-in-w-skladkach-ZUS-skladce-zdrowotnej-podatku-VAT-i-podatku-od-nieruchomosci-Co-warto-wiedziec-juz-teraz-262291-150x100crop.jpg)

![Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com] Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com]](https://s3.egospodarka.pl/grafika2/umowa-o-zachowaniu-poufnosci/Umowa-o-zachowaniu-poufnosci-NDA-a-wspolpraca-z-freelancerem-259977-50x33crop.jpg) Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

![Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym [© Freepik] Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym](https://s3.egospodarka.pl/grafika2/nakaz-zaplaty/Sprzeciw-od-nakazu-zaplaty-w-elektronicznym-postepowaniu-upominawczym-265987-150x100crop.jpg)

![Zdolność kredytowa w IV 2025 dalej w górę [© Freepik] Zdolność kredytowa w IV 2025 dalej w górę](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Zdolnosc-kredytowa-w-IV-2025-dalej-w-gore-266053-150x100crop.jpg)

![Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania [© Markus Winkler z Pixabay] Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-pozywa-Polaka-za-awaryjne-ladowanie-Zada-3-tys-euro-odszkodowania-266036-150x100crop.jpg)