Zgrożenia w sieci 2010 wg CERT Polska

2011-03-17 11:31

Przeczytaj także: CERT: polski internet coraz bardziej niebezpieczny

fot. mat. prasowe

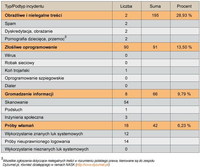

Incydenty obsłużone przez CERT Polska w/g typów

Incydenty obsłużone przez CERT Polska w/g typów

Poniżej znajdują się najważniejsze wnioski, które wyciągnęte podczas tworzenia raportu:

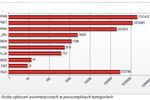

- Polska korzystnie wypada na tle innych państw jeśli chodzi o liczbę zagrożeń mających źródło w danym kraju. We wszystkich statystykach Polska jest poza pierwszą dziesiątką, za krajami porównywalnej wielkości i w podobnym stopniu zinformatyzowanymi.

-

Pod względem źródeł spamu, Polska po raz pierwszy spadła poza pierwszą dziesiątkę – głównie dzięki działaniom prewencyjnym wprowadzonym przez Telekomunikację Polską. Przyjęcie podobnych rozwiązań przez innych operatorów bez wątpienia pomogłoby jeszcze bardziej zredukować ten problem.

fot. mat. prasowe

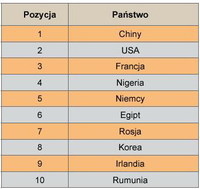

Kraje, w których obserwowano skanowanie SIP

Kraje, w których obserwowano skanowanie SIP

- Zdecydowana większość zagrożeń związanych z usługą WWW – phishing i strony ze złośliwym oprogramowaniem ma swoje źródło w serwisach oferujących hosting oraz kolokację.

- Co najmniej 9% polskich serwisów, na których znajdował się phishing należało do sklepów internetowych. Dostępność gotowych, łatwych w implementacji produktów wpływa na brak świadomości zagrożeń wynikających z ich stosowania.

- W statystykach zagrożeń, zarówno pod względem skanowań jak i spamu, coraz wyraźniej pojawiają się sieci mobilne.

- Ogromna większość ataków opartych o skanowanie uderza w port 445/TCP, co można w znacznej mierze przypisać aktywności robaka Conficker. Można przypuszczać, że polski użytkownik był w 2010 roku najczęściej infekowany właśnie przez tego robaka.

- Poważnym zagrożeniem stają się ataki na usługi Voice-over-IP. Zjawisko to można obserwować zarówno na poziomie skanowań jak i konkretnych przypadków skutecznych ataków, wiążących się często z poważnymi stratami finansowymi.

- Liczba spamu, zarówno na świecie jak i w Polsce, od dłuższego czasu nie wzrasta. W drugiej połowie 2010r. widoczny był wyraźny trend spadkowy.

- Wśród polskich banków internetowych, które budziły największe zainteresowanie atakujących z użyciem oprogramowania Zeus dominowały ipko.pl oraz bsk.com.pl.

- Polskie serwisy przechowujące pliki (wrzuta.pl, przeklej.pl) zaczęły być wykorzystywane do dystrybucji złośliwego oprogramowania.

- Ataki DDoS, pomimo sporadycznych wystąpień (zgłoszeń), są bardzo groźne i brzemienne w skutkach. Odnotowano pierwszy przypadek połączony z próbą szantażu i uzyskania korzyści finansowych.

- W 2010r. mieliśmy do czynienia z pierwszym poważnym zagrożeniem dla sieci instalacji przemysłowych – robakiem Stuxnet.

-

Wciąż jednym z najpowszechniejszych sposobów infekcji użytkownika pozostaje technika drive-by download. Polega ona na umieszczeniu w kodzie strony złośliwego skryptu, który wykorzystując lukę w oprogramowaniu kieruje odwiedzającego, bez jego wiedzy, do serwera infekującego złośliwym oprogramowaniem.

![CERT: ponad ćwierć miliona zainfekowanych komputerów na dzień [© Artur Marciniec - Fotolia.com] CERT: ponad ćwierć miliona zainfekowanych komputerów na dzień](https://s3.egospodarka.pl/grafika2/CERT/CERT-ponad-cwierc-miliona-zainfekowanych-komputerow-na-dzien-155219-150x100crop.jpg) CERT: ponad ćwierć miliona zainfekowanych komputerów na dzień

CERT: ponad ćwierć miliona zainfekowanych komputerów na dzień

1 2

oprac. : Katarzyna Sikorska / eGospodarka.pl

![Zagrożenia w sieci 2012 wg CERT Polska [© davidevison - Fotolia.com] Zagrożenia w sieci 2012 wg CERT Polska](https://s3.egospodarka.pl/grafika2/CERT/Zagrozenia-w-sieci-2012-wg-CERT-Polska-116812-150x100crop.jpg)

![Zagrożenia w sieci: spokój mąci nie tylko phishing [© pixabay.com] Zagrożenia w sieci: spokój mąci nie tylko phishing](https://s3.egospodarka.pl/grafika2/CERT/Zagrozenia-w-sieci-spokoj-maci-nie-tylko-phishing-244620-150x100crop.jpg)

![CERT Orange Polska: 2020 rok pod znakiem phishingu [© weerapat1003 - Fotolia.com] CERT Orange Polska: 2020 rok pod znakiem phishingu](https://s3.egospodarka.pl/grafika2/CERT/CERT-Orange-Polska-2020-rok-pod-znakiem-phishingu-237354-150x100crop.jpg)

![Cyberbezpieczeństwo 2016: największe zagrożenia [© highwaystarz - Fotolia.com] Cyberbezpieczeństwo 2016: największe zagrożenia](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cyberbezpieczenstwo-2016-najwieksze-zagrozenia-167392-150x100crop.jpg)

![Ransomware: trojan Koler wyłudza okup [© Maxim_Kazmin - Fotolia.com] Ransomware: trojan Koler wyłudza okup](https://s3.egospodarka.pl/grafika2/koler/Ransomware-trojan-Koler-wyludza-okup-141076-150x100crop.jpg)

![Kaspersky Lab: luka w produktach Adobe [© stoupa - Fotolia.com] Kaspersky Lab: luka w produktach Adobe](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Kaspersky-Lab-luka-w-produktach-Adobe-MBuPgy.jpg)

![Handel zagraniczny I-II 2025. Eksport spadł o 5%, a import wzrósł o 1,1% r/r [© Freepik] Handel zagraniczny I-II 2025. Eksport spadł o 5%, a import wzrósł o 1,1% r/r](https://s3.egospodarka.pl/grafika2/handel-zagraniczny/Handel-zagraniczny-I-II-2025-Eksport-spadl-o-5-a-import-wzrosl-o-1-1-r-r-266067-150x100crop.jpg)

![Najszybszy internet mobilny i 5G w III 2025 roku [© Freepik] Najszybszy internet mobilny i 5G w III 2025 roku](https://s3.egospodarka.pl/grafika2/internet-mobilny/Najszybszy-internet-mobilny-i-5G-w-III-2025-roku-266062-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Renta wdowia - wnioski już od 1 stycznia 2025 [© Freepik] Renta wdowia - wnioski już od 1 stycznia 2025](https://s3.egospodarka.pl/grafika2/renta-wdowia/Renta-wdowia-wnioski-juz-od-1-stycznia-2025-263356-150x100crop.jpg)

![Rynek hotelowy - początek bańki czy złoty interes? [© Freepik] Rynek hotelowy - początek bańki czy złoty interes? [© Freepik]](https://s3.egospodarka.pl/grafika2/hotele/Rynek-hotelowy-poczatek-banki-czy-zloty-interes-265352-50x33crop.jpg) Rynek hotelowy - początek bańki czy złoty interes?

Rynek hotelowy - początek bańki czy złoty interes?

![2657 wniosków o przeniesienie konta bankowego w I kw. 2025 r. [© Freepik] 2657 wniosków o przeniesienie konta bankowego w I kw. 2025 r.](https://s3.egospodarka.pl/grafika2/przeniesienie-konta-bankowego/2657-wnioskow-o-przeniesienie-konta-bankowego-w-I-kw-2025-r-266071-150x100crop.jpg)

![Jak odzyskać rzeczy pozostawione w samolocie? [© olivier89 z Pixabay] Jak odzyskać rzeczy pozostawione w samolocie?](https://s3.egospodarka.pl/grafika2/rzeczy-znalezione/Jak-odzyskac-rzeczy-pozostawione-w-samolocie-266069-150x100crop.jpg)

![Złotówkowicze muszą wykazać się cierpliwością [© Freepik] Złotówkowicze muszą wykazać się cierpliwością](https://s3.egospodarka.pl/grafika2/kredyty-zlotowkowe/Zlotowkowicze-musza-wykazac-sie-cierpliwoscia-266068-150x100crop.jpg)

![Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym [© Freepik] Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym](https://s3.egospodarka.pl/grafika2/nakaz-zaplaty/Sprzeciw-od-nakazu-zaplaty-w-elektronicznym-postepowaniu-upominawczym-265987-150x100crop.jpg)