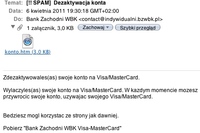

Zrzut ekranu wiadomości phishingowej docierającej do użytkowników © fot. mat. prasowe

Przeczytaj także: Jak rozpoznać phishing? 5 oznak oszustwa

Wiadomość e-mail wysyłana przez cyberprzestępców w ramach najnowszego ataku phishingowego dociera ze sfałszowanego adresu contact@indywidualni.bzwbk.pl, jej temat to „Dezaktywacja konta”, a treść jest następująca:fot. mat. prasowe

Zrzut ekranu wiadomości phishingowej docierającej do użytkowników

Zrzut ekranu wiadomości phishingowej docierającej do użytkowników

Jak widać, język użyty w wiadomości charakteryzuje się niedbałym stylem i brakiem polskich znaków. Wiadomość zawiera załącznik o nazwie konto.htm. Po jego kliknięciu na ekranie komputera pojawia się formularz, w którym użytkownik jest proszony o podanie szczegółowych danych dotyczących jego karty Visa/MasterCard. Formularz zawiera następujące pola (również zapisane bez polskich znaków): Numer karty kredytowej, Imie, Nazwisko, Haslo Verified By Visa/MasterCard Secure Code, Data waznosci, Kod CVV2.

fot. mat. prasowe

Formularz wyświetlany w ramach ataku phishingowego

Formularz wyświetlany w ramach ataku phishingowego

Po wypełnieniu pól formularza i kliknięciu przycisku „Kontynuuj” dane karty użytkownika mogą trafić w ręce cyberprzestępców.

Kaspersky Lab Polska podkreśla, że bank BZ WBK nie ma nic wspólnego z wysyłaniem tej wiadomości e-mail. Jest to typowy atak phishingowy mający na celu wyłudzenie informacji. Cyberprzestępca nielegalnie wykorzystał wizerunek banku BZ WBK. Przypominamy, że żadna instytucja finansowa nie wysyła w e-mailach próśb o podawanie jakichkolwiek danych swoich klientów.

Phishing jest formą cyberprzestępstwa lub oszustwa opartego na socjotechnice. Nazwa jest świadomym błędem w pisowni terminu 'fishing' oznaczającego łowienie ryb. Termin „phishing” odnosi się do procesu zbierania (kradzieży) danych przez przestępców. W typowym ataku phishingowym cyberprzestępca tworzy replikę strony WWW dowolnej instytucji lub portalu. Następnie rozpoczyna się „phishing”: przy użyciu technik spamowych wysyłane są wiadomości e-mail imitujące prawdziwą korespondencję wysyłaną przez różne instytucje. Atakujący może wykorzystywać prawdziwe logo firmy, nienaganny styl korespondencji handlowej, a nawet prawdziwe nazwiska osób należących do zarządu.

Wszystkie takie wiadomości mają jeden cel: nakłonienie odbiorców do kliknięcia zawartego w liście odsyłacza lub załącznika. Wówczas, użytkownik jest kierowany bezpośrednio do fałszywej strony WWW, na której – jeżeli da się złapać – wprowadza poufne informacje dotyczące numerów kont bankowych, kart kredytowych, haseł dostępu itp. lub pobiera szkodliwy kod, który następnie instalowany jest w systemie.

„Musimy pamiętać o tym, aby wszystkie e-maile zawierające odsyłacze lub załączniki traktować ze wzmożoną ostrożnością” - mówi Piotr Kupczyk, dyrektor działu prasowego w Kaspersky Lab Polska.

![Oszustwa internetowe: w teorii jesteśmy sprytniejsi niż cyberprzestępcy [© StockSnap z Pixabay] Oszustwa internetowe: w teorii jesteśmy sprytniejsi niż cyberprzestępcy](https://s3.egospodarka.pl/grafika2/phishing/Oszustwa-internetowe-w-teorii-jestesmy-sprytniejsi-niz-cyberprzestepcy-257643-150x100crop.jpg) Oszustwa internetowe: w teorii jesteśmy sprytniejsi niż cyberprzestępcy

Oszustwa internetowe: w teorii jesteśmy sprytniejsi niż cyberprzestępcy

oprac. : Katarzyna Sikorska / eGospodarka.pl

![Skąd bierze się phishing w SMS-ach i jak się przed nim chronić? [© pixabay.com] Skąd bierze się phishing w SMS-ach i jak się przed nim chronić?](https://s3.egospodarka.pl/grafika2/Facebook/Skad-bierze-sie-phishing-w-SMS-ach-i-jak-sie-przed-nim-chronic-237900-150x100crop.jpg)

![Filtry antyspamowe są ślepe na phishing [© Jakub Jirsák - Fotolia.com] Filtry antyspamowe są ślepe na phishing](https://s3.egospodarka.pl/grafika2/falszywe-wiadomosci/Filtry-antyspamowe-sa-slepe-na-phishing-197386-150x100crop.jpg)

![Kliknąłeś w szkodliwy link? Jak zminimalizować skutki ataku phishingowego? [© adrian_ilie825 - Fotolia.com] Kliknąłeś w szkodliwy link? Jak zminimalizować skutki ataku phishingowego?](https://s3.egospodarka.pl/grafika2/phishing/Kliknales-w-szkodliwy-link-Jak-zminimalizowac-skutki-ataku-phishingowego-254699-150x100crop.jpg)

![Phishing w nowej odsłonie. 3 taktyki cyberprzestępców [© weerapat1003 - Fotolia.com] Phishing w nowej odsłonie. 3 taktyki cyberprzestępców](https://s3.egospodarka.pl/grafika2/phishing/Phishing-w-nowej-odslonie-3-taktyki-cyberprzestepcow-252393-150x100crop.jpg)

![Hakerzy udają firmy kurierskie. Jak poznać oszustwo na dostawę towaru? [© pixabay.com] Hakerzy udają firmy kurierskie. Jak poznać oszustwo na dostawę towaru?](https://s3.egospodarka.pl/grafika2/hakerzy/Hakerzy-udaja-firmy-kurierskie-Jak-poznac-oszustwo-na-dostawe-towaru-248939-150x100crop.jpg)

![Cyberataki BEC, czyli 1 klik wart 5 mln USD [© ptnphotof - Fotolia.com] Cyberataki BEC, czyli 1 klik wart 5 mln USD](https://s3.egospodarka.pl/grafika2/cyberataki/Cyberataki-BEC-czyli-1-klik-wart-5-mln-USD-246660-150x100crop.jpg)

![Czy amerykańskie cła powstrzymają polskie rekrutacje? Bez paniki [© Freepik] Czy amerykańskie cła powstrzymają polskie rekrutacje? Bez paniki](https://s3.egospodarka.pl/grafika2/rynek-pracy/Czy-amerykanskie-cla-powstrzymaja-polskie-rekrutacje-Bez-paniki-266005-150x100crop.jpg)

![Fuzje i przejęcia w Polsce w I kw. 2025 [© Freepik] Fuzje i przejęcia w Polsce w I kw. 2025](https://s3.egospodarka.pl/grafika2/fuzje-i-przejecia/Fuzje-i-przejecia-w-Polsce-w-I-kw-2025-266004-150x100crop.jpg)

![Badania internetu Gemius/PBI III 2025 [© Freepik] Badania internetu Gemius/PBI III 2025](https://s3.egospodarka.pl/grafika2/badania-internetu/Badania-internetu-Gemius-PBI-III-2025-265999-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com] Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com]](https://s3.egospodarka.pl/grafika2/umowa-o-zachowaniu-poufnosci/Umowa-o-zachowaniu-poufnosci-NDA-a-wspolpraca-z-freelancerem-259977-50x33crop.jpg) Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

![Raty kredytów hipotecznych mogą spaść o prawie 20% [© Freepik] Raty kredytów hipotecznych mogą spaść o prawie 20%](https://s3.egospodarka.pl/grafika2/raty-kredytow/Raty-kredytow-hipotecznych-moga-spasc-o-prawie-20-266020-150x100crop.jpg)

![Zacznij korzystać z e-Poleconego [© Freepik] Zacznij korzystać z e-Poleconego](https://s3.egospodarka.pl/grafika2/e-Polecony/Zacznij-korzystac-z-e-Poleconego-266016-150x100crop.jpg)

![Cudzoziemcy kupili w Polsce ponad 17 tysięcy mieszkań w 2024 roku [© Freepik] Cudzoziemcy kupili w Polsce ponad 17 tysięcy mieszkań w 2024 roku](https://s3.egospodarka.pl/grafika2/nabywanie-nieruchomosci-przez-cudzoziemcow/Cudzoziemcy-kupili-w-Polsce-ponad-17-tysiecy-mieszkan-w-2024-roku-266015-150x100crop.jpg)

![Ile zapłacimy za koszyk wielkanocny 2025? [© Freepik] Ile zapłacimy za koszyk wielkanocny 2025?](https://s3.egospodarka.pl/grafika2/wielkanoc/Ile-zaplacimy-za-koszyk-wielkanocny-2025-266014-150x100crop.jpg)

![Kryptowaluta w darowiźnie - trzeba zapłacić podatek? [© Bianca Holland z Pixabay] Kryptowaluta w darowiźnie - trzeba zapłacić podatek?](https://s3.egospodarka.pl/grafika2/darowizna/Kryptowaluta-w-darowiznie-trzeba-zaplacic-podatek-266013-150x100crop.jpg)