Przeczytaj także: Kaspersky Lab: szkodliwe programy II 2011

Rustock

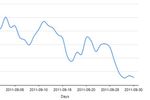

W marcu jedną z najważniejszych wiadomości było zamknięcie botnetu Rustock. Sieć utworzona przez niego mogła liczyć nawet do kilkuset tysięcy zainfekowanych komputerów i była wykorzystywana do rozsyłania spamu. O jego zamknięciu głośno informował Microsoft i władze Stanów Zjednoczonych. 17 marca Microsoft ogłosił, że wszystkie centra kontroli botnetów zostały zamknięte. Na wszystkich zamkniętych serwerach zainstalowane było przekierowanie do strony microsoftinternetsafety.net.

fot. mat. prasowe

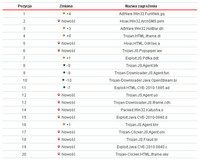

Top 20 szkodliwych programów w Internecie

Top 20 szkodliwych programów w Internecie

Czy jest to koniec dla jednego z najbardziej niesławnych botnetów spamowych? Czy właściciele botnetu usunęli się w cień i czekają, aż sprawa ucichnie, aby znów powrócić do swojej pracy? Czas pokaże.

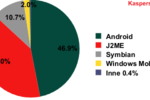

Szkodliwe oprogramowanie dla Androida

Minęły czasy, gdy szkodliwe programy dla Androida były dość egzotycznym zjawiskiem. W marcu cyberprzestępcy rozprzestrzeniali szkodliwe oprogramowanie udające legalne aplikacje w Android Markecie.

Na początku marca specjaliści z Kaspersky Lab wykryli w Android Markecie zainfekowane wersje legalnych programów. Zawierały one exploity „rage against the cage” oraz „exploid”, które umożliwiały szkodliwemu programowi uzyskanie dostępu na poziomie roota w smartfonach z systemem Android, dając mu pełny dostęp do systemu operacyjnego urządzenia.

fot. mat. prasowe

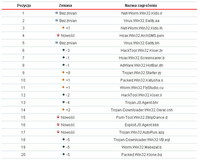

Top 20 szkodliwych programów wykrytych na komputerach użytkowników

Top 20 szkodliwych programów wykrytych na komputerach użytkowników

Oprócz exploita roota, w szkodliwym archiwum APK znajdowały się dwa inne niebezpieczne komponenty. Po uzyskaniu praw roota jeden z nich wysyłał plik XML zawierający IMEI, IMSI i inne informacje o urządzeniu na zdalny serwer przy pomocy metody POST oraz oczekiwał na dalsze polecenia. Kolejny komponent posiadał funkcję trojana, chociaż żadne pliki nie były pobierane.

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg) Kaspersky Lab: szkodliwe programy III kw. 2013

Kaspersky Lab: szkodliwe programy III kw. 2013

oprac. : Katarzyna Sikorska / eGospodarka.pl

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2012-108347-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![Atak hakerów na Epsilon [© stoupa - Fotolia.com] Atak hakerów na Epsilon](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Atak-hakerow-na-Epsilon-MBuPgy.jpg)

![KasperskyLab: luka w Adobe Flash [© stoupa - Fotolia.com] KasperskyLab: luka w Adobe Flash](https://s3.egospodarka.pl/grafika/trojany/KasperskyLab-luka-w-Adobe-Flash-MBuPgy.jpg)

![Spacery to cała aktywność fizyczna Polaków? [© Freepik] Spacery to cała aktywność fizyczna Polaków?](https://s3.egospodarka.pl/grafika2/uprawianie-sportu/Spacery-to-cala-aktywnosc-fizyczna-Polakow-265896-150x100crop.jpg)

![Magazyny w Polsce mają za sobą stabilny rok [© Freepik] Magazyny w Polsce mają za sobą stabilny rok](https://s3.egospodarka.pl/grafika2/rynek-powierzchni-magazynowych/Magazyny-w-Polsce-maja-za-soba-stabilny-rok-265895-150x100crop.jpg)

![Płatności odroczone albo porzucony koszyk w sklepie internetowym [© Freepik] Płatności odroczone albo porzucony koszyk w sklepie internetowym](https://s3.egospodarka.pl/grafika2/Kup-teraz-zaplac-pozniej/Platnosci-odroczone-albo-porzucony-koszyk-w-sklepie-internetowym-265858-150x100crop.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku? [© katemangostar na Freepik] Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku?](https://s3.egospodarka.pl/grafika2/skladka-zdrowotna/Skladka-zdrowotna-co-sie-zmieni-po-1-stycznia-2025-roku-262018-150x100crop.jpg)

![Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay] Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay]](https://s3.egospodarka.pl/grafika2/hotele/Inwestycji-w-hotele-wciaz-niewiele-choc-widac-oznaki-ozywienia-259664-50x33crop.jpg) Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

![Staking kryptowalut - czy trzeba zapłacić podatek? [© Freepik] Staking kryptowalut - czy trzeba zapłacić podatek?](https://s3.egospodarka.pl/grafika2/staking-kryptowalut/Staking-kryptowalut-czy-trzeba-zaplacic-podatek-265906-150x100crop.jpg)

![Nowe opłaty drogowe w Polsce i Europie. Co jeszcze się zmieni? [© Freepik] Nowe opłaty drogowe w Polsce i Europie. Co jeszcze się zmieni?](https://s3.egospodarka.pl/grafika2/oplaty-drogowe/Nowe-oplaty-drogowe-w-Polsce-i-Europie-Co-jeszcze-sie-zmieni-265905-150x100crop.jpg)

![Postępowanie polubowne - dlaczego warto zawrzeć ugodę z wierzycielem? [© Freepik] Postępowanie polubowne - dlaczego warto zawrzeć ugodę z wierzycielem?](https://s3.egospodarka.pl/grafika2/dlugi/Postepowanie-polubowne-dlaczego-warto-zawrzec-ugode-z-wierzycielem-265903-150x100crop.jpg)

![Liczba wnioskujących o kredyt mieszkaniowy najwyższa od I 2024 [© Freepik] Liczba wnioskujących o kredyt mieszkaniowy najwyższa od I 2024](https://s3.egospodarka.pl/grafika2/kredyty-mieszkaniowe/Liczba-wnioskujacych-o-kredyt-mieszkaniowy-najwyzsza-od-I-2024-265901-150x100crop.jpg)

![Powerbank w samolocie. Nowe przepisy jeszcze bardziej rygorystyczne [© Freepik] Powerbank w samolocie. Nowe przepisy jeszcze bardziej rygorystyczne](https://s3.egospodarka.pl/grafika2/powerbank-w-samolocie/Powerbank-w-samolocie-Nowe-przepisy-jeszcze-bardziej-rygorystyczne-265899-150x100crop.jpg)