Zagrożenia internetowe I kw. 2011

2011-06-12 00:15

Przeczytaj także: Zagrożenia internetowe III kw. 2010

Obiekty wykryte w Internecie

W pierwszym kwartale 2011 roku liczba zablokowanych ataków wynosiła 254 932 299. Ataki te były przeprowadzane z zasobów internetowych zlokalizowanych w różnych państwach na całym świecie.

Większość szkodliwych obiektów wykrytych online to umieszczone na czarnej liście odsyłacze, stanowiące 66,16% wszystkich wykrytych obiektów. Lista ta zawiera adresy URL stron internetowych zawierających różne rodzaje szkodliwej zawartości. Wszystkie z nich można podzielić na dwie ogólne kategorie. Do pierwszej należą strony, które aktywnie wykorzystują socjotechnikę w celu skłonienia użytkowników do tego, aby sami zainstalowali szkodliwe programy. Drugą tworzą strony, które niepostrzeżenie pobierają i uruchamiają szkodliwe programy na komputerach ofiar za pośrednictwem ataków drive-by download zawierających exploity.

fot. mat. prasowe

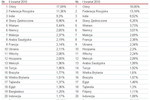

20 szkodliwych obiektów najczęściej wykrywanych w Internecie

20 szkodliwych obiektów najczęściej wykrywanych w Internecie

Z kolei na 7 i 8 miejscu rankingu znalazły się programy adware HotBar.dh oraz FunWeb.gq. Takie oprogramowanie najczęściej występuje w czterech państwach: w Stanach Zjednoczonych (28% wszystkich wykrytych infekcji HotBar.dh oraz FunWeb.gq), Chinach (14%), Indiach (6%) oraz Wielkiej Brytanii (4%).

Pod koniec zeszłego roku trojany z rodziny Trojan-Downloader.Java.OpenConnection cieszyły się największą popularnością wśród cyberprzestępców. Jednak w pierwszym kwartale 2011 roku szkodniki te znalazły się na dole rankingu. Trojany z tej rodziny wykorzystują lukę w zabezpieczeniach środowiska Java Runtime Environment, która pozwala cyberprzestępcom obejść to środowisko wirtualne oraz wywołać funkcje systemowe Javy. Narażone jest każde oprogramowanie wykorzystujące środowisko Java Runtime Environment starsze niż wersja 6 Update 18. Ponieważ spora liczba funkcji ma na celu zwalczanie exploitów w interpretowanych językach, exploity te atakują raczej wirtualne maszyny niż napisane w tych językach programy.

fot. mat. prasowe

Rozkład państw z największą ilością zasobów internetowych hostujących szkodliwe oprogramowanie w pie

Rozkład państw z największą ilością zasobów internetowych hostujących szkodliwe oprogramowanie w pierwszym kwartale 2011

Warto zwrócić uwagę na fakt, że dwa miejsca w rankingu, 12 i 14, zajmują programy wykrywane jako Hoax.Win32.ArchSMS. Są to archiwa, których rozpakowanie wymaga wysłania przez użytkowników SMS-a na płatny numer. Szkodniki te są w większości wykrywane w rosyjskojęzycznym sektorze Internetu.

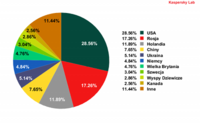

Państwa hostujące najwięcej szkodliwego oprogramowania

Zasoby sieciowe zawierające szkodliwe programy istnieją praktycznie w każdym państwie na świecie. W pierwszym kwartale 2011 roku 89% wszystkich zasobów sieciowych wykorzystywanych do hostingu szkodliwego oprogramowania zostało wykrytych w 10 państwach na całym świecie.

Stany Zjednoczone nadal znajdują się na szczycie listy państw, w których wykryto najwięcej zasobów internetowych rozprzestrzeniających szkodliwe oprogramowanie. W państwie tym większość szkodliwej zawartości znajduje się na zhakowanych legalnych zasobach. Pomiędzy styczniem a marcem 2011 roku udział amerykańskich stron hostujących szkodliwe oprogramowanie zwiększył się o 1,7 punktu procentowego.

Największy wzrost liczby stron hostujących szkodliwe oprogramowanie miał miejsce w Rosji (o 3,5 punktów procentowych) oraz w Wielkiej Brytanii (o 2 punkty procentowe), co pozwoliło tym państwom zająć odpowiednio 2 i 7 pozycję.

Z kolei w Chinach liczba stron hostujących szkodliwe oprogramowanie zmniejszyła się, zgodnie z tendencją zapoczątkowaną w 2010 roku. Liczba ataków sieciowych pochodzących z tego kraju spadła o 3,33 punktu procentowego w porównaniu z czwartym kwartałem 2010 r. Spadła również liczba serwerów ze szkodliwą zawartością w Niemczech, w wyniku masowej kampanii “czyszczenia” przeprowadzonej w tym państwie.

![Zaawansowane i ukierunkowane cyberataki 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane i ukierunkowane cyberataki 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zaawansowane-i-ukierunkowane-cyberataki-2013-136044-150x100crop.jpg) Zaawansowane i ukierunkowane cyberataki 2013

Zaawansowane i ukierunkowane cyberataki 2013

oprac. : Katarzyna Sikorska / eGospodarka.pl

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Latem więcej scamu i vishingu [© stoupa - Fotolia.com] Latem więcej scamu i vishingu](https://s3.egospodarka.pl/grafika/scam/Latem-wiecej-scamu-i-vishingu-MBuPgy.jpg)

![Czy wprowadzenie euro w Polsce ciągle nas dzieli? [© Freepik] Czy wprowadzenie euro w Polsce ciągle nas dzieli?](https://s3.egospodarka.pl/grafika2/przystapienie-do-strefy-euro/Czy-wprowadzenie-euro-w-Polsce-ciagle-nas-dzieli-265636-150x100crop.jpg)

![Rynek prywatnych akademików w Polsce z dużym potencjałem [© Freepik] Rynek prywatnych akademików w Polsce z dużym potencjałem](https://s3.egospodarka.pl/grafika2/prywatne-akademiki/Rynek-prywatnych-akademikow-w-Polsce-z-duzym-potencjalem-265656-150x100crop.jpg)

![Najwyższy czas na jawność wynagrodzeń i redukcję luki płacowej [© marymarkevich_freepik] Najwyższy czas na jawność wynagrodzeń i redukcję luki płacowej](https://s3.egospodarka.pl/grafika2/transparentnosc-wynagrodzen/Najwyzszy-czas-na-jawnosc-wynagrodzen-i-redukcje-luki-placowej-265650-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Ile można dorobić do emerytury? Od 1 września 2024 mniej [© DC Studio na Freepik] Ile można dorobić do emerytury? Od 1 września 2024 mniej](https://s3.egospodarka.pl/grafika2/emerytura/Ile-mozna-dorobic-do-emerytury-Od-1-wrzesnia-2024-mniej-261890-150x100crop.jpg)

Trimare Sztutowo - inwestycja mieszkaniowa premium

Trimare Sztutowo - inwestycja mieszkaniowa premium

![Najlepsze lokaty i rachunki oszczędnościowe III 2025 r. [© fotomek - Fotolia.com] Najlepsze lokaty i rachunki oszczędnościowe III 2025 r.](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Najlepsze-lokaty-i-rachunki-oszczednosciowe-III-2025-r-265705-150x100crop.jpg)

![ZUS wypłaci trzynaste emerytury [© vivoo - Fotolia.com] ZUS wypłaci trzynaste emerytury](https://s3.egospodarka.pl/grafika2/trzynasta-emerytura/ZUS-wyplaci-trzynaste-emerytury-265702-150x100crop.jpg)

![Rynek najmu instytucjonalnego z nowym rekordem [© BartekMagierowski - Fotolia.com] Rynek najmu instytucjonalnego z nowym rekordem](https://s3.egospodarka.pl/grafika2/PRS/Rynek-najmu-instytucjonalnego-z-nowym-rekordem-265697-150x100crop.jpg)

![Przedsiębiorco, jesteś zarejestrowany w KRS? e-Doręczenia od 1 kwietnia obowiązkowe [© Freepik] Przedsiębiorco, jesteś zarejestrowany w KRS? e-Doręczenia od 1 kwietnia obowiązkowe](https://s3.egospodarka.pl/grafika2/e-Doreczenia/Przedsiebiorco-jestes-zarejestrowany-w-KRS-e-Doreczenia-od-1-kwietnia-obowiazkowe-265696-150x100crop.jpg)

![Tylko kredyty gotówkowe na plusie w II 2025 [© grzegorz_pakula - Fotolia.com] Tylko kredyty gotówkowe na plusie w II 2025](https://s3.egospodarka.pl/grafika2/kredyty-konsumpcyjne/Tylko-kredyty-gotowkowe-na-plusie-w-II-2025-265695-150x100crop.jpg)

![Zasada konkurencyjności będzie stosowana przy wyższych kwotach w zamówieniach [© ambrozinio - Fotolia.com] Zasada konkurencyjności będzie stosowana przy wyższych kwotach w zamówieniach](https://s3.egospodarka.pl/grafika2/zasada-konkurencyjnosci/Zasada-konkurencyjnosci-bedzie-stosowana-przy-wyzszych-kwotach-w-zamowieniach-265694-150x100crop.jpg)