Zagrożenia internetowe I kw. 2011

2011-06-12 00:15

Przeczytaj także: Zagrożenia internetowe III kw. 2010

Pierwsze miejsce w rankingu zajmują różne szkodliwe programy wykryte przy pomocy technologii opartych na chmurze. Technologie te zaczynają działać, kiedy szkodliwy program zaczyna krążyć w Internecie, zanim jeszcze antywirusowe bazy danych posiadają sygnatury czy narzędzia heurystyczne do ich wykrywania. W tym czasie informacje o takim szkodliwym oprogramowaniu mogą istnieć w chmurze. W takich przypadkach, szkodliwy program otrzymuje nazwę w formacie: DangerousObject.Multi.Generic.

Na 3 i 6 miejscu rankingu pojawiły się odpowiednio robaki Net-Worm.Win32.Kido i Virus.Win32.Sality – oba są dobrze znane i istnieją już od pewnego czasu. Szkodniki te wykorzystują efektywne metody rozprzestrzeniania się i pozostają na wolności jeszcze długo po ich wykryciu. Sądząc po obecnej sytuacji, szkodniki te jeszcze długo utrzymają się na szczycie listy najbardziej rozpowszechnionego szkodliwego oprogramowania.

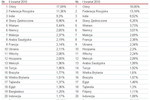

Państwa, w których komputery użytkowników są najbardziej narażone na lokalne infekcje

Obliczyliśmy odsetek użytkowników z różnych państw należących do sieci KSN, na komputerach których zablokowano próby infekcji lokalnej. Wyniki pokazują średni odsetek zainfekowanych komputerów w danym państwie.

fot. mat. prasowe

10 państw, w których zlokalizowanych jest najwięcej zainfekowanych komputerów

10 państw, w których zlokalizowanych jest najwięcej zainfekowanych komputerów

Lista 10 państw, w których komputery użytkowników są najbardziej narażone na ryzyko lokalnych infekcji, składa się w całości z państw azjatyckich i afrykańskich. W regionach tych stopnień informatyzacji rośnie wykładniczo. Niestety, ponieważ nie można tego samego powiedzieć o poziomie świadomości użytkowników, liczba infekcji jest wysoka – w państwach tych zainfekowanych było ponad 50% wszystkich komputerów. W znajdującym się na pierwszym miejscu Sudanie szkodliwe oprogramowanie zostało wykryte na dwóch na każde trzy komputery znajdujące się w sieci KSN. Państwo to zajmuje również 10 miejsce na liście krajów o największej liczbie komputerów zainfekowanych przez Internet.

Pod względem infekcji lokalnych, wszystkie państwa można pogrupować według ich współczynników infekcji.

- Grupa maksymalnego ryzyka infekcji lokalnych obejmuje Sudan, Bangladesz oraz Irak, z których każde posiadało ponad 60% komputerów zainfekowanych lokalnie.

- Grupa wysokiego ryzyka infekcji lokalnych, (41- 60%) składa się z 48 państw, łącznie z Indiami, Indonezją, Filipinami, Tajlandią, Rosją, Ukrainą oraz Kazachstanem.

- Grupa średniego ryzyka infekcji (21- 40%) składa się z 55 państw, łącznie z Chinami, Brazylią, Ekwadorem, Argentyną, Turcją, Hiszpanią, Portugalią oraz Polski.

- Grupa najniższego ryzykaskłada się z 24 państw.

Najbezpieczniejsze państwa pod względem ryzyka lokalnych infekcji obejmują:

fot. mat. prasowe

Najbezpieczniejsze państwa pod względem ryzyka lokalnych infekcji

Najbezpieczniejsze państwa pod względem ryzyka lokalnych infekcji

Co ciekawe, grupa 2 i 3 w większości składa się z państw rozwijających się, podczas gdy 4 grupę tworzą głównie państwa rozwinięte, takie jak Austria, Wielka Brytania, Niemcy, Stany Zjednoczone, Francja i Japonia.

Luki w zabezpieczeniach

W pierwszym kwartale 2011 roku na komputerach użytkowników wykryto 28 752 203 aplikacje i pliki podatne na ataki.

W 2010 roku lista ta składa się w większości z luk w zabezpieczeniach produktów firmy Microsoft. Jednak w pierwszym kwartale 2011 roku na liście wystąpiła tylko jedna luka dotycząca produktów tej firmy (8 miejsce). Luki w zabezpieczeniach produktów Adobe znalazły się aż na pięciu pozycjach, w tym na 1 i 2 miejscu, podczas gdy 4 i 5 miejsce zajęły luki w zabezpieczeniach Java Virtual Machine. Dziury wykryto również w popularnych odtwarzaczach multimedialnych, takich jak Apple QuickTime (6 miejsce) oraz Winamp (7 miejsce).

Wszystkie te 10 luk pozwala cyberprzestępcom przejąć kontrolę nad komputerami na poziomie systemu, wobec czego pozostałe korzyści wydają się stosunkowo nieistotne.

![Zaawansowane i ukierunkowane cyberataki 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane i ukierunkowane cyberataki 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zaawansowane-i-ukierunkowane-cyberataki-2013-136044-150x100crop.jpg) Zaawansowane i ukierunkowane cyberataki 2013

Zaawansowane i ukierunkowane cyberataki 2013

oprac. : Katarzyna Sikorska / eGospodarka.pl

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Latem więcej scamu i vishingu [© stoupa - Fotolia.com] Latem więcej scamu i vishingu](https://s3.egospodarka.pl/grafika/scam/Latem-wiecej-scamu-i-vishingu-MBuPgy.jpg)

![Jak pandemia zmieniła rynek pracy? [© Freepik] Jak pandemia zmieniła rynek pracy?](https://s3.egospodarka.pl/grafika2/rynek-pracy/Jak-pandemia-zmienila-rynek-pracy-265502-150x100crop.jpg)

![Koniunktura gospodarcza w III 2025 [© Freepik] Koniunktura gospodarcza w III 2025](https://s3.egospodarka.pl/grafika2/koniunktura-gospodarcza/Koniunktura-gospodarcza-w-III-2025-265552-150x100crop.jpg)

![Przestępcy podszywają się pod Decathlon i kradną dane [© Freepik] Przestępcy podszywają się pod Decathlon i kradną dane](https://s3.egospodarka.pl/grafika2/brand-phishing/Przestepcy-podszywaja-sie-pod-Decathlon-i-kradna-dane-265550-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw. [© matthias21 - Fotolia.com] Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw.](https://s3.egospodarka.pl/grafika2/wydatki-na-paliwo/Jaki-jest-koszt-przejechania-100-km-samochodem-Sprawdz-porownanie-benzyny-oleju-napedowego-LPG-i-innych-paliw-262279-150x100crop.jpg)

Flatta Wilanów - kameralne wille miejskie od Cordia Polska

Flatta Wilanów - kameralne wille miejskie od Cordia Polska

![Awaria na lotnisku Heathrow - jakie prawa pasażerów przy odwołanym locie? [© Freepik] Awaria na lotnisku Heathrow - jakie prawa pasażerów przy odwołanym locie?](https://s3.egospodarka.pl/grafika2/lotnisko-Heathrow/Awaria-na-lotnisku-Heathrow-jakie-prawa-pasazerow-przy-odwolanym-locie-265558-150x100crop.jpg)

![Branża drzewna i meblarska z problemami. Czy nowe regulacje pomogą? [© Freepik] Branża drzewna i meblarska z problemami. Czy nowe regulacje pomogą?](https://s3.egospodarka.pl/grafika2/przemysl-drzewny/Branza-drzewna-i-meblarska-z-problemami-Czy-nowe-regulacje-pomoga-265557-150x100crop.jpg)

![Licznik Elektromobilności: ponad 9 tys. ogólnodostępnych punktów ładowania [© Freepik] Licznik Elektromobilności: ponad 9 tys. ogólnodostępnych punktów ładowania](https://s3.egospodarka.pl/grafika2/motoryzacja/Licznik-Elektromobilnosci-ponad-9-tys-ogolnodostepnych-punktow-ladowania-265556-150x100crop.jpg)

![4 etapy budowy domu - koszty w 2025 roku [© Freepik] 4 etapy budowy domu - koszty w 2025 roku](https://s3.egospodarka.pl/grafika2/budowa-domu/4-etapy-budowy-domu-koszty-w-2025-roku-265551-150x100crop.jpg)

![Sektor PRS w Polsce w 2024 roku [© Freepik] Sektor PRS w Polsce w 2024 roku](https://s3.egospodarka.pl/grafika2/PRS/Sektor-PRS-w-Polsce-w-2024-roku-265539-150x100crop.jpg)