Kaspersky Lab: szkodliwe programy VIII 2011

2011-09-15 11:11

Przeczytaj także: Kaspersky Lab: szkodliwe programy VII 2011

Szkodliwi użytkownicy ryzykują, że posiadane przez nich konta w kopalni bitcoinów zostaną usunięte przez właścicieli serwerów, którzy stosują środki prewencyjne wobec nielegalnych programów do wydobywania bitcoinów. W sierpniu Kaspersky Lab odkrył, że jeden z największych botnetów był wykorzystywany nie tylko do wydobywania bitcoinów, ale również zaczynał być stosowany jako metoda ukrywania rzeczywistych kont. W tym celu właściciele botnetu stworzyli specjalny serwer proxy, który współdziałał z zainfekowanymi komputerami, a ich zapytania były następnie przekazywane do nieznanej kopalni bitcoinów. Dzięki temu nie można zidentyfikować sposobu, w jaki analizowany jest kod bota, ani określonych kopalni, z którymi pracuje botnet, a tym samym zablokować oszukańczych kont. Jedynym sposobem przechwycenia aktywności cyberprzestępczej w takiej sytuacji jest uzyskanie pełnego dostępu do jednego z serwerów proxy.

fot. mat. prasowe

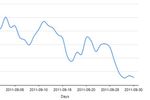

10 największych hostów szkodliwego oprogramowania VIII 2011

10 największych hostów szkodliwego oprogramowania VIII 2011

W sumie, pod koniec miesiąca Kaspersky Lab wykrył 35 unikatowych szkodliwych programów, które w ten czy inny sposób atakowały system bitcoinowy.

Robaki zdalnego dostępu

Dość ciekawym zagrożeniem jest robak Morto, który zaczął gwałtownie rozprzestrzeniać się w drugiej połowie sierpnia. W przeciwieństwie do swoich najbardziej znanych poprzedników, robak ten nie wykorzystuje luk w zabezpieczeniach w celu rozmnażania się. Morto rozprzestrzenia się przy użyciu nowej metody - za pośrednictwem usługi Windows RDP, która służy do zapewniania zdalnego dostępu do pulpitu Windows. Szkodnik zasadniczo próbuje znaleźć hasło dostępu. Zgodnie z wczesnymi szacunkami, robak ten mógł zainfekować już kilkadziesiąt tysięcy komputerów na całym świecie. Główne zagrożenie wiąże się z tym, że szkodliwi użytkownicy mogą zarządzać zainfekowanymi komputerami, ponieważ robak zawiera funkcję botnetu i komunikuje się z kilkoma serwerami kontroli. Co więcej, główną funkcją botnetu jest przeprowadzanie ataków DDoS.

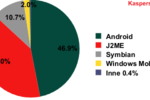

Ataki na indywidualnych użytkowników: zagrożenia mobilne

Ponad rok temu (na początku sierpnia 2010 r.) został wykryty pierwszy szkodliwy program dla systemu operacyjnego Android: SMS Trojan FakePlayer. Jego pojawienie się oznaczało drastyczną zmianę globalnego krajobrazu szkodliwego oprogramowania – zarówno w przypadku zagrożeń mobilnych ogólnie, jak i szkodników stworzonych dla Androida. Niecały rok temu liczba szkodliwych programów atakujących Androida zrównała się z liczbą szkodników atakujących Symbiana (pierwsze zagrożenie dla Symbiana pojawiło się w 2004 roku). Dzisiaj zagrożenia stworzone dla Androida stanowią około 24% całkowitej liczby wykrytych zagrożeń atakujących platformy mobilne. Od pojawienia się FakePlayera wykryliśmy 628 modyfikacji szkodliwych programów atakujących Androida.

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg) Kaspersky Lab: szkodliwe programy III kw. 2013

Kaspersky Lab: szkodliwe programy III kw. 2013

oprac. : Katarzyna Sikorska / eGospodarka.pl

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2012-108347-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![Rekrutacja, czyli jak długo firma musi czekać na pracowników? [© Andrey Popov - Fotolia.com] Rekrutacja, czyli jak długo firma musi czekać na pracowników?](https://s3.egospodarka.pl/grafika2/rekrutacja/Rekrutacja-czyli-jak-dlugo-firma-musi-czekac-na-pracownikow-265857-150x100crop.jpg)

![Komunikacja w pracy, czyli bez korpomowy i online'u było łatwiej [© Freepik] Komunikacja w pracy, czyli bez korpomowy i online'u było łatwiej](https://s3.egospodarka.pl/grafika2/korporacje/Komunikacja-w-pracy-czyli-bez-korpomowy-i-online-u-bylo-latwiej-265868-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz? [© ksushsh - Fotolia.com] Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz?](https://s3.egospodarka.pl/grafika2/skladki-ZUS/Od-2025-r-zmiany-m-in-w-skladkach-ZUS-skladce-zdrowotnej-podatku-VAT-i-podatku-od-nieruchomosci-Co-warto-wiedziec-juz-teraz-262291-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)