Kaspersky Lab: szkodliwe programy VIII 2011

2011-09-15 11:11

Przeczytaj także: Kaspersky Lab: szkodliwe programy VII 2011

Dokładniejsza analiza artykułu firmy McAfee jeszcze bardziej zagmatwała sprawę. Po pierwsze, utrzymywany przez szkodliwego użytkownika serwer, który został rzekomo „wykryty przez analityków”, był w rzeczywistości znany ekspertom z wielu innych firm antywirusowych już od kilku miesięcy. Po drugie, w momencie publikacji artykułu serwer nadal był aktywny, a wszystkie informacje wykorzystane w raporcie firmy McAfee były już publicznie dostępne. Ponadto, spyware, który rzekomo został wykorzystany w tym „najbardziej złożonym i największym ataku w historii”, był już wcześniej wykrywany przez wiele programów antywirusowych przy użyciu zwykłej heurystyki. Poza tymi i innymi kwestiami, narzucało się jeszcze kilka innych pytań. Pytania te zostały zadane na forum publicznym, między innymi przez ekspertów z Kaspersky Lab.

Nasze badania potwierdziły, że Shady Rat nie był ani najdłuższym, ani największym, ani tym bardziej najbardziej wyrafinowanym atakiem w historii. Co więcej, jesteśmy przeciwni publikowaniu informacji o jakichkolwiek atakach bez pełnego opisu wszystkich wykorzystanych komponentów i technologii, ponieważ takie niekompletne raporty uniemożliwiają ekspertom podjęcie odpowiednich działań w celu zabezpieczenia swoich zasobów.

Publikowanie informacji o tak zwanych zaawansowanych ciągłych zagrożeniach wiąże się z jeszcze większą odpowiedzialnością. Niedawno takie zagrożenia stały się popularnym tematem podejmowanym przez media, występując obok takich terminów jak „cyberwojna” i „cyberbroń”. Istnieje duży rozdźwięk pomiędzy potocznym rozumieniem a rzeczywistym znaczeniem tych terminów. Kwestie związane z terminologią mają jednak drugorzędne znaczenie, w przypadku gdy omawiany problem dotyczy w rzeczywistości szpiegostwa korporacyjnego lub operacji oddziałów specjalnych. W takich przypadkach należy przede wszystkim pamiętać, że jeżeli tego rodzaju incydenty zyskają zbyt duży rozgłos, a ujawnianie informacji nie będzie ściśle koordynowane, mogą ucierpieć na tym prowadzone dochodzenia, a jeszcze bardziej – ofiary ataku.

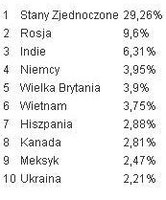

10 krajów z największą liczbą ataków fałszywych programów antywirusowych VIII 2011

10 krajów z największą liczbą ataków fałszywych programów antywirusowych VIII 2011

Sierpniowe incydenty hakerskie

Sierpień okazał się produktywnym miesiącem dla hakerów. Ataki na firmy i agencje rządowe są przeprowadzone na całym świecie. W przeciwieństwie do ataków dokonywanych przez nieznane osoby, w tym roku za wieloma incydentami stały grupy, które zdecydowały się ujawnić, jak np. AntiSec czy Anonymous. Coraz częściej ataki hakerskie są stosowane jako narzędzie walki politycznej. Wszystkie takie incydenty są szeroko relacjonowane w mediach, ponieważ nadanie atakowi rozgłosu jest kluczowe dla propagowania ideologii tzw. “haktywistów”. Biorąc pod uwagę wydarzenia, jakie miały miejsce w tym roku, sierpniowe incydenty hakerskie nie stanowiły, niestety, niespodzianki.

W omawianym okresie wśród ofiar haktywistów znalazła się włoska policja ds. zwalczania cyberprzestępczości, wiele firm współpracujących z organami ścigania w Stanach Zjednoczonych oraz Vanguard - dostawca z branży militarnej, który ma kontrakt z Amerykańskim departamentem obrony. W wyniku ataków upublicznione zostały gigabajty prywatnych informacji, a w przypadku włoskiej policji ds. zwalczania cyberprzestępczości – dokumenty, które wcześniej były prawdopodobnie własnością indyjskiej ambasady w Rosji.

Później w Stanach Zjednoczonych hakerzy zaatakowali system tranzytowy na obszarze San Francisco Bay Area i ukradli dane osobiste dwóch tysięcy pasażerów, które zostały następnie opublikowane. Spośród politycznie umotywowanych ataków hakerskich, które miały miejsce w sierpniu, wyróżniają się incydenty związane z oficjalnymi stronami rządowymi Syrii i Libii, mające związek z zamieszkami cywilnymi w tych krajach.

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg) Kaspersky Lab: szkodliwe programy III kw. 2013

Kaspersky Lab: szkodliwe programy III kw. 2013

oprac. : Katarzyna Sikorska / eGospodarka.pl

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2012-108347-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![Cyberprzestępcy kradną konta na Spotify. Jak rozpoznać problem? [© StockSnap z Pixabay] Cyberprzestępcy kradną konta na Spotify. Jak rozpoznać problem?](https://s3.egospodarka.pl/grafika2/Spotify/Cyberprzestepcy-kradna-konta-na-Spotify-Jak-rozpoznac-problem-265670-150x100crop.jpg)

![Savoir-vivre podczas wideokonferencji w różnych krajach [© Freepik] Savoir-vivre podczas wideokonferencji w różnych krajach](https://s3.egospodarka.pl/grafika2/wideokonferencja/Savoir-vivre-podczas-wideokonferencji-w-roznych-krajach-265640-150x100crop.jpg)

![Czy wprowadzenie euro w Polsce ciągle nas dzieli? [© Freepik] Czy wprowadzenie euro w Polsce ciągle nas dzieli?](https://s3.egospodarka.pl/grafika2/przystapienie-do-strefy-euro/Czy-wprowadzenie-euro-w-Polsce-ciagle-nas-dzieli-265636-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Długie weekendy - jak wygląda kalendarz 2025? [© snowing na Freepik] Długie weekendy - jak wygląda kalendarz 2025?](https://s3.egospodarka.pl/grafika2/dlugie-weekendy/Dlugie-weekendy-jak-wyglada-kalendarz-2025-263192-150x100crop.jpg)

Trimare Sztutowo - inwestycja mieszkaniowa premium

Trimare Sztutowo - inwestycja mieszkaniowa premium

![Najlepsze lokaty i rachunki oszczędnościowe III 2025 r. [© fotomek - Fotolia.com] Najlepsze lokaty i rachunki oszczędnościowe III 2025 r.](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Najlepsze-lokaty-i-rachunki-oszczednosciowe-III-2025-r-265705-150x100crop.jpg)

![ZUS wypłaci trzynaste emerytury [© vivoo - Fotolia.com] ZUS wypłaci trzynaste emerytury](https://s3.egospodarka.pl/grafika2/trzynasta-emerytura/ZUS-wyplaci-trzynaste-emerytury-265702-150x100crop.jpg)

![Rynek najmu instytucjonalnego z nowym rekordem [© BartekMagierowski - Fotolia.com] Rynek najmu instytucjonalnego z nowym rekordem](https://s3.egospodarka.pl/grafika2/PRS/Rynek-najmu-instytucjonalnego-z-nowym-rekordem-265697-150x100crop.jpg)

![Przedsiębiorco, jesteś zarejestrowany w KRS? e-Doręczenia od 1 kwietnia obowiązkowe [© Freepik] Przedsiębiorco, jesteś zarejestrowany w KRS? e-Doręczenia od 1 kwietnia obowiązkowe](https://s3.egospodarka.pl/grafika2/e-Doreczenia/Przedsiebiorco-jestes-zarejestrowany-w-KRS-e-Doreczenia-od-1-kwietnia-obowiazkowe-265696-150x100crop.jpg)

![Tylko kredyty gotówkowe na plusie w II 2025 [© grzegorz_pakula - Fotolia.com] Tylko kredyty gotówkowe na plusie w II 2025](https://s3.egospodarka.pl/grafika2/kredyty-konsumpcyjne/Tylko-kredyty-gotowkowe-na-plusie-w-II-2025-265695-150x100crop.jpg)