Spam we IX 2011 r.

2011-10-20 13:17

Przeczytaj także: Ewolucja spamu 2003-2011

Szkodliwe załączniki w ruchu pocztowym

We wrześniu szkodliwe pliki zostały wykryte w 4,5% wszystkich wiadomości e-mail – o 1,4 proc. mniej niż w sierpniu.

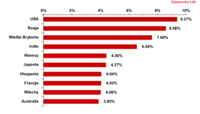

Na liście państw o najwyższych współczynnikach szkodliwego oprogramowania wykrytego w ruchu email nie wystąpiły znaczące zmiany. W pierwszej trójce znalazły się te same państwa co w poprzednim miesiącu (wahania w odsetkach wykrytego szkodliwego oprogramowania mieściły się w granicach jednego punku procentowego).

Znaczny wzrost ilości szkodliwego oprogramowania wykrytego w poczcie email (+1,5%) odnotowały Indie, dzięki czemu państwo to przesunęło się o 2 miejsca w górę, na 4 pozycję.

fot. mat. prasowe

Odsetek szkodliwego oprogramowania wykrytego w ruchu pocztowym w 10 państwach: wrzesień 2011 r.

Odsetek szkodliwego oprogramowania wykrytego w ruchu pocztowym w 10 państwach: wrzesień 2011 r.

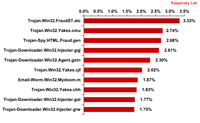

Po raz pierwszy od dłuższego czasu Trojan-Spy.HTML.Fraud.gen utracił miano najczęściej wykrywanego szkodliwego oprogramowania.

fot. mat. prasowe

10 najczęściej wykrywanych szkodliwych programów rozprzestrzenianych za pośrednictwem poczty elektro

10 najczęściej wykrywanych szkodliwych programów rozprzestrzenianych za pośrednictwem poczty elektronicznej we wrześniu 2011 r.

Tym razem głównym winowajcą okazał się Trojan.Win32.FraudST.at, bot spamowy specjalizujący się w rozprzestrzenianiu spamu farmaceutycznego.

Trzy z 10 najczęściej wykrywanych szkodliwych programów we wrześniu stanowiły modyfikacje trojana o nazwie Trojan.Win32.Yakes, o którym wspominaliśmy już w sierpniowym raporcie. Modyfikacje te uplasowały się na drugim, szóstym i ósmym miejscu. Podobnie jak Trojan-Downloader.Win32.Agent.gxtn, który zajął czwartą pozycję w rankingu, Yakes to klasyczny downloader, który po zainstalowaniu się na komputerze pobiera inne szkodliwe programy.

Podobnie jak w sierpniu, Email-Worm.Win32.Mydoom.m był jedynym robakiem pocztowym, który zaklasyfikował się do wrześniowego rankingu. Zagrożenie to posiada w rzeczywistości tylko dwie funkcje: przechwytywanie adresów elektronicznych na zainfekowanych maszynach oraz wysyłanie na nie swojej kopii.

![Spam V 2014 [© adimas - Fotolia.com] Spam V 2014](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Spam-V-2014-140971-150x100crop.jpg) Spam V 2014

Spam V 2014

oprac. : Katarzyna Sikorska / eGospodarka.pl

![Spam I kw. 2014 [© kmit - Fotolia.com] Spam I kw. 2014](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Spam-I-kw-2014-138092-150x100crop.jpg)

![Spam II 2014 [© Kurhan - Fotolia.com] Spam II 2014](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Spam-II-2014-135512-150x100crop.jpg)

![Spam 2013 [© faithie - Fotolia.com] Spam 2013](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Spam-2013-131901-150x100crop.jpg)

![Spam w III kw. 2013 r. [© santiago silver - Fotolia.com] Spam w III kw. 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-III-kw-2013-r-127895-150x100crop.jpg)

![Spam w VIII 2013 r. [© eugenesergeev - Fotolia.com] Spam w VIII 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-VIII-2013-r-124877-150x100crop.jpg)

![Spam w VII 2013 r. [© Nmedia - Fotolia.com] Spam w VII 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-VII-2013-r-123359-150x100crop.jpg)

![Spam w II kw. 2013 r. [© buchachon - Fotolia.com] Spam w II kw. 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-II-kw-2013-r-121975-150x100crop.jpg)

![Kobiety wciąż dyskryminowane na rynku pracy [© Freepik] Kobiety wciąż dyskryminowane na rynku pracy](https://s3.egospodarka.pl/grafika2/rynek-pracy/Kobiety-wciaz-dyskryminowane-na-rynku-pracy-265953-150x100crop.jpg)

![Lotniska Chopina, Kraków-Balice i Rzeszów-Jasionka z rekordami w 2024 roku [© Freepik] Lotniska Chopina, Kraków-Balice i Rzeszów-Jasionka z rekordami w 2024 roku](https://s3.egospodarka.pl/grafika2/lotnisko/Lotniska-Chopina-Krakow-Balice-i-Rzeszow-Jasionka-z-rekordami-w-2024-roku-265947-150x100crop.jpg)

![5 trendów, które zawładną rekrutacją pracowników [© Freepik] 5 trendów, które zawładną rekrutacją pracowników](https://s3.egospodarka.pl/grafika2/rekrutacja/5-trendow-ktore-zawladna-rekrutacja-pracownikow-265944-150x100crop.jpg)

![13 najczęstszych błędów przy wysyłaniu mailingu [© taramara78 - Fotolia.com] 13 najczęstszych błędów przy wysyłaniu mailingu](https://s3.egospodarka.pl/grafika2/mailing/13-najczestszych-bledow-przy-wysylaniu-mailingu-228007-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany? [© jrwasserman - Fotolia.com] Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Najem-prywatny-2023-Podatek-od-wynajmu-mieszkania-innych-nieruchomosci-i-ruchomosci-jakie-zmiany-249905-150x100crop.jpg)

![Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay] Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay]](https://s3.egospodarka.pl/grafika2/hotele/Inwestycji-w-hotele-wciaz-niewiele-choc-widac-oznaki-ozywienia-259664-50x33crop.jpg) Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

![Oferta mieszkań od deweloperów znacząco wzrosła [© Freepik] Oferta mieszkań od deweloperów znacząco wzrosła](https://s3.egospodarka.pl/grafika2/oferta-mieszkan/Oferta-mieszkan-od-deweloperow-znaczaco-wzrosla-265958-150x100crop.jpg)

![Zadłużenie sprzedawców sprzętu AGD urosło o 300% w ciągu 2 lat [© Freepik] Zadłużenie sprzedawców sprzętu AGD urosło o 300% w ciągu 2 lat](https://s3.egospodarka.pl/grafika2/sprzet-AGD/Zadluzenie-sprzedawcow-sprzetu-AGD-uroslo-o-300-w-ciagu-2-lat-265955-150x100crop.jpg)

![Liczba przelewów Express Elixir w III 2025 wzrosła o 25% r/r [© Gosia K. z Pixabay] Liczba przelewów Express Elixir w III 2025 wzrosła o 25% r/r](https://s3.egospodarka.pl/grafika2/banki/Liczba-przelewow-Express-Elixir-w-III-2025-wzrosla-o-25-r-r-265952-150x100crop.jpg)

![Dla kogo upadłość konsumencka? [© Freepik] Dla kogo upadłość konsumencka?](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Dla-kogo-upadlosc-konsumencka-265945-150x100crop.jpg)