Ataki DDoS II poł. 2011

2012-03-29 10:20

Przeczytaj także: Zagrożenia internetowe III kw. 2011

Po „zapowiedzi” tego nowego narzędzia DDoS sprawy potoczyły się błyskawicznie. Powstała strona internetowa refref.org (obecnie jest już zamknięta). Strona ta była prawdopodobnie powiązana z twórcami narzędzia do przeprowadzania ataków DDoS, od których otrzymała nazwę. Pod nazwą RefRef pojawiło się kilka fałszywych skryptów. Najbardziej rozpowszechnionym z nich był skrypt Perl, który może być wykorzystywany do przeprowadzania ataków tylko na te strony, które zawierają lukę SQL injection. Warto wspomnieć, że aby atak był skuteczny, osoba atakująca musi najpierw znaleźć podatną na ataki stronę – skrypt wykonuje tylko wybrane polecenie wzorcowe na serwerze. To oznacza, że skrypt ten nie może być wykorzystywany do atakowania większości stron. Jednak IBM Internet Security Systems, który szybko zareagował na ten skrypt jako nowe zagrożenie dla bezpieczeństwa wielu stron, opublikował na swojej stronie specjalne ostrzeżenie oraz sygnaturę IPS dla swoich produktów.

Członkowie grupy Anonymous wielokrotnie zaprzeczali, jakoby mieli jakiekolwiek związki z fałszywymi skryptami, i obiecywali, że 17 września opublikują prawdziwy RefRef. Jednak nie spełnili obietnicy. W efekcie, zarówno cała grupa, jak i w szczególności @AnonCMD, zostali powszechnie oskarżeni o kłamstwo. @AnonCMD zareklamował swoje narzędzie swoim „kolegom” z grupy Anonymous, wychwalając jego „triumfalny postęp”. Później przyznał, że RefRef nigdy nie istniał.

fot. mat. prasowe

Proste wytłumaczenie tej historii jest następujące: niektórzy przedstawiciele Anonymous próbują zwrócić jak największą uwagę na grupę jako całość oraz na siebie w szczególności, a media im w tym pomagają, rozpowszechniając plotki i niepotwierdzone informacje.

Statystyki

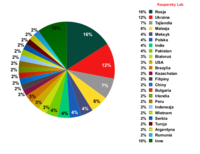

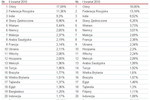

Rozkład źródeł ataków DDoS według państw

W analizowanym okresie sześciu miesięcy nasze systemy wykryły ataki na komputery w 201 państwach na całym świecie. Jednak 90% całego uchu DDoS pochodziło z 23 państw.

fot. mat. prasowe

Rozkład źródeł ruchu DDoS według państw – druga połowa 2011 r.

Rozkład źródeł ruchu DDoS według państw – druga połowa 2011 r. - Rosja na miejscu pierwszym

Rozkład geograficzny źródeł ataków DDoS uległ zmianie. Pod koniec pierwszej połowy 2011 r. czołowe pozycje w rankingu zajmowały Stany Zjednoczone (11%), Indonezja (5%) oraz Polska (5%). W drugiej połowie roku wyłoniło się kilku nowych liderów: Rosja (16%), Ukraina (12%), Tajlandia (7%) oraz Malezja (6%). Udział komputerów zombie z pozostałych 19 krajach waha się od 2% do 4%.

![Zaawansowane i ukierunkowane cyberataki 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane i ukierunkowane cyberataki 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zaawansowane-i-ukierunkowane-cyberataki-2013-136044-150x100crop.jpg) Zaawansowane i ukierunkowane cyberataki 2013

Zaawansowane i ukierunkowane cyberataki 2013

oprac. : Katarzyna Sikorska / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Ataki DoS i botnety najgroźniejsze dla firm [© Foto Zihlmann - Fotolia.com] Ataki DoS i botnety najgroźniejsze dla firm](https://s3.egospodarka.pl/grafika2/ataki-DDoS/Ataki-DoS-i-botnety-najgrozniejsze-dla-firm-94854-150x100crop.jpg)

![Deregulacje w mediach klasycznych i społecznościowych [© MrJayW z Pixabay] Deregulacje w mediach klasycznych i społecznościowych](https://s3.egospodarka.pl/grafika2/deregulacja/Deregulacje-w-mediach-klasycznych-i-spolecznosciowych-265791-150x100crop.jpg)

![PMI w górę [© Freepik] PMI w górę](https://s3.egospodarka.pl/grafika2/przemysl/PMI-w-gore-265750-150x100crop.jpg)

![Reklama w internecie, telewizji i w radio w II 2025 [© Freepik] Reklama w internecie, telewizji i w radio w II 2025](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Reklama-w-internecie-telewizji-i-w-radio-w-II-2025-265748-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Dni wolne od pracy i kalendarz świąt 2025 [© Tatiana Goskova na Freepik] Dni wolne od pracy i kalendarz świąt 2025](https://s3.egospodarka.pl/grafika2/dni-wolne-od-pracy/Dni-wolne-od-pracy-i-kalendarz-swiat-2025-263099-150x100crop.jpg)

Trimare Sztutowo - inwestycja mieszkaniowa premium

Trimare Sztutowo - inwestycja mieszkaniowa premium

![Umowa o dożywocie z osobą prywatną. Co po śmierci świadczeniodawcy? [© Freepik] Umowa o dożywocie z osobą prywatną. Co po śmierci świadczeniodawcy?](https://s3.egospodarka.pl/grafika2/umowa-o-dozywocie/Umowa-o-dozywocie-z-osoba-prywatna-Co-po-smierci-swiadczeniodawcy-265792-150x100crop.jpg)

![Mieszkania w Polsce o 20 m kw. mniejsze niż w Europie [© Freepik] Mieszkania w Polsce o 20 m kw. mniejsze niż w Europie](https://s3.egospodarka.pl/grafika2/mieszkania/Mieszkania-w-Polsce-o-20-m-kw-mniejsze-niz-w-Europie-265758-150x100crop.jpg)

![Ceny OC w I kw. 2025 nawet 500 zł droższe niż przed rokiem [© krisana - Fotolia.com] Ceny OC w I kw. 2025 nawet 500 zł droższe niż przed rokiem](https://s3.egospodarka.pl/grafika2/ceny-OC/Ceny-OC-w-I-kw-2025-nawet-500-zl-drozsze-niz-przed-rokiem-265755-150x100crop.jpg)