Zagrożenia internetowe I kw. 2012

2012-06-12 09:13

Przeczytaj także: Ataki DDoS II poł. 2011

Pierwsze miejsca w rankingu okupują różne szkodliwe adresy URL (wcześniej wykrywaliśmy je jako Blocked), które już teraz znajdują się na naszej czarnej liście. W porównaniu z poprzednim kwartałem ich udział zmniejszył się o 2 punkty procentowe i wynosił 84% wszystkich wykrytych problemów. Ranking ten tworzą głównie strony internetowe, na które są przekierowywani użytkownicy. Użytkownicy zazwyczaj trafiają na takie strony ze zhakowanych legalnych zasobów z osadzonymi szkodliwymi skryptami (w wyniku tak zwanego ataku drive-by). Jednak, użytkownicy mogą klikać niebezpieczne odsyłacze sami z siebie, np. szukając pirackiego oprogramowania. Jednak obecnie głównym gwarantem udanego ataku sieciowego jest wykorzystywanie exploitów atakujących niezałatane oprogramowanie: znaczny odsetek wykrytych szkodliwych adresów URL pochodzi ze stron związanych z pakietami exploitów.

12 programów z rankingu Top 20 wykorzystuje luki w zabezpieczeniach oprogramowania i bierze udział w dostarczaniu szkodliwego oprogramowania na komputery użytkowników.

W pierwszym kwartale 2012 roku tylko trzem szkodliwym programom typu adware udało się zakwalifikować do listy Top 20. Zadanie takich programów jest proste: po tym, jak zostaną zainstalowane na komputerze (z reguły pod przykrywką pakietu rozszerzeń dla przeglądarki), wyświetlają reklamy. Ilość oprogramowania adware jest znacznie mniejsza niż w poprzednim kwartale, gdy oprogramowanie z tej kategorii stanowiło jedną trzecią pozycji na liście Top 20. Świadczy to o tym, że cyberprzestępcy po raz kolejny przerzucili się na bardziej szkodliwe i dochodowe kategorie szkodliwego oprogramowania.

Podatne na ataki aplikacje celem szkodliwych użytkowników

Ponieważ większość ataków przeprowadzanych za pośrednictwem internetu odbywa się przy użyciu exploitów wykorzystujących luki w zabezpieczeniach oprogramowania w celu złamania systemów bezpieczeństwa i wykonania szkodliwego kodu bez wiedzy użytkownika, warto zapytać, które programy są zazwyczaj atakowane przez exploity. W pierwszej kolejności zaleca się aktualizować te programy, a następnie ustawiać automatyczne aktualizacje w przyszłości.

fot. mat. prasowe

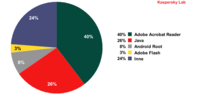

Aplikacje zawierające luki w zabezpieczeniach atakowane przez exploity online I kw. 2012 r.

Celem 66% ataków wykorzystujących exploity są dwa programy - Adobe Reader oraz Java

Jak pokazuje diagram, celem 66% ataków wykorzystujących exploity są zaledwie dwa programy - Adobe Reader oraz Java.

Mniej więcej jeden na cztery ataki na Javę wykorzystuje lukę CVE-2011-3544, która w całym kwartale cieszyła się popularnością wśród cyberprzestępców: luka ta była wykorzystywana do rozprzestrzeniania bota Hlux, trojana Carberp oraz bota “bezplikowego”.

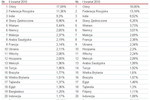

Państwa, w których występuje najwięcej szkodliwego oprogramowania w zasobach sieciowych

Aby określić geograficzne źródło ataku, nazwa domeny jest porównywana do rzeczywistego adresu IP, w którym zlokalizowana jest dana domena, a następnie określana jest geograficzna lokalizacja adresu IP (GEOIP).

![Zaawansowane i ukierunkowane cyberataki 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane i ukierunkowane cyberataki 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zaawansowane-i-ukierunkowane-cyberataki-2013-136044-150x100crop.jpg) Zaawansowane i ukierunkowane cyberataki 2013

Zaawansowane i ukierunkowane cyberataki 2013

oprac. : Katarzyna Sikorska / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Rekrutacja, czyli jak długo firma musi czekać na pracowników? [© Andrey Popov - Fotolia.com] Rekrutacja, czyli jak długo firma musi czekać na pracowników?](https://s3.egospodarka.pl/grafika2/rekrutacja/Rekrutacja-czyli-jak-dlugo-firma-musi-czekac-na-pracownikow-265857-150x100crop.jpg)

![Komunikacja w pracy, czyli bez korpomowy i online'u było łatwiej [© Freepik] Komunikacja w pracy, czyli bez korpomowy i online'u było łatwiej](https://s3.egospodarka.pl/grafika2/korporacje/Komunikacja-w-pracy-czyli-bez-korpomowy-i-online-u-bylo-latwiej-265868-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw. [© matthias21 - Fotolia.com] Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw.](https://s3.egospodarka.pl/grafika2/wydatki-na-paliwo/Jaki-jest-koszt-przejechania-100-km-samochodem-Sprawdz-porownanie-benzyny-oleju-napedowego-LPG-i-innych-paliw-262279-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)