Ewolucja złośliwego oprogramowania 2012

2012-12-26 00:10

Przeczytaj także: Złośliwe oprogramowanie. Ransomware uderza w dyski NAS

Flashfake bez wątpienia był najbardziej rozpowszechnionym szkodliwym programem dla Maków w 2012 roku – jego najwcześniejsze wersje zostały wykryte jeszcze w 2011 roku. Szkodnik ten bezsprzecznie stanowił największe zagrożenie w pierwszej połowie 2012 roku. W dalszej części zajmiemy się szkodliwym oprogramowaniem atakującym Mac OS X w drugiej połowie 2012 roku.

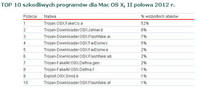

TOP 10 szkodliwych programów dla Mac OS X, II połowa 2012 r.

fot. mat. prasowe

TOP 10 szkodliwych programów dla Mac OS X, II połowa 2012 r.

Na pierwszym miejscu znajduje się Trojan.OSX.FakeCo.a (52%)

Na pierwszym miejscu znajduje się Trojan.OSX.FakeCo.a (52%). Szkodnik ten podszywa się pod plik instalacyjny kodeka. Jednak po zainstalowaniu go w systemie nie pojawiają się żadne nowe kodeki; zainstalowany program zachowuje się jak program adware, gromadząc informacje o użytkowniku, które mogą być wykorzystane w celach marketingowych, a następnie wysyłając je cyberprzestępcom.

Drugie miejsce zajmuje Jahlav (8%) - trojan, który jest aktywny od czterech lat. Szkodnik ten również ukrywa się pod postacią pliku instalacyjnego kodeka. Trojan ukradkiem kontaktuje się ze szkodliwym serwerem i potrafi pobierać inne pliki na komputer ofiary. Zwykle próbuje pobrać trojana, który zmienia adresy w ustawieniach DNS na takie, które wskazują na szkodliwe serwery. Szkodnik ten jest wykrywany przez produkty firmy Kaspersky Lab jako Trojan.OSX.Dnscha.

Na czwartym i piątym miejscu uplasowały się szkodliwe programy z rodziny Trojan-Downloader.OSX.FavDonw, które łącznie odpowiadały za 7% wszystkich incydentów. Programy te mają tylko jeden cel: po zainstalowaniu na komputerze Mac pobierają fałszywe programy antywirusowe.

Na siódmym i ósmym miejscu znalazły się fałszywe programy antywirusowe z rodziny Trojan-FakeAV.OSX.Defma. Szkodniki te wyłudzają pieniądze od użytkowników za usunięcie szkodliwego oprogramowania, który został rzekomo wykryty na ich komputerach.

Dziewiąte miejsce okupuje Exploit.OSX.Smid.b – exploit, który wykorzystuje lukę w Javie i pozwala cyberprzestępcy uruchomić losowy kod na komputerach, na których Java nie została zaktualizowana.

Po tym, jak wykryto botnet Flashfake, Apple przyjął bardziej rygorystyczne stanowisko odnośnie bezpieczeństwa swojego systemu operacyjnego. Przykładem może być opublikowanie krytycznych łat bezpieczeństwa dla Oracle Java w tym samym czasie, kiedy pojawiły się ich windowsowe odpowiedniki, oraz nowe funkcje bezpieczeństwa w Mac OS X Mountain Lion: domyślnie może być instalowane tylko oprogramowanie z oficjalnego sklepu internetowego; programy pobierane ze sklepu są uruchamiane w bezpiecznym środowisku sandbox; aktualizacje są instalowane automatycznie itd.

Szkodliwe programy w internecie (ataki poprzez WWW)

Liczba ataków przeprowadzanych za pośrednictwem przeglądarek internetowych w 2012 roku zwiększyła się z 946 393 693 do 1 595 587 670. To oznacza, że produkty firmy Kaspersky Lab ochroniły użytkowników online średnio 4 371 473 razy dziennie

Liczba ataków WWW rosła w podobnym tempie jak w zeszłym roku. Liczba prób infekcji sieciowych w 2012 roku była 1,7 razy wyższa niż w 2011 roku, natomiast w 2011 roku 1,6 razy wyższa w stosunku do 2010 roku. Głównym narzędziem wykorzystywanym do przeprowadzania infekcji za pośrednictwem przeglądarki nadal jest pakiet exploitów, który pozwala cyberprzestępcom skutecznie zainfekować komputery, które nie mają zainstalowanego rozwiązania bezpieczeństwa lub posiadają co najmniej jedną popularną aplikację, która jest podatna na ataki (brak aktualizacji bezpieczeństwa).

Dziurawe aplikacje na celowniku szkodliwych użytkowników

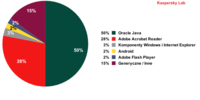

O ile rok 2011 został nazwany rokiem luk, rok 2012 można określić jako rok luk w Javie, ponieważ połowa wszystkich wykrytych ataków przeprowadzonych za pośrednictwem exploitów wykorzystywała luki w Oracle Java.

Obecnie Java jest zainstalowana na ponad 3 miliardach urządzeń działających pod kontrolą różnych systemów operacyjnych. Dlatego powstają exploity wieloplatformowe wykorzystujące określone luki w Javie. W 2012 roku wykryliśmy zarówno przeprowadzone na szeroką skalę ataki wykorzystujące zestawy exploitów jak i ataki ukierunkowane wykorzystujące exploity Javy, których celem były zarówno komputery PC jak i Mac.

fot. mat. prasowe

Aplikacje zawierające luki wykorzystywane przez exploity sieciowe w 2012 roku

połowa wszystkich wykrytych ataków przeprowadzonych za pośrednictwem exploitów wykorzystywała luki w Oracle Java.

W 2012 roku na znaczeniu straciły nieco exploity dla Adobe Readera, odpowiedzialne za 28% wszystkich incydentów. W efekcie aplikacja ta uplasowała się na drugim miejscu w naszym rankingu. Należy zauważyć, że firma Adobe poświęciła więcej uwagi problemowi luk w zabezpieczeniach w ostatnich wersjach Adobe Readera. W szczególności, zostały zaimplementowane narzędzia mające chronić tę aplikację przed exploitami. Zabezpieczenia te znacznie utrudniają stworzenie efektywnych exploitów dla tego oprogramowania.

Ewolucja złośliwego oprogramowania II kw. 2019

Ewolucja złośliwego oprogramowania II kw. 2019

oprac. : Katarzyna Sikorska / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Ewolucja złośliwego oprogramowania I kw. 2019 [© georgejmclittle - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2019](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2019-219113-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania III kw. 2018 [© concept w - Fotolia.com] Ewolucja złośliwego oprogramowania III kw. 2018](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-III-kw-2018-212143-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania II kw. 2018 [© adzicnatasa - Fotolia] Ewolucja złośliwego oprogramowania II kw. 2018](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-II-kw-2018-208672-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2018 [© the_lightwriter - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2018](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2018-205979-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania III kw. 2016 [© DD Images - Fotolia.com] Ewolucja złośliwego oprogramowania III kw. 2016](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-III-kw-2016-184035-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania III kw. 2016 [© mbruxelle - Fotolia.com] Ewolucja złośliwego oprogramowania III kw. 2016](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-III-kw-2016-183608-150x100crop.jpg)

![Internet w Polsce VIII-X 2012 [© Yuri Arcurs - Fotolia.com] Internet w Polsce VIII-X 2012](https://s3.egospodarka.pl/grafika2/internauci/Internet-w-Polsce-VIII-X-2012-110741-150x100crop.jpg)

![Jak stworzyć mocne hasło, czyli długość ma znaczenie [© Freepik] Jak stworzyć mocne hasło, czyli długość ma znaczenie](https://s3.egospodarka.pl/grafika2/mocne-haslo/Jak-stworzyc-mocne-haslo-czyli-dlugosc-ma-znaczenie-266275-150x100crop.jpg)

![Dzień Własności Intelektualnej - jak bronić się przed cyberzagrożeniami? [© Freepik] Dzień Własności Intelektualnej - jak bronić się przed cyberzagrożeniami?](https://s3.egospodarka.pl/grafika2/wlasnosc-intelektualna/Dzien-Wlasnosci-Intelektualnej-jak-bronic-sie-przed-cyberzagrozeniami-266289-150x100crop.jpg)

![Praca tymczasowa antidotum na rosnące koszty pracodawcy? [© Freepik] Praca tymczasowa antidotum na rosnące koszty pracodawcy?](https://s3.egospodarka.pl/grafika2/zatrudnianie-pracownikow/Praca-tymczasowa-antidotum-na-rosnace-koszty-pracodawcy-266288-150x100crop.jpg)

![Co musi oferować atrakcyjne miejsce pracy? Widać presję na work-life balance [© Freepik] Co musi oferować atrakcyjne miejsce pracy? Widać presję na work-life balance](https://s3.egospodarka.pl/grafika2/miejsca-pracy/Co-musi-oferowac-atrakcyjne-miejsce-pracy-Widac-presje-na-work-life-balance-266281-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Jaki podatek od nieruchomości zapłacą w 2025 r. mieszkańcy największych miast? [© Africa Studio - Fotolia.com] Jaki podatek od nieruchomości zapłacą w 2025 r. mieszkańcy największych miast?](https://s3.egospodarka.pl/grafika2/podatki-i-oplaty-lokalne/Jaki-podatek-od-nieruchomosci-zaplaca-w-2025-r-mieszkancy-najwiekszych-miast-263866-150x100crop.jpg)

Inwestycja mieszkaniowa ATAL Parkowa w sprzedaży

Inwestycja mieszkaniowa ATAL Parkowa w sprzedaży

![14 zmian w prawie dla biznesu. Nie wszystkie ucieszą przedsiębiorców [© Freepik] 14 zmian w prawie dla biznesu. Nie wszystkie ucieszą przedsiębiorców](https://s3.egospodarka.pl/grafika2/zmiany-w-prawie/14-zmian-w-prawie-dla-biznesu-Nie-wszystkie-uciesza-przedsiebiorcow-266290-150x100crop.jpg)

![Inwestowanie na giełdzie receptą na kryzys demograficzny, czyli baby bonds [© Freepik] Inwestowanie na giełdzie receptą na kryzys demograficzny, czyli baby bonds](https://s3.egospodarka.pl/grafika2/inwestowanie-na-gieldzie/Inwestowanie-na-gieldzie-recepta-na-kryzys-demograficzny-czyli-baby-bonds-266268-150x100crop.jpg)

![Repolonizacja gospodarki. Przedsiębiorcy czekają na wsparcie polskiego kapitału i local contentu [© Freepik] Repolonizacja gospodarki. Przedsiębiorcy czekają na wsparcie polskiego kapitału i local contentu](https://s3.egospodarka.pl/grafika2/repolonizacja/Repolonizacja-gospodarki-Przedsiebiorcy-czekaja-na-wsparcie-polskiego-kapitalu-i-local-contentu-266287-150x100crop.jpg)

![Są chętni na domy deweloperskie, ale kolejek raczej nie będzie [© Freepik] Są chętni na domy deweloperskie, ale kolejek raczej nie będzie](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Sa-chetni-na-domy-deweloperskie-ale-kolejek-raczej-nie-bedzie-266286-150x100crop.jpg)

![Nocleg na majówkę 2025 najdroższy w Zakopanem [© Tomasz Fudala z Pixabay] Nocleg na majówkę 2025 najdroższy w Zakopanem](https://s3.egospodarka.pl/grafika2/majowka/Nocleg-na-majowke-2025-najdrozszy-w-Zakopanem-266285-150x100crop.jpg)

![O 29% r/r więcej kredytów gotówkowych w III 2025 [© Alicja z Pixabay] O 29% r/r więcej kredytów gotówkowych w III 2025](https://s3.egospodarka.pl/grafika2/kredyty-konsumpcyjne/O-29-r-r-wiecej-kredytow-gotowkowych-w-III-2025-266284-150x100crop.jpg)

![O zakupie mieszkania lub budowie domu myśli najwięcej Polaków od lat [© Freepik] O zakupie mieszkania lub budowie domu myśli najwięcej Polaków od lat](https://s3.egospodarka.pl/grafika2/zakup-mieszkania/O-zakupie-mieszkania-lub-budowie-domu-mysli-najwiecej-Polakow-od-lat-266283-150x100crop.jpg)