Zagrożenia internetowe I kw. 2013

2013-05-29 13:55

Przeczytaj także: Zagrożenia internetowe I-VI 2012

Zablokowanie certyfikatów TurkTrust

W pierwszym kwartale 2013 roku miał miejsce kolejny incydent związany z certyfikatami root. Microsoft, Mozilla oraz Google anulowały dwa certyfikaty root wydane przez centrum certyfikacji TurkTrust, a tym samym usunęły je ze swoich baz przeglądarek.

Okazało się, że zamiast zwykłych certyfikatów SSL TurkTrust opublikował dla dwóch organizacji nadmiarowe certyfikaty root. Certyfikaty te mogły zostać wykorzystane do stworzenia certyfikatów SSL dla dowolnego zasobu w internecie, a przeglądarki, za pośrednictwem których uzyskiwano dostęp do tych zasobów, akceptowałyby te certyfikaty jako „zaufane”.

W grudniu Google ustalił, że jeden z certyfikatów wydanych przez TurkTrust SSL dla *.google.com został wykorzystany w ataku typu „man-in-the-middle”. Naturalnie, to że Google został zaatakowany, oznacza, że wydane w ten sam sposób certyfikaty mogłyby zostać wykorzystane w atakach na inne firmy.

Ostatni z serii najpoważniejszych incydentów związanych z certyfikatami root i kwestią zaufania pokazał, że wykorzystanie legalnych certyfikatów do szkodliwych celów zawsze wykrywano już po fakcie, ponieważ obecnie nie istnieją skuteczne metody zapobiegania tego typu incydentom.

Statystyki

Wszystkie dane statystyczne wykorzystane w tym raporcie zostały uzyskane z opartej na chmurze usługi Kaspersky Security Network (KSN). Statystyki zostały dostarczone przez użytkowników KSN, którzy zgodzili się udostępnić informacje o zagrożeniach wykrytych na ich komputerach. W globalnej wymianie informacji dotyczącej szkodliwej aktywności uczestniczą miliony użytkowników produktów firmy Kaspersky Lab z 213 państw.

Zagrożenia online

Podane w tej sekcji dane statystyczne pochodzą z modułu Ochrona WWW firmy Kaspersky Lab, który chroni użytkowników, gdy szkodliwy kod próbuje pobrać się z zainfekowanych stron. Zainfekowane strony internetowe mogą być tworzone przez szkodliwych użytkowników lub mogą składać się z tworzonej przez użytkowników zawartości (takiej jak fora) oraz z legalnych zasobów, które zostały zhakowane.

Wykrywalne zagrożenia online

W pierwszym kwartale tego roku rozwiązania firmy Kaspersky Lab zneutralizowały 821 379 647 ataków przeprowadzonych z zasobów online na świecie.

fot. mat. prasowe

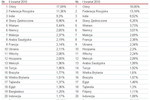

Top 20 wykrywalnych zagrożeń online

Pierwsze miejsce na liście Top 20 wykrywalnych zagrożeń online w pierwszym kwartale po raz kolejny zajęły szkodliwe odsyłacze umieszczone na czarnej liście

Statystyki te przedstawiają werdykty wykrycia wygenerowane przez moduł ochrony WWW i zostały dostarczone przez użytkowników produktów firmy Kaspersky Lab, którzy zgodzili się udostępnić informacje o zagrożeniach wykrywanych na ich komputerach.

Łączna liczba unikatowych incydentów zarejestrowanych przez komponent ochrony WWW na komputerach użytkowników.

Pierwsze miejsce na liście Top 20 wykrywalnych zagrożeń online w pierwszym kwartale po raz kolejny zajęły szkodliwe odsyłacze umieszczone na czarnej liście. Ich udział zwiększył się o 0,5 punktu procentowego w stosunku do czwartego kwartału 2012 roku i ogólnie, odsyłacze te stanowiły 91,4% wszystkich wykryć dokonanych przez moduł ochrony WWW. Wykorzystanie narzędzi KSN w celu dostarczania natychmiastowych aktualizacji na komputery użytkowników za pośrednictwem chmury pomogło produktom firmy Kaspersky Lab zablokować 6,6% szkodliwych odsyłaczy. Odsyłacze te prowadziły do zhakowanych niedawno stron internetowych lub stron, które użytkownicy zaczęli odwiedzać, a które zostały specjalnie stworzone przez cyberprzestępców.

Po raz kolejny w pierwszej piątce znalazł się Trojan.Script.Generic (2 miejsce) i Trojan.Script.Iframer (4 miejsce). Zagrożenia te są blokowane podczas prób ataków drive-by, które stanowią jedną z najpowszechniejszych metod stosowanych obecnie w celu infekowania komputerów użytkowników.

Na siódmym miejscu uplasował się Hoax.SWF.FakeAntivirus.i. Zasadniczo, zagrożenie to jest fałszywym programem antywirusowym umieszczanym na różnych stronach internetowych o podejrzanej zawartości. W momencie odwiedzenia takich stron przeglądarka użytkownika wyświetla animację flash imitującą operacje oprogramowania antywirusowego. Po przeprowadzeniu „skanowania” komputer wyświetli użytkownikowi komunikat, że jest „zainfekowany” dużą liczbą niebezpiecznych zagrożeń. W celu pozbycia się tych wirusów cyberprzestępcy oferują specjalne rozwiązania bezpieczeństwa, które zostaną udostępnione użytkownikowi, po tym jak wyśle wiadomość tekstową na krótki numer. Następnie użytkownik otrzyma odsyłacz umożliwiający pobranie rzekomego oprogramowania.

Hoax.HTML. FraudLoad.i - który utrzymywał się w rankingu Top 20 przez kilka miesięcy - w pierwszym kwartale 2013 roku zajął 15 miejsce. Na zagrożenie to mogą natknąć się głównie użytkownicy, którzy pobierają filmy, programy telewizyjne oraz oprogramowanie z podejrzanych zasobów. Hoax.HTML.FraduLoad jest wykrywany na stronach internetowych, które użytkownicy mogą odwiedzić w celu pobrania określonej zawartości, wcześniej jednak muszą wysłać płatną wiadomość tekstową lub podać swój numer telefonu w celu wypełnienia płatnego formularza subskrypcyjnego. Jeżeli użytkownik spełni wszystkie wymagania, otrzyma żądaną zawartość w postaci pliku tekstowego z instrukcjami dotyczącymi korzystania z wyszukiwarek lub – w gorszym przypadku – szkodliwy program.

Exploit.Win32.CVE-2011-3402.c znalazł się tym razem na 16 miejscu. Zagrożenie to wykorzystuje lukę w rejestrze win32k.sys (luka TrueType Font Parsing). Była to ta sama luka, która została wykorzystana do rozprzestrzeniania robaka Duqu.

![Zaawansowane i ukierunkowane cyberataki 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane i ukierunkowane cyberataki 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zaawansowane-i-ukierunkowane-cyberataki-2013-136044-150x100crop.jpg) Zaawansowane i ukierunkowane cyberataki 2013

Zaawansowane i ukierunkowane cyberataki 2013

oprac. : eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Bezpieczeństwo IT w firmie: jak je zwiększyć? [© alphaspirit - Fotolia.com] Bezpieczeństwo IT w firmie: jak je zwiększyć?](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-danych/Bezpieczenstwo-IT-w-firmie-jak-je-zwiekszyc-118639-150x100crop.jpg)

![Fotowoltaika w Polsce: jak pokonać bariery hamujące inwestycje? [© Freepik] Fotowoltaika w Polsce: jak pokonać bariery hamujące inwestycje?](https://s3.egospodarka.pl/grafika2/fotowoltaika/Fotowoltaika-w-Polsce-jak-pokonac-bariery-hamujace-inwestycje-266101-150x100crop.jpg)

![Zetki za zrównaniem wieku emerytalnego kobiet i mężczyzn [© Freepik] Zetki za zrównaniem wieku emerytalnego kobiet i mężczyzn](https://s3.egospodarka.pl/grafika2/wiek-emerytalny/Zetki-za-zrownaniem-wieku-emerytalnego-kobiet-i-mezczyzn-266066-150x100crop.jpg)

![Kluczowe wyzwania CIO: nie tylko cyberbezpieczeństwo [© Freepik] Kluczowe wyzwania CIO: nie tylko cyberbezpieczeństwo](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Kluczowe-wyzwania-CIO-nie-tylko-cyberbezpieczenstwo-266176-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone [© virtua73 - Fotolia.com] Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone](https://s3.egospodarka.pl/grafika2/kodeks-pracy/Dodatkowy-urlop-opiekunczy-i-nowe-umowy-na-okres-probny-Zmiany-w-Kodeksie-pracy-uchwalone-250696-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)

![Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu [© Freepik] Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu](https://s3.egospodarka.pl/grafika2/kredyt-bez-wkladu-wlasnego/Najwiecej-mieszkan-deweloperskich-do-kupienia-za-kredyt-bez-wkladu-wlasnego-w-Poznaniu-266177-150x100crop.jpg)

![Wielkanocny koszyczek 2025 droższy niż przed rokiem [© Freepik] Wielkanocny koszyczek 2025 droższy niż przed rokiem](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyczek-2025-drozszy-niz-przed-rokiem-266172-150x100crop.jpg)