Przeczytaj także: Bankowość elektroniczna: jak się ustrzec przed złodziejem?

chipTAN

chipTAN to kolejna metoda uwierzytelniania dwuskładnikowego. Jest stosowana przez niektóre banki i wymaga, aby każdy klient posiadał specjalne urządzenie generujące kody TAN. Po zdefiniowaniu transakcji na stronie bankowej użytkownicy wkładają swoje karty kredytowe do urządzenia chipTAN i wprowadzają kod PIN.

fot. mat. prasowe

chipTAN

chipTAN to kolejna metoda uwierzytelniania dwuskładnikowego. Jest stosowana przez niektóre banki i wymaga, aby każdy klient posiadał specjalne urządzenie generujące kody TAN

Następnie, użytkownicy umieszczają urządzenie w pobliżu monitora swojego komputera w celu sprawdzenia szczegółów dotyczących trwającej transakcji. Po sprawdzeniu takich szczegółów z danymi wyświetlonymi na ekranie urządzenia użytkownicy wprowadzają dodatkowy kod z urządzenia w celu potwierdzenia transakcji.

fot. mat. prasowe

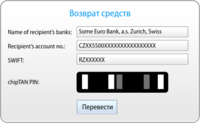

Strona chipTAN na niemieckiej stronie bankowej

chipTAN jest obecnie najbardziej zaawansowanym i najskuteczniejszym narzędziem bezpieczeństwa transakcji bankowych

chipTAN jest obecnie najbardziej zaawansowanym i najskuteczniejszym narzędziem bezpieczeństwa transakcji bankowych. Niestety, twórcy trojana bankowego SpyEye nauczyli się obchodzić również takie zaawansowane narzędzie bezpieczeństwa.

- Przy użyciu wstrzykiwania sieciowego trojan modyfikuje listę transakcji bankowych użytkownika. W efekcie, gdy użytkownik loguje się w systemie bankowości online, widzi, że przyszedł przelew bankowy na dużą sumę i saldo na rachunku zostało odpowiednio zmienione.

- SpyEye, w imieniu systemu bankowości online, powiadamia użytkownika, że operacja ta została wykonana przez pomyłkę i jego konto zostanie zablokowane do czasu, gdy zwróci sumę, którą rzekomo otrzymał.

- Aby nie dopuścić do zablokowania konta, użytkownik inicjuje nową operację płatności w celu zwrócenia pieniędzy. SpyEye prosi użytkownika o podanie wymaganego konta bankowego i kwoty. Trojan nie musi kraść wygenerowanego kodu chipTAN, ponieważ użytkownik wprowadza go ręcznie, a następnie potwierdza transakcję.

fot. mat. prasowe

Logowanie do e-bankowości

Trojan SpyEye, w imieniu systemu bankowości online, powiadamia użytkownika, że operacja ta została wykonana przez pomyłkę i jego konto zostanie zablokowane do czasu, gdy zwróci sumę, którą rzekomo otrzymał

Następnie, trojan majstruje przy stronie internetowej, tak by wyświetlała pierwotne saldo na koncie bankowym, podczas gdy pieniądze zostają przelane cyberprzestępcom.

fot. mat. prasowe

Zmieniona przez trojana strona bankowa

Następnie, trojan majstruje przy stronie internetowej, tak by wyświetlała pierwotne saldo na koncie bankowym, podczas gdy pieniądze zostają przelane cyberprzestępcom

Jak widać, metoda ta nie wymaga nawet dodatkowych sztuczek technicznych ze strony cyberprzestępców; atak opiera się na wstrzykiwaniu sieciowym i socjotechnice.

Token

Token to urządzenie USB wykorzystywane jako dodatkowe narzędzie bezpieczeństwa i zawierające unikatowy klucz, który jest wymagany przez system za każdym razem, gdy użytkownik przeprowadza operację płatniczą. Twórcy trojana bankowego Lurk znaleźli dość skuteczny sposób obejścia tej ochrony:

- Użytkownicy inicjują operacje płatnicze w systemie bankowości online i podają szczegóły.

- Trojan Lurk przechwytuje szczegóły dotyczące płatności i czeka, aż system poprosi o token.

- System bankowości online prosi o token, a użytkownicy podają swoje dane uwierzytelniające, umieszczając token USB w odpowiednim gnieździe komputera.

- Trojan przechwytuje to zdarzenie, po czym wyświetla fałszywy „niebieski ekran”, który informuje użytkowników, że tworzona jest kopia pamięci w celu późniejszej analizy, i prosi użytkowników, aby nie wyłączali komputera do czasu zakończenia operacji.

fot. mat. prasowe

Kluczowe elementy bezpiecznej transakcji

Wysoki poziom autoochrony jest nieodzownym komponentem dobrego rozwiązania bezpieczeństwa. Jeżeli szkodliwy program zakłóci działanie rozwiązania antywirusowego, stworzy „wyłom” w systemie ochrony i naruszy bezpieczeństwo przyszłych transakcji

Podczas gdy użytkownicy czekają, aż „operacja” zostanie zakończona (i w czasie, gdy ich tokeny znajdują się w porcie USB), cyberprzestępca uzyskuje dostęp do tych kont w celu realizacji zlecenia płatniczego w imieniu użytkowników i przelewa pieniądze na inne konto.

Szkodliwe programy z rodziny Trojan-Banker.Win32.BifitAgent wykorzystują inną metodę w celu obejścia tokena USB. Celem tych szkodników jest atakowanie użytkowników oprogramowania bankowości online stworzonego przez rosyjskiego producenta oprogramowania BIFIT.

Szkodliwy program BifitAgent składa się z dwóch głównych modułów, które działają na komputerze ofiary – pliku wykonywalnego i archiwum Javy. Gdy szkodliwy program zostanie uruchomiony, główny moduł wykonywalny, który umożliwia komunikację z serwerem kontroli (C&C), działa jednocześnie ze szkodliwymi plikami JAR i pozwala osobom atakującym zmodyfikować kod JAVA w momencie dokonywania transakcji bankowych. Główną funkcją zawartego w szkodliwym pliku JAR kodu Javy jest podszywanie się pod dane wykorzystywane w transakcjach bankowych przeprowadzanych na zainfekowanym komputerze, tak aby użytkownik nie zorientował się. Wykorzystanie tokenu USB w transakcji nie stanowi przeszkody dla cyberprzestępcy, ponieważ token podpisuje transakcję dopiero po tym, jak dane zostaną zimitowane. W efekcie, pieniądze użytkowników trafiają na konta cyberprzestępców.

![Bankowość online: trojan Zeus najgroźniejszy [© Jürgen Fälchle - Fotolia.com] Bankowość online: trojan Zeus najgroźniejszy](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-transakcji/Bankowosc-online-trojan-Zeus-najgrozniejszy-118017-150x100crop.jpg) Bankowość online: trojan Zeus najgroźniejszy

Bankowość online: trojan Zeus najgroźniejszy

oprac. : Katarzyna Sikorska / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Bankowość internetowa: nowy wirus kradnie hasła [© NAN - Fotolia.com] Bankowość internetowa: nowy wirus kradnie hasła](https://s3.egospodarka.pl/grafika2/bankowosc-internetowa/Bankowosc-internetowa-nowy-wirus-kradnie-hasla-117270-150x100crop.jpg)

![10 kluczowych zasad korzystania z bankowości elektronicznej [© vege - Fotolia.com] 10 kluczowych zasad korzystania z bankowości elektronicznej](https://s3.egospodarka.pl/grafika2/bankowosc-elektroniczna/10-kluczowych-zasad-korzystania-z-bankowosci-elektronicznej-261043-150x100crop.jpg)

![Bezpieczeństwo bankowości elektronicznej w 5 krokach [© Africa Studio - Fotolia.com] Bezpieczeństwo bankowości elektronicznej w 5 krokach](https://s3.egospodarka.pl/grafika2/bankowosc-elektroniczna/Bezpieczenstwo-bankowosci-elektronicznej-w-5-krokach-133775-150x100crop.jpg)

![Bezpieczny e-banking [© Africa Studio - Fotolia.com] Bezpieczny e-banking](https://s3.egospodarka.pl/grafika2/bankowosc-elektroniczna/Bezpieczny-e-banking-116421-150x100crop.jpg)

![Bezpieczna bankowość online [© stoupa - Fotolia.com] Bezpieczna bankowość online](https://s3.egospodarka.pl/grafika/bankowosc-internetowa/Bezpieczna-bankowosc-online-MBuPgy.jpg)

![Bankowość online: błąd banku może odstraszyć klienta [© denphumi - Fotolia.com] Bankowość online: błąd banku może odstraszyć klienta](https://s3.egospodarka.pl/grafika/bankowosc-internetowa/Bankowosc-online-blad-banku-moze-odstraszyc-klienta-iQjz5k.jpg)

![Bezpieczna bankowość elektroniczna - porady [© stoupa - Fotolia.com] Bezpieczna bankowość elektroniczna - porady](https://s3.egospodarka.pl/grafika/bankowosc-elektroniczna/Bezpieczna-bankowosc-elektroniczna-porady-MBuPgy.jpg)

![Rekrutacja, czyli jak długo firma musi czekać na pracowników? [© Andrey Popov - Fotolia.com] Rekrutacja, czyli jak długo firma musi czekać na pracowników?](https://s3.egospodarka.pl/grafika2/rekrutacja/Rekrutacja-czyli-jak-dlugo-firma-musi-czekac-na-pracownikow-265857-150x100crop.jpg)

![Komunikacja w pracy, czyli bez korpomowy i online'u było łatwiej [© Freepik] Komunikacja w pracy, czyli bez korpomowy i online'u było łatwiej](https://s3.egospodarka.pl/grafika2/korporacje/Komunikacja-w-pracy-czyli-bez-korpomowy-i-online-u-bylo-latwiej-265868-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw. [© matthias21 - Fotolia.com] Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw.](https://s3.egospodarka.pl/grafika2/wydatki-na-paliwo/Jaki-jest-koszt-przejechania-100-km-samochodem-Sprawdz-porownanie-benzyny-oleju-napedowego-LPG-i-innych-paliw-262279-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)