-

![Sophos Email Security ochroni Twoją pocztę [© leowolfert - Fotolia.com] Sophos Email Security ochroni Twoją pocztę]()

Sophos Email Security ochroni Twoją pocztę

... że rozszerzanie zabezpieczeń usługi Office 365 jest niezbędne. Ransomware, złośliwe załączniki, adresy URL, wirusy i oszustwa, na które narażeni są użytkownicy skrzynek ... kont wymaganych niezbędnych do pracy. Dodatkowo Sophos Email gwarantuje całkowitą ochronę przed ransomware. Sophos Email jest zarządzany przez Sophos Central - panel umożliwiający ...

-

![Uwaga na fraud email. Branża transportowa na celowniku cyberprzestępców [© Depositphotos_com] Uwaga na fraud email. Branża transportowa na celowniku cyberprzestępców]()

Uwaga na fraud email. Branża transportowa na celowniku cyberprzestępców

... e-maile do wyłudzania środków. Jedną z powszechnych metod jest tzw. fraud email lub phishing, gdzie przestępcy podszywają się pod pracowników lub kontrahentów, ... zmniejszyć szansę na weryfikację danych. Jak chronić się przed wyłudzeniami na fałszywe adresy e-mail? Ochrona przed phishingiem i wyłudzeniami w branży transportowej wymaga szeregu środków ...

-

![E-mail marketing: jak zbierać adresy? [© Javierafael - Fotolia.com] E-mail marketing: jak zbierać adresy?]()

E-mail marketing: jak zbierać adresy?

... to nieodzowny fundament e-mail marketingu za przyzwoleniem (permission based email marketing), odróżniający go od spamu. Czy wiesz, że według badania ... Pouczające przykłady Poniżej zaprezentowane przykłady z wybranych branż świetnie pokazują, jak zbierać adresy e-mail w sposób efektywny i przemawiający do twojego klienta językiem korzyści. Sektor: ...

-

![Gmail, bitly i kody QR coraz częściej wykorzystywane w cyberatakach [© Freepik] Gmail, bitly i kody QR coraz częściej wykorzystywane w cyberatakach]()

Gmail, bitly i kody QR coraz częściej wykorzystywane w cyberatakach

... Na czym polega niebezpieczeństwo niesione przez cyberataki z użyciem kodów QR? Raport "Email Threats and Trends” pokazuje, jak rozwijają się ukierunkowane ataki mające źródło ... to ataki typu Business Email Compromise. Narzędzie bitly zostało wykorzystane w prawie 40% ataków zawierających skrócony adres URL. Aplikacje skracające adresy URL kondensują ...

-

![Wzrost ilości spamu [© Scanrail - Fotolia.com] Wzrost ilości spamu]()

Wzrost ilości spamu

... . Spamerzy moją ogromny obszar działania. MessageLabs w swoim raporcie szacuje, że w tej chwili istnieje około 980 milionów aktywnych kont email, z czego 40% to adresy firm. Niskie koszty wysłania pojedynczej wiadomości i tysiące komputerów nieświadomych użytkowników zainfekowanych trojanami, umożliwiającymi rozsyłanie spamu, sprzyjają zwiększaniu ...

-

![Sober znów atakuje Sober znów atakuje]()

Sober znów atakuje

... użytkownika. Wiadomość email zawierająca Sober.AH posiada zmienną charakterystykę, a temat, treść wiadomości i nazwa załącznika wybierane są losowo, według określonych wzorców. Po uruchomieniu załącznika wiadomości, na ekranie zostaje wyświetlony fałszywy komunikat. W tym samym momencie robak rozsyła swoją kopię pod wszystkie adresy e-mail, które ...

-

![Robaki atakują telefony komórkowe [© stoupa - Fotolia.com] Robaki atakują telefony komórkowe]()

Robaki atakują telefony komórkowe

... najpierw do zaatakowanego komputera w wiadomości email. Załącznik wiadomości zawierającej robaka może posiadać kilka nazw, które są wybierane z dostępnej listy. Jeżeli użytkownik uruchomi zainfekowany plik, robak utworzy swoją kopię o nazwie C.Vitae.zip, a następnie roześle ją pod wszystkie adresy email, które odnajdzie na zainfekowanym komputerze ...

-

![Canon imageRUNNER 2500 i 2300 Canon imageRUNNER 2500 i 2300]()

Canon imageRUNNER 2500 i 2300

... dokumenty w różne miejsca, w tym do folderów w sieci i na serwerach FTP, a także na adresy email. Umożliwia to funkcja Canon i-Send. Urządzenia tworzą także wysokiej klasy skompresowane pliki PDF, wygodne w udostępnianiu przez email. W linii urządzeń imageRUNNER 2500 wprowadzono duży, intuicyjny wyświetlacz dotykowy oraz opcję skanowania ...

-

![Największe cyberataki w 2011 roku [© stoupa - Fotolia.com] Największe cyberataki w 2011 roku]()

Największe cyberataki w 2011 roku

... przyznali, że część z posiadanych przez nich baz danych - imiona oraz adresy email – trafiła w ręce hakerów. Epsilon zajmuje się dostarczaniem marketingowych baz danych takim ... usługi zostały zamknięte zaraz po atakach. Przestępcy uzyskali imiona i nazwiska, adresy zamieszkania, e-maile, płeć, daty urodzenia, numery telefonów, loginy oraz hashe haseł ...

-

![Nowe klony robaka Sober [© stoupa - Fotolia.com] Nowe klony robaka Sober]()

Nowe klony robaka Sober

... fałszywy komunikat o błędzie: „WinZip Self-Extractor. WinZip_Data_Module is missing ~Error” W celu dalszego rozprzestrzenienia się robaki wysyłają własne kopie pod adresy e-mail znalezione w zainfekowanym systemie.

-

![Nowa wersja robaka Zhelatin [© stoupa - Fotolia.com] Nowa wersja robaka Zhelatin]()

Nowa wersja robaka Zhelatin

... . Po otwarciu załącznika robak kopiuje się na dysk twardy. Jego uruchomienie następuje automatycznie wraz ze startem komputera ofiary. Robak zbiera adresy e-mail z komputera i wysyła pod nie własne kopie. Szkodnik wyłącza również zapory ogniowe oraz usługi antywirusowe na zainfekowanym komputerze. W celu ukrycia ...

-

![Życzenia świąteczne od cyberprzestępców [© stoupa - Fotolia.com] Życzenia świąteczne od cyberprzestępców]()

Życzenia świąteczne od cyberprzestępców

... mogą zdradzić czające się niebezpieczeństwo – np. literówki w nazwach i imionach, zamaskowane dane nadawcy, np. „Twój kolega” albo „Przyjaciółka”, oraz podejrzanie wyglądające adresy stron www. Zawsze czytaj drobny druczek – nigdy „w ciemno” nie zgadzaj się na żadne warunki, unikniesz sytuacji, w której pozwolisz oszustowi wysłać ...

-

![Internet Explorer i Safari mało bezpieczne Internet Explorer i Safari mało bezpieczne]()

Internet Explorer i Safari mało bezpieczne

... są na ataki webmasterów, potajemnie zbierających prywatne hasła i loginy internautów, którzy odwiedzają ich strony. Mowa o takich danych jak: imiona i nazwiska, adresy email, lokacja, jak i zachowane w przeglądarkach hasła. Z całej czwórki najbardziej podatne na atak są Internet Explorer i Safari. Wiadomość ujawnił Jeremiah Grossman, CTO ...

-

![Ile będzie kosztował cyberatak na ZUS? [© jcomp - Fotolia.com] Ile będzie kosztował cyberatak na ZUS?]()

Ile będzie kosztował cyberatak na ZUS?

... sierpnia 2018 wykryty został atak na sieć telefonii komórkowej z literą T w nazwie. Hakerzy ukradli dane osobiste 2 milionów klientów. Wyciekły imiona i nazwiska, adresy email, numery kont i inne. Przedstawicieli sieci zaprzeczyli, aby skradzione zostały dane finansowe, takie jak numery kart kredytowych i hasła, choć takie obawy ...

-

![Świat: wydarzenia tygodnia 44/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 44/2018]()

Świat: wydarzenia tygodnia 44/2018

... sierpnia 2018 wykryty został atak na sieć telefonii komórkowej z literą T w nazwie. Hakerzy ukradli dane osobiste 2 milionów klientów. Wyciekły imiona i nazwiska, adresy email, numery kont i inne. Przedstawicieli sieci zaprzeczyli, aby skradzione zostały dane finansowe, takie jak numery kart kredytowych i hasła, choć takie obawy ...

-

![Jak zminimalizować skutki kradzieży danych kart kredytowych? [© pixabay.com] Jak zminimalizować skutki kradzieży danych kart kredytowych?]()

Jak zminimalizować skutki kradzieży danych kart kredytowych?

... , gdy mimo podjętych działań staniemy się ofiarą kradzieży, byłaby również profilaktyczna zmiana haseł dostępowych do najbardziej istotnych usług, typu główne adresy email czy hasło w banku – podsumowuje ekspert ESET.

-

![Wirusy, robaki, phishing VI-XII 2006 Wirusy, robaki, phishing VI-XII 2006]()

Wirusy, robaki, phishing VI-XII 2006

... . Masowe ataki z wykorzystaniem robaka Warezov zaczęły się w sierpniu. Warezov i wiele jego odmian rozsyłało się automatycznie jako załącznik w wiadomości email na adresy odszukane w zainfekowanych komputerach. W niektórych wypadkach zainfekowany załącznik uruchamiał się samoczynnie. W innych konieczne było, aby użytkownik otworzył taki załącznik ...

-

![Jak Prawo telekomunikacyjne uderza w marketing [© thodonal - Fotolia.com] Jak Prawo telekomunikacyjne uderza w marketing]()

Jak Prawo telekomunikacyjne uderza w marketing

... interpretacyjne - mówi Przemysław Marcol, Członek Zarządu SARE S.A. W przypadku działań email marketingowych, marketerzy od dawna zmuszeni byli stosować przepisy Ustawy o Ochronie Danych ... to wyklucza sytuacje, w których do listy mailingowej dopisane zostałyby adresy osób trzecich, które nie wyraziły na to zgody – zaznacza Marek Włodarczyk ...

-

![Poczta e-mail - największe zagrożenie firmy? [© ra2 studio - Fotolia.com] Poczta e-mail - największe zagrożenie firmy?]()

Poczta e-mail - największe zagrożenie firmy?

... dwa typy ataków: Business Email Compromise (BEC), czyli włamanie się do firmowej poczty elektronicznej oraz Email Account Compromise (EAC), czyli wyłudzenie ... znane w branży jako „rozbrajanie treści”; jeżeli wiadomości e-mail zawierają złośliwe pliki lub adresy URL, rozwiązanie pozwala odczytać wiadomość w przeglądarce, a element zostanie usunięty i ...

-

![Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku [© pixabay.com] Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku]()

Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku

... . Zazwyczaj jest rozpowszechniane poprzez załączniki do wiadomości e-mail lub adresy URL prowadzące do złośliwych treści. Do typowych rodzajów złośliwego oprogramowania należą ... kradzieży tożsamości i innych przestępstw. Z opracowanego przez Barracuda Networks raportu „2023 email security trends” wynika, że 21 proc. przedsiębiorstw nie czuje się ...

-

![ESET wykrył kampanię spamową. Polskie firmy na celowniku [© Gerd Altmann z Pixabay] ESET wykrył kampanię spamową. Polskie firmy na celowniku]()

ESET wykrył kampanię spamową. Polskie firmy na celowniku

... kraju nie było ich tak wielu. Kampania spamowa była wymierzona w firmy w Polsce, a wykorzystywane w niej wiadomości email dotyczyły ofert współpracy B2B. Aby wyglądać jak najbardziej wiarygodnie, atakujący tworzyli adresy e-mail, imitujące domeny faktycznie istniejących firm. Zmieniali literę w nazwie firmy lub, w przypadku wielowyrazowej nazwy ...

-

![Skuteczny mailing - podstawowe zasady e-mail marketingu Skuteczny mailing - podstawowe zasady e-mail marketingu]()

Skuteczny mailing - podstawowe zasady e-mail marketingu

... Już lepiej wstawić w polu Do: adres e-mail nadawcy a w polu UDW: adresy czytelników newslettera. Następnym bardzo ważnym elementem e-maila, który decyduje o tym ... odnośników do strony internetowej z dokładnym opisem produktu lub usług. Z badań przeprowadzony przez Email Labs wynika, że im więcej aktywnych odnośników do stron (ze szczegółowymi ...

-

![Gry online: socjotechnika jedną z metod kradzieży haseł Gry online: socjotechnika jedną z metod kradzieży haseł]()

Gry online: socjotechnika jedną z metod kradzieży haseł

... lepiej. Konta graczy zamieszanych w kradzież zostaną zamknięte, a w niektórych przypadkach, ich adresy IP zablokowane. Sposoby kradzieży haseł do gier online Szkodliwych użytkowników ... online w tzw. domenach .tw, a następnie przesłanie skradzionych danych na adres email lub serwer FTP w domenie .cn. Celem większości trojanów są konkretne gry online. ...

-

![Spam w VI 2013 r. [© fuzzbones - Fotolia.com] Spam w VI 2013 r.]()

Spam w VI 2013 r.

... gt. Funkcjonalność tego robaka pocztowego obejmuje samodzielne rozprzestrzenianie się na adresy w książce adresowej ofiary, co jest typowym działaniem dla tego rodzaju szkodliwego ... takich jak Google, Yahoo, Altavista oraz Lycos. Robak porównuje adresy stron wyświetlonych na pierwszej stronie wyników wyszukiwania z adresami pobranymi z serwerów ...

-

![Loginy CEO na celowniku hakerów [© Rawf8 - Fotolia.com] Loginy CEO na celowniku hakerów]()

Loginy CEO na celowniku hakerów

... tygodni przed opublikowaniem maili Powella. Informacje o baaniu W badaniu o nazwie CEO Email Exposure: Passwords and Pwnage przeanalizowano adresy mailowe używane przez dyrektorów z ponad 200 największych firm w 10 krajach świata. Badacze porównali te adresy z prowadzoną na bieżąco przez F-Secure bazą, która gromadzi informacje odnośnie ataków ...

-

![Gwałtowny atak nowego wirusa [© stoupa - Fotolia.com] Gwałtowny atak nowego wirusa]()

Gwałtowny atak nowego wirusa

... programu wirusa na lokalnym komputerze. Robak rozsyła swoje kopie na adresy zgromadzone w skrzynce mailowej zarażonego komputera. Do wiadomości dołączany jest załącznik ... Hello there, I would like to inform you about important information regarding your email address. This email address will be expiring. Please read attachment for details. Best ...

Tematy: wirus -

![Narzędzia PR w Internecie [© Minerva Studio - Fotolia.com] Narzędzia PR w Internecie]()

Narzędzia PR w Internecie

... interaktywnych stale się powiększa. Podstawowym narzędziem interaktywnym umożliwiającym komunikację zwrotną jest aktywny (klikalny) adres email do pracowników odpowiedzialnych za poszczególne aspekty działalności firmy. Adresy emailowe mogą być też uzupełnione o inne sposoby kontaktu z odpowiednimi pracownikami - czy to identyfikatory komunikatorów ...

-

![Spam w III 2013 r. Spam w III 2013 r.]()

Spam w III 2013 r.

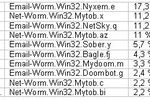

... Email-Worm.Win32.Bagle.gt. Robaki pocztowe stale goszczą w rankingu Top 10, ponieważ ich główną funkcjonalnością jest samodzielne rozprzestrzenianie się na adresy zawarte w książce adresowej ofiary. Rodzina robaków o nazwie Bagle potrafi również kontaktować się z centrum kontroli i pobierać inne szkodliwe programy na komputer ...

-

![Spam w I kw. 2013 r. [© Tijana - Fotolia.com] Spam w I kw. 2013 r.]()

Spam w I kw. 2013 r.

... online. Na drugim miejscu znalazła się rodzina robaków Bagle. Oprócz głównej funkcjonalności robaka pocztowego, polegającej na samodzielnym rozprzestrzenianiu się na adresy zawarte w książce adresowej ofiary, robaki z rodziny Bagle potrafią również pobierać inne szkodliwe programy na komputer użytkownika. Na trzeciej pozycji znalazł ...

-

![5 prognoz dotyczących cyberbezpieczeństwa na 2022 rok [© pixabay.com] 5 prognoz dotyczących cyberbezpieczeństwa na 2022 rok]()

5 prognoz dotyczących cyberbezpieczeństwa na 2022 rok

... inne ujawnione informacje takie jak hasła, adresy zamieszkania, zestawienia będą wykorzystywane do lepiej dostosowanych i bardziej przekonujących kampanii phishingowych lub wymuszeń. W najbliższym czasie spear phishing, whaling, czyli ataki na osoby decyzyjne, BEC (Business Email Compromise) oraz EAC (Email Account Compromise) staną się jeszcze ...

Tematy: cyberzagrożenia, cyberbezpieczeństwo, cyberataki, ataki hakerów, ransomware, phishing, chmura, IoT, rok 2022 -

![Zagrożenia z sieci: I-VI 2006 Zagrożenia z sieci: I-VI 2006]()

Zagrożenia z sieci: I-VI 2006

... udostępniającej licznik dane statystyczne pozwalające ustalić wszystkie adresy IP, z których odwiedzano licznik. Adresy te zidentyfikowane zostały przy pomocy narzędzia F-Secure Worldmap ... prostym wirusem, plikiem wykonywalnym z rozszerzeniem *.exe rozsyłającym się przez pocztę email. Już tak nie jest. Autorzy Bagle nadzorują złożoną sieć i opracowali ...

-

![Ewolucja spamu VII-IX 2011 Ewolucja spamu VII-IX 2011]()

Ewolucja spamu VII-IX 2011

... liter. Symbole zostały ułożone w taki sposób, że pseudo text wyglądał jak email, który został niewłaściwie zakodowany, lub jak zaszyfrowana wiadomość. Za pomocą tematu ... . Funkcjonalność Bagle.gt jest bardziej zaawansowana: szkodnik ten nie tylko zbiera adresy e-mail i rozprzestrzenia się za pośrednictwem ruchu pocztowego, ale po przeniknięciu do ...

-

![Skuteczny e-mail marketing [© Minerva Studio - Fotolia.com] Skuteczny e-mail marketing]()

Skuteczny e-mail marketing

... sukcesu kampanii mailingowej jest wysokiej jakości baza kontaktów, czyli lista adresów email naszych subskrybentów. Idealna sytuacja to posiadanie przez firmę własnej bazy kontaktów, ... . Oznacza to, że z listy mailingowej systematycznie powinniśmy usuwać nieaktywne adresy e-mail (w ich wychwyceniu pomogą nam profesjonalne programy do wysyłki ...

-

![Spam w II kw. 2013 r. [© buchachon - Fotolia.com] Spam w II kw. 2013 r.]()

Spam w II kw. 2013 r.

... powiadomień miało przypominać powiadomienia z urządzenia HP lub usługi JConnect – dość popularnego programu w środowisku biznesowym. E-maile były wysyłane na adresy korporacyjne, a nie na darmowe adresy e-mail. Pracownik firmy będzie miał większe zaufanie do e-maila, jeśli firma, dla której pracuje, korzysta ze sprzętu tej ...

-

![Renta dożywotnia pod lupą UOKiK [© goodluz - Fotolia.com] Renta dożywotnia pod lupą UOKiK]()

Renta dożywotnia pod lupą UOKiK

... rzecznika konsumentów należy poszukać w najbliższym starostwie powiatowym lub w urzędzie miasta. Adresy i telefony rzeczników można znaleźć także na stronie internetowej: www.uokik ... , codziennie od poniedziałku do piątku w godzinach 900 – 1700 lub email: porady_prawne@federacja-konsumentow. Stowarzyszenie Konsumentów Polskich Z zapytaniami można ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Sophos Email Security ochroni Twoją pocztę [© leowolfert - Fotolia.com] Sophos Email Security ochroni Twoją pocztę](https://s3.egospodarka.pl/grafika2/Sophos-Email-Security/Sophos-Email-Security-ochroni-Twoja-poczte-180648-150x100crop.jpg)

![Uwaga na fraud email. Branża transportowa na celowniku cyberprzestępców [© Depositphotos_com] Uwaga na fraud email. Branża transportowa na celowniku cyberprzestępców](https://s3.egospodarka.pl/grafika2/falszywe-e-maile/Uwaga-na-fraud-email-Branza-transportowa-na-celowniku-cyberprzestepcow-263294-150x100crop.jpg)

![E-mail marketing: jak zbierać adresy? [© Javierafael - Fotolia.com] E-mail marketing: jak zbierać adresy?](https://s3.egospodarka.pl/grafika2/e-mail-marketing/E-mail-marketing-jak-zbierac-adresy-119492-150x100crop.jpg)

![Gmail, bitly i kody QR coraz częściej wykorzystywane w cyberatakach [© Freepik] Gmail, bitly i kody QR coraz częściej wykorzystywane w cyberatakach](https://s3.egospodarka.pl/grafika2/cyberataki/Gmail-bitly-i-kody-QR-coraz-czesciej-wykorzystywane-w-cyberatakach-262228-150x100crop.jpg)

![Wzrost ilości spamu [© Scanrail - Fotolia.com] Wzrost ilości spamu](https://s3.egospodarka.pl/grafika/niechciane-wiadomosci-e-mail/Wzrost-ilosci-spamu-apURW9.jpg)

![Robaki atakują telefony komórkowe [© stoupa - Fotolia.com] Robaki atakują telefony komórkowe](https://s3.egospodarka.pl/grafika/robaki/Robaki-atakuja-telefony-komorkowe-MBuPgy.jpg)

![Największe cyberataki w 2011 roku [© stoupa - Fotolia.com] Największe cyberataki w 2011 roku](https://s3.egospodarka.pl/grafika/ataki-hakerskie/Najwieksze-cyberataki-w-2011-roku-MBuPgy.jpg)

![Nowe klony robaka Sober [© stoupa - Fotolia.com] Nowe klony robaka Sober](https://s3.egospodarka.pl/grafika/Sober/Nowe-klony-robaka-Sober-MBuPgy.jpg)

![Nowa wersja robaka Zhelatin [© stoupa - Fotolia.com] Nowa wersja robaka Zhelatin](https://s3.egospodarka.pl/grafika/trojany/Nowa-wersja-robaka-Zhelatin-MBuPgy.jpg)

![Życzenia świąteczne od cyberprzestępców [© stoupa - Fotolia.com] Życzenia świąteczne od cyberprzestępców](https://s3.egospodarka.pl/grafika/oszustwa-internetowe/Zyczenia-swiateczne-od-cyberprzestepcow-MBuPgy.jpg)

![Ile będzie kosztował cyberatak na ZUS? [© jcomp - Fotolia.com] Ile będzie kosztował cyberatak na ZUS?](https://s3.egospodarka.pl/grafika2/ZUS/Ile-bedzie-kosztowal-cyberatak-na-ZUS-211608-150x100crop.jpg)

![Świat: wydarzenia tygodnia 44/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 44/2018](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-44-2018-12AyHS.jpg)

![Jak zminimalizować skutki kradzieży danych kart kredytowych? [© pixabay.com] Jak zminimalizować skutki kradzieży danych kart kredytowych?](https://s3.egospodarka.pl/grafika2/kradziez-danych/Jak-zminimalizowac-skutki-kradziezy-danych-kart-kredytowych-248302-150x100crop.jpg)

![Jak Prawo telekomunikacyjne uderza w marketing [© thodonal - Fotolia.com] Jak Prawo telekomunikacyjne uderza w marketing](https://s3.egospodarka.pl/grafika2/Prawo-telekomunikacyjne/Jak-Prawo-telekomunikacyjne-uderza-w-marketing-188914-150x100crop.jpg)

![Poczta e-mail - największe zagrożenie firmy? [© ra2 studio - Fotolia.com] Poczta e-mail - największe zagrożenie firmy?](https://s3.egospodarka.pl/grafika2/cyberataki/Poczta-e-mail-najwieksze-zagrozenie-firmy-220625-150x100crop.jpg)

![Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku [© pixabay.com] Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku](https://s3.egospodarka.pl/grafika2/cyberataki/Poczta-elektroniczna-pod-ostrzalem-5-najczestszych-form-ataku-252598-150x100crop.jpg)

![ESET wykrył kampanię spamową. Polskie firmy na celowniku [© Gerd Altmann z Pixabay] ESET wykrył kampanię spamową. Polskie firmy na celowniku](https://s3.egospodarka.pl/grafika2/spam/ESET-wykryl-kampanie-spamowa-Polskie-firmy-na-celowniku-258696-150x100crop.jpg)

![Spam w VI 2013 r. [© fuzzbones - Fotolia.com] Spam w VI 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-VI-2013-r-121715-150x100crop.jpg)

![Loginy CEO na celowniku hakerów [© Rawf8 - Fotolia.com] Loginy CEO na celowniku hakerów](https://s3.egospodarka.pl/grafika2/loginy/Loginy-CEO-na-celowniku-hakerow-198723-150x100crop.jpg)

![Gwałtowny atak nowego wirusa [© stoupa - Fotolia.com] Gwałtowny atak nowego wirusa](https://s3.egospodarka.pl/grafika/wirus/Gwaltowny-atak-nowego-wirusa-MBuPgy.jpg)

![Narzędzia PR w Internecie [© Minerva Studio - Fotolia.com] Narzędzia PR w Internecie](https://s3.egospodarka.pl/grafika/PR/Narzedzia-PR-w-Internecie-iG7AEZ.jpg)

![Spam w I kw. 2013 r. [© Tijana - Fotolia.com] Spam w I kw. 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-I-kw-2013-r-117689-150x100crop.jpg)

![5 prognoz dotyczących cyberbezpieczeństwa na 2022 rok [© pixabay.com] 5 prognoz dotyczących cyberbezpieczeństwa na 2022 rok](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/5-prognoz-dotyczacych-cyberbezpieczenstwa-na-2022-rok-242625-150x100crop.jpg)

![Skuteczny e-mail marketing [© Minerva Studio - Fotolia.com] Skuteczny e-mail marketing](https://s3.egospodarka.pl/grafika/mailing/Skuteczny-e-mail-marketing-iG7AEZ.jpg)

![Spam w II kw. 2013 r. [© buchachon - Fotolia.com] Spam w II kw. 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-II-kw-2013-r-121975-150x100crop.jpg)

![Renta dożywotnia pod lupą UOKiK [© goodluz - Fotolia.com] Renta dożywotnia pod lupą UOKiK](https://s3.egospodarka.pl/grafika2/wysokosc-emerytury/Renta-dozywotnia-pod-lupa-UOKiK-126105-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Ważne limity dla prowadzących działalność gospodarczą w 2024 roku [© Andrey Popov - Fotolia.com] Ważne limity dla prowadzących działalność gospodarczą w 2024 roku](https://s3.egospodarka.pl/grafika2/dzialalnosc-gospodarcza/Wazne-limity-dla-prowadzacych-dzialalnosc-gospodarcza-w-2024-roku-263860-150x100crop.jpg)

Trimare Sztutowo - inwestycja mieszkaniowa premium

Trimare Sztutowo - inwestycja mieszkaniowa premium

![Wizz Air chce poprawić obsługę pasażerów [© Jaroslaw Wojcik z Pixabay] Wizz Air chce poprawić obsługę pasażerów](https://s3.egospodarka.pl/grafika2/Wizz-Air/Wizz-Air-chce-poprawic-obsluge-pasazerow-265829-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym w III 2025 [© Freepik] Ceny mieszkań na rynku wtórnym w III 2025](https://s3.egospodarka.pl/grafika2/rynek-wtorny/Ceny-mieszkan-na-rynku-wtornym-w-III-2025-265828-150x100crop.jpg)

![Rozwód a wspólny kredyt hipoteczny. Co warto wiedzieć? [© Freepik] Rozwód a wspólny kredyt hipoteczny. Co warto wiedzieć?](https://s3.egospodarka.pl/grafika2/kredyt-hipoteczny/Rozwod-a-wspolny-kredyt-hipoteczny-Co-warto-wiedziec-265823-150x100crop.jpg)

![Catalyst podtrzymuje dobrą passę [© Freepik] Catalyst podtrzymuje dobrą passę](https://s3.egospodarka.pl/grafika2/Catalyst/Catalyst-podtrzymuje-dobra-passe-265822-150x100crop.jpg)

![Stopy procentowe w IV 2025 znów bez zmian [© DDRockstar - Fotolia.com] Stopy procentowe w IV 2025 znów bez zmian](https://s3.egospodarka.pl/grafika2/RPP/Stopy-procentowe-w-IV-2025-znow-bez-zmian-265816-150x100crop.jpg)