-

![Zmiany w Google w 2010 [© Minerva Studio - Fotolia.com] Zmiany w Google w 2010]()

Zmiany w Google w 2010

... wpisać poszukiwany obiekt. Efektem będzie nowy widok zawierający szereg linków do stron, ich adresy, linki do recenzji, wizytówki, zdjęcia, krótkie opisy, a po prawej stronie zobaczymy mapę ... czas wyszukiwania lokalnego średnio o 2 sekundy. Ma na celu zachęcenie małych firm do reklamy w Google, które dzięki lokalnemu wyszukiwaniu mogą być bardziej ...

-

![PandaLabs: zagrożenia internetowe II kw. 2011 PandaLabs: zagrożenia internetowe II kw. 2011]()

PandaLabs: zagrożenia internetowe II kw. 2011

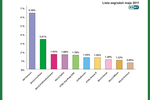

... firm o słabych zabezpieczeniach oraz przeprowadzaniu ataków typu denial-of-service (DoS) między innymi na stronę internetową CIA. Grupa opublikowała pełną listę skradzionych wcześniej danych PII, takich jak adresy ... , wśród których znajdują się jedne z największych światowych firm. Sonygate Najgłośniejszy atak do jakiego doszło w II kwartale był ...

-

![Spam w I kw. 2013 r. [© Tijana - Fotolia.com] Spam w I kw. 2013 r.]()

Spam w I kw. 2013 r.

... spamerzy kupują udziały małych firm i zawyżają ich ceny, rozprzestrzeniając w swoich masowych wysyłkach informacje o kondycji tych firm, a następnie sprzedają je po nowych, ... funkcjonalności robaka pocztowego, polegającej na samodzielnym rozprzestrzenianiu się na adresy zawarte w książce adresowej ofiary, robaki z rodziny Bagle potrafią również ...

-

![Bezpieczeństwo sieci firmowych a pracownicy Bezpieczeństwo sieci firmowych a pracownicy]()

Bezpieczeństwo sieci firmowych a pracownicy

... byli zaskoczeni, że metadane zawierały ważne informacje – nazwę firmy, komputera, na którym dokument był przechowywany po raz ostatni, nazwę autora, adresy e-mail, numery telefonów itp. Przestępcy zazwyczaj usuwają te dane, aby ukryć źródło wycieku. W trakcie śledztwa eksperci odkryli, że kopie ujawnionych ...

-

![Firmy prawnicze aktywnie najmują powierzchnie biurowe [© Iurii Sokolov - Fotolia.com] Firmy prawnicze aktywnie najmują powierzchnie biurowe]()

Firmy prawnicze aktywnie najmują powierzchnie biurowe

... klientów. Co więcej, spółki prawnicze mają zwyczaj wybierać najbardziej prestiżowe adresy na rynku, by poprzez siedzibę wzmacniać wizerunek firmy – zarówno w oczach klientów jak ... większego wyboru oraz zdecydowanie niższe ceny, co ma znaczenie dla firm szukających dużych powierzchni. W Londynie przykład stanowić mogą firmy Clifford Chance z siedzibą ...

-

![Empatyczne ataki ransomware Empatyczne ataki ransomware]()

Empatyczne ataki ransomware

... uiszczeniu płatności. Grupy cyberprzestępcze często funkcjonują w sposób podobny do legalnie działających firm: mają np. własne witryny, pomocne działy FAQ, „okresy próbne” na deszyfrację plików, ... e-mail, skoro cel znajduje się w USA, a klient zawsze podaje nam kontaktowe adresy e-mail. Musisz znajdować się na czyjejś liście mailingowej. Ta druga ...

-

![Ataki hakerskie w VIII 2019 [© Mikko Lemola - Fotolia.com] Ataki hakerskie w VIII 2019]()

Ataki hakerskie w VIII 2019

... oraz umożliwia instalację aplikacji i skrótów firm trzecich na urządzeniach mobilnych. Triada – modułowy backdoor na systemy Android, który przyznaje uprawnienia administratora pobranemu szkodliwemu oprogramowaniu, pomagając wbudować go w procesy systemowe. Zaobserwowano również, że Triada fałszuje adresy URL otwarte w przeglądarce. Najczęściej ...

-

![5 sposobów na rozpoznanie fałszywych smsów [© igor - Fotolia.com] 5 sposobów na rozpoznanie fałszywych smsów]()

5 sposobów na rozpoznanie fałszywych smsów

... adresowy, który niestety na urządzeniach mobilnych często jest automatycznie chowany a adresy w nim są skracane). Jeśli ktoś zaloguje się do banku w celu zlecenia przelewu ... pieniądze, które ma na koncie - wyjaśnia ekspert. Jak walczyć z phishingiem? Większość firm, urzędów czy organizacji zleca przesyłanie SMS-ów marketingowych i informacyjnych do ...

-

![5 cyberataków, na które trzeba uważać w 2022 roku 5 cyberataków, na które trzeba uważać w 2022 roku]()

5 cyberataków, na które trzeba uważać w 2022 roku

... powszechne, jak ataki na systemy z rodziny Windows. Jest to problem dla wielu firm, które, co prawda, są przyzwyczajone do obrony przed atakami na systemy Windows, ... wykraść dane uwierzytelniające do portfeli kryptowalut, takie jak klucze prywatne Bitcoin, adresy portfeli i inne istotne informacje. Ataki tego rodzaju często rozpoczynane są kampanią ...

-

![9 sposobów ochrony przed atakami ransomware 9 sposobów ochrony przed atakami ransomware]()

9 sposobów ochrony przed atakami ransomware

... , która przejdzie przez filtr poczty na serwerze, a zawiera podejrzane linki, adresy nadawców lub typy plików, powinna zostać przetestowana, zanim dotrze do ... bezpieczeństwa, ponieważ działa jako pierwsza linia obrony przed cyberatakami. Cyfrowy rozwój firm często wpływa jednocześnie na zwiększenie ilości zasobów, które mogą zaatakować przestępcy. ...

-

![Złośliwe oprogramowanie atakuje polskie firmy 5 razy częściej niż rok temu [© Tumisu z Pixabay] Złośliwe oprogramowanie atakuje polskie firmy 5 razy częściej niż rok temu]()

Złośliwe oprogramowanie atakuje polskie firmy 5 razy częściej niż rok temu

... , zwiększonego zużycia energii oraz skrócenia żywotności sprzętu. W przypadku firm skutki mogą być jeszcze bardziej dotkliwe – znaczący wzrost kosztów ... niż w roku ubiegłym. To zagrożenie potrafi również m.in. rejestrować naciskane klawisze oraz adresy odwiedzanych stron internetowych. Wirusy w fakturach Największy wzrost wśród monitorowanych ...

-

![Bezpieczne zakupy z komórki [© pizuttipics - Fotolia.com] Bezpieczne zakupy z komórki]()

Bezpieczne zakupy z komórki

... szereg informacji na swój temat, takich jak nazwy użytkownika i hasła do różnych usług bezprzewodowych, szczegóły na temat kart płatniczych Visa, adresy dostaw i osobiste notatki, a następnie w prosty sposób wywołać te dane podczas przeglądania stron w celu uzupełnienia wymaganych pól. Potrzebne dane mogą być ...

-

![Trend Micro przejął firmę Kalkea [© stoupa - Fotolia.com] Trend Micro przejął firmę Kalkea]()

Trend Micro przejął firmę Kalkea

... przesyłanych przez Internet w oparciu o numery IP nadawcy. Przedstawiciele obu firm zapewniają, że połączenie doświadczeń Trend Micro i technologii opracowanych przez ... Firma Kalkea monitoruje i blokuje dane wysyłane z komputerów uznanych za niebezpieczne. Adresy IP zgromadzone w bazie Kalkea są również oceniane w procesie tzw. reputation services. ...

-

![Nowe odmiany wirusa Bagle [© stoupa - Fotolia.com] Nowe odmiany wirusa Bagle]()

Nowe odmiany wirusa Bagle

... – jednak rozpoznane w poniedziałek adresy URL nie działały. Szczyt aktywności w rozsyłaniu nowych wersji robaka przypadł na poniedziałkowe godziny wieczorne czasu polskiego, kiedy to rozsyłanych było około 2 tysiące zainfekowanych przesyłek na godzinę „Przy tak nagłych atakach, nawet najszybsze reakcje firm antywirusowych przygotowujących nowe ...

-

![Nowe trojany wykorzystują niezałataną lukę [© stoupa - Fotolia.com] Nowe trojany wykorzystują niezałataną lukę]()

Nowe trojany wykorzystują niezałataną lukę

... komputerach. Wykryte dotychczas szkodniki pobierają pliki ze stron unionseek.com oraz iframeurl.biz, jednak mogą się pojawić wersje wykorzystujące inne adresy URL. Wszystkim użytkownikom zaleca się regularne i częste przeprowadzanie aktualizacji antywirusowych baz danych, rezygnację z otwierania plików posiadających rozszerzenie *.wmf oraz ...

Tematy: wirus, robak, luka krytyczna, łata, Internet Explorer, Firefox, trojany, luki w oprogramowaniu -

![Ataki internetowe 2005 Ataki internetowe 2005]()

Ataki internetowe 2005

... portów: wszystkie otwarte porty zostają wyszczególnione w raporcie i oznaczone do przyszłej analizy. Poza tym, przed wykorzystaniem określonej luki, wiele robaków skanuje adresy podsieci klasy B/C próbując otworzyć połączenia do różnych portów. W 2005 roku najaktywniej skanowanym portem był 445/TCP, który wykorzystywany jest w Windows ...

-

![Jak uniknąć spamu? [© stoupa - Fotolia.com] Jak uniknąć spamu?]()

Jak uniknąć spamu?

... liście kontaktów. Jeśli Twój adres raz stał się celem ataku spamera, trudno będzie zredukować ilość niechcianej korespondencji. 9. Powinieneś posiadać dwa adresy e-mail. Pierwszy do kontaktów ze znajomymi, drugi do subskrypcji różnego rodzaju newsletterów, lub korzystania z forów internetowych. Im bardziej skomplikowany jest ...

-

![Bezpieczeństwo dzieci w Internecie [© stoupa - Fotolia.com] Bezpieczeństwo dzieci w Internecie]()

Bezpieczeństwo dzieci w Internecie

... dzieci, aby nigdy nie podawały swoich danych. Bezwzględni specjaliści ds. marketingu często próbują uzyskać dane osobowe dzieci — ich nazwiska, adresy i numery telefonów, a także informacje o kupowanych produktach. Postaw komputer w centralnym miejscu i korzystaj z Internetu razem z dziećmi. Zainstaluj oprogramowanie do kontroli rodzicielskiej ...

-

![Polscy internauci a usługi turystyczne [© Scanrail - Fotolia.com] Polscy internauci a usługi turystyczne]()

Polscy internauci a usługi turystyczne

... jak i w 2007 roku stanowiły hotele i zakwaterowanie (63% badanych), domy wypoczynkowe (55% badanych) oraz usługi kolejowe (54% badanych). Z kolei najczęściej odwiedzane adresy WWW to strony przewoźników kolejowych (73%), działy turystyczne portali (53%) oraz strony internetowe hoteli (50%). Jedną z najważniejszych cech określających zachowanie ...

-

![Budowanie wizerunku a końcówki domen [© stoupa - Fotolia.com] Budowanie wizerunku a końcówki domen]()

Budowanie wizerunku a końcówki domen

... jest domena .PR, która z powodzeniem może stanowić prawdziwy „domenowy majstersztyk” dla firm działających na rynku szeroko pojętego PR-u (przykładem jest brytyjska agencja ... – zauważa Katarzyna Gruszecka. Portal 2BE.PL zwraca uwagę, że rejestrując adresy internetowe obcych państw trzeba mieć jednak świadomość restrykcji dotyczących części ...

-

![Jakie korzyści daje firmowa strona internetowa? [© Minerva Studio - Fotolia.com] Jakie korzyści daje firmowa strona internetowa?]()

Jakie korzyści daje firmowa strona internetowa?

... serwis internetowy. Sprawia to, że do firmowego serwisu internetowego kieruje kilka domen. Warto spośród nich wybrać jedną główną, natomiast pozostałe adresy traktować jako dodatkowe. Promując stronę WWW od samego początku pod jednym adresem, przedsiębiorstwo zwiększy rozpoznawalność i popularność domeny, a w rezultacie serwisu internetowego ...

-

![Kroll Ontrack: kasowanie danych przez SMS [© pizuttipics - Fotolia.com] Kroll Ontrack: kasowanie danych przez SMS]()

Kroll Ontrack: kasowanie danych przez SMS

... tysięcy osób pada ofiarą kradzieży lub gubi swoje telefony komórkowe. Poza tradycyjnymi informacjami, jak numery telefonów, adresy czy treści sms-ów, na komórkach znajdują się także dane firm, które coraz częściej używają smartfonów, przystosowanych do edycji i zapisywania dokumentów przesyłanych na pocztę e-mail. "Dane ...

-

![Ryczałt ewidencjonowany: prywatny najem lokalu dla firmy [© anna - Fotolia.com] Ryczałt ewidencjonowany: prywatny najem lokalu dla firmy]()

Ryczałt ewidencjonowany: prywatny najem lokalu dla firmy

... na cele mieszkalne dla innych osób prywatnych, ale także dla firm na cele związane z prowadzoną przez nie działalnością gospodarczą. Od tego ... powinien zawierać takie elementy, jak: imiona i nazwiska (nazwę albo firmę) oraz adresy sprzedawcy i kupującego bądź wykonawcy i odbiorcy usługi; datę wystawienia i numer kolejny rachunku; odpowiednio wyraz ...

-

![Kolporter połączył trzy spółki [© Syda Productions - Fotolia.com] Kolporter połączył trzy spółki]()

Kolporter połączył trzy spółki

... sp. z o.o. Dzięki połączeniu Kolporter Sieci Handlowe stał się jedną z największych firm w kraju. - Zamierzamy sukcesywnie poszerzać naszą ofertę produktów i usług - mówi Krzysztof ... Topolski, rzecznik Kolportera. - Wszystkie dotychczasowe numery telefonów i adresy siedzib oddziałów terenowych firmy są aktualne. Wymagane jest jedynie uwzględnienie ...

-

![Spam w XII 2010 r. Spam w XII 2010 r.]()

Spam w XII 2010 r.

... jest bardziej złożona w porównaniu z wcześniej wspomnianymi robakami. Nie tylko gromadzą adresy e-mail i rozprzestrzeniają się za pośrednictwem ruchu pocztowego, ale również ... o tym, że ci, którzy zdecydowali się rozpocząć reklamowanie małych i średnich firm, nadal szukają klientów. Jest mało prawdopodobne, że w styczniu sytuacja ustabilizuje się ...

-

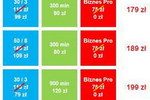

![Nowa oferta UPC Biznes Nowa oferta UPC Biznes]()

Nowa oferta UPC Biznes

... Firma”, adresowane do osób prowadzących działalność gospodarczą w domu oraz małych i średnich firm, gdzie potrzeby telekomunikacyjne są odmienne. Z myślą o każdej z tych grup UPC ... Bezpieczeństwa UPC oraz Bezprzewodowy Internet UPC wliczone w cenę usługi internetowej 3 adresy dynamiczne IP i 3 skrzynki poczty e-mail (każda o pojemności 500 MB) do ...

-

![ESET: zagrożenia internetowe V 2011 ESET: zagrożenia internetowe V 2011]()

ESET: zagrożenia internetowe V 2011

... , a podanie w takim miejscu swoich danych np. nazwy użytkownika i hasła można porównać do przekazania zwykłemu złodziejaszkowi naszego dowodu osobistego. Pamiętaj, aby adresy serwisów internetowych, w których się logujesz, wpisywać zawsze odręcznie w pasku adresowym przeglądarki. Kontroluj czy podczas logowania się do swojego internetowego konta ...

-

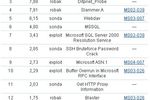

![Routery Bintec serii RS Routery Bintec serii RS]()

Routery Bintec serii RS

... Cztery niemieckie produkty przeznaczone są dla małych i średnich firm, a także do wykorzystania w oddziałach większych firm. Na serię składają się modele: RS120, RS120wu, RS230aw, ... umożliwia trasowanie danych zgodnie z takimi kryteriami, jak: protokoły warstwy czwartej IP, adresy źródła lub przeznaczenia IP, port źródła lub przeznaczenia, TOS/DSCP ...

-

![FortiGate 5140B FortiGate 5140B]()

FortiGate 5140B

... rozwiązań producenta, z rodziny FortiGate 5000, która jest adresowana do firm klasy enterprise, dostawców usług oraz operatorów telekomunikacyjnych. Nowy FortiGate 5140B obsługuje ... czy e-mail. Spamerzy w celu uniknięcia wykrycia, używają urządzeń, które często zmieniają adresy IP, dlatego trudno je wyśledzić i zablokować. Dostępność Urządzenia ...

-

![Kaspersky Lab: szkodliwe programy III 2012 Kaspersky Lab: szkodliwe programy III 2012]()

Kaspersky Lab: szkodliwe programy III 2012

... W marcu byliśmy świadkami bezprecedensowej aktywności w postaci szkodliwego oprogramowania dla systemu Mac OS X. Najbardziej znanym przypadkiem była prawdopodobnie dystrybucja spamu na adresy organizacji tybetańskich. Spam ten zawierał odsyłacze do exploita JAVY Exploit.Java.CVE-2011-3544.ms, wykrytego przez AlienVault Labs. Celem tego exploita ...

-

![Spear phishing coraz popularniejszy [© adimas - Fotolia.com] Spear phishing coraz popularniejszy]()

Spear phishing coraz popularniejszy

... ataki tego typu stają się coraz powszechniejsze i bardziej zaawansowane. Dane na temat firm i poszczególnych osób są na tyle łatwo dostępne, że w przestępcy bez problemu ... ludzi, czyniąc ich bardziej podatnymi na atak. W sieci można było łatwo odnaleźć adresy e-mail trzech na cztery ofiary ataku przy pomocy wyszukiwarki lub podstawiania ...

-

![Składka wypadkowa 2013 [© rookie72 - Fotolia.com] Składka wypadkowa 2013]()

Składka wypadkowa 2013

... oraz profilu jego działalności. Kto do ubezpieczenia wypadkowego? Przydatne linki: - Skladki ZUS - umowa o pracę - Składki ZUS - działalność gospodarcza - Adresy ZUS Ubezpieczeniu wypadkowemu obowiązkowo podlegają wszystkie osoby podlegające ubezpieczeniu emerytalnemu i rentowemu. Składek wypadkowych nie muszą na przykład regulować bezrobotni ...

-

![Kredyty zabezpieczone zwrotem podatku VAT [© Ruff - Fotolia.com] Kredyty zabezpieczone zwrotem podatku VAT]()

Kredyty zabezpieczone zwrotem podatku VAT

... skuteczne powinno zawierać: dane identyfikujące podatnika i kredytodawcę (tj. imię i nazwisko lub nazwę podatnika, nazwę banku (SKOK-u) udzielającego kredytu oraz ich adresy oraz NIP-y); rachunek banku (SKOK-u), na który ma być przekazany zwrot; wskazanie deklaracji podatkowej, której dotyczy upoważnienie; wskazanie kwoty zwrotu ...

-

![Największe zagrożenia w sieci 2013 r. [© Artur Marciniec - Fotolia.com] Największe zagrożenia w sieci 2013 r.]()

Największe zagrożenia w sieci 2013 r.

... bardziej wyrafinowane – w celu wymuszenia okupu, cyberoszuści szyfrują np. zestawienia finansowe firm, do których przenikają poprzez złośliwe oprogramowanie dołączone do dokumentów ... funkcjonalność polega na przekierowywaniu użytkownika na niechciane, należące do cyberprzestępców adresy www to: BackDoor.Finder, Trojan.Zekos i Trojan.Mods.1. Jednym z ...

-

![Szkodliwe programy mobilne 2013 [© Köpenicker - Fotolia.com] Szkodliwe programy mobilne 2013]()

Szkodliwe programy mobilne 2013

... poprzez wysyłanie wiadomości tekstowych zawierających szkodliwy odsyłacz na adresy pobrane z książki adresowej ofiary. Odnotowaliśmy również przypadek ... walczy z wykorzystywaniem swojej usługi do takich celów, niezwłocznie reagując na doniesienia od firm antywirusowych i blokując identyfikatory cyberprzestępców. Ataki na system Windows XP pozwalają ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Zmiany w Google w 2010 [© Minerva Studio - Fotolia.com] Zmiany w Google w 2010](https://s3.egospodarka.pl/grafika/Google/Zmiany-w-Google-w-2010-iG7AEZ.jpg)

![Spam w I kw. 2013 r. [© Tijana - Fotolia.com] Spam w I kw. 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-I-kw-2013-r-117689-150x100crop.jpg)

![Firmy prawnicze aktywnie najmują powierzchnie biurowe [© Iurii Sokolov - Fotolia.com] Firmy prawnicze aktywnie najmują powierzchnie biurowe](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci/Firmy-prawnicze-aktywnie-najmuja-powierzchnie-biurowe-133674-150x100crop.jpg)

![Ataki hakerskie w VIII 2019 [© Mikko Lemola - Fotolia.com] Ataki hakerskie w VIII 2019](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Ataki-hakerskie-w-VIII-2019-223007-150x100crop.jpg)

![5 sposobów na rozpoznanie fałszywych smsów [© igor - Fotolia.com] 5 sposobów na rozpoznanie fałszywych smsów](https://s3.egospodarka.pl/grafika2/falszywe-wiadomosci/5-sposobow-na-rozpoznanie-falszywych-smsow-223916-150x100crop.jpg)

![Złośliwe oprogramowanie atakuje polskie firmy 5 razy częściej niż rok temu [© Tumisu z Pixabay] Złośliwe oprogramowanie atakuje polskie firmy 5 razy częściej niż rok temu](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Zlosliwe-oprogramowanie-atakuje-polskie-firmy-5-razy-czesciej-niz-rok-temu-260365-150x100crop.jpg)

![Bezpieczne zakupy z komórki [© pizuttipics - Fotolia.com] Bezpieczne zakupy z komórki](https://s3.egospodarka.pl/grafika/nokia/Bezpieczne-zakupy-z-komorki-QhDXHQ.jpg)

![Trend Micro przejął firmę Kalkea [© stoupa - Fotolia.com] Trend Micro przejął firmę Kalkea](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-przejal-firme-Kalkea-MBuPgy.jpg)

![Nowe odmiany wirusa Bagle [© stoupa - Fotolia.com] Nowe odmiany wirusa Bagle](https://s3.egospodarka.pl/grafika/wirusy/Nowe-odmiany-wirusa-Bagle-MBuPgy.jpg)

![Nowe trojany wykorzystują niezałataną lukę [© stoupa - Fotolia.com] Nowe trojany wykorzystują niezałataną lukę](https://s3.egospodarka.pl/grafika/wirus/Nowe-trojany-wykorzystuja-niezalatana-luke-MBuPgy.jpg)

![Jak uniknąć spamu? [© stoupa - Fotolia.com] Jak uniknąć spamu?](https://s3.egospodarka.pl/grafika/ochrona-antyspamowa/Jak-uniknac-spamu-MBuPgy.jpg)

![Bezpieczeństwo dzieci w Internecie [© stoupa - Fotolia.com] Bezpieczeństwo dzieci w Internecie](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-internecie/Bezpieczenstwo-dzieci-w-Internecie-MBuPgy.jpg)

![Polscy internauci a usługi turystyczne [© Scanrail - Fotolia.com] Polscy internauci a usługi turystyczne](https://s3.egospodarka.pl/grafika/badania-internautow/Polscy-internauci-a-uslugi-turystyczne-apURW9.jpg)

![Budowanie wizerunku a końcówki domen [© stoupa - Fotolia.com] Budowanie wizerunku a końcówki domen](https://s3.egospodarka.pl/grafika/domeny/Budowanie-wizerunku-a-koncowki-domen-MBuPgy.jpg)

![Jakie korzyści daje firmowa strona internetowa? [© Minerva Studio - Fotolia.com] Jakie korzyści daje firmowa strona internetowa?](https://s3.egospodarka.pl/grafika/domena-internetowa/Jakie-korzysci-daje-firmowa-strona-internetowa-iG7AEZ.jpg)

![Kroll Ontrack: kasowanie danych przez SMS [© pizuttipics - Fotolia.com] Kroll Ontrack: kasowanie danych przez SMS](https://s3.egospodarka.pl/grafika/telefony-komorkowe/Kroll-Ontrack-kasowanie-danych-przez-SMS-QhDXHQ.jpg)

![Ryczałt ewidencjonowany: prywatny najem lokalu dla firmy [© anna - Fotolia.com] Ryczałt ewidencjonowany: prywatny najem lokalu dla firmy](https://s3.egospodarka.pl/grafika/najem-lokalu/Ryczalt-ewidencjonowany-prywatny-najem-lokalu-dla-firmy-skVsXY.jpg)

![Kolporter połączył trzy spółki [© Syda Productions - Fotolia.com] Kolporter połączył trzy spółki](https://s3.egospodarka.pl/grafika/Kolporter/Kolporter-polaczyl-trzy-spolki-d8i3B3.jpg)

![Spear phishing coraz popularniejszy [© adimas - Fotolia.com] Spear phishing coraz popularniejszy](https://s3.egospodarka.pl/grafika2/spear-phishing/Spear-phishing-coraz-popularniejszy-109963-150x100crop.jpg)

![Składka wypadkowa 2013 [© rookie72 - Fotolia.com] Składka wypadkowa 2013](https://s3.egospodarka.pl/grafika2/skladka-wypadkowa/Skladka-wypadkowa-2013-112399-150x100crop.jpg)

![Kredyty zabezpieczone zwrotem podatku VAT [© Ruff - Fotolia.com] Kredyty zabezpieczone zwrotem podatku VAT](https://s3.egospodarka.pl/grafika2/zwrot-VAT/Kredyty-zabezpieczone-zwrotem-podatku-VAT-116518-150x100crop.jpg)

![Największe zagrożenia w sieci 2013 r. [© Artur Marciniec - Fotolia.com] Największe zagrożenia w sieci 2013 r.](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Najwieksze-zagrozenia-w-sieci-2013-r-131367-150x100crop.jpg)

![Szkodliwe programy mobilne 2013 [© Köpenicker - Fotolia.com] Szkodliwe programy mobilne 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2013-133928-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz? [© ksushsh - Fotolia.com] Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz?](https://s3.egospodarka.pl/grafika2/skladki-ZUS/Od-2025-r-zmiany-m-in-w-skladkach-ZUS-skladce-zdrowotnej-podatku-VAT-i-podatku-od-nieruchomosci-Co-warto-wiedziec-juz-teraz-262291-150x100crop.jpg)

![Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay] Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay]](https://s3.egospodarka.pl/grafika2/hotele/Inwestycji-w-hotele-wciaz-niewiele-choc-widac-oznaki-ozywienia-259664-50x33crop.jpg) Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)