-

![Firmy nieprawidłowo testują aplikacje mobilne [© michaeljung - Fotolia.com] Firmy nieprawidłowo testują aplikacje mobilne]()

Firmy nieprawidłowo testują aplikacje mobilne

... aplikacji mobilnych, a jedna trzecia, że nie ma właściwych metodologii i procesów (34 procent) a także koniecznej wiedzy (29 procent). “Sprawdzone i niezawodne aplikacje stały się krytyczne dla działalności wielu organizacji. W tej sytuacji rozbrzmiewa brak zaufania większości firm do swoich zdolności w zakresie monitorowania i testowania jakości ...

-

![Aplikacje mobilne, czyli wysoka jakość albo śmierć [© pixabay.com] Aplikacje mobilne, czyli wysoka jakość albo śmierć]()

Aplikacje mobilne, czyli wysoka jakość albo śmierć

Aplikacje mobilne święcą triumfy popularności, a dla sporej części użytkowników, zwłaszcza tych najmłodszych, są one nieodłącznym elementem codzienności. I to właśnie tzw. „Pokolenie Aplikacji” okazuje się najbardziej krytyczne wobec oferowanych im rozwiązań. Młodzi oczekują, że będą one innowacyjne, intuicyjne i bezpieczne. Aplikacje, które nie ...

-

![Nowy trojan na Androida atakuje firmware i popularne aplikacje [© faithie - Fotolia.com] Nowy trojan na Androida atakuje firmware i popularne aplikacje]()

Nowy trojan na Androida atakuje firmware i popularne aplikacje

... root’a zostaną nadane, to istnieje wysokie ryzyko doprowadzenia urządzenia do stanu niefunkcjonowania, ponieważ trojan może być wbudowany w niektóre krytyczne aplikacje systemowe. Tym samym najbezpieczniejszym rozwiązaniem dla ofiar Android.Gmobi.1 jest skontaktowanie się z producentem urządzenia i zgłoszenie prośby o wydanie aktualizacji ...

-

![Polskie firmy stawiają na aplikacje mobilne [© Scanrail - Fotolia.com] Polskie firmy stawiają na aplikacje mobilne]()

Polskie firmy stawiają na aplikacje mobilne

... i efektywność personelu. -„Jesteśmy pod wrażeniem tempa, w jakim firmy wdrażają aplikacje mobilne — powiedział CJ Desai, starszy wiceprezes Endpoint and Mobility ... urządzeń mobilnych na sieć firmy. Ponieważ urządzenia mobilne obecnie obsługują krytyczne procesy i dane biznesowe, koszt sytuacji naruszenia bezpieczeństwa (w tym utraty danych, ...

-

![Bezpieczeństwo aplikacji to zapewnienie jej jakości [© Scanrail - Fotolia.com] Bezpieczeństwo aplikacji to zapewnienie jej jakości]()

Bezpieczeństwo aplikacji to zapewnienie jej jakości

... aplikacji w firmach i praktyki testingu w wielu branżach i regionach. Większość organizacji (85% ) uznaje, że ich portfel aplikacji wymaga racjonalizacji, i że ich krytyczne aplikacje wprowadzone przy użyciu przestarzałej technologii muszą być zmienione i uaktualnione w celu zwiększenia wydajności. W wyniku tego, 42 procent firm planuje zwiększyć ...

-

![Cyberbezpieczeństwo 2021. Co nam zagrażało? [© pixabay.com] Cyberbezpieczeństwo 2021. Co nam zagrażało?]()

Cyberbezpieczeństwo 2021. Co nam zagrażało?

... dla Exchange Server 2013, 2016 i 2019, które naprawiły szereg luk. Złośliwe aplikacje na Androida Na spokój w 2021 roku nie mogli liczyć właściciele smartfonów ... inspirowane czynnikami geopolitycznymi. Dane potwierdzają wzrost prób ataków na sektory krytyczne, jak również branże transportowe. Wywołane nim skutki mogą stanowić zagrożenie dla gospodarki ...

-

![Cyberbezpieczeństwo 2023 - co nas czeka? [© pixabay.com] Cyberbezpieczeństwo 2023 - co nas czeka?]()

Cyberbezpieczeństwo 2023 - co nas czeka?

... Coraz więcej podatności zero-day, ataki na łańcuchy dostaw, strony internetowe i aplikacje, a także kradzież danych uwierzytelniających. Rok 2022 rok pokazał, że ... zarejestrowano 21 000 nowych podatności. Wiele z nich zostało sklasyfikowanych jako "krytyczne", wiele było aktywnie wykorzystywanych przez atakujących. Organizacje muszą mieć ...

-

![Globalne inwestycje w chmurę podwoją się w ciągu trzech lat [© phonlamaiphoto - Fotolia.com] Globalne inwestycje w chmurę podwoją się w ciągu trzech lat]()

Globalne inwestycje w chmurę podwoją się w ciągu trzech lat

... 22 do 44 proc. sumy wydatków na IT. Już obecnie prawie jedna trzecia CIO (32 proc.) odpowiedziała, że chmura wspiera aplikacje krytyczne dla biznesu. Należy oczekiwać, że ten odsetek będzie się zwiększał – firmy, wraz ze wzrostem zaufania do dostawców chmury oraz nabywaniem ...

-

![Nie istnieje cyberbezpieczeństwo bez sztucznej inteligencji? [© pixabay] Nie istnieje cyberbezpieczeństwo bez sztucznej inteligencji?]()

Nie istnieje cyberbezpieczeństwo bez sztucznej inteligencji?

... ogródek przyznaje, że bez AI nie będzie w stanie zareagować na krytyczne zagrożenia. Badanie „Redefinicja cyberbezpieczeństwa ze sztuczną inteligencją: nowa granica w ... czasu działania analityków cybernetycznych, znacznie się zwiększył, w tym: cyberataki obejmujące aplikacje, dla których efektywności kluczowy jest czas (42% menedżerów twierdzi, że ...

-

![WCAG: uczelnie wyższe w Polsce nie dbają o dostępność stron www? [© Freepik] WCAG: uczelnie wyższe w Polsce nie dbają o dostępność stron www?]()

WCAG: uczelnie wyższe w Polsce nie dbają o dostępność stron www?

... polega dostępność cyfrowa WCAG? Jak dużym problemem uczelni publicznych są błędy krytyczne na stronach www? Czym grozi niezgodność odpowiednich standardów dostępności ... , w tym uczelni publicznych, muszą być zgodne z wymogami dostępności cyfrowej. Aplikacje mobilne podmiotów publicznych muszą być dostępne cyfrowo od 23 czerwca 2021 r. Obowiązek ten ...

-

![Samochody zdalnie sterowane nie oprą się atakom [© vchalup - Fotolia.com] Samochody zdalnie sterowane nie oprą się atakom]()

Samochody zdalnie sterowane nie oprą się atakom

... krytyczne dla każdego pojazdu moduły jak chociażby blokada drzwi czy uruchamianie lub wyłączanie silnika, do których można już bez trudu dostać się za pośrednictwem internetu. Do tego aplikacje ...

-

![Cloud computing a odzyskiwanie danych [© Scanrail - Fotolia.com] Cloud computing a odzyskiwanie danych]()

Cloud computing a odzyskiwanie danych

... , które stosują wirtualizację oraz cloud computing w celu ograniczenia kosztów i usprawnienia usuwania skutków awarii, paradoksalnie komplikują stan swoich środowisk, pozostawiając krytyczne aplikacje i dane bez ochrony” — mówi Jerzy Janowski z polskiego oddziału firmy Symantec. „Spodziewamy się, że przedsiębiorstwa zaczną korzystać z rozbudowanych ...

-

![Niebezpieczne luki a aktualizacja oprogramowania Niebezpieczne luki a aktualizacja oprogramowania]()

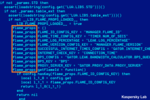

Niebezpieczne luki a aktualizacja oprogramowania

... najmniej ważne luki posiadają współczynnik 1 (nie są krytyczne), a najważniejsze luki współczynnik 5 (wyjątkowo krytyczne). Luki o poziomie ważności 5 są uważane za ... konsolą administracyjną Kaspersky Security Center. Jego zróżnicowany zestaw narzędzi śledzi aplikacje, urządzenia i aktywność sieciową. Jeśli chodzi o luki, pierwszym krokiem jest ...

-

![Progress Flowmon ADS 12.2 jest już dostępny [© pixabay.com] Progress Flowmon ADS 12.2 jest już dostępny]()

Progress Flowmon ADS 12.2 jest już dostępny

... inteligencji oraz dane kontekstowe do identyfikowania złośliwego zachowania, ataków na aplikacje o znaczeniu krytycznym, naruszeń danych i innych wskaźników włamania. Kontekstowa analiza informacji o zdarzeniach stanowiących zagrożenie rozwiązuje krytyczne problemy. Ułatwia badanie ogólnego stanu sieci, identyfikowanie trendów dotyczących zdarzeń ...

-

![Kaspersky Internet Security multi-device i Anti-Virus 2014 Kaspersky Internet Security multi-device i Anti-Virus 2014]()

Kaspersky Internet Security multi-device i Anti-Virus 2014

... próbowały ukraść dane uwierzytelniające transakcje bankowości online oraz inne krytyczne dane finansowe. Jednak Kaspersky Security Network monitoruje tylko część ... Kaspersky Internet Security oraz Kaspersky Anti-Virus mogą bezpłatnie uaktualnić posiadane aplikacje do najnowszej wersji. Kaspersky Internet Security multi-device - najważniejsze funkcje ...

-

![Linux w polskich przedsiębiorstwach [© Scanrail - Fotolia.com] Linux w polskich przedsiębiorstwach]()

Linux w polskich przedsiębiorstwach

... ważne, ale niekoniecznie krytyczne; mniejsze firmy znacznie częściej opierają krytyczne dla swojej działalności aplikacje serwerowe na rozwiązaniach Open Source; szczególnie duża różnica występuje w ocenie zastosowania systemu operacyjnego Linux na serwerach (ponad połowa mniejszych firm ocenia te zastosowania jako krytyczne dla funkcjonowania ich ...

-

![Cloud computing: historia "energii obliczeniowej" dopiero na starcie [© ra2 studio - Fotolia.com] Cloud computing: historia "energii obliczeniowej" dopiero na starcie]()

Cloud computing: historia "energii obliczeniowej" dopiero na starcie

... , że zasoby komputerowe, takie jak moc, pamięć masowa, informacje, aplikacje, itp. muszą koniecznie być zlokalizowane w firmie. Uważają oni, że zasoby te równie ... energii obliczeniowej muszą przekonać firmy, że będą one mogły przechowywać swoje cenne i krytyczne dla siebie dane na platformach dostawców obdarzając ich pełnym zaufaniem. Dostawcy ...

-

![Wirtualne kasy mogą utknąć w Komisji Europejskiej [© Photographee.eu - Fotolia.com] Wirtualne kasy mogą utknąć w Komisji Europejskiej]()

Wirtualne kasy mogą utknąć w Komisji Europejskiej

... konsultacji publicznych można bowiem rozpoznać bardzo wyraźne głosy krytyczne do proponowanych rozwiązań. Wśród najważniejszych zarzutów stawianych nowemu rozwiązaniu stoją m. in. brak obowiązku homologacji aplikacji przez PGUM oraz brak realnej kontroli nad spełnianiem przez aplikacje wymagań postawionych przez ustawę o VAT oraz rozporządzenia ...

-

![Zagrożenia internetowe I kw. 2011 Zagrożenia internetowe I kw. 2011]()

Zagrożenia internetowe I kw. 2011

... prowadzi do pojawienia się mobilnych botnetów; Systemy kontroli aplikacji można obejść: aplikacje można zainstalować na urządzeniach z Androidem nie tylko poprzez Android ... przemysłowych, elektrowniach, systemach sygnalizacji świetlnej oraz innych obiektach mających krytyczne znaczenie dla naszego życia. Możliwość manipulowania takimi obiektami ...

-

![Serwer wirtualny poza firmą: co z bezpieczeństwem? Serwer wirtualny poza firmą: co z bezpieczeństwem?]()

Serwer wirtualny poza firmą: co z bezpieczeństwem?

... firm). Krytyczne ... aplikacje poczty e-mail i służące do komunikacji (np. Microsoft Exchange) - 68% wykorzystuje infrastrukturę wirtualną; aplikacje baz danych (np. Microsoft SQL Server i Oracle) – 65% wykorzystuje infrastrukturę wirtualną; platformy zarządzania relacjami z klientami (CRM) - 65% wykorzystuje infrastrukturę wirtualną; aplikacje ...

-

![Nowe technologie. 6 trendów na 2020 rok [© Jakub Jirsák - Fotolia.com] Nowe technologie. 6 trendów na 2020 rok]()

Nowe technologie. 6 trendów na 2020 rok

... aplikacja będzie mieć wysoki priorytet. Do tej pory standardowo dzielono oprogramowanie na dwie grupy: aplikacje o znaczeniu krytycznym i pozostałe programy. Coraz trudniej jednak będzie wprowadzić takie rozgraniczenie, ponieważ ... USD na godzinę. Musimy zdać sobie sprawę, że dla przedsiębiorstwa każda aplikacja ma krytyczne znaczenie. Dave Russell ...

-

![Inwestowanie w kryptowaluty - jak chronić się przed oszustwami? [© pixabay.com] Inwestowanie w kryptowaluty - jak chronić się przed oszustwami?]()

Inwestowanie w kryptowaluty - jak chronić się przed oszustwami?

... z ESET. Złośliwe aplikacje kryptowalutowe Cyberprzestępcy nierzadko umieszczają w sklepach z aplikacjami własne fałszywe aplikacje, podszywające się pod legalne aplikacje ... renomowanego dostawcy. Najlepszą bronią do walki z oszustwami jest zdrowy rozsądek i krytyczne spojrzenie. Niestety żyjemy w czasach, w których nie wszystko, co czytamy w ...

-

![Fortinet: cyberprzestępcy budują "armię rzeczy" Fortinet: cyberprzestępcy budują "armię rzeczy"]()

Fortinet: cyberprzestępcy budują "armię rzeczy"

... związanych z bezpieczeństwem. Dzieje się tak, ponieważ dane przechowywane przez aplikacje działające w chmurze są mniej widoczne, a wgląd w to, kto i jak ich używa ... aplikacji. Około 9 na 10 firm wykryło eksploity stanowiące poważne lub krytyczne zagrożenie. W ujęciu ogólnym Afryka, Bliski Wschód i Ameryka Łacińska cechowały się większą liczbą ...

-

![5 wskazówek jak zachować prywatność w sieci [© pixabay.com] 5 wskazówek jak zachować prywatność w sieci]()

5 wskazówek jak zachować prywatność w sieci

... nie tylko chroni prywatną komunikację, taką jak wiadomości lub e-maile, ale także krytyczne dane, takie jak dane logowania (nazwy użytkownika i hasła), informacje bankowe i dane ... typów usług MFA - takich jak dane biometryczne, fizyczny klucz bezpieczeństwa lub aplikacje uwierzytelniające. 5. Użyj menedżera haseł Chyba nikt nie lubi zapamiętywać kilku ...

-

![Ewolucja złośliwego oprogramowania I-VI 2007 Ewolucja złośliwego oprogramowania I-VI 2007]()

Ewolucja złośliwego oprogramowania I-VI 2007

... nawet niewielki wzrost w zależności od tego, czy zostaną wykryte nowe luki krytyczne w zabezpieczeniach systemów operacyjnych z rodziny Windows, w szczególności w Vista. Jeżeli chodzi o Inne rodzaje ... w stosunku do drugiej połowy 2006 roku o 55 proc. Jeżeli chodzi o aplikacje, które potrafią działać w więcej niż jednym systemie operacyjnym, najwięcej ...

-

![Złośliwe programy: bootkit na celowniku Złośliwe programy: bootkit na celowniku]()

Złośliwe programy: bootkit na celowniku

... danych tworzonych jest w celu administracji witryny internetowej. Jest to krytyczne dla szkodliwych użytkowników, ponieważ to właśnie na tych stronach ... , jeśli użytkownik regularnie łata swój system operacyjny i aplikacje. Skaner luk w zabezpieczeniach potrafi wykryć "dziurawe" aplikacje. Kaspersky Lab założył jednak, że użytkownik ma zainstalowaną ...

-

![Szkodliwy program Flame - analiza Szkodliwy program Flame - analiza]()

Szkodliwy program Flame - analiza

... co więcej, zdejmuje zrzuty ekranu kiedy uruchomione są “interesujące” aplikacje, np. komunikatory internetowe. Zrzuty ekranu zapisywane są w formacie skompresowanym i ... wykorzystane do wdrożenia poszczególnych składników, które mogą atakować urządzenia SCADA, ICS, krytyczne punkty infrastruktury itd. W jakie branże lub organizacje celuje Flame? Czy ...

-

![Globalni konsumenci a kanały sprzedaży [© Thomas Vogt - Fotolia.com] Globalni konsumenci a kanały sprzedaży]()

Globalni konsumenci a kanały sprzedaży

... Podobne wyniki ma komunikacja elektroniczna (e-mail). Jednak kanały social media, aplikacje mobilne, kioski in-store są coraz bardziej popularne. Duże różnice pomiędzy dojrzałymi rynkami ... , czy atrakcyjnym lokalizacjom sklepów, firmy uświadamiają sobie, że krytyczne znaczenie ma zwiększenie inwestycji w zwinne technologie wielokanałowe, takie jak ...

-

![Zagrożenia internetowe I-VI 2012 Zagrożenia internetowe I-VI 2012]()

Zagrożenia internetowe I-VI 2012

... . Umożliwia to automatyczne pobieranie aktualizacji, które są często krytyczne dla bezpieczeństwa całego systemu operacyjnego. Specyficzne funkcje szkodliwych ... przeznaczone do wyłudzania pieniędzy. Grupa ta obejmuje fałszywe programy antywirusowe i aplikacje wymuszające okup. Istnieją także trojany wielofunkcyjne, które pełnią dwie lub więcej ...

-

![Niedoceniana elastyczność cloud computing [© dolphfyn - Fotolia.com] Niedoceniana elastyczność cloud computing]()

Niedoceniana elastyczność cloud computing

... również, że przewaga nad konkurencją zapewniana przez elastyczność ma krytyczne znaczenie dla przedsiębiorstw. Zdolność konkurentów do szybszego wprowadzania ... projektowanie aplikacji - w ciągu zaledwie dwóch tygodni - co pozwala szybko uruchamiać nowe aplikacje, zarówno wewnętrzne, jak i przeznaczone dla klientów. Dzięki temu firmy mogą ...

-

![Strategią DLP w cyberprzestępcę Strategią DLP w cyberprzestępcę]()

Strategią DLP w cyberprzestępcę

... w coraz mniejszym stopniu kontrolowane przez działy IT. Jednocześnie dane krytyczne są przechowywane na różnych zewnętrznych platformach. Zjawisko to znane ... urządzenia mobilne; usługi chmurowe; kontrola zawartości poczty elektronicznej i stron internetowych; aplikacje zarządzania i kontrola treści; bezpieczne przechowywanie. Jako że sieci, ...

-

![Fortinet: najbardziej dotkliwe cyberataki I kw. 2017 r. Fortinet: najbardziej dotkliwe cyberataki I kw. 2017 r.]()

Fortinet: najbardziej dotkliwe cyberataki I kw. 2017 r.

... w obszarze eksploitów. 80% firm i instytucji wykryło eksploity stanowiące poważne lub krytyczne zagrożenie dla ich systemów. Większość tych ataków była ukierunkowana na luki w ... te, w których ruch HTTPS jest powszechniejszy — zagrożenia mogą więc czyhać w komunikacji szyfrowanej. Aplikacje. Firmy używają średnio 62 aplikacji w chmurze, co stanowi ok. ...

-

![Jak powstrzymać formjacking? [© frank peters - Fotolia.com] Jak powstrzymać formjacking?]()

Jak powstrzymać formjacking?

... F5 Poland. Dzieje się tak, ponieważ krytyczne komponenty kodów aplikacji sieciowych (np. koszyki zakupów czy systemy płatności online) są coraz częściej outsourcowane do strony trzeciej. Deweloperzy sieciowi korzystają z bibliotek kodów, a bywa że linkują swoje aplikacje bezpośrednio do skryptów obsługiwanych przez firmy zewnętrzne ...

-

![Koronawirus. 13 pytań do biznesu o IT w czasach epidemii [© lina0486 - Fotolia.com] Koronawirus. 13 pytań do biznesu o IT w czasach epidemii]()

Koronawirus. 13 pytań do biznesu o IT w czasach epidemii

... znajomość swoich zasobów. Dokładna i terminowa/powtarzalna inwentaryzacja powinna obejmować wszystkie krytyczne aplikacje oraz znajomość środowiska działania (czas pracy), dostępów (pojemność) i sposobu udostępniania (pomiary zasobów dostępu zdalnego). W przypadku gdy kluczowe dla biznesu aplikacje nie są dostępne zdalnie lub wymagają szczególnych ...

Tematy: koronawirus, bezpieczeństwo IT -

![Praca zdalna przyspiesza transformację cyfrową w obszarze cyberbezpieczeństwa [© goodluz - Fotolia.com.jpg] Praca zdalna przyspiesza transformację cyfrową w obszarze cyberbezpieczeństwa]()

Praca zdalna przyspiesza transformację cyfrową w obszarze cyberbezpieczeństwa

... o 12 proc. w ciągu 5 lat. Aplikacje w chmurze wyprą działające w ramach firmowej infrastruktury IT – W 2021 roku aplikacje w chmurze będą częściej wykorzystywane niż ... szybciej aktualizowane niż te z Androidem – Pierwszego czerwca zaprezentowano aktualizacje łatające krytyczne podatności zarówno w systemie Apple iOS, jak i Android. Prawdopodobieństwo ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Firmy nieprawidłowo testują aplikacje mobilne [© michaeljung - Fotolia.com] Firmy nieprawidłowo testują aplikacje mobilne](https://s3.egospodarka.pl/grafika2/badania-firm/Firmy-nieprawidlowo-testuja-aplikacje-mobilne-104352-150x100crop.jpg)

![Aplikacje mobilne, czyli wysoka jakość albo śmierć [© pixabay.com] Aplikacje mobilne, czyli wysoka jakość albo śmierć](https://s3.egospodarka.pl/grafika2/zachowania-konsumentow/Aplikacje-mobilne-czyli-wysoka-jakosc-albo-smierc-257183-150x100crop.jpg)

![Nowy trojan na Androida atakuje firmware i popularne aplikacje [© faithie - Fotolia.com] Nowy trojan na Androida atakuje firmware i popularne aplikacje](https://s3.egospodarka.pl/grafika2/trojany/Nowy-trojan-na-Androida-atakuje-firmware-i-popularne-aplikacje-173162-150x100crop.jpg)

![Polskie firmy stawiają na aplikacje mobilne [© Scanrail - Fotolia.com] Polskie firmy stawiają na aplikacje mobilne](https://s3.egospodarka.pl/grafika/polskie-firmy/Polskie-firmy-stawiaja-na-aplikacje-mobilne-apURW9.jpg)

![Bezpieczeństwo aplikacji to zapewnienie jej jakości [© Scanrail - Fotolia.com] Bezpieczeństwo aplikacji to zapewnienie jej jakości](https://s3.egospodarka.pl/grafika/przetwarzanie-danych/Bezpieczenstwo-aplikacji-to-zapewnienie-jej-jakosci-apURW9.jpg)

![Cyberbezpieczeństwo 2021. Co nam zagrażało? [© pixabay.com] Cyberbezpieczeństwo 2021. Co nam zagrażało?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-2021-Co-nam-zagrazalo-242584-150x100crop.jpg)

![Cyberbezpieczeństwo 2023 - co nas czeka? [© pixabay.com] Cyberbezpieczeństwo 2023 - co nas czeka?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-2023-co-nas-czeka-250237-150x100crop.jpg)

![Globalne inwestycje w chmurę podwoją się w ciągu trzech lat [© phonlamaiphoto - Fotolia.com] Globalne inwestycje w chmurę podwoją się w ciągu trzech lat](https://s3.egospodarka.pl/grafika2/chmura/Globalne-inwestycje-w-chmure-podwoja-sie-w-ciagu-trzech-lat-211739-150x100crop.jpg)

![Nie istnieje cyberbezpieczeństwo bez sztucznej inteligencji? [© pixabay] Nie istnieje cyberbezpieczeństwo bez sztucznej inteligencji?](https://s3.egospodarka.pl/grafika2/sztuczna-inteligencja/Nie-istnieje-cyberbezpieczenstwo-bez-sztucznej-inteligencji-221342-150x100crop.png)

![WCAG: uczelnie wyższe w Polsce nie dbają o dostępność stron www? [© Freepik] WCAG: uczelnie wyższe w Polsce nie dbają o dostępność stron www?](https://s3.egospodarka.pl/grafika2/niepelnosprawni/WCAG-uczelnie-wyzsze-w-Polsce-nie-dbaja-o-dostepnosc-stron-www-265108-150x100crop.jpg)

![Samochody zdalnie sterowane nie oprą się atakom [© vchalup - Fotolia.com] Samochody zdalnie sterowane nie oprą się atakom](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Samochody-zdalnie-sterowane-nie-opra-sie-atakom-188793-150x100crop.jpg)

![Cloud computing a odzyskiwanie danych [© Scanrail - Fotolia.com] Cloud computing a odzyskiwanie danych](https://s3.egospodarka.pl/grafika/Cloud-Computing/Cloud-computing-a-odzyskiwanie-danych-apURW9.jpg)

![Progress Flowmon ADS 12.2 jest już dostępny [© pixabay.com] Progress Flowmon ADS 12.2 jest już dostępny](https://s3.egospodarka.pl/grafika2/Progress-Flowmon-ADS/Progress-Flowmon-ADS-12-2-jest-juz-dostepny-255835-150x100crop.jpg)

![Linux w polskich przedsiębiorstwach [© Scanrail - Fotolia.com] Linux w polskich przedsiębiorstwach](https://s3.egospodarka.pl/grafika/Linux/Linux-w-polskich-przedsiebiorstwach-apURW9.jpg)

![Cloud computing: historia "energii obliczeniowej" dopiero na starcie [© ra2 studio - Fotolia.com] Cloud computing: historia "energii obliczeniowej" dopiero na starcie](https://s3.egospodarka.pl/grafika2/chmura-obliczeniowa/Cloud-computing-historia-energii-obliczeniowej-dopiero-na-starcie-140878-150x100crop.jpg)

![Wirtualne kasy mogą utknąć w Komisji Europejskiej [© Photographee.eu - Fotolia.com] Wirtualne kasy mogą utknąć w Komisji Europejskiej](https://s3.egospodarka.pl/grafika2/kasy-wirtualne/Wirtualne-kasy-moga-utknac-w-Komisji-Europejskiej-224151-150x100crop.jpg)

![Nowe technologie. 6 trendów na 2020 rok [© Jakub Jirsák - Fotolia.com] Nowe technologie. 6 trendów na 2020 rok](https://s3.egospodarka.pl/grafika2/nowe-technologie/Nowe-technologie-6-trendow-na-2020-rok-225168-150x100crop.jpg)

![Inwestowanie w kryptowaluty - jak chronić się przed oszustwami? [© pixabay.com] Inwestowanie w kryptowaluty - jak chronić się przed oszustwami?](https://s3.egospodarka.pl/grafika2/inwestowanie-w-kryptowaluty/Inwestowanie-w-kryptowaluty-jak-chronic-sie-przed-oszustwami-243198-150x100crop.jpg)

![5 wskazówek jak zachować prywatność w sieci [© pixabay.com] 5 wskazówek jak zachować prywatność w sieci](https://s3.egospodarka.pl/grafika2/prywatnosc-w-sieci/5-wskazowek-jak-zachowac-prywatnosc-w-sieci-246070-150x100crop.jpg)

![Globalni konsumenci a kanały sprzedaży [© Thomas Vogt - Fotolia.com] Globalni konsumenci a kanały sprzedaży](https://s3.egospodarka.pl/grafika2/zachowania-konsumentow/Globalni-konsumenci-a-kanaly-sprzedazy-99225-150x100crop.jpg)

![Niedoceniana elastyczność cloud computing [© dolphfyn - Fotolia.com] Niedoceniana elastyczność cloud computing](https://s3.egospodarka.pl/grafika2/cloud-computing/Niedoceniana-elastycznosc-cloud-computing-162258-150x100crop.jpg)

![Jak powstrzymać formjacking? [© frank peters - Fotolia.com] Jak powstrzymać formjacking?](https://s3.egospodarka.pl/grafika2/ataki-iniekcyjne/Jak-powstrzymac-formjacking-222481-150x100crop.jpg)

![Koronawirus. 13 pytań do biznesu o IT w czasach epidemii [© lina0486 - Fotolia.com] Koronawirus. 13 pytań do biznesu o IT w czasach epidemii](https://s3.egospodarka.pl/grafika2/koronawirus/Koronawirus-13-pytan-do-biznesu-o-IT-w-czasach-epidemii-227671-150x100crop.jpg)

![Praca zdalna przyspiesza transformację cyfrową w obszarze cyberbezpieczeństwa [© goodluz - Fotolia.com.jpg] Praca zdalna przyspiesza transformację cyfrową w obszarze cyberbezpieczeństwa](https://s3.egospodarka.pl/grafika2/transformacja-cyfrowa/Praca-zdalna-przyspiesza-transformacje-cyfrowa-w-obszarze-cyberbezpieczenstwa-234246-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

![Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com] Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com]](https://s3.egospodarka.pl/grafika2/umowa-o-zachowaniu-poufnosci/Umowa-o-zachowaniu-poufnosci-NDA-a-wspolpraca-z-freelancerem-259977-50x33crop.jpg) Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

![Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym [© Freepik] Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym](https://s3.egospodarka.pl/grafika2/nakaz-zaplaty/Sprzeciw-od-nakazu-zaplaty-w-elektronicznym-postepowaniu-upominawczym-265987-150x100crop.jpg)

![Zdolność kredytowa w IV 2025 dalej w górę [© Freepik] Zdolność kredytowa w IV 2025 dalej w górę](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Zdolnosc-kredytowa-w-IV-2025-dalej-w-gore-266053-150x100crop.jpg)

![Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania [© Markus Winkler z Pixabay] Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-pozywa-Polaka-za-awaryjne-ladowanie-Zada-3-tys-euro-odszkodowania-266036-150x100crop.jpg)