-

![Ewolucja złośliwego oprogramowania 2007 Ewolucja złośliwego oprogramowania 2007]()

Ewolucja złośliwego oprogramowania 2007

... niechcianych programów ze względu na system operacyjny czy platformy. Zamiast ... system operacyjny MacOS X, który w 2007 roku atakowany był 35 razy, a 33 z tych ataków miało miejsce w drugiej połowie roku. W półrocznym raporcie Kaspersky Lab zwrócił uwagę na dziwną nieobecność nowych szkodliwych programów atakujących tę platformę, mimo że ataki na ...

-

![Niebezpieczeństwa w Internecie Niebezpieczeństwa w Internecie]()

Niebezpieczeństwa w Internecie

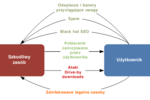

... a następnie umieszczenia na stronie szkodliwych programów, które mają być pobierane na maszyny ofiar. Crimepack Exploit System: przykład ... System doczekał się już trzeciej wersji. Tym razem pakiet zawierał 14 exploitów wykorzystujących luki w produktach firm Microsoft, Adobe, Mozila i Opera. Pieniądze Kto zarabia na tych atakach i w jaki sposób? Ataki ...

-

![7 najpopularniejszych taktyk cyberprzestępców [© weerasak - Fotolia.com] 7 najpopularniejszych taktyk cyberprzestępców]()

7 najpopularniejszych taktyk cyberprzestępców

... używają zazwyczaj tej metody, aby nakłonić ludzi do kliknięcia w link, który może zainfekować system złośliwym oprogramowaniem lub przenieść ich na fałszywą stronę przeznaczoną do kradzieży danych osobowych. W pierwszym kwartale 2017 r. ataki phishingowe i malware pojawiały się co 4.2 sekundy. Przechwytywanie haseł użytkowników to kolejny rosnący ...

-

![Linux zaatakowany przez malware FreakOut Linux zaatakowany przez malware FreakOut]()

Linux zaatakowany przez malware FreakOut

... ataki DDoS, dzięki połączeniu komputerów w potężny botnet IRC (czyli zbiór maszyn zainfekowanych złośliwym oprogramowaniem, które można zdalnie kontrolować). Zastosowany w ataku malware FreakOut wykorzystuje stosunkowo niedawno odkryte luki w zabezpieczeniach programów takich jak: TerraMaster TOS (TerraMaster Operating System ...

-

![Formularze Google’a mogą być narzędziem do ataków phishingowych [© Andrey Burmakin - Fotolia.com.jpg] Formularze Google’a mogą być narzędziem do ataków phishingowych]()

Formularze Google’a mogą być narzędziem do ataków phishingowych

Ataki BEC 3.0 (naruszenie poczty biznesowej) polegają na wykorzystaniu legalnych witryn i usług do celów phishingowych. W e-mailu trafiającym do ofiary nie znajdzie się złośliwe oprogramowanie czy niebezpieczny link, a zatem system zabezpieczający nie będzie mógł ich wykryć. Do tworzenia tego typu ataków cyberprzestępcom z pomocą przychodzą usługi ...

-

![Bezpłatna kontrola zabezpieczeń [© Nmedia - Fotolia.com] Bezpłatna kontrola zabezpieczeń]()

Bezpłatna kontrola zabezpieczeń

... oraz firmą Veracomp uruchomiły bezpłatny program kontroli poziomu zabezpieczeń systemu IT na ataki z zewnątrz. Najlepszym tego przykładem jest opublikowany przez Internet Security Systems (ISS) w ... .pl), uruchomiły bezpłatny program kontroli poziomu zabezpieczeń systemu IT na ataki z zewnątrz. Najważniejszym celem tego programu jest zwiększenie ...

Tematy: bezpieczeństwo -

![Kolejna dziura w Windows XP [© Nmedia - Fotolia.com] Kolejna dziura w Windows XP]()

Kolejna dziura w Windows XP

... system z wyjątkową ilością dziur, luk i bramek stających otworem przed hakerami. Bieżące aktualizacje, nakładki, łaty, a także wbudowany firewall w dużej mierze chronią komputer podłączony do sieci, ale jak widać ciągle jesteśmy narażeni na ataki ... (Domain Name System), poprzez zmianę adresu IP komputera w takiej sieci i wpłynąć na załamanie systemu ...

-

![Fałszywy Microsoft Update Fałszywy Microsoft Update]()

Fałszywy Microsoft Update

... surfowania w Firefoxie, a prawdziwa witryna Microsoft Update wymaga użycia przeglądarki Internet Explorer. Zdaniem specjalistów z Sophos, ataki fake av stają się coraz bardziej wyrafinowane i wyglądają na tyle profesjonalnie, że są w stanie przekonać więcej nieświadomych zagrożeń użytkowników. Wykorzystanie wysokiej jakości grafik i zaawansowanych ...

-

![Sophos UTM chroni przed atakiem sieci botnet [© Andrea Danti - Fotolia.com] Sophos UTM chroni przed atakiem sieci botnet]()

Sophos UTM chroni przed atakiem sieci botnet

... system szyfrowania email oraz zwiększono poziom bezpieczeństwa WiFi i VPN. Sophos Unified Threat Management zapewnia ochronę przed zagrożeniami typu ATP (Advanced Persistent Threat) dla małych i średnich firm. Sophos UTM identyfikuje ataki ... polityki pozwala użytkownikowi na sprawniejszą kontrolę i przejrzyste filtrowanie stron www. Mobilna kontrola ...

-

![Hakerzy uderzają w WordPress Hakerzy uderzają w WordPress]()

Hakerzy uderzają w WordPress

... upodobali sobie szyfrowanie. To niezbyt dobra wiadomość zważywszy chociażby to, że tego rodzaju ataki są szczególnie trudne do zidentyfikowania spośród nieszkodliwych żądań. W ostatnim czasie analitycy Kaspersky Lab natknęli się na kolejny incydent potwierdzający wspomniany trend - cyberprzestępcy za pomocą kanału szyfrowanego zaatakowali WordPress ...

-

![Windows czy macOS: który bezpieczniejszy? Windows czy macOS: który bezpieczniejszy?]()

Windows czy macOS: który bezpieczniejszy?

... , które atakuje ten system operacyjny. - tłumaczy Mariusz Politowicz. Co istotne, również Apple przyznaje, że bezpieczeństwo na macOS jest znacznie większym problemem aniżeli mogłoby się wydawać. Craig Federighi, starszy wiceprezes Apple ds. inżynierii oprogramowania, przyznała, że macOS jest o wiele bardziej podatny na ataki niż iPhone ...

-

![PandaLabs: bezpieczeństwo IT w 2011r. [© stoupa - Fotolia.com] PandaLabs: bezpieczeństwo IT w 2011r.]()

PandaLabs: bezpieczeństwo IT w 2011r.

... Kolektywnej Inteligencji Panda Security zawiera łącznie ponad 60 milionów sklasyfikowanych zagrożeń. System ten automatycznie wykrywa, analizuje i klasyfikuje 99,4% otrzymywanych zagrożeń. Wydaje ... Odwieczne pytanie: kiedy złośliwe kody na komórki odniosą sukces? Wydaje się, że w 2011 roku będą nowe ataki, ale jeszcze nie na masową skalę. Większość ...

-

![Fortinet: bezpieczeństwo sieciowe w 2013 roku [© Amir Kaljikovic - Fotolia.com] Fortinet: bezpieczeństwo sieciowe w 2013 roku]()

Fortinet: bezpieczeństwo sieciowe w 2013 roku

... Gauss. Analitycy z laboratoriów FortiGuard firmy Fortinet przewidują, że w 2013 ataki APT będą skierowane na osoby publiczne takie, jak prezesi największych firm, politycy, ... niezmiennego hasła. Następnie system żąda podania drugiego elementu, czyli unikalnego kodu wykreowanego na potrzeby logowania, który przesyłany jest na urządzenie mobilne lub ...

-

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013]()

Zagrożenia internetowe I kw. 2013

... wcześniej kont. Jak tylko zainfekowany system ustanowił połączenie z serwerem kontroli ... Ataki na sieci korporacyjne Niestety, pierwszy kwartał roku obfitował w incydenty obejmujące ataki hakerskie na infrastrukturę korporacyjną oraz wycieki haseł. Wśród ich ofiar znalazła się między innymi firma Apple, portal Facebook, Twitter oraz Evernote. Na ...

-

![10 ulubionych narzędzi cyberprzestępcy [© Creativa Images - Fotolia.com] 10 ulubionych narzędzi cyberprzestępcy]()

10 ulubionych narzędzi cyberprzestępcy

... (podane poniżej) także mogą przynieść atakującym korzyści, ale ze względu na to, że są nieco bardziej skomplikowane lub czasochłonne (np. napisanie exploitu wymaga dobrych umiejętności kodowania) znalazły się na dalszych pozycjach w zestawieniu: 4)Ataki ze strony klienta końcowego (np. dot. przeglądarek internetowych) 5)Exploity przeciwko ...

-

![Mniej firm wykrywa oprogramowanie ransomware we własnym środowisku IT [© Andrey Popov - Fotolia.com] Mniej firm wykrywa oprogramowanie ransomware we własnym środowisku IT]()

Mniej firm wykrywa oprogramowanie ransomware we własnym środowisku IT

... exploitów wykorzystywanych do tworzenia rankingu Exploit Prediction Scoring System (EPSS). Projekt ten ma na celu zebranie danych z niezliczonych źródeł do ... których zespoły ds. bezpieczeństwa muszą być świadome, oraz to, jak ataki zostały zwielokrotnione i zdywersyfikowane w stosunkowo krótkim czasie. Raport pokazuje również spadek o ponad 75% ...

-

![Tsunami uderza w Mac OS X [© stoupa - Fotolia.com] Tsunami uderza w Mac OS X]()

Tsunami uderza w Mac OS X

... które za pośrednictwem usługi sieciowej IRC może realizować ataki DDoS. Kod zagrożenia bazuje na złośliwym programie Tsunami, który pojawił się w sieci po raz pierwszy ... mogą łączyć się z przechwyconymi maszynami i wykonywać za ich pośrednictwem ataki DDoS. Takie ataki polegają na wysyłaniu przez zainfekowane zagrożeniem komputery, tzw. boty, setek ...

-

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012]()

Szkodliwe programy mobilne 2012

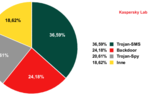

... użytkownicy rzeczywiście skupili swoje wysiłki na rozwijaniu i rozprzestrzenianiu szkodliwych programów, których celem jest system operacyjny Android. Kaspersky Lab ... kontroli i zarządzania operacjami tego zagrożenia. Przed 2012 rokiem ataki przeprowadzane w celu kradzieży kodów mTAN były wykrywane w zaledwie kilku europejskich krajach: Hiszpanii ...

-

![Bezpieczeństwo firm w sieci I poł. 2014 [© psdesign1 - Fotolia.com] Bezpieczeństwo firm w sieci I poł. 2014]()

Bezpieczeństwo firm w sieci I poł. 2014

... system został zainfekowany) wzrósł w maju 2014 roku do poziomu 93% (w porównaniu z 91% w listopadzie 2013, o czym informował Cisco 2014 Annual Security Report). - Niezwykły wzrost zagrożeń dotyczących branż specjalistycznych. W pierwszej połowie 2014 roku wśród trzech najbardziej zagrożonych przez ataki ...

-

![Luka "Darwin Nuke" w systemach OS X i iOS Luka "Darwin Nuke" w systemach OS X i iOS]()

Luka "Darwin Nuke" w systemach OS X i iOS

... je podatnymi na zdalnie aktywowane ataki DoS. Dlatego ważne jest, aby pomyśleć o aktualizacji oprogramamowania do najnowszych wersji. W wyniku analizy omawianej luki eksperci z Kaspersky Lab ustalili, że wśród sprzętu podatnego na to zagrożenie znajdują się komputery i urządzenia mobilne Apple’a wyposażone w 64-bitowe procesory i system OS X 10 ...

-

![Nadchodzą nowe trendy w cyberbezpieczeństwie [© iaremenko - Fotolia.com] Nadchodzą nowe trendy w cyberbezpieczeństwie]()

Nadchodzą nowe trendy w cyberbezpieczeństwie

... na całym świecie, niektóre agencje rządowe podają do wiadomości publicznej swoje plany ofensywnego włamania, z. Krajowa służba zdrowia w Wielkiej Brytanii zaczęła zatrudniać „hakerów białych kapeluszy”, aby zabezpieczyć się przed atakiem ransomware, takimi, jak WannaCry, który zaburzył krajowy system ...

-

![Ewolucja cyberataków i cyberbezpieczeństwa. Jak atakujący i obrońcy uczą się od siebie nawzajem? [© Artur Marciniec - Fotolia.com] Ewolucja cyberataków i cyberbezpieczeństwa. Jak atakujący i obrońcy uczą się od siebie nawzajem?]()

Ewolucja cyberataków i cyberbezpieczeństwa. Jak atakujący i obrońcy uczą się od siebie nawzajem?

... . Ataki uderzały w komputery przenośne i stacjonarne, a atakujący poszukiwali luk w dostępie do sieci. Działania z zakresu cyberbezpieczeństwa skupiały się na skanowaniu i wykrywaniu znanego złośliwego oprogramowania na podstawie jego sygnatur oraz blokowaniu spamu, wirusów i podstawowych ataków internetowych. Statyczny system wykrywania ...

Tematy: cyberataki, cyberbezpieczeństwo, ataki hakerów, cyberzagrożenia, phishing, ransomware, spyware, botnet, DDoS -

![Zagrożenia płynące z Internetu 2008 [© Scanrail - Fotolia.com] Zagrożenia płynące z Internetu 2008]()

Zagrożenia płynące z Internetu 2008

... stają się coraz sprytniejsi i coraz lepiej maskują ataki na nasze komputery”. Poniżej omówiono przewidywania specjalistów CA dotyczące bezpieczeństwa w ... czym rośnie udział w rynku systemu Vista. Chociaż został on zaprojektowany jako najbezpieczniejszy system operacyjny firmy Microsoft, zdaniem NIST (National Institute of Standards and Technology) ...

-

![Trend Micro: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] Trend Micro: zagrożenia internetowe 2010]()

Trend Micro: zagrożenia internetowe 2010

... wniosek jest następujący: „ataki przeprowadzane za ... Na przykład rosnąca popularność Androida, a także jego otwarty kod źródłowy oraz podatne na atak aplikacje już teraz przełożyły się na rosnącą liczbę ataków wymierzonych w ten system operacyjny. Bazująca na chmurze ochrona od Trend Micro Trend Micro™ Smart Protection Network™ to infrastruktura, na ...

-

![Jak wykryć cyberatak? 8 wskazówek dla firm [© frank peters - Fotolia.com] Jak wykryć cyberatak? 8 wskazówek dla firm]()

Jak wykryć cyberatak? 8 wskazówek dla firm

... na wielu maszynach w tej samej sieci w ciągu 24 godzin, np. powtarzające się niepowodzenie uwierzytelnienia. Jeśli po wyczyszczeniu system zostaje ponownie zainfekowany w ciągu kilku minut, wskazuje to na ...

-

![Trend Micro: zagrożenia internetowe I kw. 2015 [© igor - Fotolia.com] Trend Micro: zagrożenia internetowe I kw. 2015]()

Trend Micro: zagrożenia internetowe I kw. 2015

... na liście zagrożeń wymierzonych w platformy mobilne – eksperci Trend Micro zidentyfikowali już ponad 5 milionów zagrożeń atakujących system Android, zbliżających się do liczby 8 milionów prognozowanych na ... na starsze zagrożenia i nie istnieje system operacyjny lub sektor usług, którego to nie dotyczy”. Główne punkty raportu: Poważne ataki w branży ...

-

![ESET Vulnerability Assessment ESET Vulnerability Assessment]()

ESET Vulnerability Assessment

... dostępna w języku polskim i działa w oparciu o chmurę, dzięki czemu nie wymaga instalacji dodatkowego oprogramowania. Pozwala na testowanie szczelności zabezpieczeń sieci firmowych pod kątem podatności na zagrożenia i ataki. Aby skorzystać z usługi ESET Vulnerability Assessment należy zalogować się do niej za pośrednictwem przeglądarki internetowej ...

-

![Szkodliwe programy mobilne 2011 Szkodliwe programy mobilne 2011]()

Szkodliwe programy mobilne 2011

... nowych zagrożeń dla tej platformy. Według różnych szacunków, system operacyjny Android działa na 40-50% wszystkich smartfonów. W ciągu ostatnich sześciu miesięcy 2011 ... tekstowych na płatne numery stanowi obecnie „funkcję dodatkową”, dołączaną do innych chińskich zagrożeń. Kaspersky Lab odnotował również pierwsze ataki na użytkowników w Europie i ...

-

![Zagrożenia internetowe: cyberprzestępcy lubią Twoją firmę [© apops - Fotolia.com] Zagrożenia internetowe: cyberprzestępcy lubią Twoją firmę]()

Zagrożenia internetowe: cyberprzestępcy lubią Twoją firmę

... , lecz również małe podmioty, które często nie przykładają wystarczającej wagi do właściwego zabezpieczenia swojego systemu. Przypadkowe infekcje i ataki ukierunkowane Firmy są narażone zarówno na ataki ukierunkowane, jak i przypadkowe infekcje zagrożeniami komputerowymi. Te drugie nie rozróżniają komputerów domowych i firmowych – po prostu szukają ...

-

![Zmowa aplikacji mobilnych: raport McAfee Labs VI 2016 [© georgejmclittle - Fotolia.com] Zmowa aplikacji mobilnych: raport McAfee Labs VI 2016]()

Zmowa aplikacji mobilnych: raport McAfee Labs VI 2016

... powiązują dwie lub większą liczbę aplikacji, aby móc następnie koordynować ataki zmierzające do kradzieży danych użytkownika, inspekcji plików, przesyłania fałszywych ... aktualizując system operacyjny i oprogramowanie aplikacji. Więcej informacji o tym, jak konsumenci mogą chronić się przed zagrożeniami opisanymi w raporcie, można znaleźć na stronie ...

-

![Od bezrobocia po cyberataki, czyli o ryzyku działalności gospodarczej [© Daniel Krasoń - Fotolia.com] Od bezrobocia po cyberataki, czyli o ryzyku działalności gospodarczej]()

Od bezrobocia po cyberataki, czyli o ryzyku działalności gospodarczej

... zmartwieniem kadry zarządzającej w gospodarkach rozwiniętych są ataki cybernetyczne na szeroką skalę, głównym powodem do obaw na rynkach wschodzących jest załamanie krajowych systemów ... m.in. konflikty międzynarodowe, czy cyber ataki. W obliczu aktualnych zmian rynkowych warto wskazać również na trudności występujące na rynku pracy – przede wszystkim ...

-

![Rok 2022 pod znakiem ransomware i cryptojacking [© zimmytws - Fotolia.com] Rok 2022 pod znakiem ransomware i cryptojacking]()

Rok 2022 pod znakiem ransomware i cryptojacking

... . Należy zakładać, że metody działania cyberprzestępców w kolejnych latach będą coraz bardziej adaptowane tak, aby dostarczać kod ransomware’u i cryptojackingu na urządzenia ofiar. Jednocześnie ataki stają się bardziej rozproszone i dostępne dla mniej doświadczonych hakerów. Twórcy złośliwego oprogramowania coraz częściej za opłatą udostępniają je ...

-

![Hakerzy bombardują polski sektor użyteczności publicznej Hakerzy bombardują polski sektor użyteczności publicznej]()

Hakerzy bombardują polski sektor użyteczności publicznej

... początku wojny na Ukrainie mają zupełnie inny wymiar. Ataki w cyberprzestrzeni nie zaczęły się z chwilą rozpoczęcia rosyjskiej inwazji na Ukrainę. Te ataki trwały już ... i zespoły reagowania na incydenty naruszenia cyberbezpieczeństwa już od lat śledzą i wyciągają wnioski z przeprowadzonych przez Rosję cyberataków. Stworzony został system Centrów ...

-

![Cyberataki zero day groźniejsze niż myślisz. Jak się bronić? Cyberataki zero day groźniejsze niż myślisz. Jak się bronić?]()

Cyberataki zero day groźniejsze niż myślisz. Jak się bronić?

... na starszych i niewspieranych wersjach programów, czy systemów. Warto również wykonywać kopię ważnych plików i danych, aby zapobiec ich utracie i w razie wypadku przywrócić system ...

-

![3 filary cyberbezpieczeństwa firm [© DC Studio na Freepik] 3 filary cyberbezpieczeństwa firm]()

3 filary cyberbezpieczeństwa firm

... może uchronić firmę przed sukcesem hakerów. Kluczem jest dokładna analiza, na jakiego rodzaju ataki firma jest narażona i które rozwiązania ochronne są potrzebne. Nie zawsze ... systemu bezpieczeństwa firmy są szkolenia pracownicze. Żaden system bezpieczeństwa, nawet najlepszy i najbardziej rozbudowany, na nic się nie zda wobec błędu użytkownika. ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![7 najpopularniejszych taktyk cyberprzestępców [© weerasak - Fotolia.com] 7 najpopularniejszych taktyk cyberprzestępców](https://s3.egospodarka.pl/grafika2/DDoS/7-najpopularniejszych-taktyk-cyberprzestepcow-205856-150x100crop.jpg)

![Formularze Google’a mogą być narzędziem do ataków phishingowych [© Andrey Burmakin - Fotolia.com.jpg] Formularze Google’a mogą być narzędziem do ataków phishingowych](https://s3.egospodarka.pl/grafika2/formularze-Google/Formularze-Google-a-moga-byc-narzedziem-do-atakow-phishingowych-256764-150x100crop.jpg)

![Bezpłatna kontrola zabezpieczeń [© Nmedia - Fotolia.com] Bezpłatna kontrola zabezpieczeń](https://s3.egospodarka.pl/grafika/bezpieczenstwo/Bezplatna-kontrola-zabezpieczen-Qq30bx.jpg)

![Kolejna dziura w Windows XP [© Nmedia - Fotolia.com] Kolejna dziura w Windows XP](https://s3.egospodarka.pl/grafika/Windows-XP/Kolejna-dziura-w-Windows-XP-Qq30bx.jpg)

![Sophos UTM chroni przed atakiem sieci botnet [© Andrea Danti - Fotolia.com] Sophos UTM chroni przed atakiem sieci botnet](https://s3.egospodarka.pl/grafika2/Sophos-UTM/Sophos-UTM-chroni-przed-atakiem-sieci-botnet-133784-150x100crop.jpg)

![PandaLabs: bezpieczeństwo IT w 2011r. [© stoupa - Fotolia.com] PandaLabs: bezpieczeństwo IT w 2011r.](https://s3.egospodarka.pl/grafika/ochrona-danych/PandaLabs-bezpieczenstwo-IT-w-2011r-MBuPgy.jpg)

![Fortinet: bezpieczeństwo sieciowe w 2013 roku [© Amir Kaljikovic - Fotolia.com] Fortinet: bezpieczeństwo sieciowe w 2013 roku](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Fortinet-bezpieczenstwo-sieciowe-w-2013-roku-110382-150x100crop.jpg)

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![10 ulubionych narzędzi cyberprzestępcy [© Creativa Images - Fotolia.com] 10 ulubionych narzędzi cyberprzestępcy](https://s3.egospodarka.pl/grafika2/inzynieria-spoleczna/10-ulubionych-narzedzi-cyberprzestepcy-171524-150x100crop.jpg)

![Mniej firm wykrywa oprogramowanie ransomware we własnym środowisku IT [© Andrey Popov - Fotolia.com] Mniej firm wykrywa oprogramowanie ransomware we własnym środowisku IT](https://s3.egospodarka.pl/grafika2/cyberataki/Mniej-firm-wykrywa-oprogramowanie-ransomware-we-wlasnym-srodowisku-IT-254634-150x100crop.jpg)

![Tsunami uderza w Mac OS X [© stoupa - Fotolia.com] Tsunami uderza w Mac OS X](https://s3.egospodarka.pl/grafika/szkodliwe-programy/Tsunami-uderza-w-Mac-OS-X-MBuPgy.jpg)

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2012-114464-150x100crop.jpg)

![Bezpieczeństwo firm w sieci I poł. 2014 [© psdesign1 - Fotolia.com] Bezpieczeństwo firm w sieci I poł. 2014](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Bezpieczenstwo-firm-w-sieci-I-pol-2014-141529-150x100crop.jpg)

![Nadchodzą nowe trendy w cyberbezpieczeństwie [© iaremenko - Fotolia.com] Nadchodzą nowe trendy w cyberbezpieczeństwie](https://s3.egospodarka.pl/grafika2/zagrozenia-w-internecie/Nadchodza-nowe-trendy-w-cyberbezpieczenstwie-209988-150x100crop.jpg)

![Ewolucja cyberataków i cyberbezpieczeństwa. Jak atakujący i obrońcy uczą się od siebie nawzajem? [© Artur Marciniec - Fotolia.com] Ewolucja cyberataków i cyberbezpieczeństwa. Jak atakujący i obrońcy uczą się od siebie nawzajem?](https://s3.egospodarka.pl/grafika2/cyberataki/Ewolucja-cyberatakow-i-cyberbezpieczenstwa-Jak-atakujacy-i-obroncy-ucza-sie-od-siebie-nawzajem-253844-150x100crop.jpg)

![Zagrożenia płynące z Internetu 2008 [© Scanrail - Fotolia.com] Zagrożenia płynące z Internetu 2008](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Zagrozenia-plynace-z-Internetu-2008-apURW9.jpg)

![Trend Micro: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] Trend Micro: zagrożenia internetowe 2010](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Trend-Micro-zagrozenia-internetowe-2010-MBuPgy.jpg)

![Jak wykryć cyberatak? 8 wskazówek dla firm [© frank peters - Fotolia.com] Jak wykryć cyberatak? 8 wskazówek dla firm](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Jak-wykryc-cyberatak-8-wskazowek-dla-firm-146786-150x100crop.jpg)

![Trend Micro: zagrożenia internetowe I kw. 2015 [© igor - Fotolia.com] Trend Micro: zagrożenia internetowe I kw. 2015](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-I-kw-2015-157030-150x100crop.jpg)

![Zagrożenia internetowe: cyberprzestępcy lubią Twoją firmę [© apops - Fotolia.com] Zagrożenia internetowe: cyberprzestępcy lubią Twoją firmę](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Zagrozenia-internetowe-cyberprzestepcy-lubia-Twoja-firme-155226-150x100crop.jpg)

![Zmowa aplikacji mobilnych: raport McAfee Labs VI 2016 [© georgejmclittle - Fotolia.com] Zmowa aplikacji mobilnych: raport McAfee Labs VI 2016](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Zmowa-aplikacji-mobilnych-raport-McAfee-Labs-VI-2016-177524-150x100crop.jpg)

![Od bezrobocia po cyberataki, czyli o ryzyku działalności gospodarczej [© Daniel Krasoń - Fotolia.com] Od bezrobocia po cyberataki, czyli o ryzyku działalności gospodarczej](https://s3.egospodarka.pl/grafika2/ryzyko-dzialalnosci-gospodarczej/Od-bezrobocia-po-cyberataki-czyli-o-ryzyku-dzialalnosci-gospodarczej-212296-150x100crop.jpg)

![Rok 2022 pod znakiem ransomware i cryptojacking [© zimmytws - Fotolia.com] Rok 2022 pod znakiem ransomware i cryptojacking](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Rok-2022-pod-znakiem-ransomware-i-cryptojacking-242660-150x100crop.jpg)

![3 filary cyberbezpieczeństwa firm [© DC Studio na Freepik] 3 filary cyberbezpieczeństwa firm](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/3-filary-cyberbezpieczenstwa-firm-261309-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023 [© Nejron Photo - Fotolia.com] Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023](https://s3.egospodarka.pl/grafika2/koszty-podatkowe/Delegacje-krajowe-i-zagraniczne-nowe-stawki-diety-przy-podrozach-sluzbowych-od-29-11-2022-i-01-01-2023-249192-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)

![Jak zmieniły się ceny mieszkań w ciągu 5 lat? [© Dariusz Staniszewski z Pixabay] Jak zmieniły się ceny mieszkań w ciągu 5 lat?](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Jak-zmienily-sie-ceny-mieszkan-w-ciagu-5-lat-265830-150x100crop.jpg)