-

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012]()

Kaspersky Lab: szkodliwe programy II kw. 2012

... w stosunku do pierwszego kwartału. W ciągu minionych trzech miesięcy do naszych baz danych zostało dodanych ponad 14 900 nowych szkodliwych programów. Dynamiczny ... r. zmniejszyła się w porównaniu z pierwszym kwartałem tego roku. Do naszych antywirusowych baz danych zostały dodane wpisy pozwalające na wykrycie 50 nowych szkodliwych programów dla ...

-

![Gry online: socjotechnika jedną z metod kradzieży haseł Gry online: socjotechnika jedną z metod kradzieży haseł]()

Gry online: socjotechnika jedną z metod kradzieży haseł

... gry to zestaw usług systemowych, programów i baz danych obsługujących grę. Tak jak w przypadku każdego innego oprogramowania, kod serwera zawiera błędy programistów. Takie potencjalne luki w zabezpieczeniach mogą zostać wykorzystane przez cyberprzestępców w celu uzyskania dostępu do baz danych serwera oraz zebrania haseł graczy lub skrótów haseł ...

-

![PeerDirect dla korzystających z aplikacji rozproszonych [© Nmedia - Fotolia.com] PeerDirect dla korzystających z aplikacji rozproszonych]()

PeerDirect dla korzystających z aplikacji rozproszonych

... baz danych oznacza, że przedsiębiorstwo może wybrać do wdrożenia zdalnych aplikacji bazę danych o najlepszym wskaźniku cena/wydajność. Przykładowo, w centrum przetwarzania danych firma może nadal korzystać ze swojej bazy Oracle, w zdalnych biurach wdrożyć bazy danych z otwartym dostępem do kodu źródłowego, a na komputerach przenośnych używać baz ...

-

![Przepisy RODO rodzą setki cyfrowych wyzwań [© maxsim - Fotolia.com] Przepisy RODO rodzą setki cyfrowych wyzwań]()

Przepisy RODO rodzą setki cyfrowych wyzwań

... osobowymi. Kolejny element to hermetyczność danych w przedsiębiorstwie i zróżnicowanie dostępu różnych osób do posiadanych przez nas baz. Na przykład, inne uprawnienia będzie ... Martyna Waluśkiewicz. Jak szacują eksperci SAP, na dogłębną analizę stanu baz danych i ich zgodności z przepisami przedsiębiorstwa powinny zarezerwować od 3 do 6 miesięcy. ...

-

![Jakie korzyści daje system ERP w chmurze? [© rangizzz - Fotolia.com] Jakie korzyści daje system ERP w chmurze?]()

Jakie korzyści daje system ERP w chmurze?

... środowisk chmurowych po stronie dostawcy jest zbudowana z wykorzystaniem technologii, które umożliwiają uruchomienie aplikacji na wielu serwerach jednocześnie i z wykorzystaniem wielu baz danych. Ponadto jest to zupełnie niewidoczne dla użytkowników końcowych, którzy poprzez Internet mają dostęp do określonej usługi z dowolnego miejsca i urządzenia ...

-

![Rejestr Dłużników ERIF w I kw. 2012 Rejestr Dłużników ERIF w I kw. 2012]()

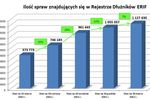

Rejestr Dłużników ERIF w I kw. 2012

... BIG na podstawie art. 18 Ustawy o udostępnianiu informacji gospodarczych i wymianie danych gospodarczych. Informacje pozytywne zamieszczone w Rejestrze pochodzą zarówno od Grupy ... że wkrótce naszym śladem pójdą pozostałe BIGi. Rzetelna informacja o stanie baz BIG oraz transparentność rynku wymiany informacji gospodarczych niewątpliwie wpłynie na ...

-

![Rejestr Dłużników ERIF w II kw. 2012 Rejestr Dłużników ERIF w II kw. 2012]()

Rejestr Dłużników ERIF w II kw. 2012

... BIG na podstawie art. 18 Ustawy o udostępnianiu informacji gospodarczych i wymianie danych gospodarczych. Informacje pozytywne zamieszczone w Rejestrze pochodzą zarówno od Grupy ... że wkrótce naszym śladem pójdą pozostałe BIGi. Rzetelna informacja o stanie baz BIG oraz transparentność rynku wymiany informacji gospodarczych niewątpliwie wpłynie na ...

-

![Prawo własności intelektualnej ważne również dla przedsiębiorcy [© vege - Fotolia.com] Prawo własności intelektualnej ważne również dla przedsiębiorcy]()

Prawo własności intelektualnej ważne również dla przedsiębiorcy

... r. Nr 90, poz. 631 z późn. zm.) oraz ustawa z dnia 27 lipca 2001 r. o ochronie baz danych (Dz. U. Nr 128, poz. 1402 z późn. zm.); w zakresie prawa własności przemysłowej - ustawa ... w zastraszającym tempie. Znajomość zasad korzystania z programów komputerowych, baz danych czy sieci komputerowych jest więc konieczna. Najważniejszym jednak powodem, ...

-

![Integracja działań BTL online i offline [© Minerva Studio - Fotolia.com] Integracja działań BTL online i offline]()

Integracja działań BTL online i offline

... im się powiązać wszystkich informacji w kompletny wizerunek klienta. Tworzenie baz danych pociąga oczywiście za sobą koszty (chociażby informatyki, obsługi pracowników przy aktualizacji i wprowadzaniu nowych danych). Jednak taki wysiłek się opłaca, bogata baza danych o klientach pozwala przewidzieć ich potrzeby, lokalizować przyszłych nabywców oraz ...

Tematy: -

![Ochrona antywirusowa: ewolucja i metody Ochrona antywirusowa: ewolucja i metody]()

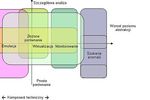

Ochrona antywirusowa: ewolucja i metody

... z analitycznego punktu widzenia, jest to prymitywny sposób przetwarzania danych, zazwyczaj z wykorzystaniem prostego porównania. Jest to najstarsza, ale najbardziej niezawodna technologia. Dlatego mimo znaczących kosztów ponoszonych w związku z aktualizacją baz danych, technologia ta nadal jest wykorzystywana we wszystkich programach antywirusowych ...

-

![Świat: wydarzenia tygodnia 17/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 17/2018]()

Świat: wydarzenia tygodnia 17/2018

... . w przypadku kupna bazy danych), administrator danych jest obowiązany poinformować tę osobę, bezpośrednio po utrwaleniu zebranych danych (czyli np. bezpośrednio po zakupie bazy), oprócz o swojej pełnej nazwie i adresie, również o źródle danych oraz uprawnieniach wynikających z art. 32 ust. 1 pkt 7 i 8. Ustawy o ochronie danych osobowych tj. prawa ...

-

![Optymalny Model Sprzedaży [© Minerva Studio - Fotolia.com] Optymalny Model Sprzedaży]()

Optymalny Model Sprzedaży

... zmianę abonamentu na wyższy czy podniesienie składki ubezpieczeniowej). Równocześnie można szukać dostępnych na rynku baz danych, spełniających założenia naszych grup docelowych, lub można je tworzyć samemu. Mając bazę danych należy w jej ramach przeprowadzić segmentację, a w wyniku banań segmentacyjnych określić najskuteczniejszy model komunikacji ...

Tematy: -

![Kaspersky Total Security – multi-device dla użytkowników domowych Kaspersky Total Security – multi-device dla użytkowników domowych]()

Kaspersky Total Security – multi-device dla użytkowników domowych

... w sposób automatyczny. Ochrona danych Użytkownicy przyznali, że około 15% danych przechowywanych na ich urządzeniach to ... baz danych. Istnieje także możliwość zdalnego zarządzania licencjami oraz zmiany ustawień produktu dla systemów Windows i OS X. Użytkownicy mogą również zdalnie przeprowadzić skanowanie, pobrać nowe aktualizacje baz danych ...

-

![Ewolucja złośliwego oprogramowania IV-VI 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania IV-VI 2006]()

Ewolucja złośliwego oprogramowania IV-VI 2006

... zabezpieczeniem jest regularne sporządzanie kopii zapasowych wszystkich dokumentów, baz danych i pocztowych. Oczywiście firmy antywirusowe muszą nieustannie pracować nad ochroną proaktywną, która uniemożliwi szkodliwym użytkownikom szyfrowanie lub archiwizowanie danych użytkowników. Niestety autorzy Gpcode'a, Cryzipa i Krottena wciąż przebywają ...

-

![Informacja o dłużnikach w BIG pełniejsza [© Syda Productions - Fotolia.com] Informacja o dłużnikach w BIG pełniejsza]()

Informacja o dłużnikach w BIG pełniejsza

... unieważnionych dowodów osobistych prowadzona przez MSWiA, po to żeby zapewnić możliwość weryfikacji poprawności danych przyjmowanych od wierzyciela. Generalnie BIG powinny docelowo pełnić rolę „integratora” informacji pochodzących z różnych baz danych. Można by zacząć np. od powierzenia BIG prowadzenia „rejestru upadłości”. Publikowanie postanowień ...

-

![Spam w VI 2013 r. [© fuzzbones - Fotolia.com] Spam w VI 2013 r.]()

Spam w VI 2013 r.

... firmy LexisNexis. Wiadomości oferowały dostęp online do różnych baz danych. Fałszywy e-mail, który przyszedł z pozornie legalnego adresu einvoice.notification@lexisnexis.com, informował odbiorcę o fakturze za usługi firmy LexisNexis. W wiadomości wskazano, że więcej danych dotyczących faktury i płatności znajduje się w załączonym archiwum PDF ...

-

![Nowy Kaspersky Total Security – multi-device Nowy Kaspersky Total Security – multi-device]()

Nowy Kaspersky Total Security – multi-device

... , data i czas ostatniego skanowania oraz status antywirusowych baz danych. Istnieje także możliwość zdalnego zarządzania licencjami oraz zmiany ustawień produktu dla systemów Windows i OS X. Użytkownicy mogą również zdalnie przeprowadzić skanowanie, pobrać nowe aktualizacje baz danych itd. Ponadto portal My Kaspersky umożliwia zarządzanie funkcjami ...

-

![Ontrack PowerControls 4.0 w Polsce [© Nmedia - Fotolia.com] Ontrack PowerControls 4.0 w Polsce]()

Ontrack PowerControls 4.0 w Polsce

... Ontrack Odzyskiwanie Danych zaprezentowała PowerControls 4.0 - oprogramowanie minimalizujące czas odtwarzania danych z baz .edb Microsoft Exchange. Najnowsza wersja oprogramowania pozwala m.in. na eliminację back up typu brick-level czy serwera odtwarzania (ang. Recovery Server), pozwala na zamontowanie uszkodzonych baz danych. PowerControls, które ...

-

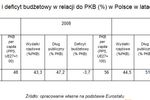

![Finanse publiczne w Polsce wg PKPP Lewiatan Finanse publiczne w Polsce wg PKPP Lewiatan]()

Finanse publiczne w Polsce wg PKPP Lewiatan

... rejestrach wewnętrznych z automatycznym ujawnianiem tych numerów na stronach internetowych poszczególnych urzędów; wprowadzić obowiązek prowadzenia aktualnych baz danych przedsiębiorców z możliwością udostępniania tych baz on – line , np. baza NIP; uczynić NIP jedynym i faktycznym numerem identyfikującym przedsiębiorcę w obrocie gospodarczym ...

-

![Rejestr Dłużników ERIF w IV kw. 2012 [© pkstock - Fotolia.com] Rejestr Dłużników ERIF w IV kw. 2012]()

Rejestr Dłużników ERIF w IV kw. 2012

... danych – mówi Edyta Szymczak, Prezes Zarządu Rejestru Dłużników ERIF. Cały czas liczymy na to, że pozostałe dwa biura informacji gospodarczej funkcjonujące na polskim rynku przyjmą tę dobrą praktykę. W interesie wszystkich leży wyznaczenie standardów, które pozwolą wszystkim uczestnikom rynku korzystać z przejrzystych, aktualnych baz danych ...

-

![Phishing: wzrost liczby nowych sygnatur Phishing: wzrost liczby nowych sygnatur]()

Phishing: wzrost liczby nowych sygnatur

... strategii strona nie zdobędzie złej reputacji i nie trafi do antyphishingowych baz danych stworzonych przez firmy bezpieczeństwa. To z kolei zmienia reguły gry ... skontaktuj się z daną firmą za pośrednictwem danych kontaktowych z jej oficjalnej strony internetowej; unikaj podawania swoich poufnych danych podczas korzystania z publicznej sieci Wi-Fi; ...

-

![Kredyt konsumpcyjny - rzadziej zaciągany, ale wyższy [© Ania - Fotolia.com] Kredyt konsumpcyjny - rzadziej zaciągany, ale wyższy]()

Kredyt konsumpcyjny - rzadziej zaciągany, ale wyższy

... ochrony praw konsumenta. Jednak, pomimo trzymania się restrykcyjnie przepisów przez kredytodawców, dobrze zbudowanej procedury kredytowej, sięgania po informację do zewnętrznych baz danych, kredytodawcy będą nadal narażeni na ryzyko strat i wyższe koszty działalności kredytowej w przypadku tej kategorii klientów, którzy dążą za wszelką cenę ...

-

![Rejestr dłużników buduje wiarygodność płatniczą [© christianchan - Fotolia.com] Rejestr dłużników buduje wiarygodność płatniczą]()

Rejestr dłużników buduje wiarygodność płatniczą

... np. Rejestr Dłużników BIG InfoMonitor, nie są już tylko i wyłącznie bazami danych o kłopotliwych płatnikach, ale również kopalnią wiedzy o wysokiej moralności płatniczej. Biuro Informacji ... realny wpływ na budowanie własnych solidnych referencji. Jak dowodzą analizy danych zawartych w naszej bazie, tylko od początku roku do połowy maja odsetek ...

-

![Kaspersky Private Security Network dla ochrony firmy [© Natalia Merzlyakova - Fotolia.com] Kaspersky Private Security Network dla ochrony firmy]()

Kaspersky Private Security Network dla ochrony firmy

... chmurę, która zawiera wewnętrzną kopię KSN, posiadającą wszystkie jej zalety. Bazy danych są instalowane na serwerach zlokalizowanych w korporacyjnej infrastrukturze informacyjnej klienta. Aktualne informacje dotyczące zagrożeń są przekazywane do tych baz danych z KSN dzięki regularnej jednostronnej synchronizacji, co oznacza, że żadne dane nie ...

-

![Kradzież dokumentów a wyłudzenia III kw. 2017 [© Herrndorff - Fotolia.com] Kradzież dokumentów a wyłudzenia III kw. 2017]()

Kradzież dokumentów a wyłudzenia III kw. 2017

... o zastrzeżeniu utraconych dokumentów - pod koniec września br. wielkość Centralnej Bazy Danych Systemu DZ wyniosła 1 794 154 dokumentów, co oznacza, że przez 3 miesiące ... tożsamości oraz narzędzi, które służą zabezpieczeniu się przed wykorzystaniem naszych danych do celów przestępczych. Cieszymy się, że prowadzone przez nas działania edukacyjnie ...

-

![Kaspersky ochrania MS Windows [© Nmedia - Fotolia.com] Kaspersky ochrania MS Windows]()

Kaspersky ochrania MS Windows

... danych użytkownika. Dzięki modułowi antyspamowemu skrzynki pocztowe użytkownika nie będą zaśmiecane spamem. Uaktualnienia antyspamowych baz danych ...

-

![RODO, WhatsApp, RCS, czyli komunikacja mobilna 2018 RODO, WhatsApp, RCS, czyli komunikacja mobilna 2018]()

RODO, WhatsApp, RCS, czyli komunikacja mobilna 2018

... ochronie danych, a także ... danych, czyli RODO, które wymusiło zmianę podejścia firm do wykorzystywania komunikacji mobilnej z ilościowej do bardziej jakościowej. Myślę, że przegląd baz danych pod kątem zgód wyrażonych przez klientów, lub zakres dozwolonego kontaktu wyszedł markom na dobre. Co ciekawe, niektóre firmy do aktualizacji swoich baz ...

-

![MySQL dla NetWare [© Nmedia - Fotolia.com] MySQL dla NetWare]()

MySQL dla NetWare

... zgodnych z MySQL bez konieczności spełniania wymogów licencji zapewniającej otwarty dostęp do kodu źródłowego. Oprogramowanie MySQL to system zarządzania relacyjnymi bazami danych do tworzenia i wdrażania serwisów internetowych i aplikacji biznesowych. Jest ono dostępne w ramach licencji GPL zapewniającej otwarty dostęp do kodu źródłowego, ale ...

Tematy: baza danych mysql -

![Baza Claritas na sprzedaż [© Syda Productions - Fotolia.com] Baza Claritas na sprzedaż]()

Baza Claritas na sprzedaż

... na zasadzie licencji, swoją konsumencką bazę danych nawet w całości innym firmom. Z bazy można korzystać na preferencyjnych warunkach, bez ograniczeń, ... się z dużym zainteresowaniem firm, ponieważ nie jest to jedynie oferta wynajmu bazy danych, lecz przede wszystkich cały pakiet nieodpłatnych usług analitycznych takich jak zarządzanie bazą, scoring, ...

-

![Kaspersky: bezpłatny skaner on-line [© stoupa - Fotolia.com] Kaspersky: bezpłatny skaner on-line]()

Kaspersky: bezpłatny skaner on-line

... program - wystarczy kliknąć odsyłacz znajdujący się na stronie WWW firmy Kaspersky Lab. Podczas pierwszego uruchamiania skanera pobierany jest komplet antywirusowych baz danych. W trakcie kolejnych aktualizacji pobierane będą tylko nowe i zmienione pliki, dzięki czemu redukowany jest czas wymagany do uaktualnienia produktu. Kaspersky On-line ...

-

![Rootkit Rustock.C: rozwiązanie zagadki Rootkit Rustock.C: rozwiązanie zagadki]()

Rootkit Rustock.C: rozwiązanie zagadki

... jego "droppera": był to Trojan-Downloader.Win32.Agent.ddl. Następnie wielu producentów antywirusowych dodało sygnaturę tego trojana do swoich antywirusowych baz danych. Przez kilka miesięcy komputery użytkowników mogły być chronione przed infekcją nieuchwytnego rootkita jedynie poprzez niezwłoczne wykrycie jego downloadera. Downloader Trojan ...

Tematy: Rootkity, rootkit, złośliwy kod, cyberprzestępcy, złośliwe programy, botnet, sieci zombie, rustock, Rustock.C -

![Kradzież dokumentów a wyłudzenia IV kw. 2016 [© Andrey Popov - Fotolia.com] Kradzież dokumentów a wyłudzenia IV kw. 2016]()

Kradzież dokumentów a wyłudzenia IV kw. 2016

... Polskich. Optymizmem napawać może jednak fakt, że Polacy coraz częściej pamiętają o zastrzeżeniu utraconych dokumentów - pod koniec września wielkość Centralnej Bazy Danych Systemu DZ wyniosła 1 690 925 dokumentów, co oznacza, że przez 3 miesiące zdołała wzrosnąć o 35 260 szt. To najwyższy przyrost dla ...

-

![Kradzież dokumentów a wyłudzenia I kw. 2018 [© petzshadow - Fotolia.com] Kradzież dokumentów a wyłudzenia I kw. 2018]()

Kradzież dokumentów a wyłudzenia I kw. 2018

... . Optymizmem napawać może jednak fakt, że Polacy coraz częściej pamiętają o zastrzeżeniu utraconych dokumentów - pod koniec marca br. wielkość Centralnej Bazy Danych Systemu DZ osiągnęła 1 855 734 dokumentów, co oznacza, że przez 3 miesiące zdołała wzrosnąć o ponad 28,7 tys. szt. Statystycznie do bazy ...

-

![Kopia zapasowa zawsze ważna [© Minerva Studio - Fotolia.com] Kopia zapasowa zawsze ważna]()

Kopia zapasowa zawsze ważna

... związanych z odzyskiwaniem kluczowych danych wystarczy zwykła zapobiegliwość - archiwizowanie danych oraz tworzenie zapasowych kopii najistotniejszych informacji. Proces archiwizacji jest często mylony lub utożsamiany z procesem kopii bezpieczeństwa. Archiwizacja polega na kopiowaniu plików, systemów plików lub przestrzeni baz danych w celu ich ...

-

![Ewolucja złośliwego oprogramowania VII-IX 2007 Ewolucja złośliwego oprogramowania VII-IX 2007]()

Ewolucja złośliwego oprogramowania VII-IX 2007

... trojana szantażysty zdołano złamać klucz szyfrujący i dodać do antywirusowych baz danych Kaspersky Lab procedury deszyfrowania dla plików użytkownika. Analiza ... korespondencja między cyberprzestępcą a użytkownikiem skłonnym zapłacić pieniądze za przywrócenie swoich danych. Na jeden z adresów z programu trojańskiego wysłano więc e-mail o następującej ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![PeerDirect dla korzystających z aplikacji rozproszonych [© Nmedia - Fotolia.com] PeerDirect dla korzystających z aplikacji rozproszonych](https://s3.egospodarka.pl/grafika/bazy-danych/PeerDirect-dla-korzystajacych-z-aplikacji-rozproszonych-Qq30bx.jpg)

![Przepisy RODO rodzą setki cyfrowych wyzwań [© maxsim - Fotolia.com] Przepisy RODO rodzą setki cyfrowych wyzwań](https://s3.egospodarka.pl/grafika2/zgoda-na-przetwarzanie-danych-osobowych/Przepisy-RODO-rodza-setki-cyfrowych-wyzwan-203146-150x100crop.jpg)

![Jakie korzyści daje system ERP w chmurze? [© rangizzz - Fotolia.com] Jakie korzyści daje system ERP w chmurze?](https://s3.egospodarka.pl/grafika2/ERP/Jakie-korzysci-daje-system-ERP-w-chmurze-226585-150x100crop.jpg)

![Prawo własności intelektualnej ważne również dla przedsiębiorcy [© vege - Fotolia.com] Prawo własności intelektualnej ważne również dla przedsiębiorcy](https://s3.egospodarka.pl/grafika2/prawo-wlasnosci-intelektualnej/Prawo-wlasnosci-intelektualnej-wazne-rowniez-dla-przedsiebiorcy-159816-150x100crop.jpg)

![Integracja działań BTL online i offline [© Minerva Studio - Fotolia.com] Integracja działań BTL online i offline](https://s3.egospodarka.pl/grafika//Integracja-dzialan-BTL-online-i-offline-iG7AEZ.jpg)

![Świat: wydarzenia tygodnia 17/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 17/2018](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-17-2018-12AyHS.jpg)

![Optymalny Model Sprzedaży [© Minerva Studio - Fotolia.com] Optymalny Model Sprzedaży](https://s3.egospodarka.pl/grafika//Optymalny-Model-Sprzedazy-iG7AEZ.jpg)

![Ewolucja złośliwego oprogramowania IV-VI 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania IV-VI 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-IV-VI-2006-apURW9.jpg)

![Informacja o dłużnikach w BIG pełniejsza [© Syda Productions - Fotolia.com] Informacja o dłużnikach w BIG pełniejsza](https://s3.egospodarka.pl/grafika/Biuro-Informacji-Gospodarczej/Informacja-o-dluznikach-w-BIG-pelniejsza-d8i3B3.jpg)

![Spam w VI 2013 r. [© fuzzbones - Fotolia.com] Spam w VI 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-VI-2013-r-121715-150x100crop.jpg)

![Ontrack PowerControls 4.0 w Polsce [© Nmedia - Fotolia.com] Ontrack PowerControls 4.0 w Polsce](https://s3.egospodarka.pl/grafika/Ontrack-Odzyskiwanie-Danych/Ontrack-PowerControls-4-0-w-Polsce-Qq30bx.jpg)

![Rejestr Dłużników ERIF w IV kw. 2012 [© pkstock - Fotolia.com] Rejestr Dłużników ERIF w IV kw. 2012](https://s3.egospodarka.pl/grafika2/dluznicy/Rejestr-Dluznikow-ERIF-w-IV-kw-2012-112112-150x100crop.jpg)

![Kredyt konsumpcyjny - rzadziej zaciągany, ale wyższy [© Ania - Fotolia.com] Kredyt konsumpcyjny - rzadziej zaciągany, ale wyższy](https://s3.egospodarka.pl/grafika2/rynek-kredytowy/Kredyt-konsumpcyjny-rzadziej-zaciagany-ale-wyzszy-147762-150x100crop.jpg)

![Rejestr dłużników buduje wiarygodność płatniczą [© christianchan - Fotolia.com] Rejestr dłużników buduje wiarygodność płatniczą](https://s3.egospodarka.pl/grafika2/rejestr-dluznikow/Rejestr-dluznikow-buduje-wiarygodnosc-platnicza-156994-150x100crop.jpg)

![Kaspersky Private Security Network dla ochrony firmy [© Natalia Merzlyakova - Fotolia.com] Kaspersky Private Security Network dla ochrony firmy](https://s3.egospodarka.pl/grafika2/Kaspersky-Private-Security-Network/Kaspersky-Private-Security-Network-dla-ochrony-firmy-176908-150x100crop.jpg)

![Kradzież dokumentów a wyłudzenia III kw. 2017 [© Herrndorff - Fotolia.com] Kradzież dokumentów a wyłudzenia III kw. 2017](https://s3.egospodarka.pl/grafika2/kradziez-dokumentow/Kradziez-dokumentow-a-wyludzenia-III-kw-2017-200315-150x100crop.jpg)

![Kaspersky ochrania MS Windows [© Nmedia - Fotolia.com] Kaspersky ochrania MS Windows](https://s3.egospodarka.pl/grafika/Kaspersky/Kaspersky-ochrania-MS-Windows-Qq30bx.jpg)

![MySQL dla NetWare [© Nmedia - Fotolia.com] MySQL dla NetWare](https://s3.egospodarka.pl/grafika/baza-danych-mysql/MySQL-dla-NetWare-Qq30bx.jpg)

![Baza Claritas na sprzedaż [© Syda Productions - Fotolia.com] Baza Claritas na sprzedaż](https://s3.egospodarka.pl/grafika/claritas/Baza-Claritas-na-sprzedaz-d8i3B3.jpg)

![Kaspersky: bezpłatny skaner on-line [© stoupa - Fotolia.com] Kaspersky: bezpłatny skaner on-line](https://s3.egospodarka.pl/grafika/Anti-Virus/Kaspersky-bezplatny-skaner-on-line-MBuPgy.jpg)

![Kradzież dokumentów a wyłudzenia IV kw. 2016 [© Andrey Popov - Fotolia.com] Kradzież dokumentów a wyłudzenia IV kw. 2016](https://s3.egospodarka.pl/grafika2/kradziez-dokumentow/Kradziez-dokumentow-a-wyludzenia-IV-kw-2016-188467-150x100crop.jpg)

![Kradzież dokumentów a wyłudzenia I kw. 2018 [© petzshadow - Fotolia.com] Kradzież dokumentów a wyłudzenia I kw. 2018](https://s3.egospodarka.pl/grafika2/kradziez-dokumentow/Kradziez-dokumentow-a-wyludzenia-I-kw-2018-205142-150x100crop.jpg)

![Kopia zapasowa zawsze ważna [© Minerva Studio - Fotolia.com] Kopia zapasowa zawsze ważna](https://s3.egospodarka.pl/grafika/kopia-zapasowa/Kopia-zapasowa-zawsze-wazna-iG7AEZ.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

Osiedle Nowy Targówek w Warszawie - VI etap w sprzedaży

Osiedle Nowy Targówek w Warszawie - VI etap w sprzedaży

![Wszystko o KSeF. Od kiedy będzie obowiązkowy i jak z niego korzystać? [© wayhomestudio na Freepik] Wszystko o KSeF. Od kiedy będzie obowiązkowy i jak z niego korzystać?](https://s3.egospodarka.pl/grafika2/KSeF/Wszystko-o-KSeF-Od-kiedy-bedzie-obowiazkowy-i-jak-z-niego-korzystac-262191-150x100crop.jpg)

![Zakup mieszkania w sierpniu 2024. Na co stać singla, parę i rodzinę z dzieckiem? [© gpointstudio na Freepik] Zakup mieszkania w sierpniu 2024. Na co stać singla, parę i rodzinę z dzieckiem?](https://s3.egospodarka.pl/grafika2/zakup-mieszkania/Zakup-mieszkania-w-sierpniu-2024-Na-co-stac-singla-pare-i-rodzine-z-dzieckiem-262190-150x100crop.jpg)

![Zadłużenie firm przekroczyło 44,4 mld zł [© Drazen Zigic na Freepik] Zadłużenie firm przekroczyło 44,4 mld zł](https://s3.egospodarka.pl/grafika2/zadluzenie-firm/Zadluzenie-firm-przekroczylo-44-4-mld-zl-262182-150x100crop.jpg)

![Likwidacja szkody. Z usuwaniem skutków powodzi nie trzeba czekać [© Freepik] Likwidacja szkody. Z usuwaniem skutków powodzi nie trzeba czekać](https://s3.egospodarka.pl/grafika2/ubezpieczenie/Likwidacja-szkody-Z-usuwaniem-skutkow-powodzi-nie-trzeba-czekac-262181-150x100crop.jpg)

![GUS: średnia krajowa w VIII 2024 wyższa o 11,1% r/r [© lsiekierski - Fotolia.com] GUS: średnia krajowa w VIII 2024 wyższa o 11,1% r/r](https://s3.egospodarka.pl/grafika2/przecietne-miesieczne-wynagrodzenie/GUS-srednia-krajowa-w-VIII-2024-wyzsza-o-11-1-r-r-262179-150x100crop.jpg)

![Tylko kredyty ratalne ze wzrostem sprzedaży w VIII 2024 m/m [© Pio Si - Fotolia.com] Tylko kredyty ratalne ze wzrostem sprzedaży w VIII 2024 m/m](https://s3.egospodarka.pl/grafika2/kredyty-konsumpcyjne/Tylko-kredyty-ratalne-ze-wzrostem-sprzedazy-w-VIII-2024-m-m-262178-150x100crop.jpg)