-

![Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze? [© pixabay.com] Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze?]()

Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze?

... ekspertów Cisco, firmy korzystające z wirtualnych pulpitów powinny wdrożyć specjalne środki bezpieczeństwa: Unikać podłączania zdalnych pulpitów bezpośrednio do sieci. Zamiast tego ... poziomu chcą wejść w posiadanie haseł do innych elementów firmowej infrastruktury IT, przeszukując różne obszary systemów, gdzie tego typu informacje są przechowywane. ...

-

![Praca zdalna. Firmy tracą dane, bo mają luki w zabezpieczeniach Praca zdalna. Firmy tracą dane, bo mają luki w zabezpieczeniach]()

Praca zdalna. Firmy tracą dane, bo mają luki w zabezpieczeniach

... bezpieczeństwa IT na całym świecie. Wnioski nie napawają optymizmem. Mimo, że cyberataki stają się coraz bardziej wyrafinowane i powszechne, firmy wciąż nie przywiązują należytej wagi do kwestii bezpieczeństwa ... biznesowych poza organizację. Co więcej, nie istnieje świadomość bezpieczeństwa poczty elektronicznej i urządzeń mobilnych wśród firm - tylko ...

-

![Cyberataki 2023: w kogo i co uderzą cyberprzestępcy? Cyberataki 2023: w kogo i co uderzą cyberprzestępcy?]()

Cyberataki 2023: w kogo i co uderzą cyberprzestępcy?

... , częściowo za sprawą rosnącej luki w globalnej sile roboczej obszaru bezpieczeństwa IT, która wynosi już 3,4 miliona miejsc pracy. Cyberprzestępcy oraz narodowe ... chmurze niż kiedykolwiek wcześniej. Zespoły ds. bezpieczeństwa muszą zatem skonsolidować swoją infrastrukturę informatyczną i bezpieczeństwa, aby poprawić zdolności obronne i zmniejszyć ...

-

![Internet Rzeczy: jak zadbać o cyberbezpieczeństwo IoT i IIoT? [© Buffaloboy - Fotolia] Internet Rzeczy: jak zadbać o cyberbezpieczeństwo IoT i IIoT?]()

Internet Rzeczy: jak zadbać o cyberbezpieczeństwo IoT i IIoT?

... , odpowiednio je zabezpieczyć i ukryć przed cyberprzestępcami – mówi Mateusz Ossowski, CEE Channel Manager w Barracuda Networks, która jest producentem rozwiązań z obszaru bezpieczeństwa IT. IoT i IIoT – problemy i wyzwania dla przedsiębiorstw Konsumenckie urządzenia IoT mają być przede wszystkim łatwe w instalacji. Zwykle wyświetlają ostrzeżenie ...

-

![Aktualizacja oprogramowania: kiedy nie zwlekać, a kiedy pomyśleć? Aktualizacja oprogramowania: kiedy nie zwlekać, a kiedy pomyśleć?]()

Aktualizacja oprogramowania: kiedy nie zwlekać, a kiedy pomyśleć?

... cechuje się bardzo dużym rozdrobnieniem - działa na nim ponad 3 tysiące dostawców, a średnia, bądź duża firma zazwyczaj korzysta z kilkunastu narzędzi bezpieczeństwa IT, pochodzących od różnych vendorów. Część ekspertów, a także przedstawiciele największych koncernów działających w tej branży, nawołuje więc do konsolidacji. Jak pokazuje lipcowa ...

-

![Bezpieczny internet dla każdego [© stoupa - Fotolia.com] Bezpieczny internet dla każdego]()

Bezpieczny internet dla każdego

... IT" – powiedział Przemysław Galczewski, Chief Technology Officer w AVET Information and Network Security Sp. z o.o. Aby skorzystać z systemu wystarczy do dowolnej przeglądarki internetowej obsługującej grafikę wpisać adres: W lewym górnym rogu strony www znajduje się zakładka RISK VIEW LEVEL opisującą obecny poziom bezpieczeństwa w internecie ...

Tematy: bezpieczeństwo -

![Konkurs dla administratorów [© stoupa - Fotolia.com] Konkurs dla administratorów]()

Konkurs dla administratorów

... problemów dotyczących bezpieczeństwa sieci komputerowych, może spróbować swoich sił w grze. Firma Microsoft w tym roku po raz pierwszy w Polsce organizuje konkurs dla administratorów sieci komputerowych - "Strażnik Systemu". Gra miała swoją premierę w zeszłym roku w Belgii, gdzie spotkała się z bardzo dużym zainteresowaniem środowiska IT. Konkurs ...

-

![Offshoring w Polsce [© Scanrail - Fotolia.com] Offshoring w Polsce]()

Offshoring w Polsce

... jednym miejscu skupiają wszystkich niezbędnych specjalistów z danej dziedziny - np. IT lub finansów. Dzięki wszechstronności i kompleksowości świadczonych usług centra te ... wskaźników atrakcyjności - bliskość rynku, ryzyko polityczne oraz kwestie bezpieczeństwa, stabilność makroekonomiczną, otoczenie prawne, politykę podatkową, regulacje związane ...

-

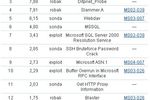

![Ataki internetowe 2005 Ataki internetowe 2005]()

Ataki internetowe 2005

... 2005 roku stanowił ponad 8% wszystkich sond i ataków internetowych. Biuletyn bezpieczeństwa Microsoft MS03-007, opublikowany w marcu 2003, opisuje przepełnienie bufora w ... że przeprowadzane niedawno kampanie mające na celu podniesienie świadomości zagrożeń IT przynoszą w niektórych państwach widoczne rezultaty - głównie w Stanach Zjednoczonych. Z ...

-

![Ewolucja złośliwego oprogramowania IV-VI 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania IV-VI 2006]()

Ewolucja złośliwego oprogramowania IV-VI 2006

... hakerskiej skoncentrowała się na identyfikowaniu problemów bezpieczeństwa w rozwiązaniach antywirusowych i sprzęcie sieciowym. W końcu, na przełomie wiosny i lata 2006 zaatakowany został MS Office, drugi z najważniejszych produktów Microsoftu (i najbardziej opłacalny). Specjaliści ds. bezpieczeństwa IT od dawna alarmowali, że sposób, w jaki ...

-

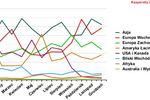

![Ewolucja złośliwego oprogramowania 2007 Ewolucja złośliwego oprogramowania 2007]()

Ewolucja złośliwego oprogramowania 2007

... DoS, według ekspertów z Kaspersky Lab, stanowiły one jeden z kluczowych tematów bezpieczeństwa informatycznego w 2007 roku. O ile ataki te były aktywnie wykorzystywane w ... . W 2007 roku spam i ataki DoS stanowiły główne tematy newsów dotyczących bezpieczeństwa IT. W 2006 roku liczba zachowań SpamTool wzrosła aż o 107%, a zachowanie to uplasowało ...

-

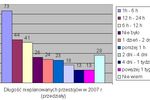

![Bezpieczeństwo danych w firmach 2007 Bezpieczeństwo danych w firmach 2007]()

Bezpieczeństwo danych w firmach 2007

... bezpieczeństwa przechowywanych danych w polskich przedsiębiorstwach, zrealizowanego przy współpracy z firmą badawczą IDC. Analizie poddano szereg aspektów dotyczących bezpieczeństwa, m.in. stan procedur bezpieczeństwa ... od aktualnych danych”, powiedział Jarosław Smulski, analityk działu systemów IT IDC. „Niestety jedna trzecia respondentów potrzebuje ...

-

![Windows Internet Explorer 8 RC1 [© Nmedia - Fotolia.com] Windows Internet Explorer 8 RC1]()

Windows Internet Explorer 8 RC1

... Candidate 1 (RC1) została wyposażona w szereg funkcji przeznaczonych dla specjalistów IT oraz programistów, a także w nowe zabezpieczenia takie jak tryb InPrivate. Internet ... w szereg mechanizmów do kontroli i ochrony danych. Wśród ulepszeń w zakresie bezpieczeństwa i prywatności, jakie pojawiły się w Internet Explorerze 8, można wymienić: Tryb ...

-

![Downadup/Conficker nadał groźny? [© stoupa - Fotolia.com] Downadup/Conficker nadał groźny?]()

Downadup/Conficker nadał groźny?

... bezpieczeństwa powtarzają od lat: Należy instalować uaktualnienia bezpieczeństwa. Nie tylko patche do systemu operacyjnego, ale również dla wszystkich aplikacji oraz pluginów. Downadup/Conficker mógł rozprzestrzenić się tak szeroko, ponieważ wiele komputerów nie posiadało najnowszych aktualizacji. Biorąc pod uwagę złożoność infrastruktury IT ...

-

![Sklepy online obwiniane za oszustwa internetowe Sklepy online obwiniane za oszustwa internetowe]()

Sklepy online obwiniane za oszustwa internetowe

... klientów do bezpieczeństwa transakcji internetowych. Wymagać to będzie dużo większych niż dotychczas nakładów finansowych na inwestycje w systemy bezpieczeństwa. Wiele firm zwleka z podjęciem ... , na których co roku spotyka się 12 tysięcy ekspertów ds. bezpieczeństwa IT z całego świata. Badanie zostało przeprowadzone 26 kwietnia 2010 metodą ankiety ...

-

![Notebooki Acer TravelMate 8573 i 8473 Notebooki Acer TravelMate 8573 i 8473]()

Notebooki Acer TravelMate 8573 i 8473

... bezpieczeństwa, bezproblemowym zarządzaniu, a także zwiększonej produktywności, jaką zapewnia ponad 8-godzinny czas pracy na baterii. Profesjonaliści przywiązują dużą wagę do bezpieczeństwa ... wchodzi automatyczna funkcja do szybkiego, zdalnego zarządzania zasobami IT. Czytnik linii papilarnych Acer BioProtection z funkcją uwierzytelniania przed ...

-

![Trend Micro Smart Protection Network [© Nmedia - Fotolia.com] Trend Micro Smart Protection Network]()

Trend Micro Smart Protection Network

... model bezpieczeństwa będzie wprowadzany w wybranych rozwiązaniach Trend Micro opartych na infrastrukturze Smart Protection Network. Uwaga zostanie skupiona zwłaszcza na klientach, którzy obawiają się przetwarzania w chmurze, wzrostu konsumeryzacji IT w swoich firmach i rozprzestrzenienia się ataków ukierunkowanych. Model bezpieczeństwa obejmie ...

-

![Ewolucja spamu 2003-2011 Ewolucja spamu 2003-2011]()

Ewolucja spamu 2003-2011

... na dalekich wyspach Oceanu Spokojnego. Kraje rozwijające się przyciągają właścicieli botnetów ze względu na brak prawa antyspamowego oraz niski poziom bezpieczeństwa IT, podczas gdy kraje rozwinięte są dla nich atrakcyjne z powodu szybkiego, ogólnie dostępnego Internetu. Taki rozkład sygnalizuje koniec ekspansji geograficznej spamerów ...

-

![Wzrośnie kradzież danych w regionie CEE Wzrośnie kradzież danych w regionie CEE]()

Wzrośnie kradzież danych w regionie CEE

... danych w Europie Środkowo-Wschodniej” zostało przeprowadzone przez firmę doradczą KPMG w okresie luty-kwiecień 2012 roku. Respondentami badania byli pracownicy działów IT oraz bezpieczeństwa z 44 firm działających na rynkach dóbr konsumpcyjnych oraz w handlu, zwłaszcza w handlu detalicznym, branży dóbr konsumpcyjnych oraz w branży spożywczej ...

-

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012]()

Kaspersky Lab: szkodliwe programy III kw. 2012

... krajobrazie zagrożeń IT w III kwartale 2012 r. Na szczególną uwagę zasługują głośne dochodzenia dotyczące kampanii cyberszpiegowskich, zmiany ... (skaner on-demand). Szkodliwe obiekty wykryte na komputerach użytkowników W III kwartale 2012 r. rozwiązania bezpieczeństwa firmy Kaspersky Lab skutecznie zablokowały 882 545 490 prób infekcji lokalnych ...

-

![Doradztwo personalne 2012-2013 [© Kzenon - Fotolia.com] Doradztwo personalne 2012-2013]()

Doradztwo personalne 2012-2013

... 2013 roku oczekujemy wzrostu zapotrzebowania na klasyczne rekrutacje na specjalistów z branży IT i inżynierskiej Usługa rekrutacji stałej W 2012 roku wydłużony proces decyzyjny ... kołnierzyki. Silnie zauważalnym trendem była w tym roku realizacja potrzeb bezpieczeństwa przez przedsiębiorców korzystających z usługi pracy tymczasowej. Wiele firm w tym ...

-

![Urządzenia mobilne a odzyskiwanie danych 2013 [© Fotowerk - Fotolia.com] Urządzenia mobilne a odzyskiwanie danych 2013]()

Urządzenia mobilne a odzyskiwanie danych 2013

... rozwiązań dedykowanych użytkownikom biznesowym. To znacznie poprawia efektywność prowadzonych działań, jednak polscy menedżerowie i kierownicy działów IT muszą mieć świadomość tego, że bez równoległych zmian w procedurach bezpieczeństwa, kluczowe dane firmy są zagrożone. W przejściowej fazie wdrażania nowych technologii ma to szczególne znaczenie ...

-

![BYOD a wyciek danych firmowych [© Frédéric Massard - Fotolia.com] BYOD a wyciek danych firmowych]()

BYOD a wyciek danych firmowych

... poczty. Jeżeli firma nie reguluje wykorzystywania prywatnych smartfonów i tabletów mających dostęp do korporacyjnej infrastruktury IT, poufne informacje zaczną wyciekać z systemu - jest to tylko kwestia czasu. Wyciek może ... 29% firm częściowo wdrożyło rozwiązania MDM. Niestety, częściowe wdrożenie nie jest w stanie zapewnić bezpieczeństwa wszystkim ...

-

![Bezpieczeństwo informatyczne mikrofirm w 5 krokach [© alphaspirit - Fotolia.com] Bezpieczeństwo informatyczne mikrofirm w 5 krokach]()

Bezpieczeństwo informatyczne mikrofirm w 5 krokach

... zasady przechowywania danych. Mogą to być na przykład dyrektywy bezpieczeństwa dotyczące chociażby sposobu zabezpieczenia czy okresu przechowywania danych. Regulacje mogą wymuszać na właścicielu spełnienie wymogów dotyczących takich elementów infrastruktury IT, jak redundantne łącza internetowe, infrastruktura sprzętowa pozbawiona pojedynczych ...

-

![Botnet Rmnet ciągle aktywny [© kentoh - Fotolia.com] Botnet Rmnet ciągle aktywny]()

Botnet Rmnet ciągle aktywny

... w ramach Europolu, CERT-EU, Symantec, Microsoft, AnubisNetworks i inne organizacje europejskie. Przykładowo na stronie Europolu podano, że specjaliści d/s bezpieczeństwa IT zdołali przechwycić około 300 adresów domen internetowych zawierających serwery kontrolno-zarządzające wygenerowane przez ten złośliwy program, a agencja Reuters informuje, że ...

-

![Dziecko w sieci potrzebuje ochrony. Rodzice i dziadkowie także [© kwanchaichaiudom - Fotolia.com] Dziecko w sieci potrzebuje ochrony. Rodzice i dziadkowie także]()

Dziecko w sieci potrzebuje ochrony. Rodzice i dziadkowie także

... – powiedział David Emm, główny badacz ds. bezpieczeństwa IT, Kaspersky Lab. Kaspersky Lab zachęca rodziców, aby podeszli do problemu, łącząc wszechstronne rozwiązanie bezpieczeństwa z edukacją i komunikacją. Rozwiązanie bezpieczeństwa zorientowane na rodzinę stanowi podstawowy element bezpieczeństwa, skutecznie chroniąc dzieci, kiedy w pobliżu nie ...

-

![Co potrafi lalka Barbie w rękach hakera? [© Petro Feketa - Fotolia.com] Co potrafi lalka Barbie w rękach hakera?]()

Co potrafi lalka Barbie w rękach hakera?

... i na podstawie zebranych informacji algorytm udziela odpowiedzi na zadane przez dziecko pytania. Amerykański ekspert bezpieczeństwa IT, Matt Jakubowski, ujawnił na antenie NBC, że lalka posiada lukę bezpieczeństwa, która pozwala na uzyskanie dostępu do: oprogramowania zainstalowanego w zabawce, informacji dotyczących konta rodzica, zapisanych ...

-

![8 zastosowań Big Data, które cię zaskoczą [© cacaroot - Fotolia.com] 8 zastosowań Big Data, które cię zaskoczą]()

8 zastosowań Big Data, które cię zaskoczą

... według IDC rośnie już w tempie sześciokrotnie szybszym, niż cała branża IT. 1) Big Data z lodówki – Współczesne urządzenia coraz częściej pracują w trybie online, wskutek ... wykorzystywać Big Data przede wszystkim do przewidywania ewentualnych zagrożeń i wzmocnienia bezpieczeństwa kraju, ponieważ to właśnie CIA jest pierwszą linią systemu obrony USA. ...

-

![Cyberprzestępcy i ich zupełnie legalne narzędzia Cyberprzestępcy i ich zupełnie legalne narzędzia]()

Cyberprzestępcy i ich zupełnie legalne narzędzia

... rozwiązań bezpieczeństwa. Jednym z takich narzędzi jest Browser Exploitation Framework (BeEF). Chociaż zostało opracowane przez specjalistów ds. bezpieczeństwa w celu ... uwagę korporacyjne działy bezpieczeństwa, aby zapewnić organizacjom ochronę przed tym nowym wektorem zagrożeń” — powiedział Kurt Baumgartner, główny badacz ds. bezpieczeństwa IT ...

-

![E-Solution Software S.A. debiutuje na NewConnect [© tashatuvango - Fotolia.com] E-Solution Software S.A. debiutuje na NewConnect]()

E-Solution Software S.A. debiutuje na NewConnect

... się w tworzeniu systemów komunikacji wewnętrznej (w tym systemy CRM) oraz tworzeniu procedur polityki bezpieczeństwa operacyjnego dla podmiotów z sektora branży zarządzania wierzytelnościami. W 2015 roku przychody Emitenta z tytułu świadczenia usług IT stanowiły 51%, a usługi marketingu internetowego 29% przychodów spółki. Spółka wykonuje swoją ...

-

![Ładowarka do telefonu, czyli wilk w owczej skórze Ładowarka do telefonu, czyli wilk w owczej skórze]()

Ładowarka do telefonu, czyli wilk w owczej skórze

... , aby przeprowadzić takie ataki – wszystkie potrzebne informacje można łatwo znaleźć w internecie” – ostrzega Aleksiej Komarow, badacz ds. bezpieczeństwa IT, Kaspersky Lab. Porady bezpieczeństwa W celu zabezpieczenia się na wypadek ryzyka potencjalnego ataku za pośrednictwem nieznanych stacji ładowania oraz niezaufanych komputerów, Kaspersky Lab ...

-

![Zagrożenia internetowe: cyberprzestępcy znów na Facebooku [© weedezign - Fotolia.com] Zagrożenia internetowe: cyberprzestępcy znów na Facebooku]()

Zagrożenia internetowe: cyberprzestępcy znów na Facebooku

... starszy badacz ds. bezpieczeństwa IT, Globalny Zespół ds. Badań i Analiz (GReAT), Kaspersky Lab. Porady bezpieczeństwa Użytkownicy, którzy podejrzewają, że ich komputery mogły zostać zainfekowane w ramach omawianego ataku, powinni niezwłocznie przeprowadzić skanowanie antywirusowe przy użyciu solidnego rozwiązania bezpieczeństwa oraz sprawdzić, czy ...

-

![Biznesowy notebook Acer TravelMate X3 Biznesowy notebook Acer TravelMate X3]()

Biznesowy notebook Acer TravelMate X3

... X349 oferuje także oprogramowanie Acer ProShield Manager, czyli zestaw narzędzi bezpieczeństwa i zarządzania, umożliwiający zabezpieczenie poufnych danych, oraz Acer Office Manager, który pozwala specjalistom w dziedzinie IT na szybkie wdrażanie polityki bezpieczeństwa i monitorowanie wszystkich zasobów poprzez jeden interfejs. Ceny i dostępność ...

-

![Guerilla atakuje Google Play Guerilla atakuje Google Play]()

Guerilla atakuje Google Play

... unikać korzystania z takich smartfonów i tabletów z Androidem” – powiedział Nikita Buczka, ekspert ds. bezpieczeństwa IT, Kaspersky Lab. Produkty Kaspersky Lab wykrywają trojana Guerilla jako Trojan.AndroidOS.Guerrilla.a. Porady bezpieczeństwa Aby zabezpieczyć urządzenie mobilne z Androidem przed szkodliwymi programami, eksperci z Kaspersky Lab ...

-

![Kaspersky Lab podsumowuje 2016 rok. Co nas nękało? [© Tomasz Zajda - Fotolia.com] Kaspersky Lab podsumowuje 2016 rok. Co nas nękało?]()

Kaspersky Lab podsumowuje 2016 rok. Co nas nękało?

... ponieważ jesteśmy przekonani, że technologie bezpieczeństwa powinny być wspomagane ekspercką wiedzą. Czerpiemy z przeszłości, aby przygotować się na przyszłość i móc dalej chronić naszych klientów przed nowymi zagrożeniami, zanim wyrządzą jakąś szkodę” – powiedział David Emm, główny badacz ds. bezpieczeństwa IT, Kaspersky Lab. Dane statystyczne dla ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze? [© pixabay.com] Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-pod-znakiem-pandemii-ransomware-i-co-jeszcze-235490-150x100crop.jpg)

![Internet Rzeczy: jak zadbać o cyberbezpieczeństwo IoT i IIoT? [© Buffaloboy - Fotolia] Internet Rzeczy: jak zadbać o cyberbezpieczeństwo IoT i IIoT?](https://s3.egospodarka.pl/grafika2/przemysl/Internet-Rzeczy-jak-zadbac-o-cyberbezpieczenstwo-IoT-i-IIoT-256031-150x100crop.jpg)

![Bezpieczny internet dla każdego [© stoupa - Fotolia.com] Bezpieczny internet dla każdego](https://s3.egospodarka.pl/grafika/bezpieczenstwo/Bezpieczny-internet-dla-kazdego-MBuPgy.jpg)

![Konkurs dla administratorów [© stoupa - Fotolia.com] Konkurs dla administratorów](https://s3.egospodarka.pl/grafika/bezpieczenstwo-sieci-komputerowych/Konkurs-dla-administratorow-MBuPgy.jpg)

![Offshoring w Polsce [© Scanrail - Fotolia.com] Offshoring w Polsce](https://s3.egospodarka.pl/grafika/offshoring/Offshoring-w-Polsce-apURW9.jpg)

![Ewolucja złośliwego oprogramowania IV-VI 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania IV-VI 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-IV-VI-2006-apURW9.jpg)

![Windows Internet Explorer 8 RC1 [© Nmedia - Fotolia.com] Windows Internet Explorer 8 RC1](https://s3.egospodarka.pl/grafika/internet-explorer/Windows-Internet-Explorer-8-RC1-Qq30bx.jpg)

![Downadup/Conficker nadał groźny? [© stoupa - Fotolia.com] Downadup/Conficker nadał groźny?](https://s3.egospodarka.pl/grafika/Symantec/Downadup-Conficker-nadal-grozny-MBuPgy.jpg)

![Trend Micro Smart Protection Network [© Nmedia - Fotolia.com] Trend Micro Smart Protection Network](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-Smart-Protection-Network-Qq30bx.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2012-108347-150x100crop.jpg)

![Doradztwo personalne 2012-2013 [© Kzenon - Fotolia.com] Doradztwo personalne 2012-2013](https://s3.egospodarka.pl/grafika2/rynek-pracy/Doradztwo-personalne-2012-2013-110824-150x100crop.jpg)

![Urządzenia mobilne a odzyskiwanie danych 2013 [© Fotowerk - Fotolia.com] Urządzenia mobilne a odzyskiwanie danych 2013](https://s3.egospodarka.pl/grafika2/odzyskiwanie-danych/Urzadzenia-mobilne-a-odzyskiwanie-danych-2013-111502-150x100crop.jpg)

![BYOD a wyciek danych firmowych [© Frédéric Massard - Fotolia.com] BYOD a wyciek danych firmowych](https://s3.egospodarka.pl/grafika2/urzadzenia-przenosne/BYOD-a-wyciek-danych-firmowych-121788-150x100crop.jpg)

![Bezpieczeństwo informatyczne mikrofirm w 5 krokach [© alphaspirit - Fotolia.com] Bezpieczeństwo informatyczne mikrofirm w 5 krokach](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-informatyczne/Bezpieczenstwo-informatyczne-mikrofirm-w-5-krokach-134834-150x100crop.jpg)

![Botnet Rmnet ciągle aktywny [© kentoh - Fotolia.com] Botnet Rmnet ciągle aktywny](https://s3.egospodarka.pl/grafika2/botnet/Botnet-Rmnet-ciagle-aktywny-152542-150x100crop.jpg)

![Dziecko w sieci potrzebuje ochrony. Rodzice i dziadkowie także [© kwanchaichaiudom - Fotolia.com] Dziecko w sieci potrzebuje ochrony. Rodzice i dziadkowie także](https://s3.egospodarka.pl/grafika2/dziecko-w-sieci/Dziecko-w-sieci-potrzebuje-ochrony-Rodzice-i-dziadkowie-takze-165557-150x100crop.jpg)

![Co potrafi lalka Barbie w rękach hakera? [© Petro Feketa - Fotolia.com] Co potrafi lalka Barbie w rękach hakera?](https://s3.egospodarka.pl/grafika2/Internet-Rzeczy/Co-potrafi-lalka-Barbie-w-rekach-hakera-167345-150x100crop.jpg)

![8 zastosowań Big Data, które cię zaskoczą [© cacaroot - Fotolia.com] 8 zastosowań Big Data, które cię zaskoczą](https://s3.egospodarka.pl/grafika2/big-data/8-zastosowan-Big-Data-ktore-cie-zaskocza-173713-150x100crop.jpg)

![E-Solution Software S.A. debiutuje na NewConnect [© tashatuvango - Fotolia.com] E-Solution Software S.A. debiutuje na NewConnect](https://s3.egospodarka.pl/grafika2/E-Solution-Software-S-A/E-Solution-Software-S-A-debiutuje-na-NewConnect-175544-150x100crop.jpg)

![Zagrożenia internetowe: cyberprzestępcy znów na Facebooku [© weedezign - Fotolia.com] Zagrożenia internetowe: cyberprzestępcy znów na Facebooku](https://s3.egospodarka.pl/grafika2/Facebook/Zagrozenia-internetowe-cyberprzestepcy-znow-na-Facebooku-177956-150x100crop.jpg)

![Kaspersky Lab podsumowuje 2016 rok. Co nas nękało? [© Tomasz Zajda - Fotolia.com] Kaspersky Lab podsumowuje 2016 rok. Co nas nękało?](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Kaspersky-Lab-podsumowuje-2016-rok-Co-nas-nekalo-185725-150x100crop.jpg)

![Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze [© ra2 studio - fotolia.com] Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze](https://s3.egospodarka.pl/grafika2/mailing/Kiedy-wyslac-mailing-Jaki-dzien-tygodnia-i-godziny-sa-najlepsze-223622-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![Renta wdowia - wnioski już od 1 stycznia 2025 [© Freepik] Renta wdowia - wnioski już od 1 stycznia 2025](https://s3.egospodarka.pl/grafika2/renta-wdowia/Renta-wdowia-wnioski-juz-od-1-stycznia-2025-263356-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)

![Jak zmieniły się ceny mieszkań w ciągu 5 lat? [© Dariusz Staniszewski z Pixabay] Jak zmieniły się ceny mieszkań w ciągu 5 lat?](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Jak-zmienily-sie-ceny-mieszkan-w-ciagu-5-lat-265830-150x100crop.jpg)